2G 伪基站识别技术专利综述

2020-08-05许伶俐

许伶俐

(国家知识产权局专利局专利审查协作江苏中心,苏州 215163)

1 2G 伪基站

随着移动通信技术的长足发展,移动通信网络成为我们工作生活当中必不可少的一部分,移动设备已经成为必要的通信工具[1]。由于移动终端在人与人连接、人与物以及物与物连接上的广泛普及,在GSM 频段下出现了伪基站,伪基站是移动通信网络之外的非法基站,英语译为“pseudo base-station”,其能强制连接用户手机信号,并获取相关的用户信息,伪基站问题已经成为最严重的移动网络安全问题之一,而且2G 伪基站给GSM网络中的移动用户终端造成了严重影响。本文主要针对2G 伪基站识别技术进行专利技术综述研究,希望借此为伪基站识别技术发展提供参考。

2 2G 伪基站的实现原理

2G 伪基站的工作流程如图1所示:

图1 2G伪基站的工作流程

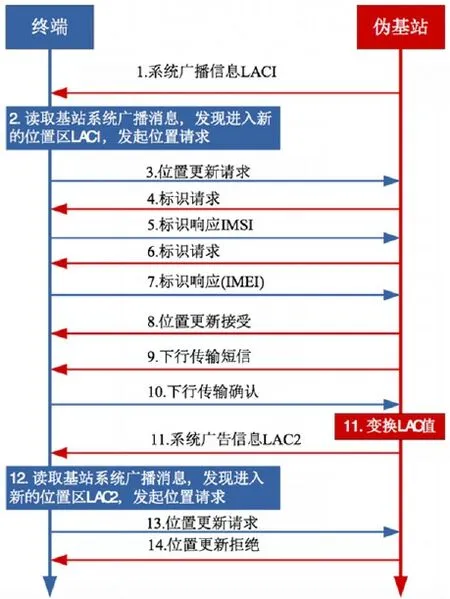

实现2G 伪基站攻击的具体信令流程如图2所示,其大概可以归纳如下:

2.1 监听与伪装

首先攻击者利用工程手机,获取当前环境下运营商的网络信息(如LAC、CellID、频点、场强等),获取到合法信息后,2G 伪基站将伪装的BCCH 信号广播出去,等待移动用户的接入。

2.2 吸入手机

2G 伪基站吸入手机获取用户标识信息的过程主要通过以下四个步骤实现的:

(1)小区重选:2G 伪基站会增强其信号强度及设置相关参数,当信号功率足够大时,用户终端就被“吸”过去了,这样使得终端认为自己进入了新的位置区,然后启动小区重选流程。在小区重选的过程中,涉及两个重要参数C1和C2。其中,当终端开始启动或从盲区进入网络覆盖区时,终端对移动通信网络中的周边多个小区频点进行扫描,从小区中选择C1值最大的小区作为服务小区,而在终端空闲状态下,小区重选则取决于C2值,终端会将C2 值最大的小区作为优先驻留的对象,因此,2G 伪基站将允许终端接入的最小电平RXLEV_ACCESS_MIN 设置的很低,小区重选偏置CRO 设置很高,这样参数C1和C2的值较高,便于触发小区重选。

(2)位置更新:由于手机终端仅仅是小区重选而没有进行位置更新,是不会上报用户身份信息的,2G 伪基站此时也不能获取到用户身份信息,此时2G 伪基站还需要触发位置更新流程。手机终端启动位置更新的方式如下:

①正常位置更新:在手机终端发现自身的LAI 发生变化时,便会启动位置更新请求。而2G 伪基站则可以借助该特性,设置极端的LAC 来触发手机终端启动位置更新过程。

②周期性位置更新:设置计时器T3212,手机终端周期性的主动发起位置更新请求[2]。

(3)鉴权:位置更新发起后,2G 伪基站向手机终端下发标示请求,要求手机终端上传其TMSI(临时识别码),IMSI(用户识别码),还有IMEI(设备识别码)等信息,启动鉴权流程。2G 伪基站接收到手机终端上传的上述信息后,则直接发送鉴权通过信息。

(4)获取用户信息:2G 伪基站获取的用户信息包括IMSI、TMSI 和IMEI。

2.3 发送短信

2G 伪基站先会判断手机终端的IMSI,如果该IMSI之前没有被发过欺骗短信,那么,2G 伪基站就会发出欺骗短信,发信人设置为其想要的任何号码,例如95555,10086,95588或12315等,如果之前已经骗过,那么就进入下一步。

2.4 踢出手机,迫使手机终端返回正常网络

2G 伪基站如果判断手机终端的IMSI 是已经骗过的,就会拒绝再次接入。此时手机终端会重新选择,接入正常的合法基站。当然2G 伪基站经常处于移动状态,如果2G 伪基站的信号不再覆盖手机终端,手机终端也会正常接入合法基站。为了防止用户发现手机连接伪基站,同时为了向更多的手机终端发送垃圾短信,2G 伪基站劫持手机终端的时间通常会持续10 s–20 s,即劫持手机、发送短信、踢出手机的步骤通常在10 s–20 s 内完成。

图2 2G伪基站攻击信令流

3 2G 伪基站的识别

根据对2G 伪基站系统结构和其工作原理的研究,专利申请针对2G 伪基站的攻击各个环节步骤体现出的特征都给出相应的识别对策。

(1)针对通信基站的切换和切换后瞬时内发送短信息是当前利用2G 伪基站诈骗、非法广告等行为的必要过程的特点。专利申请CN103763690 A 公开了一种检测伪基站向移动终端发送短信息的方法,监测与终端通信的基站的切换事件;在监测到基站由第一基站切换到第二基站后,检测终端是否接收到来自第二基站的短信息;若检测到终端接收到短信息,判断短信息的相关信息是否符合预设规则;对于符合预设规则的短信息,在终端的操作系统上查询短信息对应的短信息中心号码的呼叫转移状态是否可用,若不可用,则识别第二基站为伪基站。

(2)针对GSM 网络的单向认证原理[3]给出了相应的识别和防护措施。比如借助鉴权时机由运营商网络配置以及伪基站不具备鉴权能力,不与电信运营商核心网进行交互且直接确认鉴权成功的特点。专利申请CN103874068 A 公开了一种识别伪基站的方法应用于GSM,移动终端当进入新的位置区时,向网络侧发送位置更新请求消息,并携带用于使网络侧进行鉴权处理的标识;在预设时间到时,若未接收到所述网络侧发起的鉴权请求,则确定当前接入的基站为伪基站。若接收到网络侧发起的鉴权请求,向网络侧发送鉴权响应,在鉴权响应中携带的全球用户识别模块计算出的签名响应(SRES)为按预设规则处理后的SRES;当接收到鉴权成功的消息时,确定当前接入的基站为伪基站。比如借助真基站具有用户真伪鉴别技术,可自动识别到手机的SIM 卡无效,而伪基站不能分辨SIM 卡是否无效,不论手机的SIM 卡是否有效,均会连网的特点。专利申请CN105472620A 通过设有无效SIM 卡的手机自动搜索基站,一旦与伪基站连网成功,手机从脱网状态转为连网状态,即可判定该基站为伪基站。

(3)针对2G 伪基站多是伪装成特定的号码给用户发送一些诈骗或商业推广短信的特点。专利申请CN103796241A 通过根据关键字和手机号判断终端接收的短信是否为垃圾短信。若是,则立即触发短信或语音业务;若网络不通,就判断此处为伪基站疑似覆盖区。

(4)针对2G 伪基站在劫持手机时,通常会有较极端的参数的特点。CN107683617A 公开了用户设备(UE)或基站(BS)的第一无线设备可以识别与由第二无线设备发送的发现信号相关联的多个参数,第二无线设备作为BS 进行广告。第一无线设备可以将多个参数与分配给相邻BS 集群或与相邻BS 集群相关联的参数集合进行比较,并且当所述多个参数与所述与相邻BS 集群相关联的参数集合之间的不一致性超过阈值时,确定第二无线设备是伪BS。多个参数可以包括小区标识符、位置区域码、接收功率级别、发现信号可被检测到的持续时间、发现信号的加密级别、由发现信号广告的服务级别、接收发现信号的频率、由所述发现信号广告的基站能力集合或其他参数。

4 结束语

本文研究了2G 伪基站的工作原理并结合其特质对一些典型2G 伪基站的识别方案进行梳理,为更好地主动防御2G伪基站,保证用户安全提供了很好的参考作用。