安全RTU的研究与应用

2020-02-14卓明

卓 明

(北京安控科技股份有限公司,北京 100095)

0 引言

从2010 年伊朗核电站遭到Stuxnet(震网病毒)的侵袭,到2015 年12 月乌克兰电力部门受到Black Energy 的攻击,再到2019 年3 月委内瑞拉电力网络遭到DDOS 风暴袭击而造成的大面积停电事件,说明解决工业控制系统的网络安全问题已经到了刻不容缓的地步。随着工业控制系统与“IT”网络应用技术不断地融合,工业控制系统分布式控制模式对网络的依赖性越来越大,特别是系统所采用的网络产品和网络协议基本上都是开放的,尤其是灵活方便的无线网络拓展,公共网络不可避免地会被引入到工业控制系统当中。因此,工控系统的网络很容易遭受攻击,网络安全问题将是一个必然会发生的事情,只是时间的问题,发生在近10 年里的网络安全事件就是一个印证。正因如此,安控科技作为国内RTU 领军企业,从2012 年开始就围绕着“安全”两字,以SCADA 控制系统的末端RTU为核心入手,从不同方向对安全RTU 进行了研究和应用。

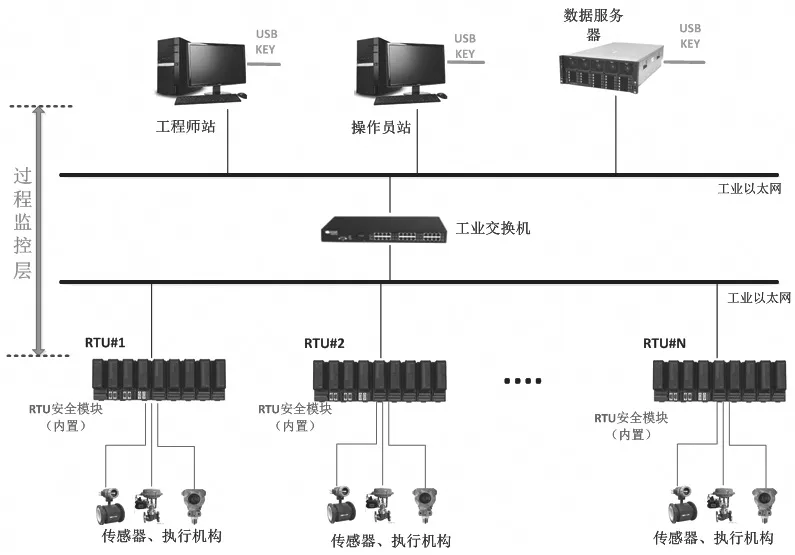

图1 控制系统的应用架构Fig.1 Application architecture of the control system

1 什么是安全RTU

“安全RTU”,就是无论网络出现意外事件,或是网络遭到蓄意的攻击破坏,RTU 都能够保证自身的安全(Safety)运行。其实就是把多种“安全”方法融合,实现一个具有具体保障措施的集合,通常是利用嵌入式硬件和软件的设计组合手段,通过协议分析、数据流信息处理入手,目的使RTU 在工业控制系统的实际应用中,面对开放的网络架构,能够抵御各种已知的和未知的攻击和侵袭,使其自身具有免疫能力,从而保证系统能够安全地运行。

工业控制系统的大部分网络架构组成采用分层设计架构,系统由下及上分为感知层、传输层和应用层。感知层为现场设备,包括传感器、执行器以及智能控制器的集合,安全RTU 就是处于末端的智能控制器,用于完成前端生产运行设备的采集与控制,是系统核心部分;传输层为与上位监控系统之间的通讯,通常由移动网络、广域网、局域网、无线网络等组成,是网络入侵的主要途径;应用层是各类数据的行业应用,主要完成数据监控与展示,包括物联网监控平台、智能终端应用、WEB 应用等,是网络攻击的入口之一。

本文分别从网络安全和信息安全两方面对RTU 进行研究探索和应用。

2 网络安全

所谓网络安全,简而言之,就是要保证主机和RTU 末端之间的网络畅通,让正常、合法的数据包能够及时响应,而把其他无关的垃圾数据包能够及时抛弃,尽可能抵御利用TCP/IP 标准协议的合法性而构建的各种漏洞所进行的攻击。

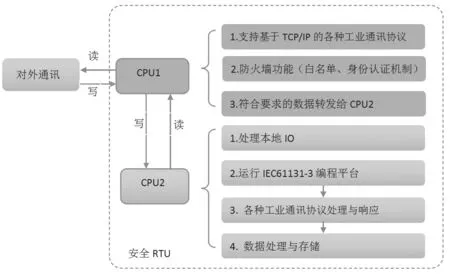

图2 双CPU的设计Fig.2 Design of dual CPU

检验工控设备对网络响应的健硕性、安全性、可靠性,目前当属Achilles 认证(Achilles Certification)。它是国际知名的工控网络安全认证之一,获得了世界范围内的众多工控设备厂商、工业企业、标准组织的支持和认可,已经成为实际上的行业标准。Achilles 认证,基于一系列严格的测试标准和规范,针对工控网络涉及的嵌入式设备、主机、应用系统等进行测试和认证。

认证分为level 1 和level 2,主要是对ETHERNET、TCP、IP、ICMP、ARP 的单包、组包、广播包、语法、应答、错帧等方面多达50 多项的测试。针对这些测试,分别通过软件的手段增强抵御,以及提高硬件的性能来提升网络响应。

因此,对于安全RTU 的设计,从基本的软、硬件着手,主要手段是利用双CPU,把通讯和应用的功能隔离分开,各负其职。其中,1 个CPU 专门处理网络通讯,并使其具有防火墙的功能,加入白名单及身份认证等机制,只允许符合各种认证后的信息,才能转发给第2 个CPU,起到数据过滤作用;第2 个CPU 处理RTU 实际控制器的功能,完成IO 输入、输出,数据存储及用户应用程序的运行。

经过研究和实践,采用双CPU 设计的RTU 成功通过了Achilles 的二级认证,达到网络安全的目的。

3 信息安全

信息安全[1]是指保护信息系统(网络)中的硬件、软件及其数据免遭恶意的攻击而导致的系统毁坏、配置更改和信息泄露,保证系统可靠正常地运行和业务服务的连续性。

实际中研究的信息安全,参考北京大学王立福教授的观点。信息安全就是信息保护,保护信息的机密性、可用性和完整性[2]。因为IT 领域开放的IP 网络协议,实际上是一个通用协议,IP 报文可以通过多种不同物理介质实现报文传输,实现了不同应用间的互联互通[3]。因此,在网络安全设计中只是做到了正常IP 数据包的及时到达,而没有对报文中承载的数据合法性进行甄别,在标准的OSI 七层网络模型中,各类工业控制系统的协议就分布在这“七层”架构中,如Modbus TCP/IP 协议,基于IP 网络传输的Modbus 协议是一个非常普遍使用的通讯协议,也是一个非常透明、容易理解的数据协议,很容易被截获或者被篡改。

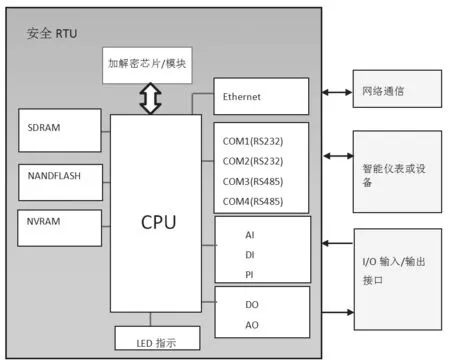

图3 加解密硬件设计Fig.3 Encryption and decryption hardware design

因此,为了保护信息不被截取、篡改,尝试对某些关键通讯数据包进行加解密处理,结合密钥认证管理机制,密文传输,明文处理,保证了端到端的数据流向。

通过内置基于国产安全芯片的密码模块,使用SM4 对称算法和SM2 非对称算法,面向PKI 应用的芯片操作系统,提供具备高强度密钥和高性能密码运算能力,可实现SM2算法的签名和验签命令。并利用文件系统多层目录文件结构设计,对目录文件和数据进行管理和操作。

在实际应用中,以网络通讯为主要接口的信息安全防御,对以太网接口通讯部分的数据流或协议做加解密处理。

RTU 的网络通讯大部分以服务端为工作状态,由上位机或服务器客户端与它通讯,通过非对称算法,进行密钥管理,利用对称算法进行正常数据的交互。

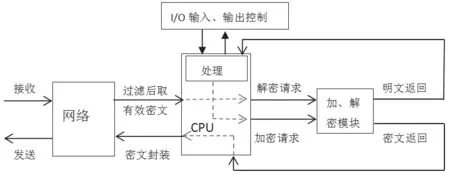

图4 加解密数据流向Fig.4 Encryption and decryption data flow

对于安全等级较高的应用场合,会话建立在身份认证机制下,会话过程中提供加密机制保证会话不被窃听,在会话目的达到后及时关闭会话,在会话超时时提供会话超时响应功能,即可以实现会话的一次一密。在标准协议传输过程中,大多以主从轮寻方式进行传输,每一次的信息交互可使用不同的密钥。

4 结语

工业控制系统的网络和信息安全的战役已经打响,安全RTU就是工业控制系统中迎接这场战役最新的有力武器,是工业安全控制系统发展方向的一个新思路、新方法、新产品。从传统的被动防御到主动防御,使RTU 具有网络安全和信息安全的双重保护,必将会给安全RTU 加上新的标签。对于一些国家重点的能源行业领域,如石油、天然气、管道、电力、石化等相关的工业控制系统安全领域的产品推广,具有积极的意义。