计算机网络安全防御系统的设计与实现

2020-02-03梁丽艳

梁丽艳

(广西经贸职业技术学院 广西壮族自治区南宁市 530222)

随着科技发展,人们的生活,不论是工作还是学习,都因为网络而变得更加的便利,可是因为网络中存在着用户的一些隐私数据,再加上有不法分子利用这个漏洞谋利,所以大数据时代也存在着一定的网络安全隐患。为此,计算机网络在运行过程中,需要完善对于用户信息的保护,不断加强网络安全系统,做好预防工作,避免各种网络问题的出现。

1 目前计算机网络安全存在的主要问题

从国家信息中心于2020年1月15日发布的《2019年中国国家网络安全报告》中,我们可以发现目前计算机网络安全中存在的问题主要如下:

1.1 病毒种类和数量的增多

与2018年的计算机病毒样本相比,2019年的计算机病毒样本上涨了32.7%,达到1.3 亿,其中新增的木马病毒就占了总体的64%,约有6500 万个。而且随着计算机技术的快速发展,想必骇客们因为挑战、满足私欲等各种理由,而发明的病毒种类和攻击方式会越来越多。

1.2 发动网络攻击的方式逐渐多样化

因为计算机网络的发展,现已有越来越多的企业采用数字货币,即使是普通用户,比起现金也在更多地使用微信、支付宝等电子货币支付的方式,甚至曾有传言称纸币将会被取代,这也导致了挖矿病毒的增长,致使许多企业地服务器银挖矿病毒的攻击与控制而造成巨大损失。同时,2019年的勒索软件轰动一时,因为勒索软件攻击时具有明确的目标,同时隐蔽性也极高使得人们难以追查其源头,这也是许多攻击者行为及其猖狂的原因所在。

1.3 人们对于网络安全没有太强的意识

虽然现在计算机普及率很高,甚至人们所使用的手机也更新换代得到了计算机网络般的功能,早已不在局限于通话,相关设施也在日渐完善,至此我国的网民数年在年年攀升。但是与之相对的,人们对于网络安全的问题,并没有太强的警惕心,这也是网络安全隐患增多的原因所在。

2 计算机网络安全防御流程

鉴于计算机病毒种类繁多,传播方式具有多样式,因此人们需要计算机防御系统具有更快的分析速度。因此,就如图1所示,基于数据额挖掘计算机的计算机网络安全防御系统,能够根据病毒入侵时能够短期篡改和破坏计算技术数据的特点,以更快的分析速度对病毒进行解析和控制,以此提高对计算机网络安全的保护性能。

因为数据挖掘分析是一个很繁琐的过程,所以计算机网络防御系统在最初的设计中,需要输入完整的数据挖掘信息,保证数据挖掘分析的阴公过程可以按照正确的步骤流程进行,高效完成病毒的分析和防御控制工作。

图1:基于数据挖掘技术的计算机网络病毒防御流程

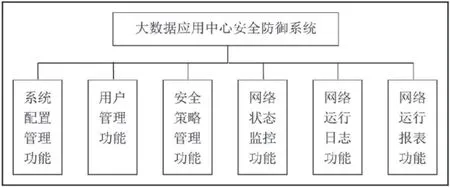

图2:计算机网络安全防御系统的设计结构

图3:数据加密或者解密的变换过程

3 计算机网络安全防御系统的设计与实现

3.1 安全防御功能的设计

因为在大数据应用中,网络攻击大多数来自于PC 端、移动终端等,再加上病毒在计算机内的潜伏期强,骇客的入侵攻击范围也十分广泛,因此为了保证防御系统功能的完善,需要以目前安全威胁智能化的现象为基础,同时防御系统也更需要具备主动性,以图2 的主题框架结构图的六大功能,即系统配置管理功能、用户管理功能、安全策略管理功能、网络状态监控功能、网络运行日志功能以及网络运营报表功能为主,明确安全防疫系统的设计。

图4:链路加密的方式

图5:端对端的加密方式

3.2 防火墙模块的设计

不论是网络用户还是企业,防火墙无疑是最常被用在网络防御系统中的一种手段。但是也因为防火墙被广泛使用,而使得很多人对于防御体系中的漏洞及缺陷存在一定的误解,认为什么都能靠防火墙而导致很多问题的产生。为了计算机的防护力度,需要对防火墙进行一定程度上的改造,需要分别建立两道防火墙,第一道防火墙最常使用的对于外部用户访问设置一定限制的防火墙,第二道则是利用子系统安装的方法,而建立起的限制内部用户访问的第二道防火墙,内外两道防火墙的双重保护,无疑强化了防御系统针对不同情况的防御性。

3.3 传输加密系统的设计

举例来说,二进制数据本身就如同一种密文,是人们所无法看懂的,但是通过解密后的文本,就成为人们所能看懂的文字的,这一过程被称之为解密。总的来讲,就是人们所能看懂的文本,一律被称为明文,而使得明文转化为人所无法解毒的数据文本,则称之为密文,这个过程被称作加密。而这两个过程的执行,通过图3 显示可以更为直观的明白这个流程。

数据加密,是通过网络七层协议来实现的,包括端对端和链路两种方式,都是利用加密技术分析逻辑的位置而得以展开实现的。

其中链路的加密方式,就如图4 的链路加密方式所示,是通过独立加密所有链路,利用通信节点自建数据的传输来实现保护的一种方式。

端对端加密方式,是一种具有针对性的加密手段,它是给予OSI 参考模型基础,通过软件的编程,对于加密数据自身的信息进行加密,而不加密路径控制信息,就如图5 所展示的那样。而且端对端加密手段,能够将要求的数据从源端传输,还能保证信息被加密后的状态不会随着传输而改变,即使通信链路中出现错误,也不会影响到数据整体安全。同时,这种加密方式的秘钥管理机制也很复杂,传输密文还需要通过加密算法去寻找,但也正因为如此,这种加密手段才能够在大型网络系统中,不论是什么发送方传输还是接收方传输,都能够被很好地使用。

3.4 安全预警设计

大数据的应用中心,进行分析工作是由多个异构软件集成进行的,但是因为不同软件的开发商不同,也就因为这些软件本身的开发语言和实现条件的差别,导致了多个接口的产生,这些接口也正因为差异问题,就位各类漏洞和攻击提供了渠道。而目前安全预警的设计,主要在漏洞预警、行为预警以及供给趋势预警三个方面突出功效。其中漏洞预警是为计算机进行漏洞检测和安装补丁提供了帮助,这样不仅能够修补漏洞,还能提高防御系统的安全性能。而行为预警,或者攻击趋势预警功能,能够及时发现网络中各种不正常的数据,并通过监控来做出判断并进一步对其发出预警,构建起防御系统的第一道防线。

3.5 安全保护设计

目前,大数据应用的普及率在持续上升,但是面临的网络威胁也越发的多样化,而这多重多类的网络攻击也因为类型不同,所以有些不同的却又针对性的应对方法,为了保证大数据应用普及中的安全性能与之相协调,需要将多种应对威胁的技术应用到安全保护中,综合发挥各种防御手段的作用,因为保证数据中心的稳定运行以及安全都极为重要。因此,需要对病毒查杀、防火墙等基础手段的使用方式进行具体的分析,整合多种安全防御技术,能够有效地阻止和控制各种网络病毒、木马的入侵和攻击,使得网络安全防御系统的性能全面提升。

3.6 人工智能应用设计

相较于人工操作的安全系统,人工智能应用能够显著地提升效率。因为就说网络接入的方式就有许多样,所以网络攻击也有许多渠道,这对于人工而言是耗时耗力的。但是如果应用人工智能技术,就能高效的分析、挖掘各种发现的问题,因为人工智能的系统有一个可自主学习的特点,最初通过构建起来的主动化防御模型快速清除网络中的木马和病毒,还能避免来自互联网的各种攻击,并且在隔离病毒或木马的时候独立识别追踪并判断网络病毒的来源,从根本上解决病毒的问题,之后这类参数也能成为以后对付同样情况病毒的“参考”,通过学习来自我提升。但除了人工智能系统的杀毒功能,本身电脑还要对这个系统做好安全防护,让它在自主运作的时候,也能保护自己不受外界攻击。

4 结语

总的来说,正因为大数据时代的计算机使用具有极为重要的价值,数据应用中心的稳定,以及数据价值的最大化发挥也变得举足轻重,所以安全防御系统在其中的意义非常。为此,我们需要做好计算机的安全防御工作,为构建安全防御系统提供有用的技术利用和支持。