基于计算机的网络安全漏洞及其有效防范措施

2019-12-02郭静

郭静

摘要:计算机技术的发展极大程度的促进了社会经济的进步,同时为计算机技术在各个领域的应用奠定了良好的基础。在计算机技术飞速发展的同时也产生了很多网络安全问题。文章就计算机网络安全漏洞进行了具体的介绍,同时有针对性的介绍了相应的预防性措施。

关键词:网络安全;网络漏洞;防范措施

中图分类号:TP393.08 文献标识码:A 文章编号:1001-5922(2019)10-0187-03

计算机技术和互联网技术的发展推动了社会信息化进程的加快,人们应用计算机技术和互联网技术进行沟通更加便捷,突破了时间和空间的限制。在计算机通信网络应用的过程中,安全问题越来越重要,特别是企业机密以及个人隐私是安全问题中较为重要的内容。安全防护保障方案是计算机通信网络正常应用的基础。本文对计算机网络安全的防护性措施进行了详细的介绍,让人们清晰的认识计算机网络技术在应用过程中存在的安全问题,并有针对性的提出了保护性办法,旨在保证通信网络可以正常稳定的发挥功能。

1計算机网络安全问题

在计算机网络安全问题中,较为突出的问题就是计算机网络安全漏洞问题,其实质是在软硬件和用户协议在实际使用过程中所存在的安全缺陷和不足。也可以说,计算机漏洞就是计算机硬件设备或者计算机系统存在一定的问题,这些问题没有得到及时、有效的解决和纠正,随时可能会对数据和信息造成影响和威胁。并不是所有的网络差错都是计算机网络安全漏铜,通常来说,如果严格按规范应用计算机网络,这些网络差错不会对计算机安全产生影响,但是这些差错如果被不法分子利用,那么就会对计算机安全产生较为严重的危害。在计算机网络安全中,漏洞问题是难以避免的,另外在系统更新的过程中可能会出现新的漏洞,所以计算机安全漏洞问题其实是一直存在的,只有通过不同的修复和完善,才能避免这些漏洞对计算机网络安全产生太大的影响。

2计算机网络安全的漏洞

2.1协议漏洞

根据TCP/IP所划分的漏洞为协议漏洞,系统因为存在TCP/IP瑕疵导,最终导致了系统漏洞的产生,因此,协议漏洞具有十分相似的表现。TCP/IP协议是计算机网络系统接收和传输信息的主要通道,但是协议也存在一定的缺陷,所以在交互信息和共享信息的过程中,基本不能控制协议漏洞的生成。TCP/IP协议不能对IP的正确来源进行判断和追踪,这使得TCP/IP漏洞容易受到攻击,另外为了满足信息的共享和通信要求,要求计算机系统的端口必须是开放性的,只有这样才能保证信息可以快速的进行交互,在这样的条件下,漏洞更容易产生。

2.2计算机操作系统的漏洞

随着互联网技术的发展,计算机推出了很多操作系统,比如人们熟知Windows,Linux等。这些系统在投入使用之前,已经经过了市场相关检验,但是在实际使用过程中依然会存在漏洞。比如最新推出的Linux系统,通过设置秘钥对磁盘磁盘进行加密,也因此带来了Cryptsetup漏洞,用户在应用该系统的过程中,如果密码输入错误,系统会运输用户多次输入密码,当用户持续输入错误的密码达93次之后,系统就会给出一个带权限的壳。几乎Linux所有的发行版本都存在这类漏洞问题,一旦发生这类漏洞,计算机可以被远程控制。计算机一旦被远程控制,那么计算机安全就面临巨大威胁。随着计算机网络环境越来越复杂,计算机系统出现的网络安全问题越来越多,计算机也表现得越来越容易受到攻击。

2.3网络软件的漏洞

所谓网络软件其实就是为网络用户提供网络服务的网络专用软件。在复杂的计算机网络环境中,网络软件是专门用于支持网络活动和信息通讯的软件。所有的计算机网络软件都是由程序员通过不断的研究完成编写,最终通过试运行试验后最终发行的,及时经过眼见投人运行后也可能存在漏洞,只有不断的改进和完善才能保证漏洞不会对计算机安全产生影响。在漏洞被发现之前,很多不法分子利用这些漏洞人侵计算机,甚至还有些不法分子为了追求私利,肆意破坏这些软件,这会给计算机的安全带来巨大的危害。

2.4黑客入侵

黑客原始定义其实是精通计算机技术的专业高手,目前,在大众眼中,黑客已经成为危害计算机系统和网络系统的代名词。黑客通常具备较高的计算机技能水平,利用预先编制的木马程序侵人他人计算机,对其他用户的数据进行盗取、修改甚至破坏。还有些黑客利用专业的计算机信息操控他们计算机系统,随意破坏或者更改计算机网络程序,对网络售息安全造成了极大的威胁。目前,针对黑客,因为网民警方缺乏完善的管理体制所以还没有十分有效的管理和预防潜施。

3计算机网络安全漏洞的防范措施

3.1防火墙技术

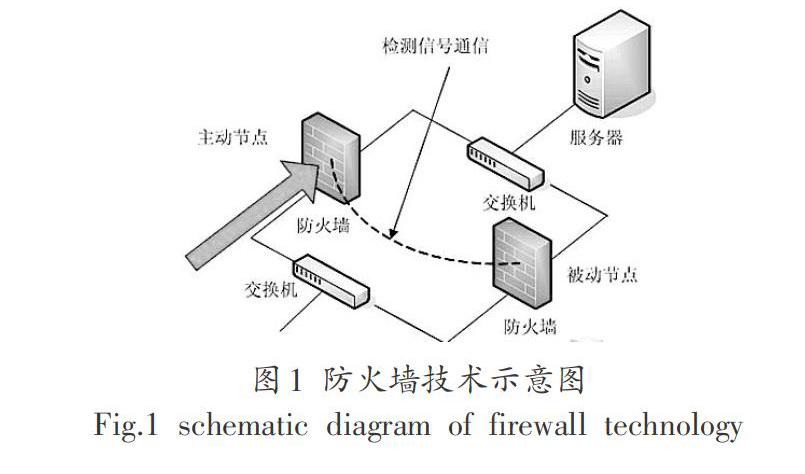

在预防计算机网络安全漏洞的方面,防火墙技术十分重要,防火墙的而应用可以对计算机病毒进行有效的隔离和防护。目前,防火墙技术有:防控技术、过滤防护技术和代理技术三种。其中,防控技术可以对外界非法访问进行实时的控制,增强了计算机网络环境的安全性;过滤防护技术其实就是筛选路由器对外界的访问,对于不安全的访问进行过滤,但是该防护技术通常不能过滤具有隐蔽性的IP,也就不能对这些隐蔽IP进行过滤;代理技术是程序链接的从属部分,该技术不仅可以对计算机所接收的信息和数据进行分析,对外界的访问进行有效的防控,另外该技术还可以记录防护数据,实现对列表信息的加密,保证食使用者可以更加方便和灵活的进行使用。防火墙的安全可以对用户访问进行适当的约束,有效识别用户身份,维护用户登录权限,避免恶意信息盗取现象的发生,如图1所示。

3.2安装杀毒软件来进行防范

计算机安全漏洞另外一种有效的防护方法为安装杀毒软件,在计算机网络系统中,计算机病毒通常具有较强的破坏性,其传播速度也较快,还有些计算机病毒可以绕过防火墙对网络系统进行破坏。随着科技的发展,计算机病毒也越发向着多样化方向发展。如果某个网络环境中出现了病毒,病毒会借助网络安全漏洞进人到网络系统中,对电脑系统进行破坏和干扰,因此,只有应用科学有效的杀毒软件,才能更好的对电脑进行保护。当前杀毒软件有很多种,比如常见的有360杀毒、金山毒霸等,这些杀毒软件都具有较好的主动防御工鞥呢,可以及时检测计算机系统,通过检测及时发现安全漏洞问题,对已经存在的安全漏洞问题进行及时的修复,保证计算机系统可以一直处于安全、稳定的状态。

3.3身份认证技术

身份认证技术其实就是利用用户访问权限的设置和用户身份的核查提高网络系统的安全防护效果。目前,部分网络黑客所掌握的计算机技术可以利用网络对用户信息进行窃取。完善的身份认证技术可以降低黑客对网络系统的入侵几率,有效提高网络系统的安全性。在因公身份认证技术的过程中,首先要明确用户身份,再结合秘钥和登录口令等方式,充分发挥身份认证的实际效果。

3.4数据备份与数据加密

数据备份技术具有较好的计算机漏洞防范效果,可以防止系统漏洞对计算机信息和数据产生不良影响。如果系统数据不能恢复,可以通过建立备份对相应的信息和数据进行还原。在数据备份技术实际应用的过程中,应用数据加密技术可以保证数据信息的安全性和可靠性。所以,为了保证计算机网络系统的安全性,必须加强病毒防范工作,及时安装有效的杀毒软件,另外保证所有应用的杀毒软件必须是整板,才能保证病毒防控效果,切实提高计算机系统的安全性。在应用杀毒软件的过程中,可以应用入侵检测技术,提高系统漏洞防范的主动性。另外,人侵检测技术的应用还可以帮助用户收集和记录具有攻击性的信息,给防范系统提供依据,提高防范系统的低于能力,降低人侵给用户造成的损失。

3.5漏洞扫描技术

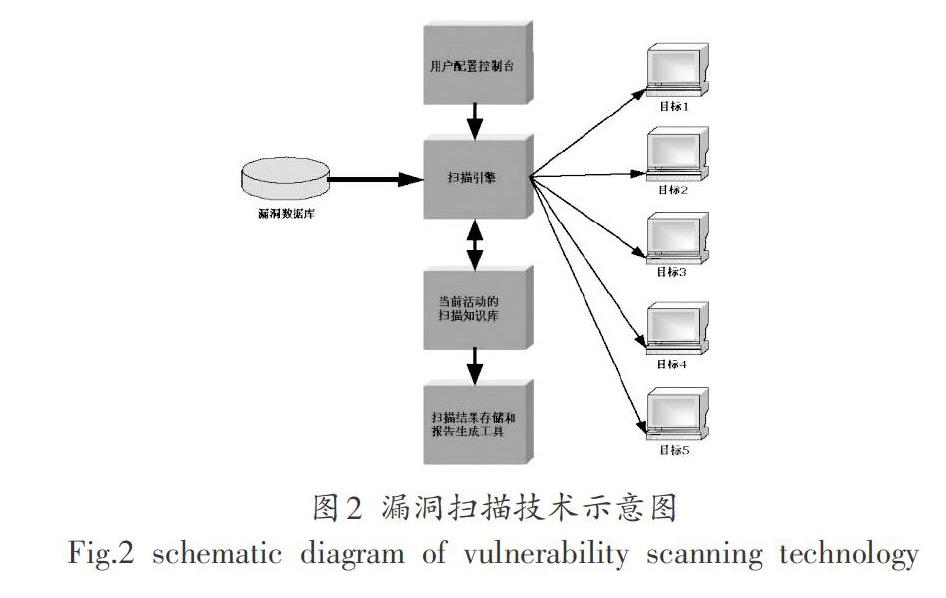

漏洞扫描技术的应用可以对计算机系统漏洞进行详细的探测,及时锁定楼栋点,然后合理应用漏洞修复技术保证计算机网络的安全。比如,在计算机主机端口应用漏洞扫描技术,通过进一步检查和筛选,确定端口位置所存在的安全漏洞隐患。目前最为主要的漏洞扫描技术为DOS技术,在应用该技术的过程中,通过远程控制和本地扫描提高系统整体应用效果。另外还可以在各类软件进行漏洞定期扫描,及时排查系统漏洞,保证计算机可以安全、可靠的运行,如图2所示。

4结语

计算机网络安全漏洞会对计算机安全产生较为严重的影响,严重的甚至会对系统内的有效信息进行破坏。因此必须做好相应的防控工作,将漏洞所造成的损失降到最低,进一步保证系统可以安全稳定的运行,同时保证网络技术可以向着正确、积极的方向发展。