基于电力监控系统虚拟沙箱的异常攻击监测技术

2019-11-12钟志明

◆钟志明 汪 杰

(广东电网有限责任公司东莞供电局 广东 523000)

当前,国内外网络安全形势异常严峻,网络安全事件层出不穷。近年来爆发的伊朗“震网”事件、乌克兰大规模停电事件及今年爆发的比特币勒索病毒事件表明,能源、电力行业已成为网络攻击的重要对象和重点目标。

关键信息基础设施关系国计民生与社会稳定,对其进行入侵攻击容易造成巨大危害,产生显著影响。电力监控系统是一种典型的工业控制系统,也是国家关键信息基础设施,一旦遭受攻击将可能造成电力安全生产事故,甚至引发大面积停电,后果非常严重。因此,电力监控系统的网络安全直接关系着国家安全。

目前电力监控系统安全防护建设已按照电力行业标准进行搭建,但仍存在很多安全隐患,特别是针对APT攻击、工业病毒和未知威胁的安全防护,目前电网部署的安全产品,如防病毒网关、IDS等设备,只能对少部分协议和应用进行检测,只能对已知病毒进行特征识别,只能对已知威胁进行监测,不支持对疑似工业病毒、工控指令等的模拟运行能力,不具备对未知威胁的模拟研究能力,这样无法在出现新型工业病毒和新的安全威胁情况下进行有效监测与预警。这些新型的工业病毒、攻击和未知威胁种类会对电网的安全稳定运行造成严重的影响。

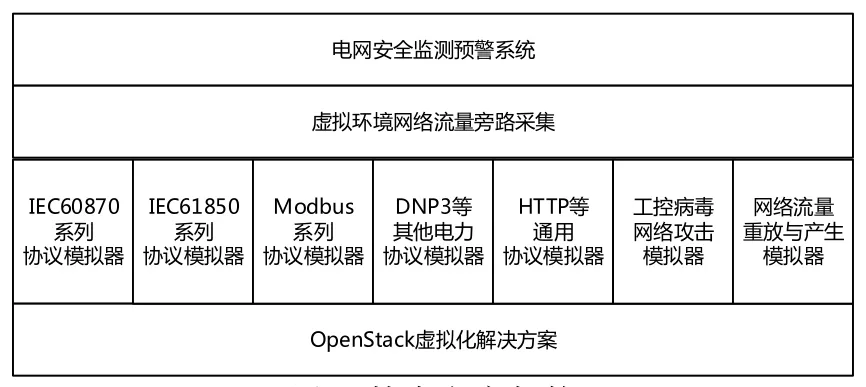

1 技术方案

本技术方案包括虚拟化解决方案、应用场景虚拟机、虚拟环境网络流量旁路采集与电网安全监测预警系统四部分组成,如图1所示。

图1 技术方案架构

2 虚拟化解决方案

虚拟化解决方案可由业界知名的虚拟化技术提供方案解决,如OpenStack,使用Open vSwitch即开放虚拟交换标准,通过软件的方式形成交换机部件。跟传统的物理交换机相比,虚拟交换机具备众多优点,一是配置更加灵活,二是成本更加低廉。Open vSwitch通过OpenFlow交换协议实现严密流量控制,使网络控制器软件能够通过网络访问一个交换机或路由器的数据路径。网络管理员可以使用该技术在一台PC上远程控制数据管理,通过精细的路由和交换控制,实现复杂的网络策略。

虚拟机可以充当电力监控系统的某个业务单元如IEC104主站、电能量采集服务器、远动装置即IEC104的从站等。通过虚拟多组虚拟交换机、虚拟路由器模拟电网中不同的安全区,结合针对电力监控系统中各个应用系统的软件模拟器即可组成一比一的模拟环境。借助于此类虚拟化方案的图形化虚拟机管理界面,还可以对所有虚拟节点设备进行创建、克隆、恢复、组网等集中化配置工作,极大提高模拟的工作效率。

3 场景模拟器

场景模拟器由各种业务场景模拟器组成,包括IEC60870系列协议模拟器、IEC61850系列协议模拟器、Modbus系列协议模拟器、DNP3等其他电力协议模拟器、HTTP等通用协议模拟器、工控病毒和网络攻击模拟器和网络流量重放与产生模拟器等。

3.1 IEC60870系列协议模拟器

IEC60870协议是电网中主要用到的协议种类,主要包括IEC60870-5-101(简称 IEC101)、IEC60870-5-102(简称 IEC102)、IEC60870-5-103(简称 IEC103)、IEC60870-5-104(简称 IEC104)四个部分,除了IEC101基于串口通信外,其他三种协议基本都是通过工业以太网进行工作的。IEC102主要用在主网的电能量采集、风/光功率预测等方面。IEC103主要用在站内的保护、测控方面。IEC104主要用在远程的四遥(遥信、遥测、遥控、遥调)等方面。知名的针对IEC60870系列的模拟器有Protocol Test Harness、PMA、格西烽火等。

3.2 IEC61850系列协议模拟器

IEC61850系列协议主要包括MMS、Goose、SV等,主要用在变电站的间隔层和过程层设备之间进行通信。知名的针对IEC61850系列协议的模拟器有IEC61850TestSuiteInstall3.7.0、IEDScout、SV_toolset_Trial-1.2.0.1 等。

3.3 Modbus系列协议模拟器

Modbus系列协议主要包括基于串口的Modbus RTU等、还有基于以太网的Modbus TCP,主要用在过程层的开关PLC、站控层的数据采集等方面。知名的针对Modbus系列协议的模拟器有modsim32、modscan32、modbuspoll、modbusslave、Protocol Test Harness等。

3.4 DNP3等其他电力协议模拟器

DNP3协议主要用于电力系统如变电站中子站系统、RTU、智能电子设备(IEDs)以及主站系统之间的通信。知名的针对DNP3系列的模拟器有Protocol Test Harness等。

3.5 HTTP等通用协议模拟器

电力监控系统中除了工控协议通信外,也存在通用的IT协议流量,如省调和光伏电站之间就存在D5000信息发布系统的WEB访问等,针对通用协议的知名模拟器有apache、tomcat、vsftpd、ntpd等。

3.6 工控病毒和网络攻击模拟器

通过给虚拟机安装未打补丁版本的操作系统、部署疑似工业病毒样本、安装各种网络攻击模拟软件等方式,将某些虚拟机打造成疑似样本的运行环境,打造成恶意攻击的攻击发生者,通过这些机器向模拟的电网主站或从站发起病毒或网络攻击,通过监测疑似样本的传输或控制行为,监测恶意攻击的攻击特征,进行规则的自学习和监测研究。知名的用来对网络攻击的模拟器有:hping3、iperf、Kali等。

3.7 网络流量重放与产生模拟器

对现网发现的异常流量如高频访问、畸形数据包等可以通过流量重放软件在模拟环境中进行还原,通过分析模拟器对特定流量的反应行为,判断和总结可能的未知威胁种类,避免对现网造成影响。在特定环境下,还需主动产生一些特定的畸形报文、异常流量等,如构造某种格式的控制工控协议包,发送给特定的装置如远动装置,检验对象是否受到影响,从而总结在发生可能的畸形数据包攻击时我们可以采取的监测预警方法。知名的用来对网络流量进行重放与产生的模拟器有tcpreplay、科来、libpcap等,知名的流量重构软件有Achilles、Acheron等。

4 虚拟环境网络流量旁路采集

4.1 Open vSwitch网络流量旁路采集

相对于物理网络环境,虚拟化环境下。上述的多个应用以虚拟机的形式分享同一物理服务器,虚拟机的生成和管理由虚拟机监视器(Hypervisor)来完成。虚拟机的网络功能由虚拟网卡(vNIC)提供,Hypervisor可以为每个虚拟机创建一个或多个vNIC,交换机也被虚拟化为虚拟交换机(vSwitch),各个vNIC连接在vSwith的端口上,vSwith通过物理服务器的物理网卡连接外部网络。

Open vSwitch既可以作为在虚拟机(VM)管理程序中运行的基于软件的网络交换机运行,也可以作为专用交换硬件的控制栈运行,其提供ovs-vsctl相关命令可实现网络流量映射功能,将虚拟网络被监测端口的流量映射至镜像端口。端口映射指令示例如下:

通过以上命令,网络流量被映射至tap3虚拟网卡,实现虚拟网络环境流量的旁路采集。

4.2 多网卡网络流量旁路采集

虚拟环境下,可使用Open vSwitch的端口映射指令实现流量采集,不过此种方案下,流量采集模块需部署于虚拟机的物理服务器上。具有一定的局限性。本方案还提出了一种基于多网卡配置的虚拟环境网络流量旁路采集技术,如图2所示。

图2 虚拟环境多网卡旁路采集

模拟IEC104主站和模拟IEC104从站各自独立桥接虚拟沙箱的一个物理网卡,各个物理网卡之间均连接到交换机上,模拟主站和从站的IP地址配置同一网段,通过该技术,该模拟主站与从站之间可实现正常通信且流量通信均由交换机端口进行转发,与多机器间网络通信类似,可使用交换机自身的网络镜像功能实现对该虚拟沙箱环境的流量汇聚与旁路采集,此种技术扩展性更高,但需更多物理网卡支持。

4.3 电网安全监测预警系统

基于虚拟沙箱的网络流量旁路采集,电力监控系统通过网络流量的重组、去重、协议识别与深度解析,实现电力监控系统网络流量的深层次阅读,在此基础上使用异常行为基线检测、工控病毒检测、网络攻击检测、畸形报文检测、旁路控制检测、非法使用检测和异常流量检测等工控网络安全检测手段,发现电力监控系统网络异常攻击行为,并通过回归预测、统计分析、事件关联分析与攻击路径分析,对电力监控系统进行深层次安全预警与态势感知。如图3所示。

图3 电网安全监测预警系统

5 电力监控系统协议鲁棒性测试

模糊测试(Fuzz testing)或称之为健壮性测试作为一种新型的黑盒测试技术在检测软件、产品及系统中存在的安全漏洞方面取得了显著的成功。借助于模糊测试,有可能在系统测试阶段检测出那些可能会被忽略的产品或系统缺陷。该类测试基于畸形报文、大流量并发等手段对电力监控系统网络通信进行健壮性测试,很可能会影响电力监控系统的正常运行,甚至会导致其系统宕机,本方案可通过部署Acheron(国内首家也是唯一获得ISASecure CRT Tool认证的产品)等鲁棒性测试系统对电力监控系统模拟系统进行针对性的健壮性测试,在不影响电力监控系统的安全生产环境的同时,及时发现监控系统自身的通信协议漏洞,督促相应的电力监控系统进行通信协议漏洞修复,保障电力监控系统的稳定运行。

6 病毒攻击测试与检测演练

2000年以来,国内外发生多起工控安全事件,2010年发生的伊朗核电站“震网”攻击事件和2015年、2016年乌克兰电网连续两次遭受攻击导致的大面积停电事件,表明网络空间的恶意攻击已成为电网安全稳定运行的现实威胁。本沙箱方案提供了病毒攻击分析平台,可通过广泛收集勒索病毒、震网、飞客、火焰、Industroyer等工控病毒,并进行病毒攻击测试、监测与防护演练,确切发现其攻击途径与方式,并通过针对性的系统补丁、防护策略等反复演练,实现对工控病毒的封堵。

7 网络攻击测试与检测演练

本方案通过拒绝服务攻击、SQL注入、XSS攻击模拟工具,提供了网络攻击测试平台,发现电力监控系统网络攻击漏洞,并通过将流量镜像到电网安全检测预警系统,为电网安全检测预警系统提供网络攻击素材,以方便其进行针对性的网络攻击检测功能升级,增强其安全监测能力。

8 其他应用场景

未知威胁是指一类高度隐秘性的长期性的计算机黑客攻击,如高级持续性威胁(APT),其攻击手段多样,技术水平高,攻击周期长,常常持续数月甚至数年,其生命周期包含侦查准备阶段、初始渗透阶段、访问建立阶段、提升权限阶段、内部侦查阶段、扩展行动阶段、保持存在阶段和攻击完成阶段。本技术方案通过嗅探扫描、渗透测试、漏洞利用攻击工具进行各种攻击模拟,也可以将利用其他环境的疑似、未知或已知攻击流量重放进行攻击模拟,在对电力控制系统进行漏洞检测的同时,使用电网安全监测系统进行流量采集、异常攻击检测与攻击路径分析,可深层次发现工控系统安全威胁来源与被攻击手段,基于多样化的攻击素材积累,加强多层次的安全事件关联分析,可进一步提升电网安全监测系统的监测能力。

9 结语

本文针对电力监控系统虚拟沙箱的异常攻击监测技术研究可以填补国内外没有针对电网应用环境进行一比一模拟产品的空白,可以针对电网多种业务系统不同的应用场景进行模拟,具有良好的适应性。虚拟沙箱中支持对疑似工业病毒、新型网络攻击的模拟运行能力,不对现网环境造成影响,模拟环境支持快速恢复,可深入发现异常攻击步骤与各个步骤的阶段性影响。虚拟沙箱中也支持对现网抓取的异常网络流量的重放,支持通过流量模拟器产生需要的异常流量,对于新型的未知威胁具备还原、主动模拟的能力。通过针对性的模拟研究,可以发现新型的工业病毒、新型网络攻击和未知安全威胁,提高电网安全监测预警能力,保证安全稳定运行。