适应多元尺寸长度的卷积神经网络模型在网络入侵检测中的应用

2019-11-07金立群

金立群

适应多元尺寸长度的卷积神经网络模型在网络入侵检测中的应用

金立群

石家庄职业技术学院, 河北 石家庄 050081

为了实现对网络入侵检测领域深度层次特征的探索,本文将多元尺寸长度的卷积神经网络模型引入,并通过BN算法改善模型在学习率方面的表现,结果表明,卷积神经网络在检测入侵事件方面是完全可行、有效的。

卷积神经网络模型; 网络入侵; 检测

在网络应用逐渐渗透到经济、科研、军事以及国民生活等领域的过程中,其重要性日益凸显出来。与此同时,网络攻击事件层出不穷,各种新的攻击手段不断涌现,稍有疏忽就会导致发生网络安全事件。当然,网络具有开放性的特点,这就决定了安全隐患是无处不在的,所以当前最重要的采取科学的手段,尽量在最大程度上保障网络的安全。在这样的背景下,越来越多的学者开始投入到入侵检测系统[1]的研究中来。以往的安全技术作用较为有限,入侵检测模型在保障网络安全方面展示出巨大的应用潜力。利用机器学习技术的建模是入侵检测最受关注的新方法。相比而言,基于支持向量机[2]算法、神经网络[3]、聚类算法等受到了更多的重视。但这些方法具有浅层挖掘的特征,面对附有标签且容量较小的数据源,并不适用。在网络数据呈现出几何式暴增态势的今天,每天都会产生海量的高维非线性无标签网络数据,导致入侵检测的难度大幅提高,于是学者们将关注点转向深度学习。Alom Zahangir[4]证明了深层信念网络在入侵检测领域的价值和作用;康松林[5]将深度神经网络和极限学习机综合起来,在此基础上创建了全新的深度多层极限学习机算法,该算法具有更高的分类效率;高妮课题组[6]创建了深度信念网络,实验证明它非常适用于海量网络数据;在研究中选择的是递归神经网络入侵检测模型,其在入侵检测精度方面具有更好的表现,整体性能远超机器学习[7]。综上所述发现卷积神经网络在计算机视觉、语音识别、自然语言处理等方面具有较高的价值,但其网络结构不支持IDS的网络数据,这是很少有学者探讨该网络在入侵检测领域作用的主要原因。

针对卷积神经网络的缺陷,在本文中着重探讨了其在网络入侵检测方面的价值和作用。基于网络数据的特征,创建适应多元尺寸长度的卷积神经网络(Multi-dimensional length neural network MDLCNN),然后利用BN(Batch Normalizing)[8]方法改善模型在学习率方面的表现,结果发现卷积神经网络在网络入侵检测领域是一种可行、高效的方法。

1 MDLCNN模型

1.1 MDLCNN模型结构

本文基于网络数据的特征,创建MDLCNN模型,CNN首先对图像进行处理,图像的分类,首先需要提取图像的局部特征,据此对人脸进行识别,或者是区分各种目标。但这种方法在网络流量分类中是行不通的,它需要拼凑不同的局部才可以达到分类的目的。针对这一点,本文创建了能够完成网络数据流量分类的MDLCNN模型,详见下图1(注:图中数字值代表举证的维数,如11,即为11*11矩阵)。

图1 多元尺寸长度的卷积神经网络模型结构

MDLCNN模型包含了3个多元尺寸长度卷积层,2个卷积层,1个Pooling层,3个全连接层,另外还有连接Softmax分类器。卷积层通过BN算法实现了更高的学习速率,各层都通过Relu函数激活,全连接层使用Dropout策略对抗过拟合激活函数采用Sigmoid,所以避免了BN层的应用,网络结构参数详见下表1,表中MS Conv为MS Convolution,Conv为Convolution,Ave Pool为Average Pooling,Drop为Drop out,Act Func为Activation Function。

表1 MDLCNN网络结构参数

1.2 BN方法

BN方法是良好的训练优化方法,来自Google公司,Batch代表数据的批量,Normalization代表数据的标准化,将BN算法引入到卷积层中,网络结构的学习率因此大幅提高。BN算法的执行步骤为:输入:输入数据1,2,…,x(1至x均需要提供给激活函数)。

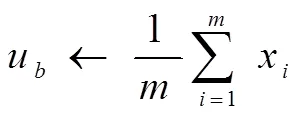

a.计算提供给激活函数数据1,2,``````,x的平均值:

b.计算1,2,``````,x这些数据的方差:

c.对数据予以标准化处理:

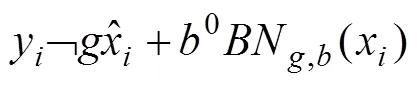

d.对参数,进行训练

在训练的正向传播中,当前输出是恒定的,只需记录和,在反向传播环节,基于与通过链式求导方式,计算出学习速率,据此调整权值。

2 实验仿真

2.1 实验数据集和仿真环境

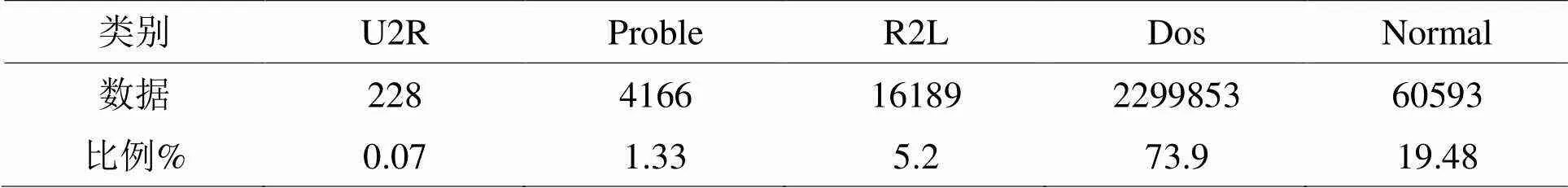

实验采用的数据都是由MIT林肯实验室提供的,它包含了600万条记录,这里面有10%的数据是用来测试和训练的。本实验中具体的测试和训练数据详见下表2和3:

表2 训练集类别、数量和比例

表3 测试集类别、数量和比例

2.2 仿真过程

首先对训练集予以预处理,通过Pandas框架提取数据集包含的五类结构,新建五个文件夹并编号0、1、2、3、4,其中0用来存储DOS类别,1用来存储Normal类别,2用来存储Probe类别,3用来存储R2L类别,4用来存储类别。分类存储旨在让所有的网络记录都能够附上标签。读取训练集的数据,然后提交测试数据。

三个模型的最后一层,均设置成5个输出,分类是通过tf.arg.max函数实现的,也就是说五个输出中最大概率位置的编码对应的数字标签。通过交叉熵tf.sparse_sofrmax_cross_entropy_with_logits()函数计算出误差loss,优化器通过Adam optimizer提高精度,学习率设置成0.1。

通过0均值的高斯函数,对各层的权值以及偏置予以初始化处理,损失率达到了0.02,考虑到数据集里面的数据分布大小不均在卷积前使用BN层,使数据均匀分布,实现更高的网络结构学习速率。通过drop out方式在全连接层中连接map特征,从而避免出现过拟合的情况,使网络结构在泛化性方面具有更好的表现。

2.3 实验结果分析

在本文中我们进行了4组对比实验,以收敛速度、误报率、准确率为指标进行比较。

第1组实验的内容是Pooling层重叠MDLCNN和非重叠MDLCNN的分析,结果详见下表4。

表4 不同重叠方式的错误率

对上表中的数据进行分析能够确定:Average Pooling收敛耗时更短,且精准度更高。重叠方式Pooling或许会导致噪声。根据数据类型利用Average Pooling或Max Pooling能够消除噪声,第2组实验的内容是 Average Pooling和Max Pooling分析,结果详见下表5 。

表5 不同Pooling方式的错误率

对上表中的数据进行分析可知,不管是从收敛效率抑或准确率来看,Average pooling 的表现都比Max pooling更好,充分证明推理是正确的。

BN层有助于实现更高的网络学习速率,第3组实验对比了单纯的MDLCNN模型和带有BN层的MDLCNN模型,结果详见下图2。

对图2中的数据进行分析能够确定:BN层的应用有助于缩短收敛耗时,实现更高的学习速率。

图2 是否带BN算法的实验对比

Fig.2. Experimental comparison with or without BN algorithms

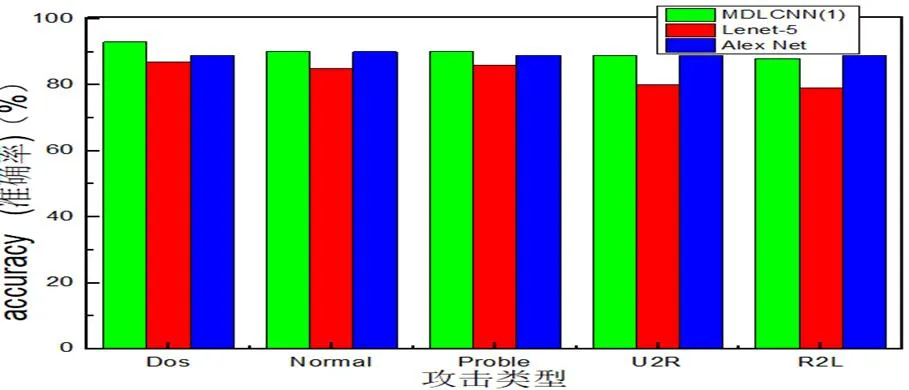

第4组试实验比较的是Alexnet模型[9],Lenet-5模型还有本文研究的MDLCNN模型,在实验环境、训练数据完全一致的情况下完成训练,然后利用测试集对训练结果进行验证,利用准确率(Accuracy, AC)和误报率(False alarm, FA)这两项指标来评估模型的性能,实验结果详见下图3和4;为了提高测试结果的可信度,计算五次测试结果的平均值。对图3中的数据进行分析能够确定,MDLCNN模型对DOS、Normal、Probe、U2L、R2L的检测率依次为94%、93.1%、92.6%、92.1%、90%,比其他两种模型的准确率高出了4.38%左右,因此该模型在检测率方面具有显著的优势。

图3 五种攻击类型在三种算法上的检测率

图4 五种攻击类型在三种算法上的误报率

对图4中的数据分析可知,MDLCNN模型在检测DOS、Normal、Probe、U2L、R2L方面的误报率依次为6%、7.9%、7.4%、8.9%、10.2%,证明模型在检测IDS入侵事件方面的准确性更高。

3 结语

深度学习方法在入侵检测方面具有良好的表现,它能够有效的提取高维特征向量的特征,能够高效、准确的完成分类任务。本文探讨了卷积神经网络在入侵检测方面的价值和作用。实验结果表明,卷积神经网络在检测入侵事件方面是完全可行、有效的。本文对卷积神经网络进行优化,以改善其分类性能。在未来,将会有更多的精力对其进行研究和优化,从而缩短训练耗时、降低分类误差、强化其泛化性能。

[1] Bauer JM, Dutton WH. The New Cybersecurity Agenda: Economic and Social Challenges to a Secure Internet[R]. SSRN Electronic Journal, 2015

[2] Narayana KV, Manoj VVR, Swathi K. Enhanced Face Recognition based on PCA and, SVM[J]. International Journal of Computer Applications, 2015,117(2):40-42

[3] Samrin R, Vasumathi D. Hybrid Weighted K-Means Clustering and Artificial Neural Network for an Anomaly-Based Network Intrusion Detection System[J]. Journal of Intelligent Systems, 2016,27(2):135-147

[4] Alom MZ, Bontupalli VR, Taha TM. Intrusion detection using deep belief network and extreme learning machine[J]. International Journal of Monitoring and Surveillance Technologies Research, 2015,3(2):357-378

[5] 康松林,刘乐,刘楚楚,等.多层极限学习机在入侵检测中的应用[J].计算机应用,2015,35(9):2513-2518

[6] 高妮,高岭,贺毅岳.面向入侵检测系统的Deep Belief Nets模型[J].系统工程与电子技术,2016,38(9):2201-2207

[7] Yin CL, Zhu YF, Fei JL,A Deep Learning Approach for Intrusion Detection Using Recurrent Neural Networks[J]. IEEE Access, 2017,5:21954-21961

[8] Loffe S, Szegedy C. Batch Normalization: Accelerating Deep Network Training by Reducing Internal Covariate Shift[J]. ArXiv e-prints, 2015,3(2):448-458

[9] Krizhevsky A, Sutskever I, Hinton GE. ImageNet classification with deep convolutional neural networks[J]. Advances in neural information processing systems, 2012,25(2):1097-1105

Application of the Convolutional Neural Network Model being Suitable for Multi-dimensional Size Length in Network Intrusion Detection

JIN Li-qun

050081,

In order to realize an exploration for some deep characteristics in the field of network intrusion detection, this paper introduced the convolution neural network model being suitable for multi-dimensional size length into network intrusion detection and improved the manifestation of model in learning rate through BN algorithm. The results showed that it was completely feasible and effective to detect the network intrusion by convolutional neural network model.

Convolutional neural network model; network intrusion; detection

TP309

A

1000-2324(2019)05-0877-04

10.3969/j.issn.1000-2324.2019.05.031

2018-04-10

2018-06-08

金立群(1970-),男,本科,工程师/讲师,主要研究方向为软件工程、信息安全. E-mail:chinlichun@163.com