炼化企业生产网与办公网的网络安全策略规划与实施

2019-11-05黄亮

黄亮

随着信息技术的发展和各生产应用系统的广泛应用,乌石化公司对信息网络系统的需求和依赖程度日益增加。如公司MES生产运行系统、汽车装油台项目的投用及运行,为公司生产调度、数据采集、过程控制、油品销售搭建了“管控一体化”的生产运行平台。生产网络同办公网络的关系也变得尤为紧密、不可分割,然而与此同时来自办公网及英特网对生产网的安全威胁也变得越来越严重紧迫。分析影响网络安全的威胁因素,提出保障生产、办公网络安全的对策迫在眉睫。在实际网络规划应用过程中,结合具体网络环境,采用多种手段,综合考虑、制定公司生产网与办公网的网络安全策略规划及实施。

一、网络安全策略整体规划

(一)对生产网和办公网的网络架构进行规划设计

在进行公司生产网与办公网的网络安全策略规划及实施之时,梳理两个网络的访问需求,主要为以下几个方面:

1.公司办公网络从逻辑上包含了核心区、办公区以及服务器区。

2.公司生产网络主要包括MES生产运行系统和汽车装油台应用系统及其附属的工控及仪表终端,需要访问办公网内服务器区相应的服务器。

3.公司办公网侧终端需访问MES生产运行系统和汽车装油台应用系统。

4.生产网汽车装油台系统内的PLC上位机(工业控制计算机),访问办公网的装车台服务器的同时需要与现场仪表控制系统。

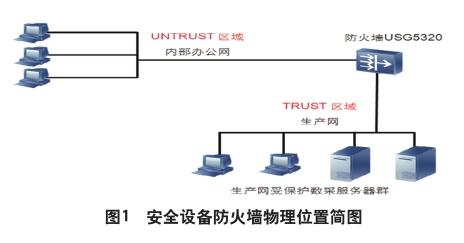

在公司庞大且相互交织的网络中,如果没有统筹的网络安全策略部署,必然会带来诸多负面、恶劣的后果,运维管理难度大,网络安全性无法保证造成网络攻击、信息泄露甚至装置停车、生产事故。根据办公网与生产网的网络特点及访问需求,乌石化办公网整体架构设计如图1所示,公司核心交换机分别连接办公网、生产网、视频监控网、各类应用服务器,同时通过核心路由器连接至集团公司广域网。生产网通過防火墙连接办公网和服务器区。

(二)生产网络和办公网的防火墙安全接入规划

生产网络作为相对独立封闭的网络,为防护外界信息网络对内部的安全入侵,可通过物理安全设备分置,使生产网络与办公网在逻辑上得以分割。基于防火墙的解决方案,适用对于办公网和控制网的隔离。办公网中存在对数据应用需求,防火墙需要授权这部分数据与控制网络中的控制设备通信,则恶意不正确配置的主机发送的数据包将会被转发到各别数据控制终端上。为了构建隔离区,防火墙至少需要提供2个接口。一个接口连接办公网,一个接口连接生产网。(如图1)由于办公网和生产网之间不再直接通信,并规定各区之间通信的规则。通过制定良好的规则,在控制网络与其他网络间明确细分的措施,确保了办公网和生产网络间没用直接的通信,保证了工控生产网的网络安全。

二、安全策略实施

在目前的技术条件下,以物理隔离为核心构建边界隔离是一种安全可靠的解决方案,结合高强度的网络协议分析和安全防护策略的控制下,共同构建一个在网络边界处隔离网络已知和未知攻击行为的高网络安全设备。由此在生产网和办公网络间设置防火墙,进行双网间的隔离,安全策略的配置防护,实现目标地址相互访问,从而满足办公网、生产网整体安全需求。

(一)对生产网和办公网的汇聚交换机、接入交换机、终端等进行业务应用配置

1.首先对生产网和办公网汇聚交换机、接入交换机、终端的IP地址段进行分配。

2.确定生产网和办公网汇聚交换机、接入交换机所使用的vlan,、IP地址、子网掩码、网关。

3.确定生产网和办公网汇聚交换机、接入交换机、终端之间的连接方式。生产网与办公网汇聚交换机分别与办公网核心交换机与生产网核心交换机进行连接,通过OSPF动态路由协议进行三层架构连接。办公网汇聚交换机与接入层交换机采取二层连接,对应接口采用trunk连接模式。最终实现生产网、办公网整体互联。

(二)对防火墙进行安全策略的配置

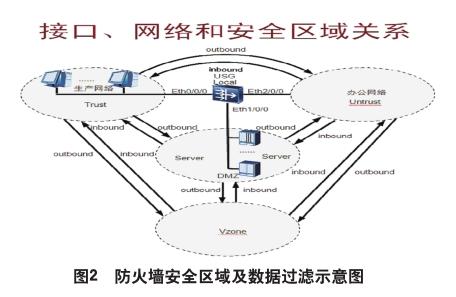

仅有硬件是无法动态进行双网的安全防护的,那么防火墙策略配置则是实现安全功能的重要环节。当数据在两个安全区域之间流动时,域间防火墙策略实现对IP报文的过滤(如图2)。对于需要转发的报文,USG5300先获取报文头信息,包括IP层所承载的上层协议的协议号、报文的源地址、目的地址、源端口号和目的端口号等,然后和设定的域间防火墙策略进行匹配,根据设定的动作允许或拒绝对报文的转发。

我们在生产网和办公网的实际安全访问策略实施前,梳理了双网间的访问需求。地址规划、接口分配以及身份认证是防火墙最为基本的安全需求。经常采用的用户名/口令方式已经被证明为弱认证方式,存在明显的安全隐患,非法分子可利用简单的黑客工具窃取登录者的用户名和口令,假冒合法身份进入系统。因此防火墙也需要完善的身份认证体系,实现强身份认证机制,保障系统安全可靠,配置实施内容如下:

1.定义信任区域和非信任区域的接口和管理接口

对防火墙的接口地址和互联地址进行定义,规划防火墙的管理接口,配置管理地址;定义接办公网核心交换接口和生产网核心交换机接口(如图3)。

2.创建生产网和办公网的地址集

在防火墙的安全策略中引用生产网及办公网各自的IP地址集,可将该防火墙策略应用于匹配生产网及办公网特定源、目的IP地址的报文。

3.配置策略会话流量统计

在防火墙策略上开启策略会话流量统计,将对匹配该防火墙策略的会话信息进行统计,如入安全区域和出安全区域、会话所匹配的策略ID、会话的源/目的IP地址,限定了生产网与办公网间特定的IP地址段访问策略。

4.安全远程控制路由

在配置以下两条静态路由条目情况下,仅办公网内信息管理部IP地址终端可以获取到去往防火墙的直连路由,除了该两个网段以外的所有地址段均无法登陆防火墙,从技术层面保障了防火墙的安全登陆。

5.配置用戶3A安全认证模式

通过对防火墙3A视图下的用户登录密码、权限级别、服务类型、密码显示模式的配置,加固了访问防火墙的安全等级。针对VTY端口设置相应的访问控制列表来限制通过VTY端口对路由器的访问。访问控制列表通过区分不同用户的网段来进行过滤,用户进行用户名及密码的验证成功后,才能进入防火墙进行操作,安全访问等级提升。

三、实施效果

自项目实施以来,乌石化公司MES生产运行系统和汽车装车台管控一体化项目安全、稳定运行,通过对生产网和办公网的统筹合理规划,确保路由的连通性的同时也保证了链路的冗余和高效性,极大程度提升了网络的抗风险能力。通过架设防火墙设备在生产网和公司办公网之间架设了一条安全的网络访问通道,对网内不安全因素进行过滤,自汽车装油台项目启动运行至今,防火墙已拦截非法访问及攻击1557357次,极大程度保护了公司MES生产运行系统和汽车装油台生产内网的网络安全,为现场各业务流程的正常进行提供可靠的网络环境。实现对仪表设备的控制,实现流程自动化。

四、结论

通过对生产网与办公网的网络安全策略规划及部署实施,以生产网现场情况和业务需求为技术攻关的目标方向,在技术层面实现了多层级安全策略重叠的安全机制。自2016年至今公司MES生产运行系统和汽车装油系统网络运行正常,没有因为网络因素导致生产系统故障的发生,达到了网络安全策略部署的预期目的,确保了生产网和办公网的网络安全使用、生产指令的顺利下达以及公司油品销售各环节的安全稳定运行。