一种安全高效的无人驾驶车辆地图更新方案

2019-10-21赖成喆

赖成喆 张 敏 郑 东

(西安邮电大学无线网络安全技术国家工程实验室 西安 710121)

近年来,人工智能技术的迅速发展,使得传统汽车行业与信息技术相结合,促进了无人驾驶领域的进一步发展.无人驾驶车辆可以通过大幅减少撞车事故来缓解交通拥堵[1],从根本上缓解交通压力[2],也可使老年人[3]和残障人士[4]的出行更加便利.然而,无人驾驶车辆必须从车辆地图上访问大量数据,以便为安全和效率做出实时控制决策[5],这使得车辆地图成为无人驾驶发展的关键.

地图对无人驾驶车辆的定位、导航与控制以及数据的实时更新都起着至关重要的作用,为无人驾驶车辆提供了更加可靠的感知能力.目前,基于卫星图像的数字地图得到了广泛的应用,但是,它们不能准确地反映最新的地图数据.为了准确有效地反映地图的最新动态,近年来提出了许多方案[6-8],其中基于群智感知的地图更新方法最引人关注[9-10].在这些方案中,志愿者愿意将他们的GPS数据贡献给地图服务器,但是同时也增加了用户隐私泄露的风险.由于数据安全问题以及用户担心隐私被泄露[11],使得车辆地图更新的发展受到了严重影响.当用户通过网络进行数据交互时,数据的所有者不再对数据具有控制权,而是托管到了云端进行进一步的运算及处理,所以如何保障托管数据的完整性和机密性便成了云端所面临的全新挑战.云服务平台流通的数据量与日俱增,其中包含了大量的敏感数据和隐私信息,这使得车辆用户的隐私问题尤为凸显.

针对以上问题,本文将代理重加密和签密的思想引入到车辆地图的更新中,提出了一种安全高效的无人驾驶车辆地图更新方案(secure and efficient map update scheme for AVs, SEMU),它实现了数据的机密性、完整性、可靠性、身份可验证性和不可否认性.由于存在隐私被泄露的风险,用户经常不愿意上传数据.所以本文通过为用户生成伪名,实现了用户的匿名性和有条件的隐私.具体来说,本文的主要贡献有3个方面:

1) 提出一种安全高效的无人驾驶车辆地图更新方案,实现了数据的机密性、完整性、身份可验证性和不可否认性,保证了用户的匿名性和可追踪性;

2) 通过对用户信誉值的管理,提高了数据可靠性,利用聚合签名技术,降低了计算开销;

3) 通过仿真,验证了方案的激励性,并从计算开销方面证明了它的有效性.

1 相关工作

在群智感知网络中进行数据共享时,数据所有者需要先将数据进行加密,云服务平台再对云端密文进行解密,最后将解密后的数据重新加密分享给数据使用者,然而这个方法使得用户数据极易遭到泄露且计算效率低.因此必须设计合理的隐私保护机制来保证数据安全的同时也能够保护用户的隐私.

为了实现加密数据的高效分享,Blaze等人[12]在1998年的欧密会上首次提出了代理重加密(proxy re-encryption, PRE)的概念.在代理重加密系统中,一个拥有重加密密钥的半可信代理,能够将通过数据提供者的公钥加密得到的密文,转换为被数据使用者的公钥加密的密文,在此过程中代理不知道有关数据的任何明文信息.此外,这2个不同的密文所对应的明文是一致的.因此,代理重加密技术是实现数据高效共享的一种有效途径,并引起了学术界的普遍关注,相继出现了很多代理重加密方案.

2007年Green和Ateniese[13]将该概念扩展到基于身份的密码系统,将基于身份的密码体制(identity-based cryptosystem, IBC)和PRE结合起来,首次提出基于身份的代理重加密(identity-based proxy re-encryption, IBPRE)的概念.Kirtane和Rangan[14]使用Malone-Lee和Mao[15]的方案,构造了一个具有代理重加密功能的签名方案.代理可以在不使用数据所有者私钥的情况下,将数据所有者已签名的密文重新加密为数据使用者的另一个密文.之后在文献[16-18]中提出了3种具有代理重加密功能的基于身份的签密(identity-based signcryp-tion, IBSC)方案.然而,CAR方案[16]和WC方案[17]对适应性选择密文攻击都不安全,而文献[19]中的方案对适应性选择密文攻击是安全的.因此,构建一个具有代理重加密功能的且安全高效的IBSC方案显得尤为重要.

云存储[20]中的数据访问控制方案还可以通过使用预加密和基于属性的加密方案(attribute-based encryption, ABE)来设计.Li等人[21]提出一种针对云服务存储的灵活的ABE机制.文献[22]进一步阐述了密文策略属性基加密方案(ciphertext-policy attribute-based encryption, CP-ABE)在云计算环境中的应用策略.但是CP-ABE机制中针对数据授权的变更问题,仍需要用户对数据进行重复加密.

PRE技术在一定程度上满足了云端数据[23]的机密性和完整性的安全管理需求.然而,云计算中的数据存储还需要满足身份可验证性、可靠性和不可否认性.

2 准备工作

2.1 双线性映射

1) 双线性

如果对任意P,Q∈G1和a,b∈Z,有:

那么就称该映射为双线性映射.

2) 非退化性

3) 可计算性

2.2 困难问题

计算性Diffie-Hellman(CDH)问题:G1为一个阶为素数q的循环群,P为其生成元,已知(aP,bP),计算abP是困难的.

2.3 IBSC方案概述

IBSC方案的工作原理[19]如图1所示:

Fig. 1 Working principles of IBSC scheme图1 IBSC方案工作原理[19]

1) 签密(signcryption, SC).数据所有者Alice为发起方,Alice将明文m通过自己的私钥SIDA和Bob的身份IDB进行签密,生成一级密文σAB.

2) 解签密(unsigncryption, USC).将Alice的身份IDA和一级密文σAB作为输入,Bob可以通过自己的私钥SIDB得到明文m.

3) 代理密钥生成(proxy key generation, PKGen).Bob通过自己的私钥SIDB和Carol的身份IDC,生成代理密钥KBC.

4) 重加密(re-encryption, ReEnc).代理中心将Proxy一级密文σAB和代理密钥KBC作为输入可生成二级密文σAC.

5) 解密(decryption, Dec).Carol可以通过自己的私钥SIDC及Alice和Bob的身份IDA,IDB解密得到明文m.

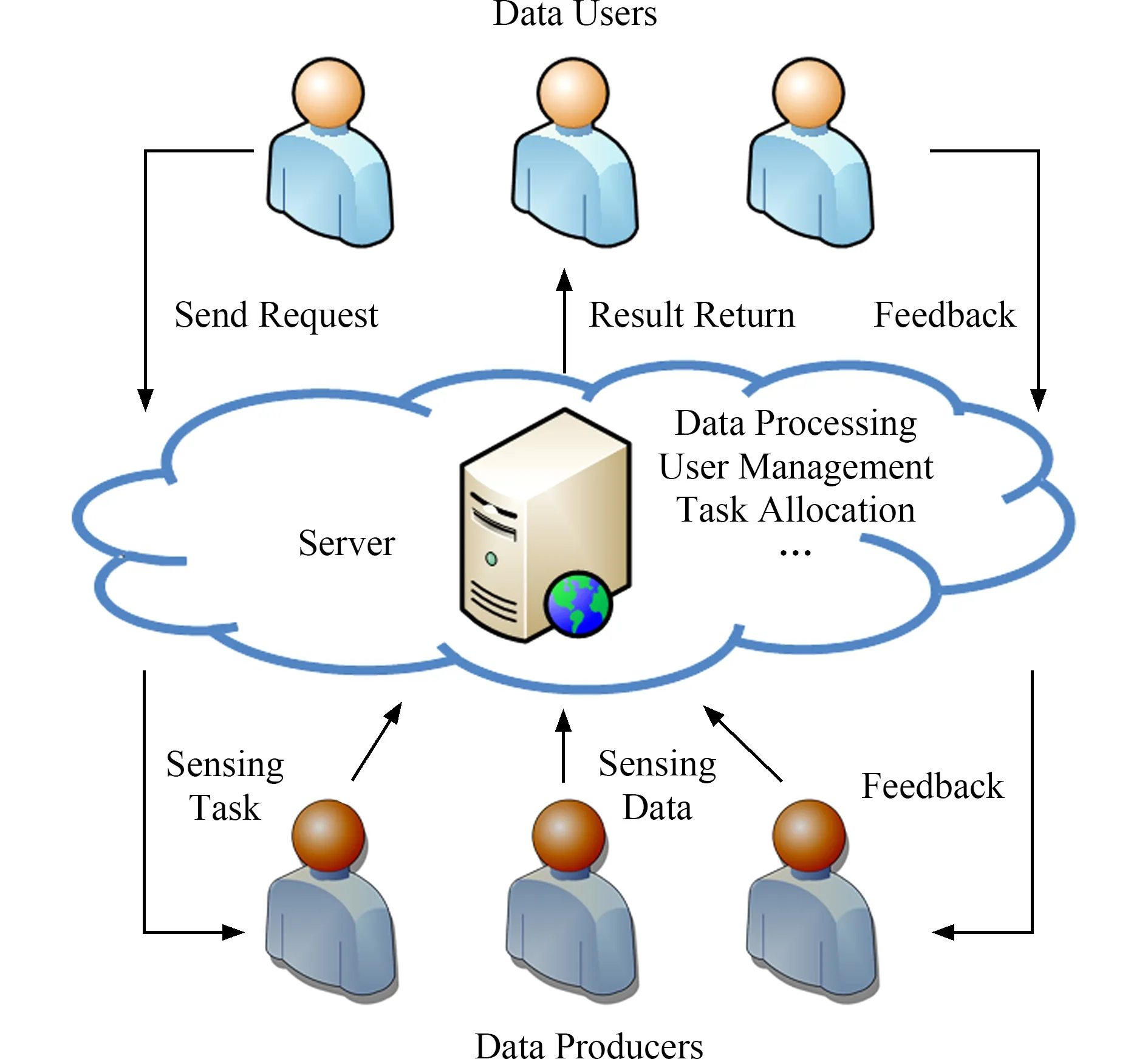

3 群智模型

群智感知[24-25]的系统结构[24]如图2所示,该系统结构包括3部分:任务参与者(数据提供者)、数据使用者和服务器平台.服务器平台接受来自数据使用者的服务请求,将感知任务分配给任务参与者,处理收集到的感知数据,并进行其他的管理功能.任务参与者接收到任务后,进行所需数据的感知,然后将数据报告返回给服务器平台,服务器平台将数据处理后发送给数据使用者.通过整个流程实现了数据感知、数据收集以及信息服务提供等功能.群智感知是一种移动的、分布式的、自主的、基层的服务模式.

Fig. 2 Architecture of a crowd sensing system图2 群智感知系统结构[24]

Fig. 3 The system model—SEMU图3 SEMU系统模型

群智感知可以从各地收集海量多维异构数据,解决各种大规模地数据需求问题,提供高质量且可靠的数据服务.但是,随着群智感知的发展,新的问题和挑战也逐渐显现出来.其中,数据安全和用户隐私安全问题尤为突出.在群智感知中,用户提交的数据可能会包含用户的敏感信息,只有降低隐私泄露[26]的风险才可以激励用户积极地参与感知任务.数据安全是指在数据传送的过程中保证数据的保密性、完整性、可靠性、身份可验证性和不可否认性.

4 本文方案

4.1 系统模型

在本文安全高效的无人驾驶车辆地图更新方案SEMU中,地图公司将感知任务外包给云服务平台,并奖励为感知任务做出贡献的车辆用户.云服务平台将任务释放给位于感测区域的车辆雾节点.根据任务,车辆雾节点找到正确的感知报告,如果有所需数据,则将其返回到云服务平台;反之车辆雾节点则会继续广播此任务.愿意参与的车辆用户将加密数据和同意自己数据的n个其他车辆用户的聚合签名发送给车辆雾节点,车辆雾节点对此聚合签名进行批量验证.验证通过后,将加密数据发送给云服务平台.利用代理中心生成的代理密钥,云服务平台对加密数据进行代理重加密[19],然后将重加密后的数据发送给地图公司.最后,地图公司解密得到数据内容,并对提交有价值数据的车辆用户分配奖励.图3描述了本文提出的方案的系统模型,它主要由7部分组成:

1) 地图公司(map company, MC).地图公司需要完成大量的数据收集任务来更新地图,但他们没有足够的能力独自完成任务.因此,地图公司向云服务平台发放任务,之后再通过云服务平台获取感知数据并进行解密,最终得到感知数据并对完成任务的车辆给予奖励.

2) 车辆(vehicular user,Vi).现在的车辆设备部署了丰富的计算、通信和存储资源且有很强的移动性.车辆确保他们的设备有足够的能力支持正常功能.他们参与任务进行收集数据,并对其进行签密等处理,最终通过云服务平台进行数据共享以获得信誉值或报酬.

3) 云服务平台(server).他们有足够的存储和计算资源来提供众包服务.云服务平台接收来自地图公司的任务,并将任务发放给位于感测区域的车辆雾节点.收集到雾节点的报告后,根据车辆的信誉值选择报告,为地图公司生成结果.

4) 车辆雾节点(vehicular fog node, VFN).批量验证车辆发送来的聚合签名.根据云服务平台发放的任务,雾节点找到正确的感知报告,如果有所需的数据,则将其发放给云服务平台.

5) 代理中心(central agency, CA).代理中心为云服务平台生成所需的代理密钥,监视所有用户之间的交互,并更新他们的信誉值,然后将用户的信誉广播给每个参与者.此外,代理中心还检查感知数据是否被地图公司成功接受.

6) 道路交通管理局(road and transport authority, RTA).车辆需到RTA处登记注册.为保护车辆的隐私,RTA为每个车辆用户生成对应的伪身份.当要追查违规的车辆时,RTA可出示或曝光车辆的真实身份.

7) 密钥生成中心(private key generator, PKG).为每个车辆用户生成对应的私钥.

4.2 方案描述

1) 系统建立

2) 车辆注册

3) 密钥生成

车辆发送QID给PKG,PKG计算用户私钥SID=sQID.

4) 任务发放

地图公司将任务taski={j,QIDC,type,area,cr}外包给云服务平台,其中包括任务编号j、公司的伪名QIDC、数据类型要求type、任务的大致区域area和此次任务对车辆用户要求的信誉阈值cr.地图公司通过支付报酬,去奖励来自某一车辆的报告.云服务平台收到后根据任务要求的区域将任务分别分发给车辆雾节点.根据任务,雾节点找到正确的感知报告,如果有所需的数据,则将其返回到云服务平台,反之雾节点继续广播此任务.

5) 数据收集

为了提高数据的可靠性,愿意参与感知任务且满足任务信誉值要求的车辆VA邀请数据路况周围的一组车辆(V1,V2,…,Vn)(通过信誉阈值来规定n值,详见4.2节)同意其带有相应签名的感知数据m.V1,V2,…,Vn先验证车辆VA的签名是否有效,验证通过后,若不同意m,可及时举报车辆VA.RTA经过调查,确认车辆VA违规,CA将增加举报用户的信誉值,减少车辆VA以及同意数据m的车辆用户的信誉值.若车辆多次违规,RTA将撤销其身份;反之,若同意m,V1,V2,…,Vn则对此数据m签名.车辆VA验证每个车辆的签名,对于验证通过的车辆,车辆VA支付报酬作为对其的奖励.最后,车辆VA将n个签名进行聚合[27],并发送给车辆雾节点.具体过程如下:

X=rQIDA,

h=H2(X,m),

ZA=(r+h)SIDA,

得到签名(ZA,P).

④ 签密算法.车辆VA计算:

y=mw,

V=rU,

σAB=(X,ZA,y,V),

6) 代理重加密

① 重加密密钥生成.CA计算:

KBC=W-SIDB.

云服务平台通过重加密密钥KBC对一级密文σAB进行重加密,生成地图公司可以解密的二级密文σAC.

② 重加密.云服务平台计算:

σAC=(X,ZA,y′),

7) 解密

地图公司计算:

m=y′ (w′)-1,

8) 报酬奖励

地图公司对报告进行评估,得到有价值的数据,对对应的数据提供者进行报酬奖励.

代理中心CA检查感知数据是否被地图公司成功接受.若接收,CA增加并更新车辆VA和帮助车辆VA的n个其他车辆用户的信誉值,然后将用户的信誉广播给每个参与者.

5 安全性和性能分析

5.1 安全性分析

1) 正确性

① 单个签名的正确性

② 聚合签名的正确性

证明该方案是正确的.

2) 机密性

机密性是指除了数据拥有者及数据使用者外的其他人都不知道数据的内容.在本文中,车辆用户对感知数据进行签密,将加密的数据存储在车辆雾节点中,当地图公司希望访问数据时,雾节点将加密的数据发送给云服务平台,车辆用户委托云重新加密数据,只有经过授权的地图公司才能解密数据,云服务平台无法获得任何有关数据的明文信息.

3) 完整性

完整性是地图公司确保来自云服务平台的数据没有被篡改.地图公司利用自己的私钥解密得到数据m,通过计算:

h=H2(X,m),

可以对数据的完整性进行验证.

4) 身份可验证性

5) 不可否认性

不可否认性是防止数据所有者否认以前上传的数据.也就是说,如果数据所有者已将数据上载到云服务平台,则它不能否认此操作.

6) 匿名性

车辆在进行通信之前,每台车辆都会用它的真实身份IDi在道路交通管理局RTA注册,RTA选择H1:{0,1}*→G1,计算车辆用户的伪身份QIDi,除RTA之外不会有任何第三方知道车辆用户的真实身份.在整个通信过程中,参与的车辆以伪身份动态地加入签名过程,车辆能够在不泄露自身隐私的情况下进行匿名的信息交互,满足了匿名性要求,保护了车辆用户的身份隐私.

7) 可追踪性

8) 数据可靠性

本文方案中只有满足地图公司信誉要求的车辆用户才可参加感知任务,同时需要车辆用户邀请数据路况周围的一组车辆用户(V1,V2,…,Vn)同意其带有相应签名的数据.最后,云服务平台根据用户的信誉选择合适的报告,有效地提高了数据的可靠性.

5.2 性能分析

1) 激励性

本文选择使用归一化正切函数[28]作为签名人数n映射到信誉阈值cr的函数为

有此可得:

n=β+tan(cr(π2+arctanβ)-arctanβ).

图4表示此函数的曲线.由图4可知,当地图公司要求的信誉阈值cr=0.5时,信誉值高(high credit users, HCU)的用户只需收集10个用户的签名证明其数据可靠性即可,信誉值中等的用户(medium credit users, MCU)需要收集15个用户的签名,信誉值低的用户(low credit users, LCU)需要收集20个用户的签名.这种机制激励用户保持较高的参与度和可信度.

Fig. 4 Signature number calculation function curve图4 签名人数计算函数曲线

2) 计算效率

对于本文采用的IBSC方案[19]来说,计算时间和密文大小是影响计算效率的2个重要因素.我们将本文的SEMU方案的计算效率与CAR方案[16]和WC方案[17]的计算效率进行了比较.同时,本文使用的聚合签名技术也降低了计算开销.

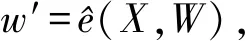

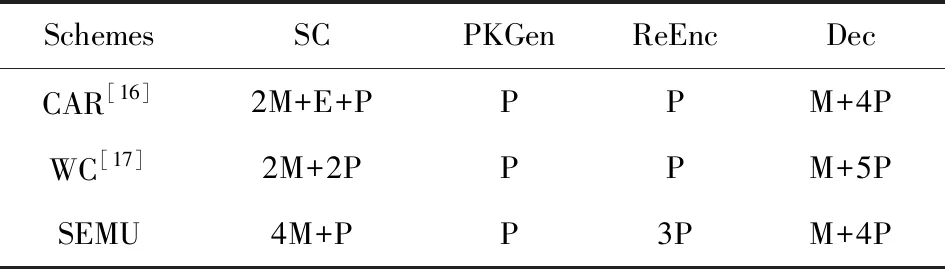

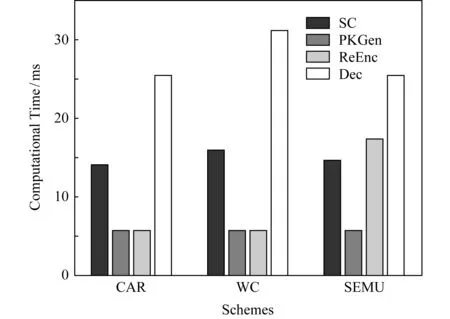

表1列举了这3种方案的计算时间.我们用M表示一个标量乘运算,E表示一个指数运算,P表示一个双线性运算.我们选用由8 GB处理器内存的Intel I5-5200 和Windows7组成的硬件平台,通过仿真实验结果对比了各方案的计算开销,对比结果如图5所示.

Table 1 Computational Time of Three Schemes表1 3种方案的计算时间

Fig. 5 Comparison of computational time of three schemes图5 3种方案的计算时间比较

表2列举了这3种方案的密文大小.我们用|x|表示x的位数.对于密文大小,CAR方案和WC方案是相同的.一级密文和二级密文的大小都是2|G1|+|G2|+|m|.在我们的方案中,一级密文大小为3|G1|+|G2|,二级密文大小为2|G1|+|G2|.我们假设消息的大小为|m|=160 b.当采用80 b安全级别时,q=512 b.所以群G1中元素的大小是1 024 b[19].通过标准压缩技术[29],群G1中元素的大小可以减少到65 B.群G2中元素的大小为1 024 b.所以,2|G1|+|G2|+|m|=2×65+128+20=278 B,3|G1|+|G2|=3×65+128=323 B,2|G1|+|G2|=2×65+128=258 B.3种方案的密文大小如图6所示.

Table 2 Ciphertext Size of Three Schemes表2 3种方案的密文大小

Fig. 6 Comparison of ciphertext size of three schemes图6 3种方案的密文大小比较

表3列举了本方案单个签名验证和聚合签名验证的计算开销.聚合签名技术是将很多不同用户的签名聚合成为一个签名,只需对聚合后的签名进行验证即可判断收到签名的合法性,极大地提高了消息验证的效率.通过仿真实验结果对比了它们的计算开销,对比结果如图7所示.

Table 3 Computational Time of Single Verification and Aggregated Verification

Fig. 7 Comparison of computational time between single verification and aggregated verification图7 单个验证和聚合验证的计算时间比较

实验分析结果表明:相对于单个签名验证,聚合签名验证具有计算开销低等优点,因此更适合于车联网等资源受限的网络环境中.

6 总 结

本文针对无人驾驶车辆地图更新中的隐私安全问题,提出了一种安全高效的无人驾驶车辆地图更新方案.本文利用签密和代理重加密技术,实现了数据的机密性、完整性、身份可验证性和不可否认性;引入信誉阈值,提高了数据的可靠性;利用聚合签名技术,降低了计算开销.为了保护用户的隐私,本文通过为用户生成伪名,实现了用户的匿名性和可追踪性.最后,通过仿真,验证了方案的激励性,并从计算开销方面证明了它的有效性.