基于国产密码算法的V2X通信安全可信体系

2019-03-17周唯刘建行罗璎珞

周唯,刘建行,罗璎珞

〔国汽(北京)智能网联汽车研究院有限公司,北京 100176〕

1 引言

V2X是实现汽车网联化并最终达到智能化网联化融合发展的重要技术。2018年12月,工信部印发《车联网(智能网联汽车)产业发展行动计划》中明确提出:“到2020年,实现基于第四代移动通信技术设计的车联网无线通信技术(LTEV2X)产业化与商用部署”。目前,V2X产业链逐步完善,城市、高速公路示范应用不断推进。2019年4月,13家车厂共同发布中国车企V2X商用路标,V2X产业基础已经具备。V2X相关总体技术要求,接入层、网络层、应用层等行标或国家标准已陆续完成。通信、交通、交管部门间协作不断加强,共同推进V2X产业化部署。V2X商用化将呈现爆发式增长。信息安全是V2X通信商用化的基石,也是全行业的共识。

在V2X通信场景下,安全需求主要包括可认证性、完整性和抗抵赖性。可认证性和完整性保护在V2X通信中尤为重要,特别是传递的信息都是关于周围车辆行驶状态、道路紧急状况和安全事故时,必须保证消息是合法设备所发出的,没有被篡改或者重放。同时,要考虑到可认证性一般要基于用户的身份进行鉴别,而直接使用车辆或其所有者的信息,又可能造成用户隐私泄露。因此,要充分平衡可信和隐私保护,并且结合V2X通信终端类型多样化、分布地域广、高吞吐量、低时延要求等特点,选择有效地身份认证和完整性保护措施,构建V2X通信的安全可信体系。

2 体系方案

2.1 体系架构

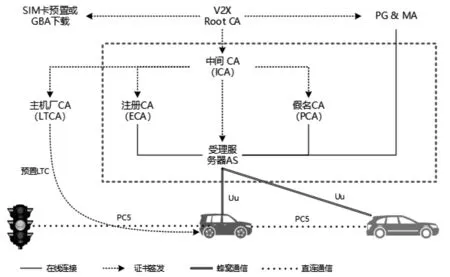

基于国产密码算法的车联网V2X通信安全可信体系(本文简称V2X通信安全可信体系)是满足V2X通信对真实性和完整性需求的安全体系。其系统架构如图1所示,主要包含Root CA根证书签发机构、ICA中间层证书签发机构、MA不当行为管理系统、PG策略签发系统、ECA注册证书签发机构、PCA消息证书签发机构、AS受理服务器等模块。

各模块功能。

(1)Root CA根证书签发机构

设定子CA入根策略,签发ICA、PG、MA的CA证书。预留国家根接入功能,提供管理中心管理RCAM。

(2)ICA中间层证书签发机构

设定子CA策略,为ECA、PCA、AS签发CA证书,提供管理中心管理ICAM。

(3)MA不当行为管理系统

接收提交的不当行为报告(MBR),异步处理MBR报告,验证报告的有效性,并请求CRLG吊销相应证书。

(4)PG策略签发系统

图1 V2X通信安全可信体系架构

为V2X通信安全可信平台维护和签署全局策略文件(GPF)和全局证书链文件(GCCF)。

(5)ECA注册证书签发机构

处理车辆提交的EC证书申请,为车辆签发EC,并提供注册证书管理功能。支持显式/隐式证书类型,支持三种证书格式:GB/T37376、IEEE1609.2以及自主设计证书。

(6)PCA消息证书签发机构

处理车辆提交的PC证书申请,为车辆生成PC,为V2X消息提供安全防护功能。支持显式/隐式证书类型,支持三种证书格式:GB/T37376、IEEE1609.2以及自主设计证书。

(7)AS受理服务器

受理和验证车辆多种请求,验证通过后将请求分发至平台对应子系统进行处理;支持路由分发、权限拦截、设备管理、注册证书黑名单管理功能;根据GPF和GCCF,设置本地策略文件(LPF)和本地证书链文件(LCCF)。

2.2 体系流程

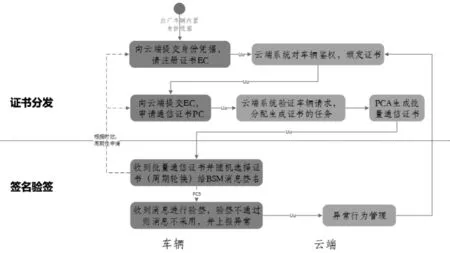

V2X通信安全可信体系方案的基本思路是为V2X通信提供基于国密算法的数字证书分发和签名服务。出厂车辆内置身份证书LTC或者其它身份凭据是车辆接入V2X通信可信体系的原始认证基础。LTC通常在汽车生产线上实现证书灌装。同时,V2X通信安全可信体系还支持SIM卡预置证书和车辆通过GBA过程获取下发身份凭据等多种方式作为车辆初始标识信息用于身份验证。车辆通过提交相关身份信息获取V2X通信安全可信体系的注册证书(EC)。EC由注册证书签发机构(ECA)签发。EC通常有效期较长,可以为一年或者更长的时间。EC并不直接用于对V2X消息进行签名防护。用来签名的消息证书(PC)是由车辆每周向平台申请获得。PC由消息证书签发机构(PCA)生成。PC申请与下载为异步,以避免生成PC时系统要保持连接所耗费的资源。PCA和ECA承担了V2X通信安全可信平台的核心功能。

此外,为了车辆与平台连接的配置尽量简化,方案设计了受理服务器(AS)模块,进行基本鉴权和任务分发等工作。AS在一定程度上是整体平台的网关,负责安全防护。由于各家车厂初始身份凭证或者认证授权系统的建设情况不同,企业标准也不同,所以在ECA或者AS的实现上可能存在个性化差异。因此,在V2X通信安全可信平台中加入中间层证书签发系统(ICA)模块,以实现国汽V2X根CA(RCA)对多ICA的接入。各主机厂ICA签发其子系统中的ECA、PCA和AS,实现个性化子系统的灵活接入。此外,V2X通信安全可信平台还具有不当行为管理系统(MA)功能和策略中心(PG)功能。MA对车端上报的其它车辆不当行为进行验证分析,并采取相应处理措施。PG对整体系统进行策略定义,以维护体系的统一和完整。整体流程如图2所示。

2.3 短证书和秘钥衍生技术

图2 V2X通信安全可信体系整体流程

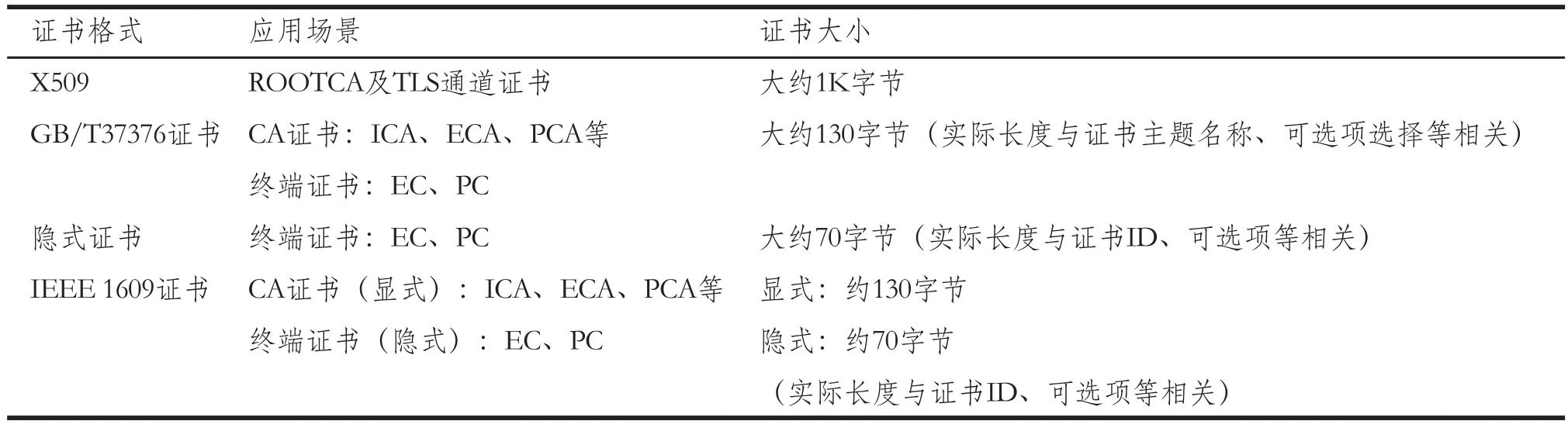

为了适用V2X高动态、高随机、低时延、高可靠应用场景需求,加上V2X直连通信空口资源有限,所以要求相应的V2X消息签名和证书都要尽量短。参考国内外相关标准,提出了显式证书和隐式证书等多种证书格式,均能满足对长度需求。在实际演示活动中使用的显式证书仅有164个字节,大大优于传统的X.509证书,如表1所示。

为了节省车辆向云端平台发送PC申请所耗费的空口通信资源,V2X通信安全可信体系使用了密钥衍生技术。密钥衍生是指车辆端仅产生一对因子,其中公钥因子发送到平台后,会由平台扩展为多个因子,例如20个因子,并生成相应的公私钥对,并进一步形成完整的显式证书+私钥重构值。或者公私钥重构值,其中公钥重构值被称为隐式证书。申请证书的车端接收到私钥重构值后,在安全单元里进行运算以得到用于签名的完整私钥。而隐式证书将随消息和签名直接发出,在接收方结合相应的平台参数和算法,还原完整公钥用于消息验签。

V2X通信安全可信体系实现了我国自主设计的CLPKC机制,进行密钥衍生并生成隐式证书,大大提升了证书的分发效率和消息的验签速度。同时,对比美国所使用的ECQV机制,CLPKC的安全性也更高,是一种已经被证明的、安全高效的可信方案。

3 实施部署和应用示范

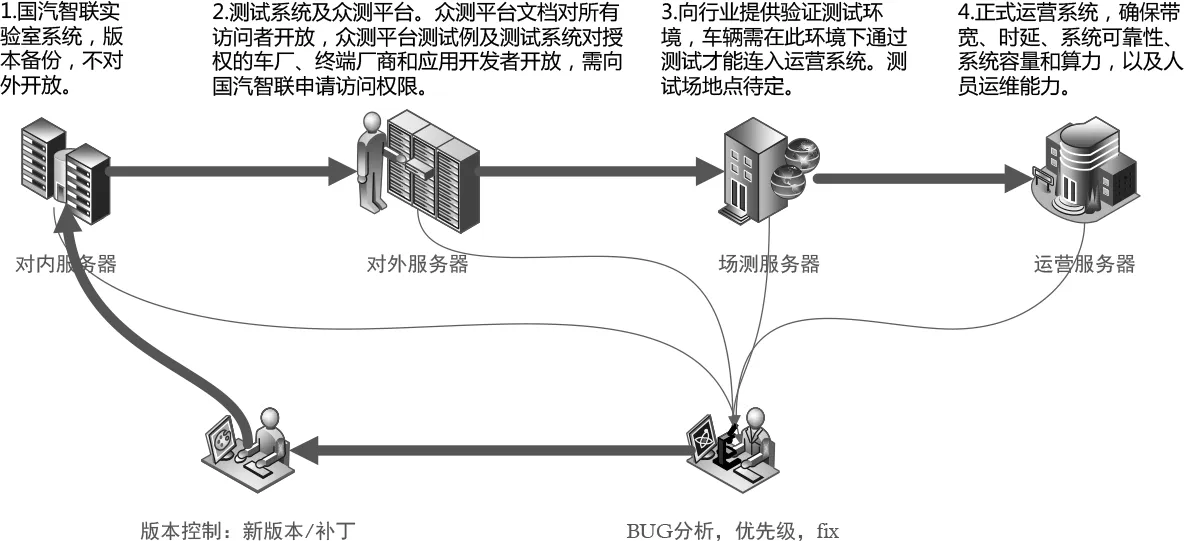

V 2 X通信安全可信体系按照从原型系统POC、开放测试系统、场地测试验证和运营系统的多阶段部署方案实施,目前已进入第四阶段:正式运营系统,如图3所示。

第二阶段的开放测试系统和众测平台于2019年8月对外开放,众测平台提供系统的详细技术方案和流程的介绍以及大量测试用例,用来配合V2X通信终端厂商进行安全功能的联合调测。第三阶段的场地测试验证于2019年10月下旬上海国际汽车城实现。“四跨”互联互通应用示范活动由IMT-2020(5G)推进组C-V2X工作组、中国智能网联汽车产业创新联盟、中国汽车工程学会、上海国际汽车城(集团)有限公司共同举办,首次实现了国内“跨芯片模组、跨终端、跨整车、跨安全平台”的C-V2X应用展示,共计有26家中外车企、28家V2X终端厂商、11家通信模组厂商和5家安全厂商参与了活动。车辆接入安全可信体系,演示了安全防护下的多种V2X应用场景。

表1 物联网应用层协议比较

图3 实施部署方案

4 结束语

基于国产密码算法的车联网V2X通信安全可信体系适用于车联网市场发展需求。在充分应用国密算法的同时,也考虑了短证书、密钥衍生和重构等多种新颖的、自主创新的技术和方法。

一是设计并研发了基于国产密码算法的V2X通信安全系统。系统中使用的国产密码算法SM2、SM3实现对V2X消息的签名。同时,应用了自主设计的CLPKC机制,进行密钥衍生并生成隐式证书,大大提升了证书的分发效率和消息的验签速度。

二是建设了适用于V2X应用场景需求的可信体系。V2X产业发展迅速,V2X通信空口资源有限,这就要求相应的V2X消息签名和证书都要尽量短。目前系统参考国内外相关标准,提出了显式证书和隐式证书等多种证书格式,均能满足对长度需求。

三是提出了从平台到车端的完整解决方案。其中,车端模块插件化,可以迅速集成到车辆V2X协议栈中,实现与平台的无缝对接。

四是形成体系化的V2X通信安全核心技术标准。包括证书格式、密钥生成与管理方式、证书申请流程,和签名消息格式与发送要求技术规范。并且与已有标准协同、一致。

五是坚持自主创新、安全可控,打造国际化民族品牌。参考国际上V2X CA系统,在吸取国际同类系统经验的同时,依据法律法规,形成先进的、安全的、可靠的以及可扩展的自主知识产权的V2X通信安全可信系统。