基于椭圆曲线的强无证书盲签名方案

2018-12-07曾丽李旭东

曾丽 李旭东

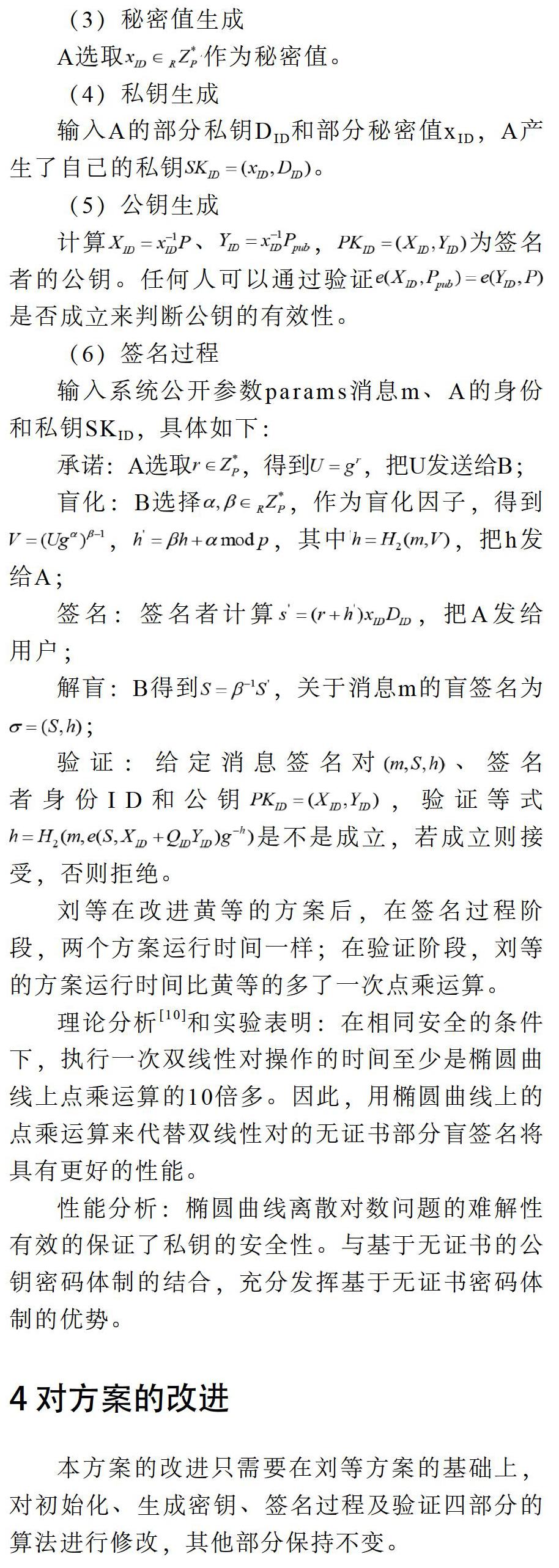

摘 要:通过对刘二根等提出的无证书盲签名方案的分析,发现该方案在验证过程中比黄如芬等提出的方案耗时长,生成密钥所占内存大等问题,提出一种基于椭圆曲线离散对数难题(ECDLP)的无证书部分盲签名算法。该算法采用椭圆曲线上的点乘运算代替双线性对运算,提高了签名和验证过程中的计算效率(节约了 ),并对改进后的方案作了安全性分析。对比其他三种同类型的方案,结果表明,改进后的方案计算开销远远低于其它几种同类型的方案,具有广泛实用价值。

关键词:无证书;盲签名;椭圆曲线;离散对数难题

中图分类号:TP312 文献标识码:A

1 引言

盲签名首先由Chaum于1983年提出[1]。该协议用来获得签名者对消息的签名,但是签名者既不能获得所签名消息的内容,也不能识别出用户随后获得的签名是由自己签出的。由于不法分子利用签名者完全不知道所签署内容这一特点,使得一些违法行为如偷税漏税、黑市交易洗钱等难以监管。为了能很好地克服盲签名的这一缺点,Abe和Fujisaki于1996年提出了部分盲签名的概念[2]。

1984年,Shamir[3]提出了基于身份公钥密码体制。基于身份公钥密码体制较好地解决了传统公钥密码系统中公钥证书的存储和管理问题。但是这又带来了一个新的安全隐患——密钥托管问题。针对这一问题,2003年的亚密会议上,Al-Riyami和Perterson[4]提出了一种新的公钥密码体制成为无证书的公钥密码体制(简记CL-PKC),将盲签名与无证书公钥密码体制相结合可以产生无证书盲签名[5-10]。2012年,黄茹芬等人[7]提出了一个基于inv-CDH问题和q-SDH问题的无证书盲签名方案,但通过分析发现其存在公钥替换攻击这一漏洞。2017年,刘二根等人在黄茹芬等提出方案的基础上进行了改进,解决漏洞带来的安全隐患,并对在随机预言机模型存在不可伪造性进行了证明,但是在计算效率上并没有很大的提高。因此,本文在前两者的基础上,利用椭圆曲线加密算法,构造一个高效的无证书盲签名方案,并对该方案的安全性给出了证明。

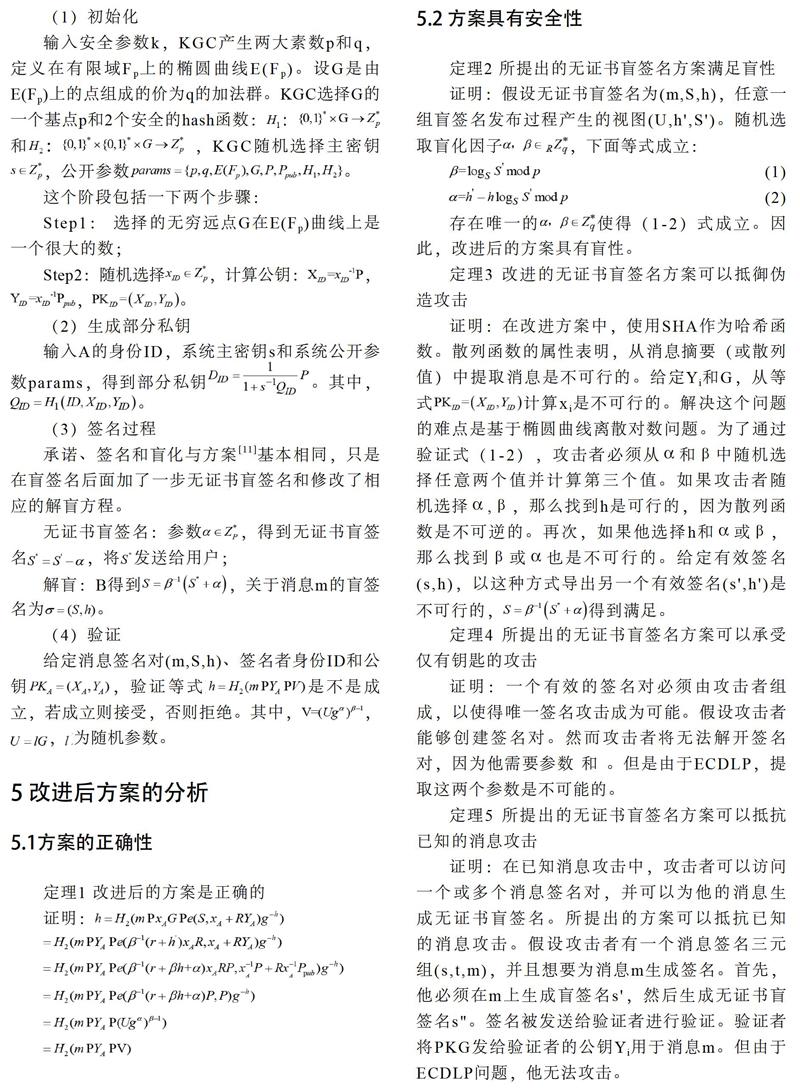

5.2 方案具有安全性

定理2 所提出的无证书盲签名方案满足盲性

证明:假设无证书盲签名为(m,S,h),任意一组盲签名发布过程产生的视图(U,h',S')。随机选取盲化因子,下面等式成立:

存在唯一的使得(1-2)式成立。因此,改进后的方案具有盲性。

定理3 改进的无证书盲签名方案可以抵御伪造攻击

证明:在改进方案中,使用SHA作为哈希函数。散列函数的属性表明,从消息摘要(或散列值)中提取消息是不可行的。给定Yi和G,从等式计算xi是不可行的。解决这个问题的难点是基于椭圆曲线离散对数问题。为了通过验证式(1-2),攻击者必须从α和β中随机选择任意两个值并计算第三个值。如果攻击者随机选择α,β,那么找到h是可行的,因为散列函数是不可逆的。再次,如果他选择h和α或β,那么找到β或α也是不可行的。给定有效签名(s,h),以这种方式导出另一个有效签名(s',h')是不可行的,得到满足。

定理4 所提出的无证书盲签名方案可以承受仅有钥匙的攻击

证明:一个有效的签名对必须由攻击者组成,以使得唯一签名攻击成为可能。假设攻击者能够创建签名对。然而攻击者将无法解开签名对,因为他需要参数 和 。但是由于ECDLP,提取这两个参数是不可能的。

定理5 所提出的无证书盲签名方案可以抵抗已知的消息攻击

证明:在已知消息攻击中,攻击者可以访问一个或多个消息签名对,并可以为他的消息生成无证书盲签名。所提出的方案可以抵抗已知的消息攻击。假设攻击者有一个消息签名三元组(s,t,m),并且想要为消息m生成签名。首先,他必须在m上生成盲签名s',然后生成无证书盲签名s"。签名被发送给验证者进行验证。验证者将PKG发给验证者的公钥Yi用于消息m。但由于ECDLP问题,他无法攻击。

6 结束语

在本节中,预先计算g=e(p,p),并将其作为系统公开参数发布,解决了对运算比较费时的问题。本文是在刘二根等方案的基础上,结合椭圆曲线密码體制的优点,提出一种基于椭圆曲线离散对数难题(ECDLP)的无证书部分盲签名算法。新算法采用椭圆曲线上的点乘运算代替双线性对运算,大大降低了签名和签名验证过程中的计算开销,签名过程和验证过程不需要对运算。将改进后的方案与其他无证书盲签名协议进行比较,表1显示了签名和验证阶段所需的计算时间和结果。表中P表示对运算;M表示标量乘;E表示指数运算。根据参考文献[10],可以得到关系式:,,(tm是整数域上的乘法运算,表示一个基本计算单元)。

结果比较表明,改进后的方案需要较少的计算时间,大约需要1490tm使用160位模块化椭圆曲线组执行签名和验证阶段,是三方案中耗时最少的一个,比刘等方案节约了29tm。我们的方案的主要优点是不使用配对操作签署和验证过程。

基金项目:

1.教育部“春晖计划”资助(项目编号: Z2017065);

2.国家自然科学基金资助项目(项目编号:61401369)。

参考文献

[1] CHAUM D. Bind signature for untraceable payments[C]//Advances in Cryptology-Crypto82. NewYork: SpringerVerlag,1982:199-203.

[2] ABEM,FUJISAKI E. How to date blind signatures[C]//Advances in Cryptology-Asiacrypt96. Kyongju:SpringerVerlag,1996:244-251.

[3] Shamir A.Identity—based crypt9*ysterr and signature schemes[C]//A dvancesin Cryptology—CRYPT084.Berlin:Spr inger—Verlag, 1984:47-53.

[4] Al-Riyami SS Paterson KG. Certificateless public key cryptography. In: Laih CS, ed. Proc. of the ASIACRYPT 2003. LNCS 2894, Berlin: Springer-Verlag, 2003. 452-473.

[5] 梁红梅,黄振杰.高效无证书签名方案的安全性分析和改进[J].计算机应用,2010,30(3):685-687,698.

[6] 邵国金,薛冰,陈明.基于椭圆曲线DLP问题的无证书部分盲签名机制[J].四川大学学报,2012,1(44):112-117.

[7] 黄茹芬,农强,黄振杰.一个高效的无证书盲签名方案[J].计算机工程,2013,39(2):130-136.

[8] 文佳骏,左黎明,李彪.一个高效的无证书代理盲签名方案[J].计算机工程与科学,2014,36(3):452-457.

[9] 何俊杰,王娟,祁传达.对一个无证书盲签名方案的攻击与改进[J].数学的实践与认识,2014 ,44(4):123-128.

[10] Sanjeet Kumar Nayak,Sujata Mohanty,and Banshidhar Majhi.CLB-ECC:Certificateless Blind Signature Using ECC [J].J Inf Process Syst,2017,4(13):970-986.

[11] 刘二根,王霞,周华静.一种无证书盲签名方案的分析与改进[J].计算机应用与软件,2017,2(34):308-312.