一个新型可关联的双向匿名认证协议设计*

2018-07-26黄旭霞温雅敏

黄旭霞 温雅敏

(广东财经大学统计与数学学院 广东广州 510320)

Balfanz 等人[1]在2003年首次构造了可以隐藏组织信息的秘密握手协议,基本功能是使得同一个机构的不同用户间能通过执行协议实现匿名地双向认证和秘密通信。这类双向匿名认证协议最典型的应用场景是两个探员间的秘密交互和认证,如果联邦调查局(FBI)的一个探员Alice尝试借助互联网与另一个FBI探员(如Bob)取得联系。Alice在暴露她自己的组织(FBI)信息之前需要确信另一方Bob也是FBI签发的合法探员。对于Bob而言,他也必须确认Alice的FBI身份才能进一步与之秘密通信。FBI探员间的交互认证必须保证是匿名和机密的,他们的FBI机构信息应具备高机密级别,不允许被外部用户识别。在当今大数据和云计算环境下推广的电子商务、社交网络和车载网络等应用服务系统,对用户/企业的敏感信息提出了更高的隐私保护要求,因此,对组织信息实施隐私保护的双向匿名认证协议(又可称为秘密握手方案),是网络应用安全中重要的密码技术之一。

为了提高计算效率,后继研究者基于不同数学工具提出了一系列新的研究成果,主要分为基于伪名证书实现的可关联的方案[2-4]以及基于可重用证书的不可关联方案[5-17]两大类。Castelluccia[2]等人基于“CA-不经意公钥加密”构建了一个效率较高的秘密握手方案。Zhou[3]等人随后又提出了一个优化的秘密握手方案。基于RSA困难性假设,Vergnaud进一步设计了几个秘密握手方案[4]。上述研究成果都有相同的特点,即用户加入到某一个组织中时都是从群管理中心(group authority,GA)那获得伪名及对应的可关联的伪名证书。第一个基于可重用的证书的秘密握手方案是由Xu和Yung[5]设计的,限定群证书可使用k次来支持不可关联特性。除了Xu和Yung的方案,可重用证书使用k次的方案近些年的研究成果较少,Tian等人在2017年ACISP国际会议上提出一个隐私保护的k次可认证的秘密握手方案[6],通过限定可重用证书使用次数来防止组织内部用户恶意攻击。基于标准模型下的身份加密方案,Ateniese等人提出了第一个支持动态和模糊匹配的秘密握手方案[7]。该方案也允许用户重复使用群证书来实现不可关联,但是这个方案类似于群密钥协商协议,具有相同组织名称和角色的用户看作是一个实体,对单独的用户个体无法区分。考虑多个不同独立组织存在的应用环境,温雅敏等人近几年陆续提出了几个有效的支持动态匹配或模糊匹配策略的方案[8-11]以及完全不可关联秘密握手方案[12-13],弥补了Ateniese等人方案的一些不足。通过可重用证书,可实现效率较高的协议达到完全不可关联性,用户对自身的隐私信息保护级别较高的应用可采用此协议实现。

1预备知识

基于伪名证书的可关联双向匿名认证协议可以实现群管理中心对群成员的集中管理,很容易实现群成员的撤销和追踪功能,因而较易推广到通常假设存在可信的群管理中心的实际应用中。考虑到可关联的性质存在一定的应用需求,对基于伪名实现的可关联秘密握手方案及其功能推广的研究仍然是近几年的研究热点。因此,文章设计了一个新型的可关联的双向匿名认证协议(linkable mutual anonymous authentication,以下简称为LMAA)。结合基于身份的消息恢复签名(identity-based message recovery signature,ID-MRS)算法以及密钥协商的技巧,LMAA协议实现起来更加简单高效。在随机预言机模型下,LMAA协议基于计算Diffie-Hellman问题(computational diffie-hellman problem,CDHP)[18]的困难性假设是可证明安全的。

1.1双线性配对

假定存在素数阶q,G是阶为q的一个椭圆曲线循环加法群。对于一个单向映射е:G×G→GT,规定当且仅当满足下列条件时,即为一个双线性对。

(1)双线性性:任取一个属于G的P, 且P为G的生成元,对于a,bZq,使得е(aP,bP)=е(P,P)ab恒成立。

(2)非退化性:е(P,P)≠1。即若有P生成G,则有е(P,P)生成GT。

(3)可计算性:任取u,vG,都能找到对应的算法求得单向映射е(u,v)。

1.2复杂性假设

文章提出的可关联的双向匿名认证协议的设计思路主要采用基于身份的消息恢复签名方案ID-MRS[19]的方法,协议的安全性证明也将归约于ID-MRS算法中的签名不可伪造性,因此本节给出安全性证明中涉及到的困难性问题和复杂性假设。

(1)计算Diffie-Hellman问题 (CDHP)[18]。令G是素数阶为q的循环群,PG是G的一个生成元。给定(P,aP,bP)作为均匀分布的输入,要求计算输出 。

(2)CDH 假设。倘若没有多项式时间算法实现以一定的概率解出计算Diffie-Hellman问题(CDHP),它则为一个CDH 困难性假设。

1.3协议的定义和安全要求

根据文献[1-2]给出的关于秘密握手的概念,双向匿名认证协议的定义模型可归纳为以下几个算法:

(1)建立系统(setup)。选取安全参数κ并输入后,输出系统公开参数params,这个算法生成的系统参数将被后续创建的组织所使用。

(2)创建组织(creategroup)。为了创建一个组织G,群管理中心(group authority, GA)通过输入公开参数 ,运行密钥生成算法为该组织输出群的公私钥对 。

(3)加入成员(addmember)。这是由GA和用户共同交互实现的一个多项式时间两方协议,用户通过该协议申请加入某一个组织。群管理中心首先对用户的身份进行查证,当用户符合进入该组织的条件并认证成功时,用户会获得GA签发的群证书 ,并成为组织的正式合法成员。

(4)实现握手(handshake)。这个是双向匿名认证协议的主体算法。该协议由两个交互认证的用户 执行。A、B同时在系统中输入各自的秘密信息以及组织的部分公开信息,输入完成后,双向匿名认证协议会在各自终端进行数据分析并根据用户是否为一个组织而输出“1” 或“0”。

(5)追踪(tracemember)。该过程由GA或者其委托的追踪机构完成。提交某次秘密握手的执行信息脚本并进行追踪,最后输出提交的握手实例对应的用户信息。

(6)撤销(removemember)。由群管理中心进行管理和执行。GA 为群组织维护一个用户撤销列表(revocation list, RL),输入当前的撤销列表和待撤销的用户信息U,撤销算法将输出一个包含最新撤销记录的撤销列表。

因此,一个安全的可关联双向匿名认证协议需要达到的几个基本安全要求。

(1) 完全性。匿名握手的A、B双方,若属于同一个组织,都可以认证成功。

(3) 无法侦测性(detector resistance, DR)。其他外部用户(包括攻击者)无法通过与一个群成员实施双向匿名认证协议而侦测到群组织的信息。

2新型可关联双向匿名认证协议设计

文章利用消息恢复的特性和秘密握手协议的密钥协商特征,给出一个在CDHP困难性假设下设计的新型安全的可关联双向匿名认证协议(linkable mutual anonymous authentication, LMAA),该协议是基于伪名证书而实现。该协议具体构造过程如下:

2.1建立系统

选取安全参数κ输入后,GA执行Setup(1κ)→params=(q,G,GT,P,e,H0,H1)。其中,G是素数阶为q的椭圆曲线加法循环群,P是群G的一个生成元。

2.2创建组织

2.3加入成员

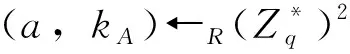

现有用户U欲加入组织成为组织的合法成员, GA随机为该用户分配一个伪名IDU{0,1}*,通过计算匹配出QIDU=H0(IDU)作为该用户的公钥,最后GA 使用自己的群私钥计算出用户 的合法群证书credU=SQIDU。

2.4实现握手

假定A和B是从属于组织GA和GB的两个秘密通信用户,他们分别持有伪名IDA和IDB,以及对应的群证书credA和credB。具体的握手过程如下:

选用于2016年1月至12月期间在本院接受糖尿病治疗的100例患者作为研究对象进行分析,并根据其实施品管圈活动前后,将其平均分成两组,即观察组(实施品管圈活动后)与对照组(未实施实施品管圈活动)。在观察组中,患者中,男性27例,女性23例;年龄55~70岁不等,平均年龄68.25±1.05岁,病程1~10年不等,平均年龄5.68±0.67年。在对照组患者中,男性26例,女性24例;年龄56~71岁不等,平均年龄68.52±1.20岁;病程1~11年不等,平均年龄5.57±0.54年。对比两组的年龄、性别等临床资料,其差异甚小,存在统计学意义(P>0.05),具有可比性。

(1)A→B:{IDA,(rA,SA)}

(b) 然后计算rA=mA·e(P,P)kA,以及SA=rA·credA+kA·P。

(c) 最后A把IDA以及(rA,SA)发送给B。

(rA,SA)是A对随机生成消息mA的消息恢复签名,也可以理解为是对其拥有合法群证书的知识证明。显然,只有那些持有正确群证书的用户才能提供这个正确的可恢复消息的签名。

(2)B→A:{IDB,(rB,SB),VB}

(b) 同理,B也生成对消息mB的签名(rB,SB),其中rB=mB·e(P,P)kB,SA=rA·credA+kA·P。

2.5追踪

当纠纷发生时,群管理者中心GA 可以从一个秘密握手实例的副本中获取用户使用的伪名IDA和IDB。通过在管理中心存储的用户列表中查询即可以追踪到对应于伪名的群成员的真实身份,因此GA 可以识别出哪些用户恶意地执行了双向匿名认证行为。

2.6撤销

GA 维护并负责定期更新组织当前的用户撤销列表RL。如果追踪到一个恶意的群成员或者是群成员主动申请退出该组织,则GA首先从组织的用户列表中查询到这个成员,然后把这个成员的信息移入RL中,从而使得这个成员从该组织中撤销。为了保证参与秘密握手协议的用户是有效的合法成员,GA 通过认证的秘密通信信道为他的有效的群成员发布一个警告通知,提醒有效的群成员不要和RL中的用户进行通信。

完全性:如果A和B来自于同一个机构,那意味着他们的群公钥是相等的,即gpkA=gpkB=sP。这使得A和B都可以用正确的群公钥从接收到的签名中恢复出对方的原始消息,具体可以通过以下公式验证:

B以类似的方式可以验证A返回的响应值VA,协议双方对各自返回的响应值的验证都能通过,从而使得A和B执行了一次成功的双向匿名认证协议。

3安全分析

协议安全性可以归约为所运用的基于身份的消息恢复签名[19](ID-MRS)的安全性,即可归约为ID-MRS 中对应的困难问题。

定理基于CDHP困难假设,LMAA协议在随机预言机模型下证明是安全的。

4结束语

文章提出了一个新型可关联的双向匿名认证协议,核心思想是利用基于身份的消息恢复签名及密钥协商技术实现了有效设计,安全性也依赖于所运用的基于身份的消息恢复签名的安全性。根据CDHP 困难性假设,并在随机预言机模型下简要给出了新型设计协议的安全性分析。另外,可关联的双向匿名认证协议可以通过一次性伪名证书的使用转换为不可关联的双向匿名认证协议,但是一次性伪名证书的使用需要耗费群管理中心更多的存储和通信开销。而基于可重用证书来实现不可关联性使得群管理中心无法有效地撤销和追踪组织内部成员的一些恶意行为。因此,文章设计的新型可关联双向匿名认证协议可以应用于存在可信第三方管理中心的更贴近实际应用的网络认证服务中。