电子档案信息安全评价指标体系结构设计

2018-04-26王爽

王爽

(陕西交通职业技术学院 建筑测绘学院, 西安 710021)

0 引言

随着信息技术的快速发展,社会各行业对信息化的依赖程度逐渐加大,电子档案的应用范围越来越广泛。电子档案作为信息技术与档案管理融合发展的成功实践,在有效提升了档案工作效率的同时,也使档案管理工作面临着一些新的问题,如病毒的入侵、存储介质不稳定等问题,这些都严重制约了电子档案的信息安全。更好地保障电子档案信息安全,已经成为维护企业信息安全的重要内容,研究电子档案信息安全保障方案势在必行。本文认为电子档案信息安全管理体系应该是一个完整的体系,主要包括网络安全、信息安全及系统安全。文章由此入手,建立了电子档案信息安全风险评价指标体系,运用层次分析与模糊综合评价方法相结合的方法,对电子档案信息安全进行全面评价。

1 电子档案信息安全评价指标体系结构设计

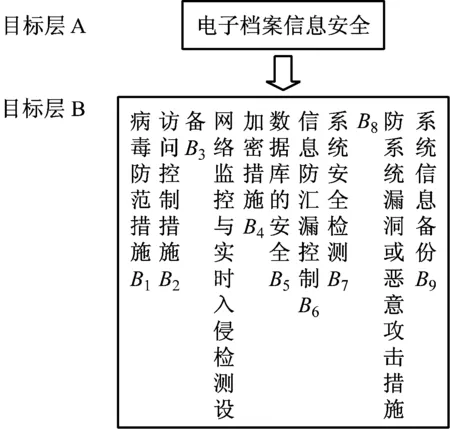

电子档案信息安全评价体系涉及多项指标,且要求指标体系要实际、合理、全面与科学,尽可能全面体现电子档案信息安全的全部因素。在分析过程,应遵循定性与定量评价相结合的原则,在定性分析的基础上进一步做量化处理。据此,本文考虑到电子档案信息内容、实现方式等,结合国内外电子档案信息安全评估标准与要求,综合分析影响电子档案信息安全的各种因素,建立了包含3个一级评价指标和9个二级评价指标的电子档案信息安全评价指标体系,如图1所示。

图1 电子档案信息安全评价指标体系结构图

由图1可知,本文所建立的电子档案信息安全评价指标体系,一级评价指标包含网络安全、信息安全及系统安全评价指标3项。网络安全评价指标包含3项二级指标,即是否采取计算机病毒防范措施;是否采取访问控制措施,在用户间建立连接时,是否能够防止非法连接,以确保用户的合法身份;是否应用网络监控设备或实时入侵检测设备,通过对各级局域网操作行为的实时检查、监控,防止网络攻击与犯罪行为。信息安全评价指标包含3项二级指标,即是否采取加密措施,保障电子档案信息的网络传输安全;是否能够保证信息数据库的安全;是否通过信息审计系统和密级控制进行信息防泄漏控制。系统安全评价指标包含3项二级指标,即是否进行系统安全检测,及时发现系统漏洞或恶意攻击;是否有操作系统防破坏措施;是否进行系统信息备份。

2 电子档案信息安全评价模型

根据电子档案信息安全评价指标体系,本文选择层次分析法(AHP)与模糊综合评价法相结合的评估方法,建立了电子档案信息安全评价模型。AHP参考而不完全依赖评估人员的经验和判断,大大降低了主观因素造成的不良影响,应用模糊综合评价法来处理模糊的描述语言,实现对信息安全风险程度的全面评价,提高风险量化后的准确性。

2.1 指标层次模型

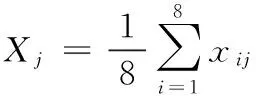

层次模型是用AHP与模糊评判法计算权重系数、进行模糊评判的基础,构建层次结构模型如下图2所示:

图2 层次结构模型

2.2 指标权重系数

AHP是确定权重系数的一种方法,是将人的思维过程层次化、数量化的过程,为人们的分析、决策提供依据。AHP方法下的电子档案信息安全指标权重系数计算,主要依据图2的层次结构模型,构造两两比较矩阵来进行,为确保矩阵的可靠性,需进行矩阵一致性检验。具体步骤如下:

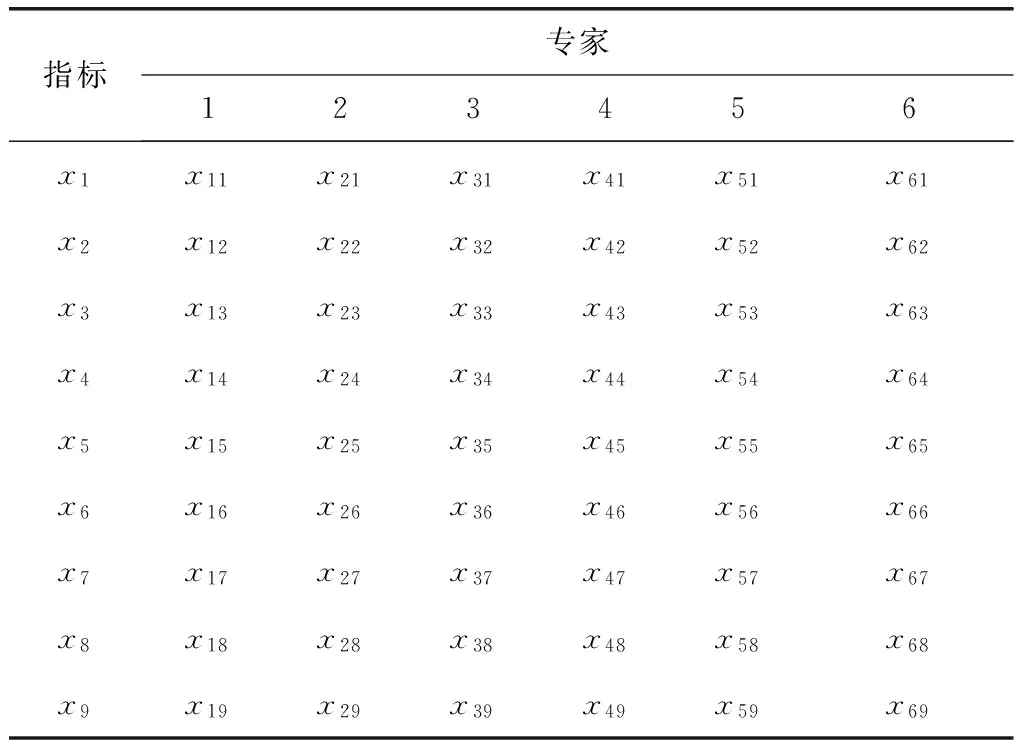

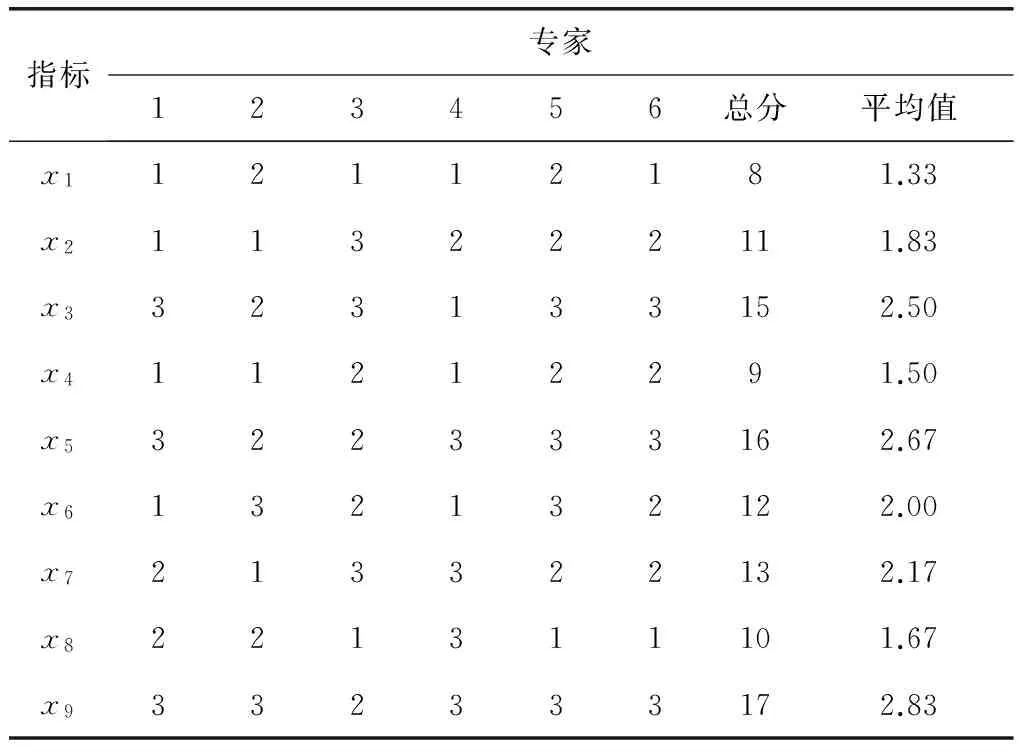

首先,采用专家调研法,将指标对评价的重要性等级划分为非常重要、重要、一般,在多轮咨询与专家评判的基础上,依据相应方法赋值后作综合统计,并对每一项指标求平均值。若设病毒防范措施(x1)、访问控制措施(x2)、网络监控与实时入侵检测设备(x3)、加密措施(x4)、数据库的安全(x5)、信息防泄漏控制(x6)、系统安全检测(x7)、防系统漏洞或恶意攻击措施(x8)、系统信息备份(x9),邀请6位专家参与调研,则评分结果构成,如表1所示。

然后,将指标重要性的比较转化为数值Xj(j=1,2,3,4,5,6,7,8,9)之间的比较。依据平均值Xj(j=1,2,3,4,5,6,7,8,9),运用两两比较1-9 标度法进行比较,判断比较准则

表1 专家评价综合统计

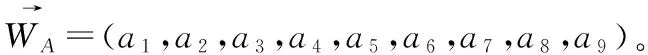

层B中Bk(k=1,2,3,4,5,6,7,8,9)对目标层A的影响,并明确其在目标层A中的比重。每次取两个数值Xi,Xj,用aij表示Bi与Bj对目标层A的相对重要程度的赋值。若Xi与Xj在同一区间内,无论Xi与Xj的大小关系如何,都有aij=1;若Xi与Xj落在相邻区间,当Xi

2.3 模糊评判模型

设电子档案信息安全评价因素集为U={U1,U2,U3,U4,U5,U6,U7,U8,U9}={病毒防范措施,访问控制措施,网络监控与实时入侵检测设备,加密措施,数据库的安全,信息防泄漏控制,系统安全检测,防系统漏洞或恶意攻击措施,系统信息备份},评语集为V={V1,V2,V3,V4,V5}={非常好,好,较好,一般,差},组织专家对某企业的电子档案信息安全进行评判,通过统计、计算得出单个因素Ui抉择等级Vj(i=1,2,3,4,5)的隶属度为rij。由此得到第i个因素Ui的单因素评判集ri=(ri1,ri2,ri3,ri4,ri5)(i=1,2,3,4,5,6,7,8,9),由9个因素的评判集可构造出一个总的评价矩阵R。R即为某企业的电子档案信息安全评价的模糊评判矩阵。

其中,∑ri=1

2.4 综合评判

3 应用实例

根据上述评价方法,本文以某企业电子档案管理为例,评价其电子档案信息安全情况。

首先,邀请6位电子档案理论研究及管理专家,请专家对该企业的9项电子档案信息安全指标进行评价,将重要性按很重要、比较重要、一般3个等次分别赋值1、2、3,通过转换处理,将专家的意见转换为数值,并对同一指标求平均值,统计情况,如表2所示:

表2 专家评价结果统计

由表3可得到9项评价指标的重要性排序为:x1>x4>x8>x2>x6>x7>x3>x5>x9,即病毒防范措施>加密措施>防系统漏洞或恶意攻击措施>访问控制措施>信息防泄漏控制>系统安全检测>网络监控与实时入侵检测设备>数据库的安全>系统信息备份。

然后,依据两两比较1-9标度法,得到比较矩阵A。

根据隶属度计算可得到模糊评判矩阵R。

Vk=max{0.068 2,0.293 5,0.337 1,0.202 9,0.063 8}=max{0.09,0.29,0.15,0.20,0.08}= 0.29。根据最大隶属度的原则,该企业电子档案信息安全等级为“好”。

总结

[1] 郭沙沙.试论电子档案信息安全保障体系框架[J].黑龙江科技信息,2015,(20):166.

[2] 陈水生.论网络环境下的人事电子档案信息安全保障策略[J].黑龙江史志,2013,(23):72-73.

[3] 赵晖. 电子档案信息安全管理面临的问题和挑战[J].城建档案,2013,(01):33-34.

[4] 马仁杰,刘俊玲.论电子档案开放利用中信息安全保障存在的问题与对策[J].档案学通讯,2012,(03):56-60.