模糊型支持向量机及其在入侵检测中的应用

2018-04-25李娜孙乐胡一楠李笑王亚南

李娜 孙乐 胡一楠 李笑 王亚南

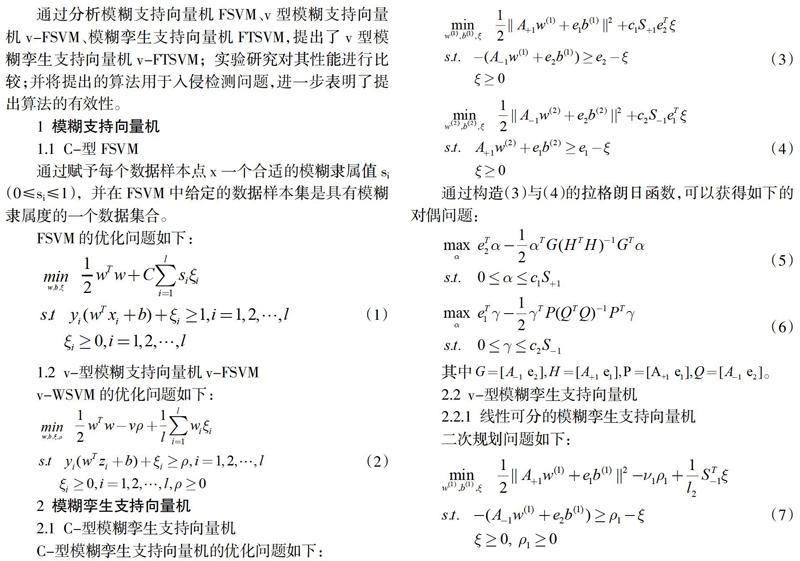

摘 要:支持向量机是一种基于结构风险的机器学习方法,克服了传统学习方法仅采用经验风险最小化原理的不合理性,为此,研究人员将样本的隶属度引入到支持向量机中,以此解决支持向量机所存在的问题。在此基础上,文章通过分析研究模糊支持向量机FSVM、v型模糊支持向量机v-FSVM、模糊孪生支持向量机FTSVM,提出了v型模糊孪生支持向量机v-FTSVM;实验中选择了UCI数据集,验证了模糊型孪生支持向量机的性能。最后,将这些不同的支持向量机应用于入侵检测数据集,进一步检验模糊型支持向量机的有效性。

关键词:支持向量机;模糊孪生支持向量机;实验数据分析

中图分类号:TP393 文献标志码:A 文章编号:2095-2945(2018)11-0154-04

Abstract: Support vector machine (SVM) is a kind of machine learning method based on structural risk, which overcomes the irrationality of traditional learning method based on empirical risk minimization, in order to solve the problem of support vector machine. On this basis, this paper analyzes FSVM, v-FSVM and FTSVM, puts forward v-FTSVM. The performance of fuzzy twin support vector machines is verified by choosing UCI data sets. Finally, these different support vector machines are applied to intrusion detection data sets to further test the effectiveness of fuzzy support vector machines.

Keywords: support vector machine (SVM); fuzzy twin support vector machine; experimental data analysis

4 实验分析

为了检验不同模糊支持向量机的性能,选择了UCI数据库中的7个数据集以及KDD CUP1999数据进行了实验研究,并与传统支持向量机SVM进行了比较,实验中采用了五折交叉验证方法,计算样本的隶属度选择了样本类中心法,核函数为高斯核。根据线性核函数与高斯核函数得到的结果可以看到v-FTSVM的性能要优于其他支持向量机。另测试时间上v-FTSVM 比v-FSVM和FSVM所用时间要少。

如图1至图3所示表明样本的模糊隶属值在分类中起到作用,可以对噪声数据起到影响。

5 结束语

本文主要基于孪生支持向量机TWSVM思想,结合v型支持向量机v-SVM及样本隶属度,对v型模糊孪生支持向量机进行了研究,提出了v型模糊孪生支持向量机v-FTSVM。实验中选取了UCI标准数据集与入侵检测数据的进行,得出v-FTSVM几乎不受噪声的影响。

参考文献:

[1]C. F. Lin, S. D. Wang. Fuzzy support vector machines[J].IEEE Transaction on Neural Networks, 2002,13:464-471.

[2]C. F. Lin, S. D. Wang. Fuzzy support vector machines with automatic membership setting[J].Studies in Fuzziness and soft computing, 2005,177:233-254.

[3]X. F. Jiang, Z. Yi and J. C. Lv. Fuzzy SVM with a new fuzzy membership function. Neural Computing[J].Application, 2006,15(3-4):268-276.

[4]Y. Q. Wang, S. Y. Wang and K. K. Lai. A new fuzzy support vector machine to evaluate credit risk[J].IEEE Transaction Fuzzy System, 2005,13(6):820-831.

[5]Jayadeva, R. Khemchandani. Twin support vector machines for pattern recognition[J].IEEE Transaction on Pattern Analysis and Machine Intelligence,2007,29(5):905-910.

[6]X. J. Peng. A v-twin support vector machine (v-TSVM) classifier and its geometric algorithms[J].Information Sciences, 2010,180:3863-3875.

[7]丁勝峰.一种改进的双支持向量机[J].辽宁石油化工大学学报,2012,32(4):76-79+82.

[8]C. F. Tsai, Y. F. Hsu, C. Y. Lin, W. Y. Lin. Intrusion detection by machine learning: A review[J].Expert Systems with Applications,2009,36(10):11994-12000.

[9]T. Shona,J. Moon. A hybrid machine learning approach to network anomaly detection[J].Information Sciences,2007,177(18):3799-3821.

[10]田新广,高立志,张尔扬.新的基于机器学习的入侵检测方法[J]通信学报,2006,27(6):108-114.

[11]饶鲜,董春曦,扬绍全.基于支持向量机的入侵检测系统[J].软件学报,2003,14(4):798-803.

[12]陈友,沈华伟,李洋,等.一种高效的面向轻量级入侵检测系统的特征选择算法[J].计算机学报,2007,30(8):1398-1408.

[13]丁胜锋,孙劲光,陈东莉,等.基于模糊双支持向量机的遥感图像分类研究[J].遥感技术与应用,2012,27(3):353-358.

[14]李凯,翟璐璐.基于样本权重的v-支持向量机[J].河北大学学报(自然科学版),2018.

[15]Blake C. L., Merz C. J. UCI Repository for Machine Learning databases IrvineCA: University of California,Department of Information and Computer Sciences[EB/OL]. http://www.ics.uci.edu/mlearn/MLRepository.html 1998.

[16]http://kdd.ics.uci.edu/databases/kddcup99/task.htm[EB/OL].