云环境对传统网络安全领域的影响及云计算应用安全策略

2017-12-19国网苏州供电公司王月娟

国网苏州供电公司 杨 钰 王月娟

云环境对传统网络安全领域的影响及云计算应用安全策略

国网苏州供电公司 杨 钰 王月娟

作为一种计算模式,云计算的基础是互联网,云计算会将计算任务分配给计算机所构成的资源池,操作者就可以更为方便的获取计算力、软件服务以及存储空间,操作者按使用量进行付费。在计算机领域,云计算虽然引发了一场范围较大的革新,但是同时,也会带来诸多网络安全问题。

云环境;传统网络安全;安全策略

作为互联网新型商业模式,云计算发展速度十分快,用户在诸多选择中,首先要考虑的就是云计算的安全问题,同时,云计算安全问题也是衡量云计算是否可以健康发展的前提。本文相近的总结并分析了云计算对传统网络的影响,同时系统性的分析并研究了云计算的安全性,并给出安全策略以及建议。

1 云环境对传统网络安全领域的影响

1.1 影响网络内部环境安全

当前,网络技术发展速度惊人,对传统网络安全造成威胁的不再只来自于网络外部的攻击,还来自网络内部环境的安全问题。一般情况下,网络工作者很容易忽略网络内部的安全问题,例如,网络系统的权限会掌握在某些网络技术核心人员手中,也正是因为这个原因,容易造成信息泄露。在网络运行的过程中,某些素质低下的工作人员,为了谋求某方面的利益,凭借自身便利,对网络信息的安全性和完整性造成破坏,给相关个人或者企业造成巨大的影响。

1.2 影响云存储与访问安全

在应用传统网络时,人们凭借网络对信息进行存储、分析以及整理,云计算环境下,操作者通常将某些存不下的信息上传至云共享,在某种意义上,会对某些数据的安全性产生影响。云存储的引入给客户带来了极大的便利,让客户可以对自己的数据进行科学的管理,但是同时也会给客户带来一定的隐患,例如,访客在对云存储进行访问时,必须经过云存储机制对某些不安全问题进行合理的判断。一般情况下,用户只有具有一定的权限,才能对云存储数据进行访问,可以通过设置密码对云存储信息的安全进行保证,但是,随着当前网络科技的发展,通过一定的手段,云存储信息可以被非法入侵以及读取,这样就给相关企业及用户带来了非常大的安全隐患。用户把数据凭借网络上传至云共享后,客户有了访问权限,同时,云共享的服务商同时存在一定的管理权限,部分人员为了谋取自身的利益,凭借某些非法手段对用户信息进行入侵或者盗取,造成某些用户信息的恶意泄露。另外不能忽略的问题就是在将信息上传至云共享的过程中,很容易出现传输信息不完整的情况。

1.3 安全事故频发

近年来,人们的生活质量随着网络科技的飞速发展有了很大的提高,但是与此同时也带来了一定的挑战。在网络安全中,云计算的资源完整性有着十分重要的位置,如果出现某些不可预计的安全事故,势必对造成相关企业核心数据的丢失,一旦这些数据不可恢复,那么就会对相关企业的发展造成一定的影响。安全事故如果不能经过妥当合理的处理,就会影响云存储中相关数据的完整性,因此,在云计算环境下,想要对数据进行有效保障,还得凭借现代先进的网络技术。

2 云环境下网络安全策略

2.1 建立云计算安全模型

在网络传输过程中,云计算安全模型的建立可以应对相关安全问题的发生。自计算机出现以来,其构成部分就是软件和硬件部分,区别于以前,现在的软件和硬件更为先进和复杂。为了可以建立对应的网络数据平台,在进行云计算安全模型建立的过程中,必须对相关软件进行处理,基础为云基础设施,只有相关模型顺利的建立,客户才可以根据其自身需要对相关资源进行创建或者购买。众所周知,计算机的主要用途就是对信息进行存储,在云存储的环境下,通过对存储在其中的数据信息进行详细的处理和分析后,提供给用户一款更适合他们的应用软件,方便用户操作。为了进一步提高网络安全性能,在建立模型的过程中,对云部署进行分类。

(1)可以建立公共云。数据的显著特征就是共享性,为了可以进一步的保证网络安全,对云基础设施建设进行组织,将云服务提供给相关企业,使得这些企业的员工可以放心的使用这些资源,针对某些具有核心价值的资源数据,可以凭借设置访问权限的方式来对用户的访问进行控制。

图1 公共云示意图

(2)私有云。属于个人常见的数据存储方式,是个人为了保证自己数据的保密性进行创建的存储方式。

(3)社区云。属于小型共享数据存储方式,这种存储方式的建立,就是为了方便某些数据可以和大家进行分享,这种云存储同样是建立在云基础上,建立多个组织分享,通常支持某个特定范围内的社区。

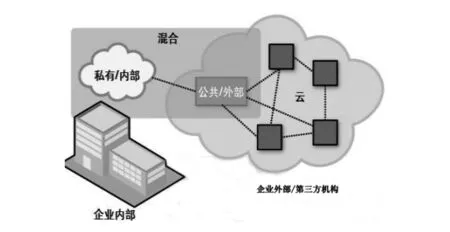

(4)混合云(如图2所示)。这种存储方式可以综合多个云部署,将某些数据凭借现代化技术进行捆绑,进一步提高数据安全性。

图2 混合云示意图

2.2 建立健全云计算安全防御机制

自打计算机出现以来,网络病毒攻击现象就层出不穷,为了避免这种情况的发生,必须建立更完善的计算机安全防御机制,这种机制的建立可以更好的保障计算机安全的运行。为了可以及时的、更好的完成安全防御部署,必须对相关系统以及云服务商进行实时监控,旨在防御不同的病毒对网络造成破坏,进一步保证网络技术部署实现云计算的安全运营。例如:可以凭借更为先进的检测技术对云计算系统中的数据进行监控,这样就能随时对数据安全问题进行了解以及备份,更好的应对原始数据的恢复。在具体操作过程中,除了需要确保数据可以安全传输,还应该尽量提高数据传输效率,在建立病毒防护系统的过程中,需要针对性的应对云计算过程中可能出现的情况,一旦发现病毒,计算系统就能立即开始病毒防护工作,尽可能降低网络被病毒入侵的可能性。云计算网络中,安全防御机制的建立,可以一定程度的阻止黑客的攻击。

2.3 加强系统安全漏洞风险防范

计算机技术的发展离不开防火墙以及先进系统管理软件,没有这些软件对计算机进行防护,计算机随时有被病毒侵害的危险。云计算在运行的过程中,对物理网络和虚拟网络加以应用,如果计算机网络在运行的过程中出现系统漏洞,那么物理网络以及虚拟网络可以立即通过补丁修补或者版本升级的方式对系统进行维护,旨在加强计算机网络防御能力的同时,提高计算机运行的安全性能。在具体操作的过程中,具体是从以下方便进行:(1)分析网络流量并进行实时监控。对网络流量进行检测可以实现云计算系统对网络流量的分析,通过分析流量汇总情况,可以对超出异常范围的流量进行控制。(2)拒绝服务攻击进行监测。因为业务性质相对特殊,因此其可用性存在一定的挑战,云计算相关工作人员对系统的分析和调查通过云计算服务中心得以实现,然后再凭借合理的措施进行防护。(3)域名系统。DNS系统所具有的解决方案较为系统和多方位,一旦遇到安全事件,该系统可以及时对事件进行预测、安全防护,完成事件处理后,可以进行分析取证,并能充分掌握事件的起因以及其所造成的后果。

2.4 建立健全网络安全条例

近年来,不管是国内还是国外,互联网的发展速度都十分可观,速度过快的发展同时给互联网安全带来隐患,用户对网络安全的意识不够充足,是急需要解决的问题。为了可以进一步解决这类问题,必须建立相对健全的网络安全机制。从国家角度出发,为了可以进一步维护网络安全,必须对某些不良信息进行合理的处理,为了使得个人和企业都能保证网络数据传输更为健康,必须建立相关的法律法规。从企业的角度出发,健全的公司网络规章制度,可以保证企业相关网络信息的完整性和安全性,同时相关企业必须要求所有员工,严格遵守相关制度,一旦发生对网络构成威胁的问题,应该及时报送相关部门进行处理。

3 结语

以云计算对传统网络安全的影响为前提,本文系统性的分析并讨论了云计算安全现况、问题,并提出了相关的安全策略以及相关建议。在具体实际生活中,必须充分的、综合的考虑多种安全因素,对防御技术以及安全策略不断加强和改善,旨在为云安全的发展做出贡献。

[1]李菊茵.云计算环境下的网络安全问题及应对措施探讨[J].通讯世界,2015,(9):15-16.

[2]蔡志锋.“云计算”环境下的计算机网络安全困境分析[J].电脑知识与技术(学术交流),2015,(8):16-17.

[3]阮兆文,孟干,周冬青等.浅析云计算环境下的网络信息安全技术[J].低碳世界,2015,(15):301-302.

[4]曾振东.云环境对传统网络安全领域的影响及应对研究[J].无线互联科技,2017(15):35-3.

[5]杨韬,邓红莉.云计算对我国网络安全的影响以及对策研究[J].信息与电脑:理论版,2015(3):43-44.

[6]荆宜青.云计算环境下的网络安全问题及应对措施探讨[J].网络安全技术与应用,2015(9):75-76.

[7]廖帅.云计算网络环境下的信息安全问题研究——图书馆云计算网络安全管理[J].电子技术与软件工程,2016(14):223-224.

[8]徐军明.浅谈云计算的网络安全威胁与应对策略[J].网络安全技术与应用,2016(6):75-76.

[9]孙卓雅.浅谈云计算安全风险因素挖掘及应对策略[J].电子测试,2016(15):94-95.

杨钰(1979—),男,江苏盐城人,硕士,高级工程师,主要从事电力企业信息化研究。