基于中国剩余定理的智能电表身份认证方案

2017-10-10田福粮田秀霞薛金红

田福粮, 田秀霞, 宋 谦, 薛金红

(上海电力学院 计算机科学与技术学院, 上海 200090)

基于中国剩余定理的智能电表身份认证方案

田福粮, 田秀霞, 宋 谦, 薛金红

(上海电力学院 计算机科学与技术学院, 上海 200090)

介绍了几种身份隐私保护技术,提出了基于中国剩余定理的智能电表身份认证方案,使得智能电表的真实身份得到了有效保护,在有效抵御外部攻击者的同时,使内部参与者也不能获得用户的真实身份和实时电量.与现存的几种技术相比,本方案计算成本较低,且可以有效支持电力用户数量的动态变化,满足电力用户身份认证条件的动态更新.

中国剩余定理; 智能电表; 身份认证; 隐私保护

随着智能电网的发展,智能电表得到了广泛的应用.智能电表将电力用户的实时电量信息发送给电力公司,电力公司可以借此进行电力资源的计划生产和分配,同时可以实现远程抄表和控制,以提高电网的工作效率和经济效率.

电力公司与智能电表通信的过程中,必须要进行有效的身份验证,以防止非法用户冒充电表身份进行窃电.细粒度的智能电表数据会泄露用户的个人隐私和生活习惯,攻击者掌握用户的电力数据后,会给用户带来一定的潜在危险[1].现有的智能电表隐私保护技术主要分为身份隐私保护技术和数据隐私保护技术.本文主要介绍智能电表身份隐私保护技术.

目前对智能电表身份认证方案的研究有很多,但现有的身份认证方案普遍存在计算开销较大的问题,而且大多没有可信第三方的参与,在这种认证模式下,电力公司知道用户的隐私数据,就存在隐私泄露的风险.几乎所有的方案都采用了密钥加密的方法来实现智能电表的身份认证,但密钥存在一定的安全期限,长期使用会给系统带来一定的风险,很少有方案能够提出有效的密钥更新方法.

针对目前智能电表身份认证存在的问题,本文提出了基于中国剩余定理(Chinese Remainder Theorem,CRT)的智能电网身份认证方案,在低运算成本的条件下,可以增强智能电表身份认证的安全性,支持电力用户数量的动态变化和认证条件的动态更新.

1 相关研究概述

CHEUNG J C L等人[2]采用盲签名的方法来保护智能电表身份隐私,即签名者在不知信息具体内容的情况下对其进行签名.电力公司对包含定值电量信息的凭证进行签名,智能电表凭借已签名的凭证实时向电力公司提交电量,在这个过程中,电力公司不知道智能电表的真实身份.计费阶段,智能电表发送未使用的签名凭证和身份给电力公司,电力公司根据未使用的签名凭证对已经提交的凭证进行计算,得到用户总的电量.该方案需要提前生成大量的签名凭证,在实际运用中很难实现.

CHI T W等人[3]提出了基于哈希信息验证码(Hash-based Message Authentication Code,HMAC)生成签名实现身份认证的方案.智能电表利用控制中心的公钥加密真实身份和请求的电量,然后用中继器的密钥对已经加密的身份、电量密文和提取的时间戳进行签名,并将签名和请求信息一起发送给中继器.中继器先检查信息的时效性,然后进行哈希值的验证,验证通过后将信息发送给控制中心.控制中心接收到信息后,利用自己的私钥对信息进行解密,得到用户的身份和请求电量.该方案有一个明显的不足,即电力公司获得了智能电表的实时电量数据和智能电表的身份信息,但存在不能抵御内部攻击的风险.

颜荣[4]采用群签名的方法进行智能电表的身份验证.系统初始化阶段,系统对每个参与者分发密钥,智能电表利用真实身份进行系统注册,注册成功后,智能电表利用群成员的私钥对一定时间段内的电量进行签名,签名完成后将信息发送给区域管理器,区域管理器通过验证签名来判断信息是否来自群成员.该方案采用群签名的方法进行身份验证,系统的计算成本较高,内存占用较大.

LEE S等人[5]采用可信第三方给智能电表颁发证书的方式实现设备之间的相互认证,但不能完成智能电表和电力公司之间的相互认证.EFTHMIOU C等人[6]也采用了证书验证方式,其方案中,每个智能电表有两个ID,即HFID(High-FrequencyID)和LFID(Low-Frequency ID).HFID用于传输敏感信息,LFID用于传输非敏感信息.电力公司颁发包含LFID的智能电表传输总电量证书CDP(Client Data Profile),智能电表生成包含HFID的ADP(Anonymous Data Profile),第三方关联CDP和ADP两个证书后,智能电表可凭借ADP实时提交电量.与基于签名的身份隐私保护方案相比,基于证书的保护方案具有计算消耗小和算法简单等优点,但缺点是第三方知道用户的实时电量和真实身份.

MARKHAM M M等人[7]基于零知识设计了一个智能电表身份认证方案,在该方案中,智能电表需要长期保存预置的伪随机标签,也存在一定的泄露风险.基于零知识的身份隐私保护技术存在内存占用大,安全程度一般的问题.

2 预备知识

中国剩余定理说明[8]:假如整数m1,m2,m3,…,mn两两互质,则对任意整数a1,a2,a3,…,an方程组有解:

(1)

在模M的意义下,方程组(1)只有一个解,即:

3 方案设计

3.1 系统模型

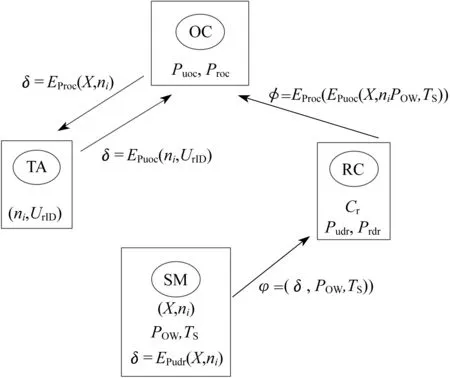

系统权威可信中心(TA)、数据处理中心(OC)、区域管理器(RC)和智能电表(SM)由4个部分组成,如图1所示.

智能电表具有身份属性,能够实时监测用户的用电信息,并将电量信息加密处理后发送给区域管理器.区域管理器接收该区域智能电表发送的电量信息进行身份的合法性验证,将有效的电量数据以加密的形式发送给数据处理中心.数据处理中心完成远程抄表和收费功能.权威可信中心完成系统数据的初始化,并帮助数据处理中心完成收费.

图1 系统结构示意

3.2 基于中国剩余定理的智能电表认证方案

3.2.1 初始化部分

权威可信中心首先给区域管理器分配密钥(Pudr,Prdr),给数据中心分配密钥(Puoc,Proc),其中,Pudr和Puoc为公钥;Prdr和Proc为私钥.然后选取一组相互互质的整数组n1,n2,n3,…,ni和一个秘密值Cr,将秘密值Cr与数组中每个整数一起用区域管理器的公钥Pudr加密生成i个随机数Pi=EPudr(Cr,ni).根据中国剩余定理,对整数ni和Pi进行计算,得到惟一解X,即:

(2)

在身份注册时,权威可信中心将ζ=(X,ni)加载到智能电表中,并将ni与电表真实身份UrID的对应关系(ni,UrID)记录在自身数据库中.

3.2.2 智能电表身份认证

智能电表的身份认证过程如图2所示.

图2 系统工作示意

3.2.3 电量计算与收费

区域管理器对智能电表电量信息进行初步聚合后,先用数据中心的公钥和自己的私钥进行双重加密,得到密文φ=EPrrc(EPuoc(X,ni,POW,TS)),然后将密文发送给数据中心.数据中心收到用电信息后解密,ε=DPurc(DProc(X,ni,POW,TS)).一个计费周期后,数据中心对同一身份ni的用户电量进行整合,获得总电量.为了获得用户的真实身份,数据中心将(X,ni)加密δ=EProc(X,ni)发送给权威可信中心,权威可信中心解密后在数据库中根据(X,ni)找到用户的真实身份UrID,加密处理后返回给数据处理中心ω=EPuoc(ni,UrID),数据中心解密获得用户的真实身份,完成计费.

3.2.4 更新处理

(3)

4 性能分析

4.1 安全性分析

针对用户隐私的攻击行为可分为外部攻击和内部攻击.本方案对智能电网中用户的真实身份信息UrID进行了处理,并对传输信息进行了加密,有效抵御了外部攻击.同时,方案中的各参与者都不能将智能电表的实时电量信息数据和用户的真实身份进行联系.因此,本方案可以有效避免内部隐私泄露的危险.

基于中国剩余定理的智能电表身份认证方案和其他方案的抗攻击对比如表1所示.表1中,“√”表示可以抵御该种攻击,“×”表示不能抵御该类型的攻击.

表1 几种身份隐私保护技术抗攻击能力对比

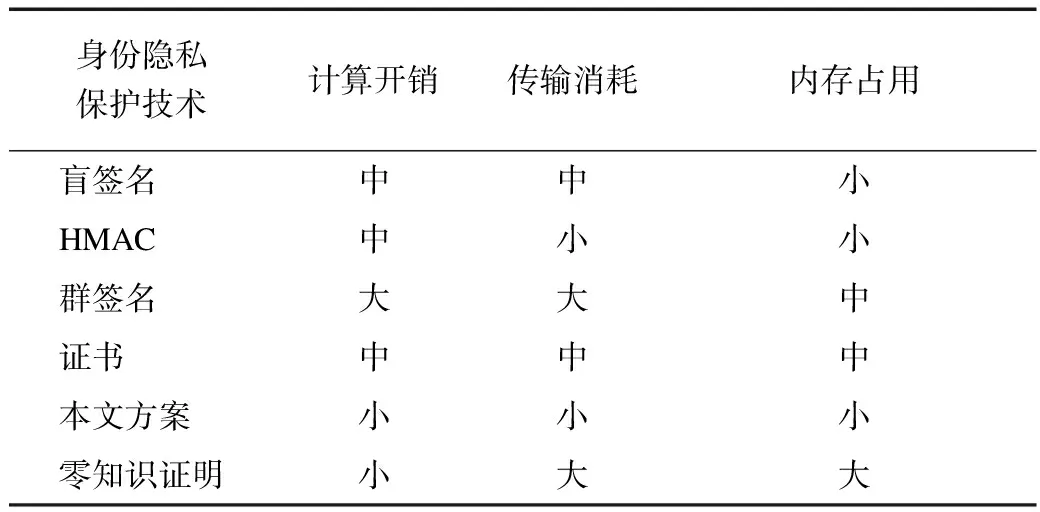

4.2 成本分析

本方案的设计没有对每个智能电表生成单独的密钥,因此整个系统的初始化成本和计算成本都比现有方案优化.几种身份隐私保护技术的成本对比如表2所示.

在更新过程中,由于同一区域的智能电表具有相同的X,避免了以往方案中为每个智能电表分别计算密钥的麻烦,使更新成本大大降低,同时可行性得到了很大的提高.

表2 几种身份隐私保护技术成本对比

5 结 论

(1) 本文设计的基于中国剩余定理的智能电网身份认证方案能够抵御智能电网中的外部攻击和内部攻击,最大限度地保护了用户隐私;

(2) 本方案的计算开销和内存占用较少,且可以满足用户数量的动态增加;

(3) 本方案的标准可动态更新,可操作性高.

[1] 田秀霞,李丽莎,孙超超,等.面向智能电表的隐私保护综述[J].华东师范大学学报,2015(5):46-58.

[2] CHEUNG J C L,CHIM T W,YIU S M,etal.Credential-based privacy-preserving power request scheme for smart grid network[C]//Proceedings of the IEE Global Telecommunications Conference,Houston,2011:1-5.

[3] CHI T W,YIU S M,LUCAS C K,etal.PASS:privacy-preserving authentication scheme for smart grid network[C]//Proceedings of the IEE International Conference on Smart Grid Communications,Brussels,2011:196-201.

[4] 颜荣.隐私保护的智能电网多维数据聚合方案研究与实现[D].西安:西安电子科技大学,2015.

[5] LEE S,BONG J,SHIN S,etal.Asecurity mechanism of smart grid AMI network through smart device mutual authentication[C]//Proceedings of 2014 IEEE International Conference on Information Networking,Phuket,2014:592-595.

[6] EFTHMIOU C,KALOGRIDISG.Smart grid privacy via anonymization of smart metering data[C]//Proceedings of the 1st IEEE In the National Conference on Smart Grid Communications,Gaithersburg,MD,2010:238-243.

[7] MARKHAM M M,SHENOY P,FU F,etal.Private memoirs of a smart meter[C].Zurich:ACM,2010:61-66.

[8] WILLIAM S.Cryptography and network security[M].北京:电子工业出版社,2015:182-183.

(编辑 胡小萍)

SmartMeterIdentityAuthenticationSchemeBasedonChineseResidualTheorem

TIANFuliang,TIANXiuxia,SONGQian,XUEJinhong

(SchoolofComputerScienceandTechnology,ShanghaiUniversityofElectricPower,Shanghai200090,China)

Some techniques for protecting identity authentication are introduced.A smart meter identity authentication scheme based on Chinese Residual Theorem is proposed so that the true identity of smart meters is effectively protected against external attackers and at the same time,internal participants can not get the user′s true identity and real-time power.Compared with several existing research schemes,the proposed scheme not only lows computational cost,but also can effectively support the dynamic change of the number of power users,and effectively meet the dynamic updating of the power user authentication conditions.

Chinese Residual Theorem; smart meter; identity authentication; privacy protection

10.3969/j.issn.1006-4729.2017.04.018

2017-04-17

田秀霞(1976-),女,博士,教授,河南安阳人.主要研究方向为数据库安全,隐私保护.E-mail:xxtian@shiep.edu.cn.

国家自然科学基金(61532021);上海市科学技术委员会地方能力建设项目(15110500700).

TM933.4;TP309

A

1006-4729(2017)04-0397-05