信息安全等级保护与信息安全管理体系的比较

2017-08-30李军内蒙古公安厅网络安全保卫总队

李军(内蒙古公安厅网络安全保卫总队)

谢宗晓(中国金融认证中心信息安全服务部)

本刊特约

信息安全等级保护与信息安全管理体系的比较

李军(内蒙古公安厅网络安全保卫总队)

谢宗晓(中国金融认证中心信息安全服务部)

谢宗晓 博士

“十二五”国家重点图书出版规划项目《信息安全管理体系丛书》执行主编。自2003年起,从事信息安全风险评估与信息安全管理体系的咨询与培训工作。目前,已发表论文80多篇,出版专著近20本。

信息安全管理系列之三十一

在之前的系列文章[1]中,我们曾经指出国内企业信息安全合规性的实施路线主要包括部署信息安全等 级保护或者信息安全管理体系,有必要对两者进行比较,以加强理解。

谢宗晓(特约编辑)

1 信息安全等级保护(CPIS)

信息安全等级保护,或者信息系统安全等级保护(简称等级保护),在公文中,一般是前者,但是在标准中,例如,最典型的 GB/T 22239—2008和 GB/T 22240—2008 用 的标题是后者。单就这 2 个标准而言的话,描述的对象却是主要围绕“信息系统安全”,而不是广义的“信息安全”。当然,本质上来说,等级是针对“信息系统”划分的,而不是针对“信息”划分的。在实践中,这两者不需要刻意区分。等级保护具体的定义如下:

信息安全等级保护是指对国家秘密信息、法人和其他组织及公民的专有信息以及公开信 息和存储、传输、处理这些信息的信息系统分等级实行安全保护,对信息系统中使用的信息 安全产品实行按等级管理,对信息系统中发生的信息安全事件分等级响应、处置。

这个定义来自《关于信息安全等级保护工作的实施意见》(公通字〔2004〕66 号1))在 http://xxzx.mca.gov.cn/article/zcwj/201212/20121200390103.shtml 可以查阅全文。)[2,3]。

注意信息系统的定义:

信息系统是指由计算机及其相关和配套的设备、设施构成的,按照一定的应用目标和规则对信息进行存储、传输、处理的系统或者网络;信息是指在信息系统中存储、传输、处理 的数字化信息。

信息系统的定义也来自《关于信息安全等级保护工作的实施意见》。更早的相关定义,应该来自GB 17859—1999, 其中的定义 3.1,定义了计算机信息系统(computer information system),具体为:

计算机信息系统是由计算机及其相关的和配套的设备、实施(含网络)构成的,按照一 定的应用目标和规则对信息进行采集、加工、存储、传输、检索等处理的人机系统。

这种人机系统的定义,在实践中不容易理解,但是最接近学术中的最初理解,例如, Davis(2000)[4]认为信息系统包括信息技术设施、数据、应用系统和人员(information technology infrastructure, data,application systems, and personnel that employ IT to...)

2 信息安全管理体系(ISMS)

原则上说,信息安全管理体系(简称 ISMS)并不是一个专用术语,在较早版本的 标准中2)) 较早版本指的是还没成为国际标准的时候,就有 ISMS 的定义了,当时为 BS 7799-2。对其进行了定义3))所有的定义后来被统一放到了 ISO/IEC 27000 中,最新版本为 2016 版,其中定义为:信息安全管理体系 (ISMS)基于业务风险方法,建立、实施、运行、监视、评审、保持和改进信息安全的体系,是一个组织 整个管理体系的一部分。,满足其中描述条件的应该都是ISMS[5,6]。但实际情况是,由于这 个术语起源于 ISO/ IEC 27002 和 ISO/IEC 27001 的早期版本,属于新生出来的一个词汇,其 他文献中,就很少见到。所以在实践中,ISMS 几乎成了一个专用术语。这如同,一提“质 量管理体系(QMS4))QMS,Quality Management System,质量管理体系。)”,大家就认为是 ISO 9000 标准族道理是一样的。因为某种产品过于普 及,就成为某类行为的代名词,这是很常见的现象。例如,你把快递地址微信给我,或者, 回头我把文件QQ给你。 由于ISO/IEC27000标准族在全球范围内实施广泛,在实践中, 就会有此类对话,例如:我们在做 27001,意思是说,我们在部署 ISMS,或者说,我们在 根据 ISO/IEC 27001 部署信息安全。

换个说法, ISMS 是一整套的保障组织信息安全的方案(或方法),是组织管理体系的 一部分,定义和指导ISMS的标准是ISO/IEC 27000标准族,而这其中,ISO/IEC 27002和 ISO/IEC 27001 是最重要也是出现最早的 2 个标准。由于这个原因,导致这一堆词汇在实践 中开始混用,而不必刻意地去区分。因此,在下文中,这几个词汇都认为是同义词:

· 信息安全管理体系(ISMS);

· ISO/IEC 27000标准族;

· ISO/IEC 27002或ISO/IEC27001视上下文,也可能是指代ISMS。

3 逻辑框架及实施流程的比较

等级保护是强制实施的,建立在一系列国家公文、一个强制性标准以及诸多推荐性标准的基础之上。ISMS 则是建立在国际互认基础上的推荐性的标准5),这导致两者在框架上存在很 大的区别。两者的框架对比,如图1 所示。

或者说,对于 ISMS 来说,“组织(或企业)自己负责正确的应用6))这句来自 ISO/IEC 27001:2005,原文描述为 Users are responsible for its correct application,但是在 ISO/IEC 27001:2013 中已经被删除了。”,目的是保护组织(或企业)自身的利益,(如果申请第三方认证)同时向其他人证明组织有良好的信息安全 管理水准。对于等级保护而言,则是国家监管机构负责企业(或组织)正确的应用,主要目 的是为了保护国家和公众利益。

图1 ISMS 与等级保护的逻辑框架及实施流程对比

4 对“控制措施”理解的比较

等级保护的相关支持文件主要包括政府公文和国家标准,也可以称为“政策体系”和“标 准体系”[2]。以一系列的公文作为依据,是等级保护的一个特点,倒不是因为 ISMS 缺乏国 家监管,而是因为 ISMS 的监管与其他管理体系(例如,ISO 9000和 ISO 14000 等)基本一 致,整个的架构设计倒显得没那么重要。等级保护是一个全新的设计,因此整个管理架构就显得非常重要,例如,《信息安全等级保护管理办法》(公安部〔2007〕43 号)就是一个非常重要的公文,从国家层面确立了等级划分与保护、等级保护实施与管理以及可能涉及的分级保护管理等整个管理架构。

但是,就这两者的框架而言,还存在一个不同,即如何理解“控制措施”7))控制措施,在此处指 control,该词汇在 GB/T 22080—2016/ISO/IEC 27001:2013中被翻译为“控制”,“控制措施”是 GB/T 22080—2008/ISO/ IEC 27001:2005 中的翻译。。简而言之,等级保护部署“控制措施”为中心, ISMS 部署是以“控制目标”8))控制目标,指的是 objective。这两个词汇我们标识了英文,是为了将等级保护与 ISMS 进行对比。为中心。

这仅仅是一个描述方式的区别,严格讲,等级保护也是以控制目标为中心,虽然没有非 常明确。因为所有的控制措施,最终还是为了实现安全目标。但这两者还是不同的,在等级 保护中,一旦信息系统的等级被确定,控制措施都是确定的,同时也要注意,等级本身已经 隐含了信息系统的控制目标。对于 ISMS 而言,由于是自愿部署,组织自己负责识别安全要 求,自己设定控制目标,之后自愿部署控制措施。

通俗地讲,等级保护中,是组织和监管机构共同确定(是组织确定,之后提交监管机构确认)信息系统等级(其中隐含着控制目标),然后按要求部署。在 ISMS 中,是组织自己确定控制目标,然后按照要求部署,是一个自圆其说的逻辑。在下文中,我们讨论定级备案 等过程,两者的区别就很清晰了。

当然,无论是等级保护还是 ISMS,“控制”都是其核心内容之一,在等级保护中表现为 GB/T 22239—2008,在 ISMS 中表现为 ISO/IEC 27002:2013。

在 GB/T 22239—2008 中,针对不同安全保护等级应该具有的基本安全保护能力,提出基 本安全要求。标准的架构,如图2 所示。

图2 GB/T 22239—2008的架构

在基本要求的基础上,自上而下又分为:类、控制点和控制项[7]。在图2 的 10 个大类中,每个大类下面分为一系列的关键控制点,控制点下又包括了具体的控制项。本文中不再讨论具体条款,具体可以见参考文献[8]。

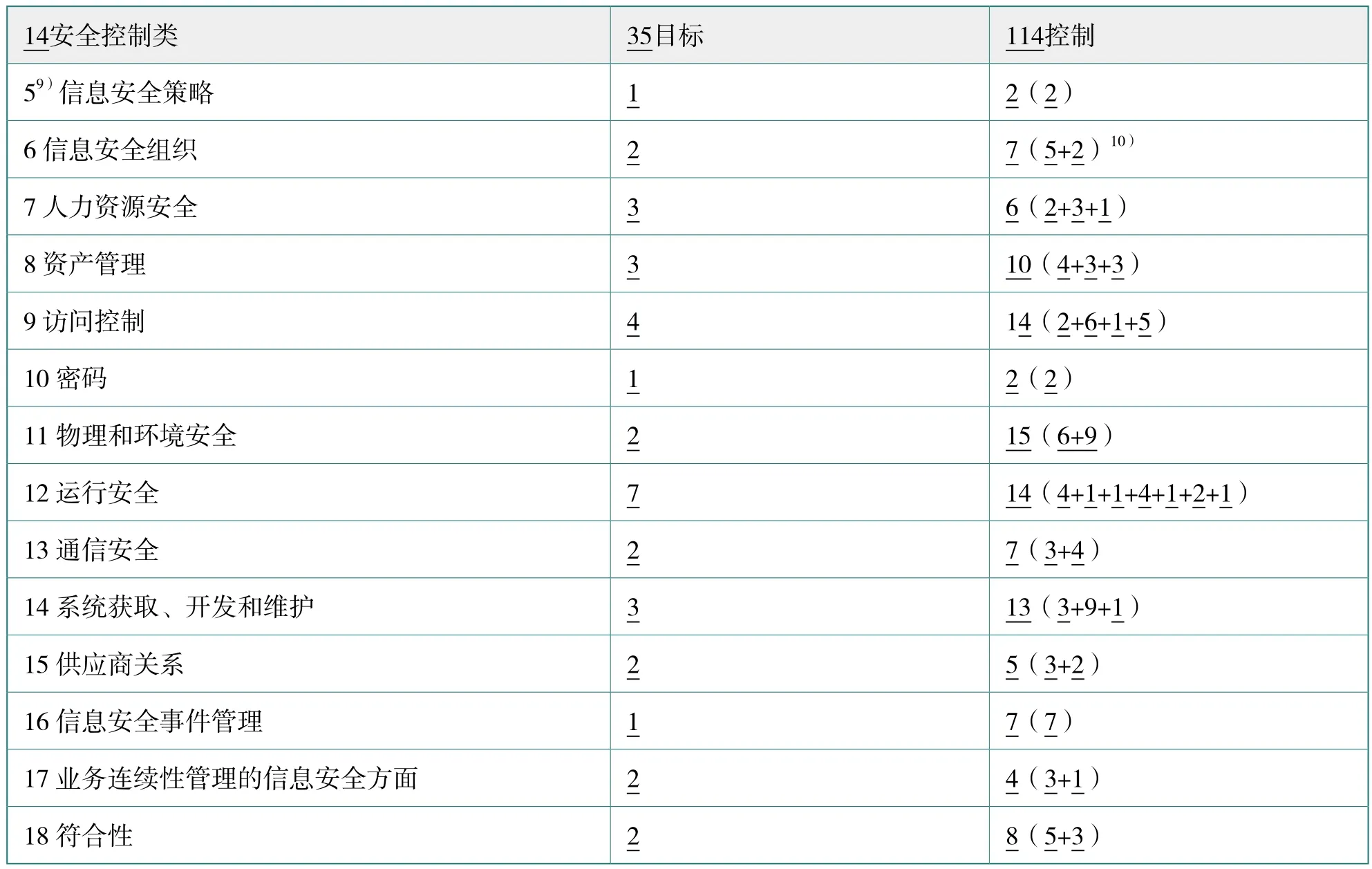

在 ISO/IEC 27002:2013 中,并不区分技术要求或管理要求,或者说,不关心实现途径。 其中控制的描述结构,自上而下又分为:类、目标和控制。具体而言,就是包含了如表1 所示,ISO/IEC 27002:2013 描述了14 个大类,这些大类又细化为35 个目标,接着由114 项 控制来实现相应的目标。

表1 ISO/IEC 27002:2013 中控制的描述结构

具体到每一个主要安全控制类和控制的描述结构,参考 ISO/IEC 27002:2013 中的描述, 如下所述:

每一个主要安全控制类别包括11))引用自GB/T 22081—2016/ISO/IEC 27002:2013中的4.2。:

a)一个控制目标,声明要实现什么;

b)一个或多个控制,可被用于实现该控制目标。

控制的描述结构如下:

控制

为满足控制目标,给出定义特定控制的陈述。实现指南

为支持该控制的实现并满足控制目标,提供更详细的信息。该指南可能不能完全适用或不足以在所有情况下适用,也可能不能满足组织的特定控制要求。

其他信息

提供需要考虑的进一步的信息,例如法律方面的考虑和对其他标准的参考。如无其他信 息,本项将不给出。

关于 ISO/IEC 27002:2013,可见参考文献[9]和[10]。

5 小结

本文中重点从逻辑框架、部署流程和控制措施理解的角度对等级保护与 ISMS 进行了比 较,当然,这两者还存在诸多其他区别,例如,等级保护的部署起点是“定级与备案”,ISMS 的部署起点是“风险评估”。在后续的文章中,我们会陆续介绍。

(注:本文仅做学术探讨,与作者所在单位观点无关)

参考文献

[1]谢宗晓. 信息安全合规性的实施路线探讨[J]. 中国标准导报,2015(02):24-26.

[2]郭启全,等. 信息安全等级保护政策培训教程(2016版) [M]. 北京:电子工业出版社,2016.

[3]林润辉,李大辉,谢宗晓,等. 信息安全管理理论与实践[M]. 北京:中国标准出版社,2015.

[4]Davis G B. Information Systems Conceptual Foundations: Looking Backward and Forward [C] // Organizational and Social Perspectives on Information Technology, Boston: Springer, 2000:61-82.

[5]ISO/IEC 27000:2016 Information technology—Security techniques—Information security management systems—Overview and vocabulary [S].

[6]谢宗晓,王静漪. ISO/IEC 27001与ISO/IEC 27002标准的演变[J]. 中国标准导报,2015(07):48-52.

[7]陆宝华. 信息安全等级保护等级基本要求培训教程[M] .北京:电子工业出版社,2010.

[8]谢宗晓. 政府部门信息安全管理基本要求理解与实施[M].北京:中国标准出版社,2014.

[9]谢宗晓. 信息安全管理体系实施指南(第2版)[M]. 北京:中国标准出版社,2017.

[10]谢宗晓. 信息安全管理体系实施案例(第2版)[M]. 北京:中国标准出版社,2017.

Comparison of CPIS and ISMS

Li Jun ( Inner Mongolia Autonomous Region Public Security )

Xie Zongxiao ( China Financial Certification Authority, CFCA )

在分析信息系统安全等级保护和信息安全管理体系定义的基础上,从逻辑框 架、实施流程和控制措施理解的角度对两者进行了对比。

信息安全 等级保护 信息安全管理体系

Based on the analysis of definition of classified protection of information system (CPIS) and information security management system (ISMS), from the logical framework, the implementation of processes and controls, we compared both.

information Security, CPIS, ISMS