企业网络安全防护系统设计与实现

2017-08-08孙少华孙晓东

李 卫,孙少华,孙晓东

(国网青海省电力公司信息通信公司 青海 西宁810008)

企业网络安全防护系统设计与实现

李 卫,孙少华,孙晓东

(国网青海省电力公司信息通信公司 青海 西宁810008)

随着我国信息化建设进程加快,企业核心资源的存储已基本达到数字化要求,这些核心资源也成为非法分子窃取的主要目标。现阶段,我国多数企业设置的安全防护系统主要预防外部人员的非法入侵和供给,对企业内部人员发出的网络攻击、信息窃取无法起到防护的效果。因此,本文企业网络系统常见的安全隐患入手,深入分析企业对网络安全系统的需求,提出设计与实现身份认证系统和安全防护系统的步骤,以此提升企业网络信息的安全性,为企业更好地发展提供重要支持和辅助。

企业网络系统隐患;身份认证系统;防护系统;设计与实现

随着计算机网络技术的快速发展,现代企业日常管理也向着信息化的方向发展,办公信息是在自动化基础上,将传统办公职能转移至网络上实施信息化拓展,从而提升企业管理和运营的效率。但部分企业由于并未对计算机网络系统做好针对性的防护措施,从而付出极其惨痛的代价。有些具有远见的企业领导逐渐意识到企业信息化建设的重要性,陆续创建自己的网站及Intranet,并借助各种WAN线路与互联网连接。此时,我们必须在积极建设企业网络的同时,借鉴并吸收国外企业网络建设和管理经验,在网络安全方面必须多考虑一些,把企业网络中有可能存在的危险、漏洞降低至最低层面。本课题深入分析企业网络系统可能出现的安全隐患,对企业办公网络应用中存在的窃取文档、破坏系统、传播病毒等安全问题,提出企业办公网络身份认证和安全防护系统的设计构想,以此满足企业办公网络对安全性的要求。

1 分析系统需求

早在20世纪90年代,企业就认识到若想提升自身的竞争力,必须针对市场需求做出针对性的响应,这就引起借助互联网获取、共享信息的趋势[4]。现阶段,越来越多企业领导者意识到,对企业未来增长和生产效率具有最大约束的因素就是网络系统的安全性和可用性。众所周知,一个企业的生产效率与其收入增长情况密切相关,若某企业生产效率增长2.5%,那么,该企业的收入每隔30年就能翻一番。基于互联网这种生产效率工具,网络系统的安全性和可用性对其运行效率产生直接的影响[5]。因此,本课题设计系统应满足以下需求:1)有效解决网络的边界安全问题;2)保障网络系统及内部的安全;创建身份认证系统,并对用户实施统一的管理;3)融合先进的技术和行政手段,组成全局的安全管理系统。

2 身份认证系统的设计与实现

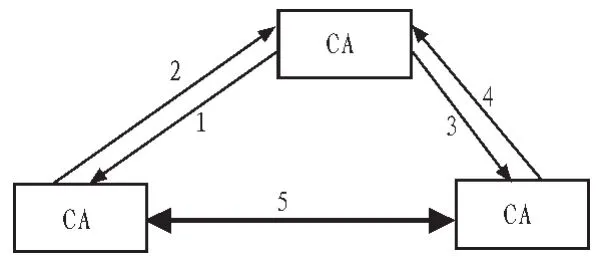

身份认证作为网络安全的重要组成部分,企业网络安全系统中设计基于RSA的认证系统,该系统为三方身份认证协议,其认证流程如图1所示。

图1 系统总体设计简图

2.1 申请认证模块的设计与实现

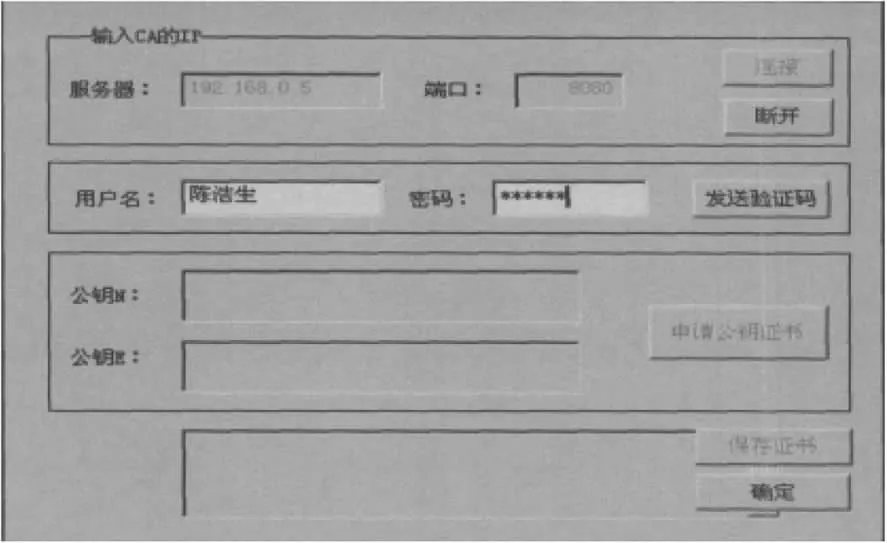

CA设置在企业主服务器上,本系统主要包含申请认证、身份认证、通信模块[6]。其中,申请认证完成与申请认证相关的操作,该模块实现流程如下:用鼠标点击菜单项中的“申请证书”,弹出相应的认证界面。在申请书界面内,输入用户的姓名及密码,传递至CA认证,如图2所示。

图2 申请证书界面设置用户名及密码

CA接收到认证方所发出的名称和明码后,并将认证结果发送至申请证书方,当通过用户验证将公钥传给CA,如图3所示。

图3 生成公匙

CA接收申请证书一方传来的公钥,把其制作为证书发送给申请方,完成CA各项功能[7]。申请方接收CA传来的证书后,保存至初始化文件.ini内。在申请方.ini文件内可以看见用户设置的公钥,如图4所示。

图4 .ini文件中证书截图

2.2 身份认证模块

实施身份认证的双方,依次点击菜单项中的身份认证项,打开相应的身份认证对话框,提出验证方的请求连接,以此为双方创建连接[8]。双方相互认证流程如图5所示。

图5 身份认证流程图

实际认证过程中,采用产生的随机数字N1、N2来抵抗攻击。B验证A证书有效后,获取自己的证书,产生随机数N1对其实施签名。随之把证书、签名的N1两条信息一起传递至A。A接收B发出的信息后,将其划分为两个部分,并验证B的身份同时获取B公钥。A验证B证书属于有效后,取出N传出的随机数N1,并产生随机数字N2,把密钥采用B公钥加密,最终把加密后的密钥采用A传送至B[9]。B接受A发出的信息后,对A签名数据串进行解签,对传输的数据进行验证。如果验证失败,必须重新实施认证。

2.3 通信模块的设计及实现

身份认证要在网络上各主体之间进行,因此,不同主体之间的身份认证需不同功能的配合,上述操作均要借助网络通信实现[10]。通信模块实现与各个主体的通信,以此配置相应的通信子模块向主体间传递信息。本次设计采用MFC中的CasyncCocket类提供相应的接口,以此实现基于C/S结构的局域网通信。借助服务器方监听用户机发出的请求信息,达到双方通信的目的。通信模块服务器接受客户端请求实现代码如下:

3 安全防护系统的设计及实现

设计安全防护系统旨在保护企业内部信息的安全,实现对各个协议和端口过滤操作,并实时监测网络的安全性。

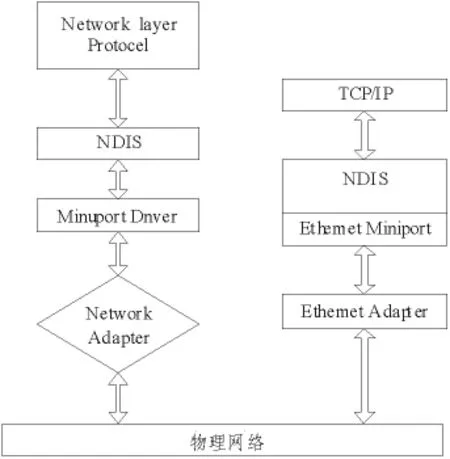

3.1 Windos网络接口标准

安全防护系统总设计方案是基于Windows内核内截取所有IP包。在Windows操作系统内,NDIS发挥着重要的作用,其是网络协议与NIC之间的桥梁,Windows网络接口见图 6。其中,NDIS设置在MinpORT驱动程序上,Miniport相当于数据链路层的介质访问控制子层[11]。

3.2 建立安全策略及子程序

Intranet安全策略主要划分为网络层和应用层,在网络层中设置一道防火墙,对过去的数据包展开分析检测,避免出现不必要的供给[12]。这种预防具有主动的特点,在网络运行前、运行过程中不断实施自检、自测便于发现问题,并开展针对性的补救措施。它不仅具有检测网络安全漏洞的功能,也能及时检测系统配置错误情况。应用层旨在对所有用户和资源实施统一授权管理,创建一套事件发生记录体制和分析,确保数据的安全性和保密性[13]。

图6 Windows中网络接口图

3.3 数据包子系统设计及实现

如果数据到达网络适配器,系统控制软件方可实行相应的过滤操作。允许数据包借助适配器向上传递至Miniport Driver。随后,Miniport Driver把数据向上传送给NDIS,从而实现合成数据操作,输送至合适的协议栈(TCP/IP)。系统发送数据过程中,数据由应用层至网络层,最终达到NDIS,NDIS把数据向下传递至Miniport Driver,并将数据传递至物理网络及适配器中[14]。由网卡所获得的数据为帧格式的内容,帧格式字段明帧数据类型如表1所示。

表1 帧的主要类型

3.4 数据包过滤系统

数据包过滤系统主要过滤IP数据包、UDP数据包、传输层TCP、应用层HTTP等。包过滤技术遵循“允许或不允许”部分数据包通过防火墙,数据包过滤流程见图6。包过滤装置对数据包进行有选择的通过,采用检查数据量中各数据包后,依据数据包源地址、TCP链路状态等明确数据包是否通过[15]。

4 结 论

网络系统安全是一项系统的工程,不论是大型或小型企业,网络信息系统的安全问题一直是管理者重点关注的问题。因此,在创建网络安全防御系统时,不能单一从安全技术交底出发,而要综合考虑风险、需求、管理规范等内容,如此方可建立一个高效、性价比高的网络安全防护系统。文中对网络系统安全存在的安全风险展开分析,提出企业网络身份认证系统和安全防护系统设计与实现步骤,从而保障企业网络信息的保密性和安全性。

图7 数据包过滤流程简图

[1]王肖奕.公司信息网络安全及防护方式研究[J].信息与电脑,2016,15(6):216-217.

[2]谢俊.企业涉密网络信息安全防护模型构建与实现[J].大观周刊,2013,13(4):68.

[3]朱朝阳.企业网络安全防护信息管理系统的设计与实现[J].消费电子,2013,17(4):69.

[4]付宁.企业网络安全防护体系及企业邮箱的建立[J].科技传播,2013,12(2):214.

[5]徐哲明.企业网络系统安全修补程序构架的设计[J].计算机安全,2013,17(8):47-50.

[6]劳伟强.企业数据网安全防护体系的研究与实现[J].电子世界,2013,35(22):154-154.

[7]苗玉杰.油田企业信息化网络安全策略[J].油气田地面工程,2013,32(8):80-81.

[8]王松.基于企业网络安全防护系统的设计与实施[J].建筑工程技术与设计,2015,37(23):783-783.

[9]戴志国.油田企业中的网络安全问题与防火墙安全防护策略[J].中国石油和化工标准与质量,2013,16(5):194.

[10]刘永彬,亓东峰,赵茂栋,等.基于企业网络安全防护系统的设计与实施[J].计算机光盘软件与应用,2014,17(3):172-173.

[11]田吉凤.油田企业网络安全问题及防火墙防护策略[J].油气田地面工程,2013,21(11):16-17.

[12]李晓娟,李强,刘永锋,等.企业局域网安全管理策略探究[J].计算机与网络,2013,39(5):61-63.

[13]张二峰.大中型企业网络安全威胁与防护技术浅析[J].计算机光盘软件与应用,2013,23(11):134-135.

[14]钱勇萍,王光杰.基于网络环境的企业数据库安全策略与实践[J].内燃机与动力装置,2013,30(3):44-47.

[15]刘晓燕,王恩辉,冯文玉,等.面向企业网络安全挑战的探讨[J].包头职业技术学院学报,2013,14(1):35-37.

Design and implementation of enterprise network security protection system

LI Wei,SUN Shao-hua,SUN Xiao-dong

(State Grid Qinghai Electric Power Company Information and Communication Company,Xining 810008,China)

Along with our country to speed up the informatization construction process,the enterprise core resources has basically meet the requirements of digital storage,these core resources has become the main target of illegal molecules to steal.Set safety protection system in the enterprises of our country most main supply and prevent illegal invasion of external personnel,to the enterprise internal personnel of network attack,information theft cannot play a protective effect.Therefore,the common enterprise network system security,in-depth analysis of enterprise demand for network security system,put forward the design and implementation of authentication system and steps of safety protection system,in order to enhance the security of network information,provide important support for the enterprises to better development and support.

enterprise network system hidden trouble;identity authentication system;protection system;design and implementation

TN99

:A

:1674-6236(2017)13-0009-04

2016-06-27稿件编号:201606212

国家电网科技基金(7128141500AK)

李 卫(1988—),男,青海西宁人,硕士研究生,助工。研究方向:电力通信网络。