探析网络主动防御系统的设计与实现

2017-05-09李秀娟

李秀娟

(乌鲁木齐职业大学 智能信息研究中心,新疆 乌鲁木齐830002)

探析网络主动防御系统的设计与实现

李秀娟

(乌鲁木齐职业大学 智能信息研究中心,新疆 乌鲁木齐830002)

针对网络边界防护机制存在的问题,分析防火墙、入侵检测系统和蜜罐技术的网络安全防御性能,通过设计外防火墙、入侵检测系统、蜜罐系统、路由设定及内防火墙等网络安全联动防御系统,构建安全防线。经实验证明,该系统可成功侦测并即时阻断服务攻击与网站漏洞扫描攻击,从而降低网络安全威胁的风险,提高网络防护的安全性与效率。

防火墙;入侵检测系统;蜜罐技术;主动防御

随着信息科学的快速发展,网络已成为日常生活的一部分,然而我们在享受网络带来的便利之余,随之而来的网络安全问题也不容忽视。常见的网络威胁主要有重要机密文件遭窃取或篡改、个人资料外流、网络服务的中断、严重的甚至造成系统瘫痪。人们尝试使用各种技术来保护网络安全,诸如:防火墙 (Firewall)、入侵检测系统 (Intrusion Detection System)、蜜罐技术(Honeypot)、杀毒软件、VPN、存取控制、身份认证及弱点扫描等。但是网络攻击手法不断更新,系统漏洞不断被发现,加上网络黑客工具随手可得,甚至有专门的教学网站或文章,因此现在想成为骇客不再需要具备高深的专业知识,也不需要具备自己发现系统漏洞的能力[1]。通过黑客工具攻击者只需要输入攻击目标的IP地址,即可发动攻击,便会对网络安全造成巨大威胁。一旦网络入侵攻击成功,政府机关、军事公安、企业机构甚至个人的机密资料都会落入攻击者的手中,并造成无法弥补的损失。而电子商务网络一旦遭到分布式拒绝服务攻击(Distribution Denial of Service),只要几小时内无法正常提供服务,就会遭受重大经济损失。为了克服网络边界防护机制存在的问题我们采用“防火墙、入侵侦测系统与蜜罐联动结构”,互相支援,互补不足,利用其各自的优点,希望通过网络主动防御系统,来降低网络安全威胁的风险,从而提高网络防护的安全性与效率。

1 网络安全防护现状

现有的网络安全机制无法以单一系统来确保网络安全,为了提高网络的安全性,往往会将这些系统联合起来,以建立网络边界防护机制,如“防火墙与入侵检测系统联动”结构,或“入侵检测系统与蜜罐联动”结构。但前者检测攻击的成功率取决入检测系统的漏报与误报率高或低的问题,后者有无法即时阻止攻击的问题[2]。

一般网络管理员经常通过网络流量分析得知目前网络流量大小以判断网络使用状况和服务器所提供的服务是否正常。但是看似正常的网络流量底下是否有黑客正在进行恶意活动,网络管理员却无从得知。所以必须通过入侵检测系统来了解网络传输的封包是否含有恶意封包。

2 网络安全机制

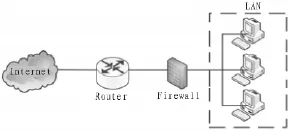

1)防火墙 防火墙是一种用来控制网络存取的设备,并阻断所有不予放行的流量,用于保护内部网络的运行及主机的安全可以依照特定的规则,可能是一台专属的硬件或是架设在一般硬件上的一套软件。可分为封包过滤防火墙、代理服务器、动态封包过滤防火墙、专用装置与作业系统为基础的防火墙[3]。防火墙示意图如图1所示。

图1 防火墙示意图

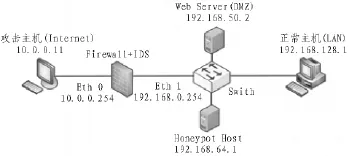

2)Iptables Iptables是Linux核心2.4以上所提供的工具,能提供绝大部分防火墙所应有的功能。Iptables包含很多表格,每个表格都定义出自己的预设政策与规则,而且每个表格的用途都不相同。包括管理封包进出本机的Fitler、管理后端主机的NAT和管理特殊标记使用的Mangle,也可以自定格外的Option表格。Iptables的功能主要分为五类:过滤、伪装、重新导向、封包重组、记录[4]。如图2所示。

3)入侵检测系统IDS 入侵检测系统的目的是要即时且容易识别由内部与外部侵入者所产生的非经允许使用、误用与电脑系统滥用等可能伤害电脑系统的行为。是一种针对网络上可疑活动检测与分析进而判断异常行为是否为攻击手法的系统工具。监控模式主要分为主机型侵入检测系统HIDS和网络型入侵检测系统NIDS两种类型[5-6]。

图2 Iptables示意图

图3 IDS示意图

4)蜜罐系统 蜜罐是一种故意部署在网络中存在安全漏洞的主机或系统,被用来吸引网络中黑客的注意,并对其攻击,以达到对真正主机的保护,还可以通过收集数据,分析出攻击者的目的、手法等。蜜罐另一个用途是拖延攻击者对真正目标的攻击,让攻击者在蜜罐浪费时间,从而保护真正的系统[7]。攻击者进入蜜罐系统后,滞留的时间越长,其使用的技术就可以更多地被蜜罐所记录,而这些信息就可以用来分析攻击者的技术水平及所使用的工具,通过学习攻击者的攻击思路与方法来加强防御及保护本地的网络与系统。蜜罐的关键技术主要有网络欺骗、信息捕获、信息分析及信息控制等[8]。蜜罐在网络中的部署示意图如图4所示。

5)Honeyd Honeyd是由N.Provos开发并维护的开放源码的虚拟蜜罐软件,主要运行在Unix的环境下。可以同时模拟出多数主机的区域网络,监视未使用的IP网段,以及TCP和UDP的通信。通过服务脚本的设计,模拟特定的服务与作业系统,可使单一主机模拟多个IP(最多可达655 36个)。当攻击者对蜜罐系统进行攻击时,蜜罐系统将会给予对应的回应,使其看起来像是真实的系统在运作。Honeyd也会对进出的信息进行监控、捕获,以供分析研究,帮助搜集对网络威胁的相关信息与学习攻击者的活动和行为[9]。Honeyd数据接受如图5所示。

图4 蜜罐部署示意图

图5 Honeyd数据结构图

Honeyd是 由 Packet Dispatcher、Configuration Personality、Protocol Processor、Routing Topology 及Personality Engine等部分组成,如图6所示。

图6 Honeyd架构

3 网络安全主动防御系统

大部分网络架构都将防火墙作为安全保护的第一道关卡,防火墙将外部不信任网络和内部信任网络分开,通过防火墙过滤封包来阻挡外部的攻击。但随着攻击手法的不断更新,防火墙的安全防护已显不足,故在传统防火墙网络架构中加入入侵检测系统,用于当防火墙被突破后,入侵检测系统能即时检测到攻击行为,侦测出恶意封包并发出警告,使得网络管理员及时处理。由于入侵检测系统为被动式防护系统,虽然可以发出报警,但是漏报率及误报率过高,使得防护效果上大打折扣。漏报率高,使得恶意行为无法被及时发现,造成损失;误报率高,导致网络管理员封锁了产生误报的网络通道,导致网络使用效率下降[10]。

然而,网络管理员无法时时刻刻监测网络的异常情况,因此我们利用入侵检测软件IDS来辅助网络管理者监测网络状况。当IDS检测到有恶意行为时,即针对该行为的封包发出警告,通过Guardian即时更新防火墙规则,阻挡所有来自攻击主机IP地址的报文。由于防火墙、入侵检测系统本身属于被动式防御系统,为了实现主动防御的目的,可以利用入侵防御系统IPS(Intrusion Prevention System)来深度感知并检测流经的数据流量,对恶意报文进行丢弃以阻断攻击,对滥用报文进行限流以保护网络带宽资源,比对恶意报文的目的主机IP地址,呼叫防火墙程序Iptables即时封锁恶意报文来源IP地址,以阻止后续可能发生的恶意行为[11]。为弥补入侵检测系统漏报效率高的缺点,在原有的网络防护基础上,利用Honeyd虚拟蜜罐技术来吸引入侵攻击,根据蜜罐的记录来分析入侵与攻击行为,搭配Honeyd的套件Honeycomb来为IDS自动生成特征规则,改善IDS的检测漏报率,从而为追踪供给来源或分析未知的攻击行为提供有效的信息[12]。

在不增加成本及减轻网络管理人员负担的情况下,使用IDS、IPS、Honeyd及Honeycomb并结合防火墙与Iptables,来构建一个快速检测、减少漏报并即时封锁恶意行为的主动防御系统,以达到增加网络安全防护的目的。实验环境网络拓扑结构如图7所示。

本系统使用两道防火墙,外防火墙链接外网,以正向列表的方式设定防火墙规则,除了符合通过防火墙条件的报文能通过外,其余报文一律阻挡并丢弃,此为第一道防线。在外防火墙上架设网络型入侵检测系统,侦测网络流量中是否含有恶意报文,一旦发现恶意报文即发出警告,并通过防火墙与入侵检测系统联动机制即修改防火墙规则,阻断恶意报文来源IP的连线,此为第二道防线。将入侵检测系统架设在外防火墙内部有一个好处,利用外防火墙阻挡掉不符合防火墙规则的报文,入侵检测系统只要针对防火墙放行的流量进行检测,这样可避免降低网络效能。在内外防火墙之间架设蜜罐系统以诱捕攻击者,因大部分的网络型入侵检测系统采用“误用检测”技术,一旦入侵检测系统的规则资料库中无恶意报文的特征即无法检测出来,导致漏报。故本机制使用蜜罐系统以捕获恶意报文的资料并进行分析,并通过入侵检测系统与蜜罐系统的联动机制,使蜜罐系统自动为入侵检测系统产生特征,以降低漏报、误报率,此为第三道防线。蜜罐系统被攻击后,攻击者可能以其为跳板主机攻击其他机器,为防止其他机器遭受攻击,在内外防火墙之间,放置一个路由器,通过路由表的设定,使得蜜罐系统的报文无法到达DMZ区及内部网络,此为第四道防线。在内部网络外架设内防火墙,以负向列表的方式设定防火墙规则,阻挡来自蜜罐系统的报文,此为第五道防线[13-14]。网络主动防御系统的运行流程如图8所示。

图7 实验环境网络拓扑图

图8 网络主动防御系统的运行流程

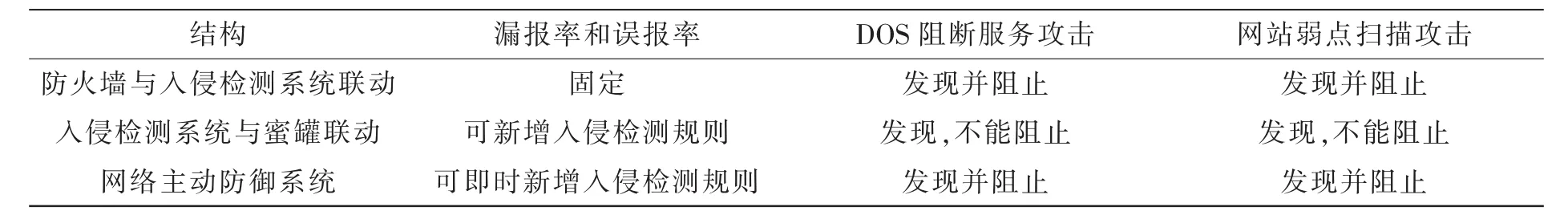

通过虚拟机VMware进行网络攻击模拟实验,由DOS阻断服务攻击及网站弱点扫描两组实验得知,网络主动防御系统可成功检测出攻击,并能即时阻挡来自攻击源IP地址的报文,服役Honeyd手机网络连线数据,Honeycomb分析这些数据并依照Snort的规则产生出honeycomb.log文档,可补充Snort的规则资料库,以降低Snort的漏报或误报率。实验并与“防火墙与入侵检测系统联动”和“入侵检测系统与蜜罐联动”两种防御结构进行分析比较,网络主动防御系统的整体表现较佳[15-16]。实验结果如表1所示。

表1 3种网络防御机制防御能力比较

4 结束语

网络主动防御系统通过外防火墙、入侵检测系统、蜜罐系统、路由设定及内防火墙等安全防线,可以提高网络环境的防护能力,蜜罐技术自动为入侵侦测系统产生特征规则,以降低入侵侦测系统的漏报、误报率;入侵侦测系统可于侦测到攻击时,自动修改防火墙规则,以组织即时性攻击。由防火墙、入侵侦测系统及蜜罐三者的联动,可以建构一个可快速侦测、减少漏报并即时封锁恶意行为的系统。经实验证明,本系统可成功侦测并即时阻止阻断服务攻击与网站漏洞扫描攻击。但就信息安全的角度而言,想要让系统安全又便利,提供的功能又多,事实上很难办到,期许能在合理的成本及不增加系统负担的前提下,有效地防护网络安全,并使网络使用效能达到最佳化。

[1]王维剑.基于netfile/iptables防火墙的设计与实现[D].合肥:安徽理工大学,2012.

[2]赵跃华,周万胜.防火墙过滤规则动态生成方案设计[J].计算工程,2012(2):135-137.

[3]殷奕,汪芸.防火墙规则间包含关系的解析方法[J].计算机应用,2015(11):3083-3086,3101.

[4]邱松,焦健,张东阳.面向防火墙和IDS/IPS协同防御的策略冲突检测算法[J].系统仿真学报,2015(11):2770-2777.

[5]乔龙飞,刘剑英,郑建生.面向IP地址集过滤的高效包分类技术[J].计算机应用,2015(S1):22-24.

[6]林果园,黄浩,张永平.入侵检测系统研究进展[J].计算机科学,2008(2):69-74.

[7]Waleed Bul'ajoul,Anne James,Mandeep Pannu. Improving network intrusion detection system performance through quality of service configuration and parallel technology[J].Journal of Computer and System Sciences,2014(9):981-999.

[8]史伟奇,程杰仁,唐湘滟,等.蜜罐技术及其应用综述[J].计算机工程与设计,2008(22):5725-5728.

[9]曾晓光,郑成辉,赖海光.基于Honeyd的产品型蜜罐系统[J].郑州大学学报,2010(3):63-66.

[10]尹西杰,徐建国.多防火墙技术在企业网络安全中的研究及应用[J].计算机应用与软件,2015(8): 292-295.

[11]王曙霞.大数据环境下的网络主动入侵检测方法研究[J].科技通报,2015(8):225-227.

[12]钱景辉,成伟,李荣雨.基于改进自组织特征映射的网络入侵检测[J].自动化仪表,2015(10):68-71.

[13]张俊鹏,王飞戈.基于蜜罐技术的校园网络安全系统方案设计[J].武汉理工大学学报,2010(18): 142-146.

[14]诸葛建伟,唐勇,韩心慧.蜜罐技术研究与应用进展[J].软件学报,2013(4):825-842.

[15]马彦武,董淑福,韩仲祥.一种网络安全联动防御模型的设计与实现[J].火力与指挥控制,2011(6): 141-143,147.

[16]方世林.具有主动防御功能的IPv6校园网网络安全研究[J].实验室研究与探索,2013(10):231-233.

Design and implementation of network active defense system

LI Xiu-juan

(Intelligent Information Processing Center,Urumqi Vocational University,Urumqi 830002,China)

In order to overcome the existing problems of network boundary mechanism,this paper analyzes the network security defense performance of firewall,intrusion detection system and honeypot technology,and designs network security defense linkage system between external firewall,intrusion detection system,honeypot system,routing and internal firewall etc.,constructs a security line of defense.The experiments show that this system detects successfully and blocks instantly service attack and site vulnerability scanning attacks thereby reduces the risk of network security threats and enhancing the security and efficiency of the network protection.

firewall;intrusion detection system;honeypot technology;network active defense

TP393.07

:A

:1674-6236(2017)01-0027-04

2015-12-29稿件编号:201512290

李秀娟(1981—),女,河南郑州人,硕士,讲师。研究方向:数字媒体技术和网络技术。