PKI技术在虚拟化平台的应用

2017-02-23吴树强陈冠胜

吴树强+陈冠胜

随着信息技术的飞速发展,云平台、大数据和IT架构虚拟化趋势不断掀起热潮,信息安全成为了一个重要的课题。身份认证技术作为保证信息系统的第一道安全屏障起着至关重要的作用,而PKI技术可以为虚拟化身份认证提供安全保障。

【关键词】PKI 虚拟化 信息安全 身份认证

在IT领域,虚拟化(Virtualization)是指计算机元件在虚拟的基础上而不是真实的基础上运行。虚拟化是一种资源管理技术,虚拟化技术可以扩大硬件的容量,简化软件的重新配置过程,虚拟化技术已经成为当今企业的热门技术之一。随着国内外云计算技术的迅猛发展,越来越多的企业开始考虑云+业务的运营模式,其中云计算的根本就是虚拟化技术。

当前,国内智能电网建设不断发展,电力企业数据中心的虚拟化迁移进程同时开展跟进,虚拟化迁移完成后,电力企业数据中心的IT成本将会大大降低、计算机能力快速提升、系统运维也会变得更加简单。虚拟桌面系统构建了一个与硬件无关的用户桌面计算环境,通过对虚拟桌面进行集中的运行维护、管理控制,可以实现桌面终端系统的高安全性、高可用性和低管理维护性。

虚拟化技术的引入,使电力企业的IT环境发生巨变,在带来诸多优点的同时也带来了虚拟环境下独有的安全问题,如宿主机安全、安全域混乱、三大风暴、虚拟桌面安全等。因此,在向虚拟化迁移核心数据和系统之前,首先要解决虚拟化环境中遇到的各种安全问题。

PKI是一种符合数据传输和身份认证的信息安全机制,它的安全环境建立在密码学之上,并作为一项有效的工具,提供在Intranet、Extranet及Internet网络环境间交换数据的信任基础。因为PKI体系结构在数据传输的安全性方面独具优势,可以应用于数据交换和身份认证之中,在虚拟桌面平台开发部署PKI智能卡虚拟化组件实现PKI智能卡登录,将会大大加强计算机终端和虚拟化桌面的安全。

1 技术基础与需求分析

1.1 术语定义

1.1.1 PKI/CA

PKI(Public Key Infrastructure),公钥基础设施,是采用非对称密码算法和技术来实现和提供安全服务,并具有通用性的安全基础设施,是一种遵循既定标准的安全身份基础管理平台; CA ( Certificate Authority ),指的是认证中心。

PKI从技术上解决了网络通信安全的种种障碍,CA从运营、管理、规范、法律、人员等多个角度来解决了网络信任问题,因此被统称为“ PKI/CA 。

1.1.2 USB-KEY

USB-KEY,是一种通过USB (通用串行总线接口)直接与计算机相连、具有密码验证功能、可靠高速的小型存储设备,需要安装对应的驱动程序。

1.1.3 CSP

CSP(Cryptographic Service Providers),即加密服务提供者,是实现真正的加密服务的独立的模块。

1.1.4 VDI

VDI (Virtual Desktop Infrastructure),虚拟桌面,是一种基于服务器的计算模型。VDI概念最早由桌面虚拟化厂商VMware提出,目前已经成为标准的技术术语。虽然借用了传统的瘦客户端的模型,但是让管理员与用户能够同时获得两种方式的优点:即是将所有桌面虚拟机在数据中心进行托管并统一管理;同时用户能够获得完整PC的使用体验。

1.1.5 瘦终端

瘦客户端(Thin Client),指的是在客户端-服务器网络体系中的一个基本无需应用程序的计算机终端。它通过一些协议和服务器通信,进而接入局域网。瘦客户端将其鼠标、键盘等输入传送到服务器处理,服务器再把处理结果回传至客户端显示,终端机即计算机显示终端,是计算机系统的输入、输出设备。

1.1.6 相关协议

PCOIP协议:PCoIP由VMware与Teradici共同开发,通过PCoIP协议飞跃性地提高了桌面虚拟化的功能及性能。目前已经成为最为流行的桌面虚拟化协议和标准。PCoIP的最大特点就是,将用户的会话以图像的方式进行压缩传输,对于用户的操作,只传输变化部分,保证在低带宽下也能高效的使用。

DRP协议:远程显示协议(Remote Display Protocol )简称RDP。该协议是对国际电信联盟发布的一个国际标准的多通道会议协议T.120 的一个扩展。

ICA协议:Citrix Independent Computing Architecture ( ICA )技术已经被证明,能够通过整个企业网络来提供配置 Windows、UNIX 以及 Java 应用程序访问的强大的竞争优势,而不需考虑用户的位置、客户端硬件设备或者可用带宽的限制,让多名用户得以共享同一台主机。

1.2 需求分析

隨着互联网技术的快速发展,电力系统的生产运行越来越依赖于信息化手段,但当信息化技术带来高效和便捷的同时,电力行业所面临的网络与信息安全风险也与日剧增。而PKI数字证书身份认证技术,对于信息系统安全起着至关重要的作用。传统的Windows操作系统和虚拟化平台对于用户的身份认证机制主要是基于用户名/口令方式的认证,这存在着口令易被猜测、获取以及冒用身份等一系列安全隐患。若是操作系统在登录安全上提供了基于第三方USBKEY智能卡的认证方式,这种方式相比较于传统的用户名/口令认证方式在安全性上有极大的提高。电力企业诸多应用,已经和PKI/CA系统进行了安全集成,使用PKI/CA系统颁发的数字证书主要用于用户基于USBKEY智能卡在AD域、OA、EIP、VPN等多应用环境下的强身份认证登陆。随着虚拟化技术的发展和虚拟化应用的推广,电力企业对于应用系统安全运维的要求越来越高。目前,虚拟桌面的推广使用存在以下安全管理漏洞:

(1)用户在终端使用账号和密码登陆虚拟桌面时,会存在账号和密码被抓包工具截取到用户信息,导致用户的账号密码被盗取。

(2)用户密码长度、密码必须符合复杂性要求以及密码使用期限要求导致用户会出现密码忘记的情况。

(3)用户将密码存储在计算机会导致密码被盗取。用户名+密码的二元认证方式已被证明存在众多问题:记忆密码、输入密码、更换密码都被认为是烦恼的事情,而密码易于共享的特点则可能使一切安全设置流于形式。

鉴于上述,虚拟化平台结合PKI技术实现身份认证解决方案很有必要,一方面可以加强虚拟化平台用户的身份管理;另一方面也可以避免由于身份问题引发的安全事件。

2 系统整体方案

2.1 系统架构设计

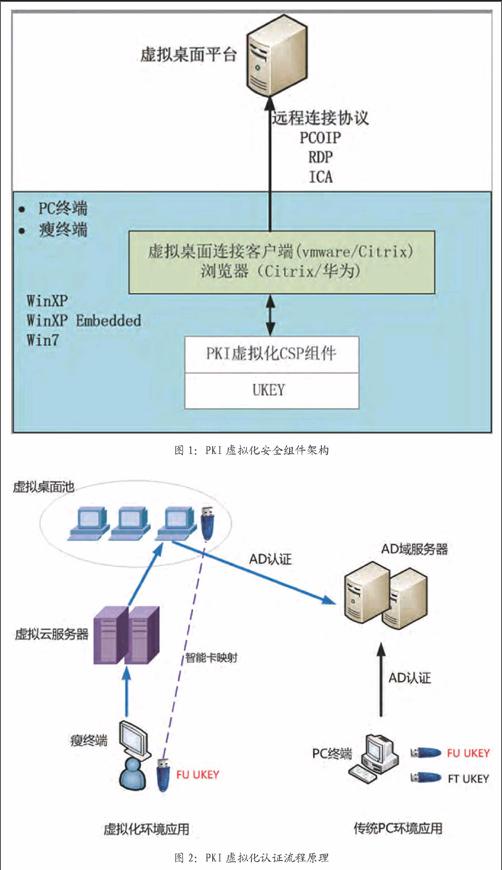

如图1所示,PKI虚拟化组件架构包含驱动和管理助手CSP程序,可以同时支持传统PC终端和瘦终端,操作系统支持Windows XP、Windows 7和Windows Embedded等系统;虚拟化平台同时支持VMware、Citrix、华为平台,支持PCOIP、RDP和ICA等远程连接协议。

2.2 方案技术特点

PKI虚拟化桌面认证实现原理:在虚拟桌面中安装PKI虚拟化组件和虚拟化专用USBKEY驱动,当用户登录虚拟桌面时,PKI虚拟化组件自动识别到驱动,用户使用USBKEY进行正常的业务操作。

如图2所示,传统的PC终端认证时会直接到AD域服务器进行安全认证,而在虚拟环境中,用户使用专用的USBKEY通过虚拟服务器认证后,会将USBKEY映射到虚拟桌面并与AD服务器共同对用户的证书进行安全认证,完成登录验证过程。

3 成果价值

电力系统是我国重要的能源系统,电力系统的安全问题会直接影响到国计民生,甚至关乎国家安全。电力企业通过本次项目的建设和应用,可以加强虚拟化平台的安全技术水平,对信息系统整体安全防护和管理水平的提升提供了有效的手段。

(1)PKI技術能很好解决当前虚拟化技术运行模式上的安全问题,虚拟桌面平台基于PKI数字证书的应用,安全性高,技术规范一致性强,操作系统兼容性好,携带使用灵活,加强了虚拟终端及虚拟桌面的安全。

(2)从经济效益方面看,虚拟化桌面使用智能卡实现双因子强身份认证,能够有效预防潜在的安全风险,消除使用用户名/口令方式带来的安全隐患,降低系统管理的成本。电力企业通过在虚拟化平台中应用PKI技术,可以加强虚拟化桌面的安全水平,为企业信息安全系统整体安全防护和管理水平的提升提供了有效的手段。

(3)PKI虚拟化组件和虚拟化平台集成以后,可实现电力企业内部数据的安全共享,提高了PKI/CA系统作为安全基础设施的利用率,符合企业对于PKI/CA数字证书的推广要求,充分体现了信息化建设的优势。

(4)通过实践,可总结出了一套行之有效的工程建设组织管理办法,为本行业的安全体系建设提供现实的参考依据。

4 结束语

PKI数字签名技术是保证数据交换和身份认证安全的有效解决方案,随着虚拟化的发展和应用的推广,利用PKI技术可以确保身份认证和数据在虚拟环境传输过程中的机密性、完整性、真实性和不可抵赖性,为信息系统提供了有力的安全保障。

通过开发PKI虚拟化组件,让其支持Citrix /VMware/华为/微软等主流虚拟桌面平台,实现USBKEY智能卡登录以加强用户虚拟桌面的安全,是电力企业信息安全管理要求,同时也具有重大的建设性意义。

参考文献

[1]姜政伟.云计算安全防护若干理论与关键技术研究[D].北京:中国科学院大学,2014:4-10.

[2]吴杰芳.浅谈PKI技术及应用[J].信息科技,2009(17).

[3]陈迪锋.浅谈PKI网络安全技术及应用[J].科技与社会,2008(06).

[4]谢冬青.冷健,PKI原理与技术[D].北京:清华大学出版社,2004.

作者单位

广东电网有限责任公司肇庆供电局 广东省肇庆市 526060