企业外包呼叫中心的保护技术

2016-11-26

呼叫中心在企业应用中已经逐渐从电话营销中心向着CTI(计算机通信集成)综合呼叫中心转变,已经将电话、计算机、互联网等多种媒介综合应用于营销、服务等等多项工作当中,它在企业中的位置也是越来越重要。而建立一个规模化的呼叫中心在成本、技术、维护各方面对中小型企业都是一个不小的挑战。

项目背景

某房地产企业通过了解准备利用ISP的核心网络NGCC成立自己的呼叫中心,通过相互沟通,客户提出了如下基本要求:满足200个左右话务台的接入,7*24小时服务,不能有1小时以上大面积断网。考虑到本类型的呼叫中心核心业务实现和控制均在ISP核心网内部(已经有充分的网络保护和快速回复能力),所以根据企业对业务的安全和稳定性要求,我们在设计和实施时主要考虑的是在本地网络的保护上,首先由于中心业务能力实现全部在核心网,对接入带宽要求较高,且中心机房为了节省成本建设在郊区乡镇上,肯定要通过单模光纤接入才能满足要求,内部网络在同建筑楼内可以采用网线或者多模光纤互联。下面对网络的不同部分分别采用不同的保护技术及其设计过程做一个详细讨论。

接入ISP网络保护设计

考虑方案一:光纤接入由于现代城市施工、外力影响、ISP割接等导致光缆纤芯中断概率较高,需要考虑采用双光路接入,两条光路走不同的物理路由,保证单路由中断不影响另一路数据传输。物理冷备份有了,业务的自动切换保护技术可以采用RSTP(快速生成树协议)或者以太网链路聚合(可选静态捆绑或者动态LACP协议聚合)。

RSTP技术优点成熟简单,任何现代交换机路由器都支持,缺点是协议要完全阻断一条备用链路,链路利用率低。以太网聚合也非常成熟,同时两条链路能实现负载均衡。两种技术保护和切换时间均能符合客户要求。但是本方案存在共同的缺点就是都只保护了链路,任何一端设备出现故障或者ISP设备升级均会导致全网中断,并且处理故障时间都不能满足企业的要求。

考虑方案二:既然单设备不能满足要求,就在以上双路由基础上再采取1+1设备的保护。

客户端两台路由器分别接入ISP不同局点的两台路由器,实现异地双设备接入和双链路的硬件备份保护,任何单台硬件系统升级或设备损坏都能得到有效保护。由于拓扑结构的变化,以上的业务保护技术已经不能实现,一般在不同企业之间互联首选的是静态路由方式。所谓静态就是客户端分别用静态默认路由指向ISP,针对客户的IP段,在ISP两侧路由器上分别指向客户本地路由器的互联地址,同时发布进ISP对应呼叫中心网络的VPN动态路由之中,这样网络就能双向互通,优点是对路由器性能要求较低、维护配置简单,缺点是静态路由感知能力较差,只有在接口down时路由器才会自动删除该路由。面对WAN接入中复杂的故障情况有点力不从心。比如:当对端设备出现软件故障无法转发数据时,本端路由器无法感知继续转发导致数据全部丢失;当光纤链路出现单芯中断(两端设备又没有启用接口自协商功能,不同厂家设备互联一般不建议采用自协商)时导致一端接口down一端up的情况,那么在up端路由器中该静态路由依然安装在路由表中,也会导致数据全部丢失。此时虽然另一链路完全正常,也会造成网络中断或时断时续。

考虑方案三:网络物理架构还是采用图2所示,针对方案二的缺点逻辑路由保护采用动态路由协议。现在流行通用的动态路由协议主要有RIP、OSPF、BGP等,而 ISP一般不建议采用RIP或OSPF等内部路由协议和客户互联,BGP本身就是一种边界网关协议,主要在自治系统之间传递路由信息,它具有丰富的属性信息、易于扩展、同时具备良好的路由控制能力,被广泛采用在大中型客户和ISP网络的互联路由保护中。而且由于ISP呼叫中心路由在骨干网中采用的是MPLS-VPN技术,所以我们最终决定采用EBGP接入ISP网络,具体实施过程如下:

1、由ISP分配给客户两段互联地址以及内部地址段,同时分配一个私有BGP自治域编号Y(假设ISP城域网自治域编号为X)作为EBGP实现MPLS-VPN互联的基础。

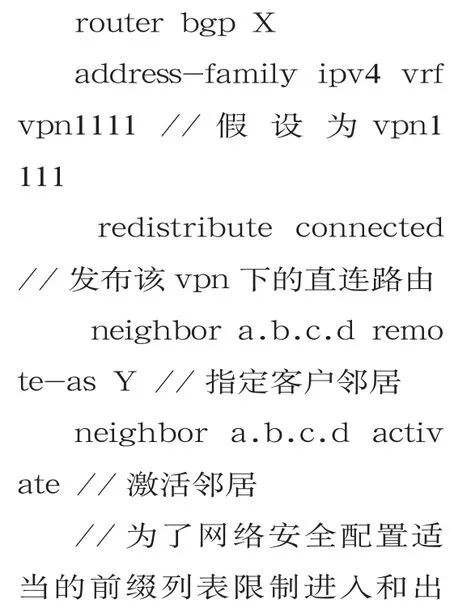

2、客户端路由器分别和ISP实现链路互通调试后,ISP分别在两个路由器上增加VPN的地址家族,以思科配置简要说明步骤:

3、客户端配置两台出口路由器按正常BGP标准配置,不再详细列出。

至此通过EBGP实现了动态路由的保护,解决了设备软件故障、升级、链路单通等静态路由中存在的问题,同时通过EBGP的前缀列表可以限制客户路由器接收的路由条目数量,降低了硬件内存、CPU的要求。最终从软硬件多方面满足了网络接入的高稳定性需求。

内部网络保护设计

接入ISP网络稳定性固然重要,但是也不能忽略内部网络的路由和交换安全,否则同样会造成整体网络中断、大面积瘫痪等不可接受的故障。所以针对同时接入较多坐席或服务器的网络,同样需要实现设备和链路的保护,只不过采取的技术和广域网有所不同。

中心采用两台三层交换机(以下简称DSW)互为备份,全部业务的三层IP网关均配置在DSW上。往上与出口路由器之间通过OSPF实现路由互通和保护,在本地R1和R2上配置OSPF和BGP的路由相互重分发,从而实现内部网络和ISP之间的全程互通。往下汇聚全部接入层交换机(以下简称ASW),每台ASW分别通过内部链路连接至两台DSW,起到链路保护的作用,同时保证在任何一台DSW出现故障时,不会导致下联ASW全部中断。

ASW由于接入话务台数量较少,一旦硬件故障影响面不大考虑成本因素无需进行硬件双备份,如有其它业务设备接入需求可以按重要性采用直接接入两台DSW或者接入两台ASW进行保护,无需改动网络架构。

通过以上实施实现了三层路由互通和重要节点设备的保护,那么接入层的具体保护如何实现呢?大家知道网络最下层主机需要设置默认网关才能与其它网段通信,如上所述我们的网关都在DSW上。那么如果默认网关出现问题,出口通信还是会造成中断。要实现网关保护可以在两台DSW上冗余配置两个网关IP,但是这样问题又来了,主机通常只能配置一个默认网关IP地址,如果配置的网关所在DSW设备故障,依然会导致断网(除非人工重新配置新的网关)。要解决这个问题需要采用HSRP(Hot Standby Router Protocol)热备份路由器协议或VRRP(Virtual Router Redundancy Protocol)虚拟路由器冗余协议,考虑HSRP是思科的私有协议,所以我们选用了国际标准的VRRP来实现。

VRRP的保护过程在本项目中是这样的:将两台DSW组成一个备份组,它们会形成一个虚拟的网关IP,将所有主机的默认网关配置为该IP,通过优先级配置将其中一台作为主,主路由器会主动响应主机的MAC地址请求,主机发往虚拟网关的数据全部由主路由器转发。通过命令配置可以实现当主路由器检测到下联链路中断后降低优先级,备路由器升为主并主动跟新MAC后主机流量全部由它转发,还有一种是主路由器故障down机,备路由器检测到后升为主接管全部流量,这样就同时实现了链路和设备故障导致的网关保护切换,而在此过程中主机毫无察觉。当然为了实现VRRP协议的运行和主备心跳检测,图3中两台DSW需要有互联链路作为心跳线存在,如果没有设计该链路,那么主备检测的心跳数据包将只能通过下联的ASW互通实现,这时如果有一方向链路中断可能导致双主路由器的出现,此时外网回来的流量会部分丢失。所以为了确保心跳线的稳定,我们采用了两条互联链路的聚合捆绑。

VRRP本身只提供了网关的保护,为了实现上行流量的负载均衡和设备的充分利用,可以将ASW划分成多个VLAN组,再根据VLAN组在两台DSW内部配置多个VRRP备份组,不同备份组缺省选择其中一台DSW作为主路由器,这样就达到了上行流量分别转发至不同的DSW的目标。

结束语

通过方案的不断优化实现了本中心由外到内的全程保护。由于网络技术的不断发展更新,针对二层三层、骨干、汇聚、接入、不同厂家等都有不同的保护技术和协议出现,不能逐一介绍,需要读者在实践中综合考虑成本、性能、现有设备协议兼容性、新技术等因素来设计选择最佳的保护方案。