ACL在网络中的应用

2016-11-26

公司某部门办公场所迁移时提出了一个新需求:该部门要自己组成一个小范围内的局域网,内部资源共享,对外进行隔离,即使同样C类网段同样VLAN下的其他部门电脑,也不能访问。

由于各种布线,VLAN设置等历史原因,决定采用ACL访问控制列表的方式,将该部门独立出虚拟的局域网络,并与其外部进行隔离。

公司内网段设置为10.66.66.0,其中网关设置为10.66.66.1。此部门的机器IP比较分散。其他部门的IP也分散穿插在其中。部门搬迁后从网关交换机的47口出去,引到其办公室,然后经过办公室内的几台交换机到每个坐席的位置上。

网关交换机是华三的,经过查询文档,以及跟华三工程师的交流,最终通过配置交换机的ACL访问控制列表,隔离出一个虚拟的小局域网。

华三交换机的ACL配置命令

通过telnet连接到该交换机。

先进入超级管理员模式,键入su,然后键入密码。

进入配制模式,键入sys。

配置一个允许访问列表,为的是允许局域网里的机器访问外面的网络。需要配合端口控制命令使用。

rule permit ip source any destination 10.66.66.1 0//允许任何IP访问IP 10.6 6.66.1,0 代表是具体设备的IP地址。

rule permit ip source any destination 9.0.0.0 0.255.255.255允许任何IP访问A类地址段9.0.0.0,0.255.255.255//是该地址的反码。

配置一个允许被访问的列表,为的是允许局域网内的机器可以接受到外网的数据信息。这个要配合端口控制命令使用。

rule permit ip soucre 10.66.66.1 0 destination any//允许IP 10.66.66.1访问所有IP。

rule permit ip source 9.0.0.0 0.255.255.255 dest ination any//允 许A类地址段9.0.0.0,反码0.255.255.255访问所有目标IP

配合上面的两个ACL表进行使用。

rule permit ip source any desitnation any

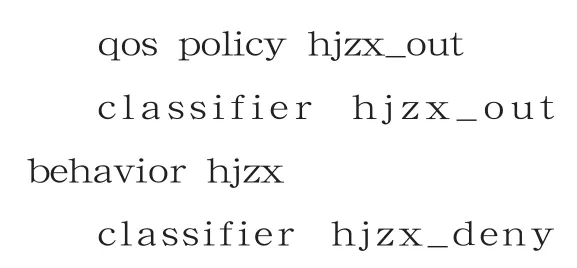

定义,添加相关ACL表使用的逻辑,其中hjzx,hjzx_out,hjzx_deny为定义的类名。

定义策略

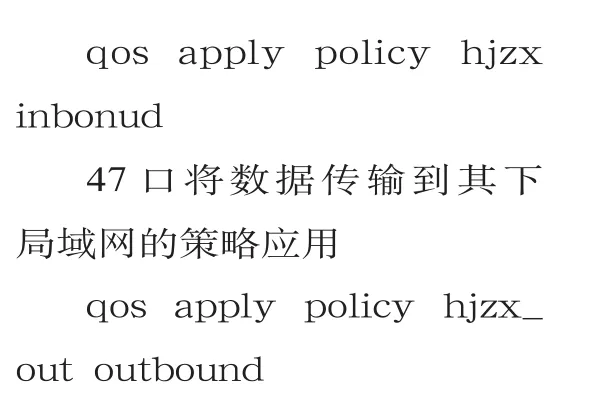

47口下局域网设备访问该端口的策略应用

保存配置

键入quit退出配置模式。键入write file,命令行提示是否保存,选择y即可。

至此局域网与正式隔离完毕。