一种无双线性对的代理盲签名方案

2016-11-15左黎明郭红丽张婷婷陈祚松

左黎明,郭红丽,张婷婷,陈祚松

(华东交通大学理学院,江西 南昌330013)

一种无双线性对的代理盲签名方案

左黎明,郭红丽,张婷婷,陈祚松

(华东交通大学理学院,江西 南昌330013)

对林振宇等人提出的改进代理盲签名方案进行了安全性分析,指出其方案不能抵抗有恶意原始签名者参与的合谋攻击,在此基础上提出了一种改进的无双线性对的代理盲签名方案,证明了改进方案在随机预言机模型下是存在性不可伪造。

代理盲签名;无双线性对;合谋攻击;随机预言机;不可伪造性

代理签名是一类重要的签名,由Mambo等[1]在1996年提出。在此之前Chaum[2]于1982年提出了盲签名的概念,盲签名具有盲性和不可追踪性。2000年Lin[3]首次提出代理盲签名方案,该方案具有盲签名和代理签名的特点。2003年谭作文[4]提出了一种基于Schnorr[5]签名的代理盲签名方案,将代理签名应用到电子支付和电子选举等。2005年Awasthi[6]基于Mambo方案提出一种新的代理签名方案。2005年谷利泽等[7]提出一种基于离散对数困难问题的代理盲签名方案,但2010年王国瞻等[8]指出文献[7]存在漏洞,不满足不可伪造性和不可链接性,原始签名者通过构造代理私钥可以伪造一个新的签名方案,代理签名者通过签名和签名参数可追踪到代理盲签名。2015年林振宇等[9]指出文献[8]中的改进方案依旧存在漏洞,不满足不可伪造性和不可链接性。在研究文献[9]过程中,发现其改进方案值得商榷,存在代理公钥替换攻击漏洞。

1 对原始方案的攻击

预备知识、原方案具体过程详见文献[9],文献[10]中周明和王箭细致归纳和描述了代理盲签名方案的形式化定义、安全模型和3种类型敌手能力模型(类型I代表恶意原始签名者,类型II代表恶意代理签名者,类型III代表恶意用户),本文沿用文献[10]中的安全定义和敌手模型,限于篇幅本文也不再另行说明。

1.1 代理公钥替换攻击

恶意攻击者Jack与不诚实的原始签名人A进行串谋,冒充合法代理签名者进行B签名。随机选择v∈Zq*,计算yp=gv·yB-1,yB为B的公钥,Jack将yp作为B的代理公钥。假设签名接受者Rose是诚实的,从盲签名阶段开始,攻击过程如下:

(S1)Jack随机选择v∈Zq*,计算:r=gkmod p,将(rA,r,mwΓ)发送给签名接收者Rose;

(S2)Rose随机选择α,β,γ∈Z*q,并计算:r′=rαgβ(yByp)-ymod p,e′=h(m‖r′),e=((e′-γ)/α)mod p,Rose将e发给了冒充者Jack;

(S3)Jack计算s=(k+ev)mod p,将s传给签名接收者Rose;

(S4)Rose接收到s后验证:gs=r(yByp)mod p,若此式成立,则计算:s′=(αs+β)mod q,签名接收者Rose接受(m,(mwΓ,rA),(e′,s′))作为原始签名者A的代理盲签名;若不成立,则代理盲签名无效。

在签名验证过程中,根据文献[9]验证等式:e′=h(m‖gs′(yByp)-e′)mod p,可见上述攻击是有效的。证明过程如下:

注意到引发原方案漏洞的主要问题在于验证等式中没有使用原始签名人A的授权信息而是直接使用了代理公钥,在原始签名人A合谋的情况下代理公钥的生成和发布并不一定是权威的。事实上不难发现不诚实的签名接收者Rose与不诚实的原始签名人A进行串谋,可以通过替换代理公钥实现伪造合法代理签名者B的代理签名,攻击方法与上述攻击过程类似。

2 改进的代理盲签名方案

针对文献[9]的公钥替换攻击漏洞,本文提出一个改进的代理盲签名方案。

2.1 符号说明

设A为原始签名者,B为代理签名者,R是签名接收者。p和q为大素数,且满足q|(p-1),选择Zp的q阶生成元g,1≤g≤p,即gq=1(mod p)。选择抗碰撞的哈希函数h∶{0,1}1∞→Zq*。设A的私钥为xA,公钥为yA= gxAmod p,B的私钥为xB,公钥为yB=gxBmod p,mw为代理授权信息。

2.2 代理授权

原始签名者A随机选择kA∈Zq*,并计算rA=gkAmod p,计算sA=xAh(mw,rA)+kAyBmod q,A将(rA,sA,mw)通过安全渠道秘密发送给代理签名者B,并在线公开(rA,gsA,mw)为代理签名者B的授权信息。代理签名者B收到(rA,sA,mw)后,验证等式gsA=yAh(mw,yA)rAyBmod p是否成立 ,若成立,则计算xp=SA+xBmod q,yp=gxpmod p,将xp作为代理私钥,yp作为代理公钥。

2.3 代理盲签名

(S1)B随机选择k∈Zq*,计算r=gkmod p,将(r,yp)发送给R;

(S2)R查询B的代理信息(rA,gsA,mw),随机选择α,β∈Zq*计算:r′=rgαypβmod p,e′=h(m‖r′),e=e′+βmod q,将e传给B;

(S3)B计算:s=k+xpemod q,将s发送给R;

(S4)R收到s后,验证等式:gs=rgsAByBemod p,若成立,则计算s′=s+αmod q,R接受(m,(rA,gsA,mw),(e′,s′))作为A的代理盲签名;若不成立,则拒绝该签名。

2.4 签名验证

验证者查询B的代理信息(rA,gsA,mw),计算r′=gs′(gsA·yB)-e′,验证等式:e′=h(m‖r′),若该等式成立,则代理盲签名(m,(rA,gsA,mw),(e′,s′))有效;否则签名无效。

等式的正确性在于r′,验证有效性如下:

2.5 代理资格注销

原始签名者A发布公告含有(rA,gsA,mw)的签名均无效,并删除B的在线代理信息。

3 安全性分析

3.1 不可伪造性

以下证明在DLP困难假设和随机预言机模型下,本文方案针对类型I的敌手在适应性选择消息攻击下是不可伪造的,相关安全模型和敌手能力的细致描述参考文献[10]。

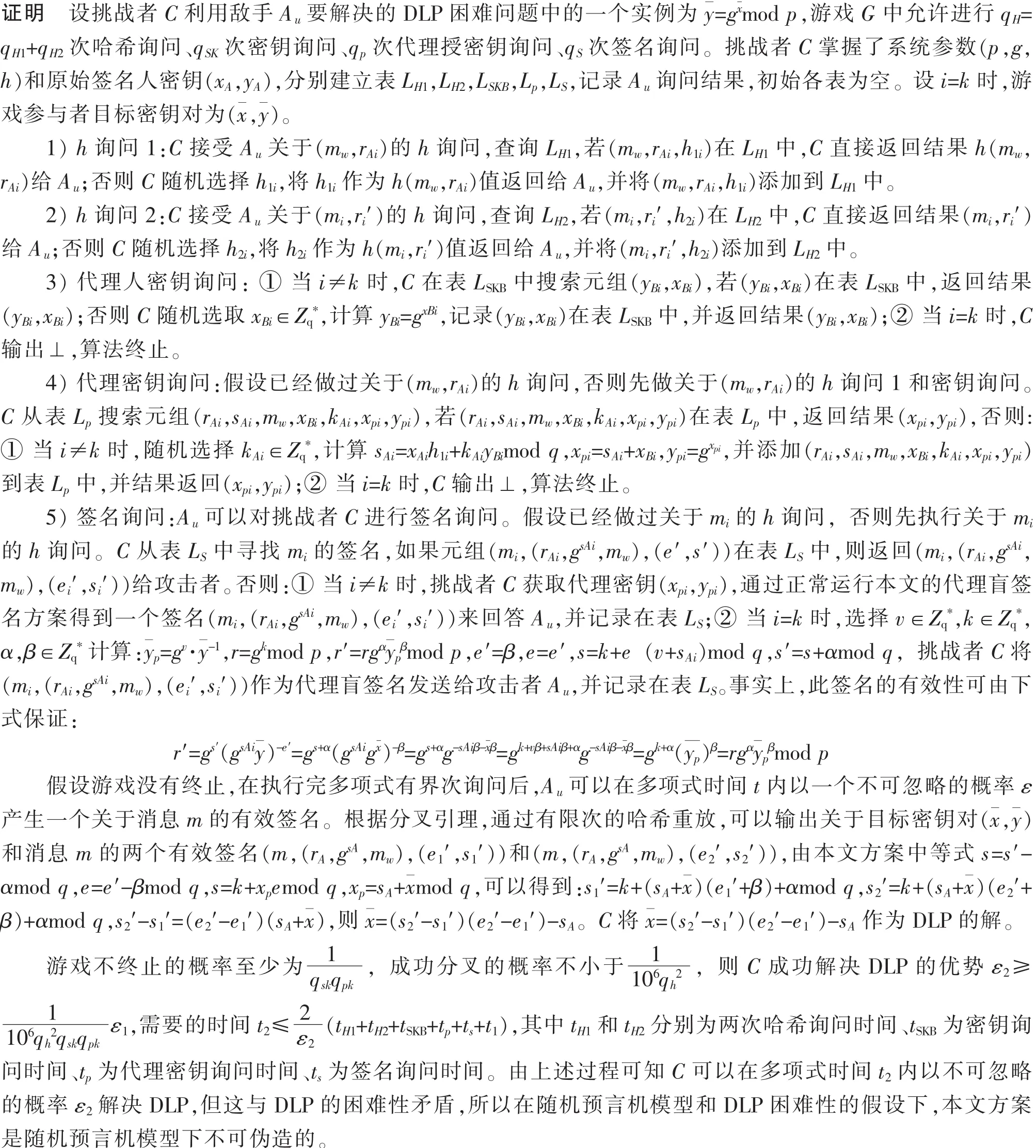

定理 假设存在挑战者C可以在多项式时间t内以一个不可忽略的概率ε伪造一个有效的签名,则存在敌手Au在多项式时间t2内以不可忽略概率优势ε2解决DLP。

3.2 效率分析

在盲签名阶段,为了修补原始方案漏洞,本文方案比原始方案增加了2个乘运算和1个指数运算,其他阶段与原始签名的计算复杂度相同。

4 结语

代理盲签名是电子金融应用中一种非常重要的签名形式,适用于实时性要求比较高,需要采用多台签名服务器分担主签名服务器的负担的场合[11](比如铁路网上售票系统)。本文在对文献[9]提出的代理盲签名方案分析时发现原方案存在一些值得商榷的安全缺陷,导致不能抵抗代理公钥替换攻击。随后提出了一种改进的代理盲签名方案,针对类型I敌手,改进方案能够被证明在随机预言机模型下是存在不可伪造的。本文方案没有使用实现困难且效率低下的双线性对运算,易于实现。

[1]MAMBO M,USUDA K,OKAMOTO E.Proxy signatures for delegating signing operation[C]//Proc of 3rd ACM Conference on Computer and Communications Security,New Delhi:ACM Press,1996:48-57.

[2]CHAUM D.Blind signatures for untraceable payments[C]//Proceedings of CRYPTO’82,New York:Plenum Press,1983:199-203.

[3]LIN W D,JAN J K.A security personal learning tools using a proxy blind signature scheme[C]//Proc of International Conference on Chinese Language Computing,Illinois,USA:ICCLC Bess,2000:273-277.

[4]TAN Z W,LIU Z J,TANG C M.A proxy blind signature schemes based on DLP[J].Joumal of Software,2003,14(11):1931-1935.

[5]SCHNORR C.Efficient identification and signature for smart cards[C]//Proceedings of CRYPTO 89,LNCS 435,Berlin:Springer,1990:239-252.

[6]AWASTHI A K,LAL S.Proxy blind signature scheme[J].JFCR Transaction on Cryptology,2005,2(1):5-11.

[7]谷利泽,张胜,杨义先.代理盲签名方案及其在电子货币中的应用[J].计算机工程,2005,31(16):11-13.

[8]王国瞻,亢保元,成林.一个代理盲签名方案的分析[J].计算机工程,2010,36(3):134-135.

[9]林振宇,贺亚威,候整风.改进的代理盲签名方案[J].合肥工业大学学报,2015,38(1):40-43.

[10]周明,王箭.一个可证安全的高效的代理盲签名方案[J].计算机工程与科学,2015,37(9):1643-1651.

[11]汤鹏志,陈仁群,左黎明.一种基于椭圆曲线的门限部分盲签名方案[J].华东交通大学学报,2014,31(6):96-102.

An Improved Proxy Blind Signature Scheme without Nilinear Pairing

Zuo Liming,Guo Hongli,Zhang Tingting,Chen Zuosong

(School of Science,East China Jiaotong University,Nanchang 330013,China)

The cryptanalysis of an improved proxy blind signature scheme without bilinear pairing proposed by Lin et al.pointed out that the scheme couldn’t resist conspiracy attack which was made by the participant malicious original signer.Therefore,an improved proxy blind signature scheme without bilinear was put forward and proved to be existentially unforgeable against malicious original signers in random oracle model.

proxy blind signature;no bilinear pairing;collusion attacks;random oracle;unforgeability

TP309.2

A

1005-0523(2016)05-139-04

(责任编辑 刘棉玲)

2016-04-05

国家自然科学基金项目(11361024,11261019);江西省自然科学基金项目(20151BAB201002);江西省研究生创新项目(YC2015-S255)

左黎明(1981—),男,副教授,硕士,研究方向为信息安全,非线性系统。