基于模糊模型的网络社会场系统的安全评估

2016-11-15魏旭颖

王 森,魏旭颖

(华东交通大学理学院,江西 南昌330013)

基于模糊模型的网络社会场系统的安全评估

王 森,魏旭颖

(华东交通大学理学院,江西 南昌330013)

网络是个虚拟的世界,所有行为都可以用虚拟的身份进行,所以容易滋生诈骗等违法现象,网络安全引起了人们的普遍关注。现有的网络安全评估方式可以应用于大多数问题的安全风险测评,都是单一的的安全评估框架,对于网络安全的评估没有针对性,并且这些方法更多的是从安全技术、功能和机制的角度来进行评估。文章基于社会软结构学提出了网络社会场系统理论,并按照网络社会场系统论工作的步骤进行分层,结合网络社会安全特有的性质从社会学的角度出发建立模糊数学模型来评估网络社会场系统的安全等级,从网络社会的结构化与完整性的新视角进行网络安全评估。

场系统论;模糊数学;安全评估

网络安全问题涵盖的内容十分广泛,从广义概念层面,凡是涉及到网络上信息的保密性、完整性、可用性、真实性和可控性的相关技术和理论都是网络安全的研究领域[1]。例如网上购物时填写的个人账户的账号和密码、商品订购信息、填写的收货地址和收货人姓名等信息都可能出现被泄露、篡改、恶意使用等一系列的网络安全问题。由于愈来愈多的人们精通电脑技术,网络虚拟行为成为了很多不法分子进行经济违法行为的又一渠道,密码被窃,网上银行卡金额无辜失踪或减少等案例时有发生,这些安全问题引起了网络消费者的担忧和关注。

现有的安全评估方式都是从风险控制角度进行的信息安全评估,通过对安全威胁、漏洞和资产3方面进行测评来得到结果。这些方法更多的是从安全技术、功能和机制角度来进行信息系统的安全评估,这类评估规范有欧洲的ITSEC、加拿大的CTCPEC等[2]。上述这些评估规范可以应用于所有问题的安全评估,大多是单一的的安全评估框架,对于网络安全的评估没有针对性,很多指标难以量化。基于社会软结构学提出网络社会场系统理论,并按照网络社会场系统论工作的步骤进行分层,多方面确定各级指标因素的权重并检验其合理性,从社会学的角度结合网络社会安全特有的性质建立模糊数学模型来评估网络社会场系统的安全等级,从网络社会的结构化与完整性的新视角进行网络安全评估。

1 网络社会场系统论

1.1 社会场系统论的介绍

宇宙存在场,人类社会作为宇宙的一个子集也一定存在场。社会学中的场系统的概念是:场系统由元素和关联组成[3]。元素是指参与到社会中的所有个体。关联是指元素能量的发出和接受,指能量场中的广播式发出和接受,一对一发出和接受是广播式的特例;元素因为凝聚能量产生自我而成为场系统中的元素,元素因为自己的能量而在引力场中广播式发出和接受引力。

1.2 网络社会场系统的概述

网络社会作为人类社会的一个子集也存在着场系统,这个场系统也由元素和关联组成,其中元素指参与网络的每个人,网络上的各种APP,网站,论坛等;关联指在这个场系统中的元素得到需求或给出需求,例如有元素在网站上发布信息,另外一个元素在网站上看到了这个信息,则元素与元素在这个场系统中就形成了一种关联。各种关联组成各种总线,这些总线传递着各个元素需要得到的能量或需要给出的能量。总线可以分为控制总线、信息总线、需求总线。

世界上大部分事物都是有结构的,分层次的。网络社会场系统也是有结构的,分层次的。网络社会场系统的结构层次为:①因为连网元素的需求产生网络结构产品;②网络结构产品通过总线实现广播式或点对点式传输;③元素存储网络工程产品发出的能量;④运行网络结构产品实现自己的需求。

1.3 人类社会场系统总线与网络社会场系统总线的对应关系

人类社会场系统总线与网络社会场系统总线对应关系如表1所示。

表1 两类总线对应关系表Tab.1 Corresponding relationships of two total lines

2 模糊综合评价模型

2.1 概述

模糊综合评价法是一种基于模糊数学的综合评价方法,该综合评价法根据模糊数学的隶属度理论把定性评价转化为定量评价,即用模糊数学对受到多种因素制约的事物或对象做出一个总体的评价[4]。模糊集合理论的概念于1965年由美国自动控制专家查德(L A Zadeh)教授提出,用以表达事物的不确定性。模糊综合评价法首先设定各级评价因素,其次确定评价值与评价因素值之间的对应关系;这是一种定性和定量相结合的,系统化、层次化的分析方法。

2.2 方法介绍

建立网络社会场系统的模糊综合评价模型的方法是:①将网络社会场系统中涉及到的无限个元素进行分类,划分成有限类的元素,便于研究;②建立评价指标分层结构和比较矩阵,来表述每一层次中各要素对其上层要素的相对重要程度;③进行一致性检验来判断比较矩阵的设置是否合理;④进行模糊评价计算并根据最大隶属度原则得到网络社会场系统的安全评估结果。

3 模糊综合评价法实施过程

现以网络场系统的局部江西省的网络购物体系为例进行模糊综合评价,我们假设各类网站都是合法经营的,遵守网络法制的。

3.1 元素分类

网络社会场系统的元素一般是无限的,如果我们研究时把每个元素以及它对应的关联都找到再研究它们,则场系统的研究会进行不下去。所以我们先用离散数学中划分集合元素的方法把网络社会这个场系统中的元素划分类别,这样无限的元素因为变成有限的类而让研究由无限变成了有限。因此我们将江西省的网络购物场系统中的元素划分为:①通过网络接受或发出信息的元素,记为:mi;②网络社会中的各种网络产品元素,记为:ni;③ 运行网络产品所需要的辅助产品元素,记为:pi;④ 运行网络产品所需要的实体支撑元素,记为:qi;

3.2 建立评价指标

网络安全性评估的关键问题是确定安全评价指标[5],现将江西省的网络购物场系统安全评价指标划分为3个等级(poor,average,good)。

针对网络社会场系统特有的性质,运用模糊综合评价法,将网络社会场系统安全评价指标划分层次如图1所示。

图1 网络社会场系统安全评价指标体系Fig.1 Security evaluation factors of the social network field system

3.3 建立比较矩阵

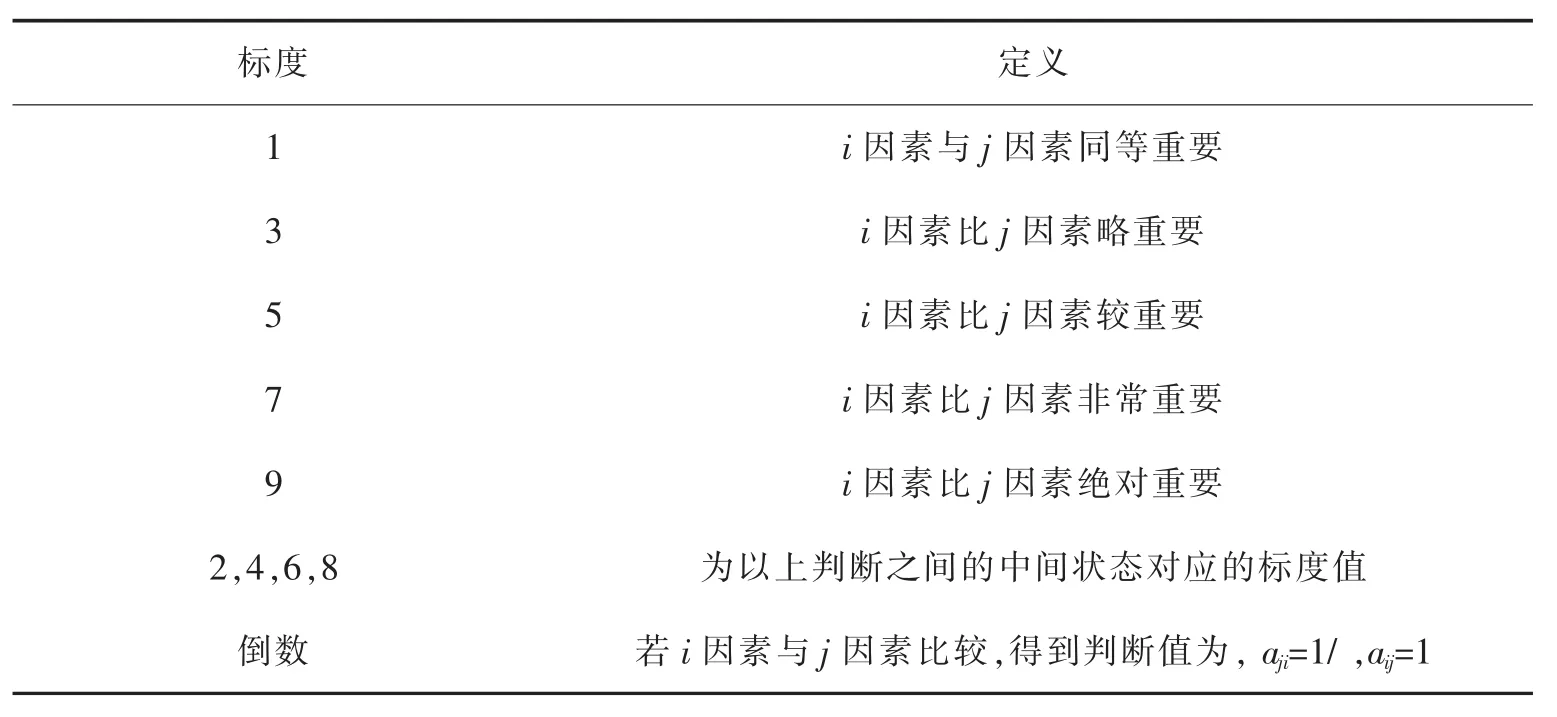

所谓比较矩阵昰以矩阵的形式来表述每一层次中各要素对其上层要素的相对重要程度[6]。为了使各因素之间进行两两比较得到量化的比较矩阵,引入1~9的标度,见表2所示。

表2 标度值表Tab.2 Scale value table

总线传输的结构产品有权重,也就是有重要性的大小,权重的确定由发出网络结构产品和有机会得到这个网络结构产品的元素共同决定,例如权威网站上发布的信息一定比个人在网络上发布的信息可信度高。

我们对业内专家进行了咨询,根据专家的经验,以及调研得到的数据,给出江西省的网络购物场系统第二层四个元素的比较矩阵X,信息元素下第三层的比较矩阵Y,产品元素下第三层的比较矩阵y,辅助产品元素下第三层的比较矩阵Z,实体支撑元素下第三层的比较矩阵z

3.4 一致性检验

其中A为比较矩阵w0为A的归一化矩阵。

同理可计算出判断矩阵Bi(i=1,2,3,4)

用一致性指标进行检验

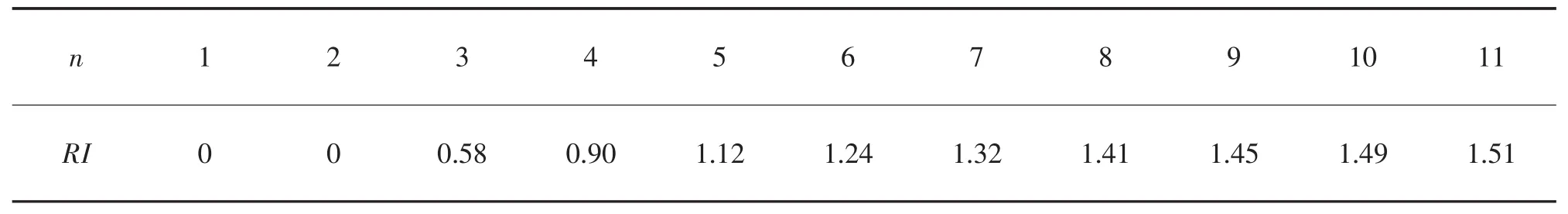

其中:CR为一致性比率;RI为平均随机一致性指标,如表3所示。

表3 平均随机一致性指标Tab.3 Average random consistency index

1)对于判断矩阵A。

表示A的不一致程度在容许范围内,此时可用A的特征向量代替权向量。

2)同理,对于判断矩阵B1,B2,B3,B4利用上述原理均通过一致性检验。

因此说明上述比较矩阵的设置是合理的、有效的。所以我们可以得到江西省的网络购物场系统安全评价指标体系中各项指标的权重见表4。

表4 网络社会场系统安全评价指标权重Tab.4 Security evaluation index weights of the social network field system

3.5 模糊综合评价计算与结果分析

其中:w0为比较矩阵A的归一化矩阵;w1为隶属关系矩阵;w为模糊向量。

综合评估结果说明该评判指标体系下江西省网络购物安全场系统的质量等级为poor的隶属度是0.155,质量等级为average的隶属度是0.178,质量等级为good的隶属度是0.667.根据最大隶属度原则,其质量等级为good。

结果分析:江西省网络购物安全场系统的质量等级为good,但是隶属程度只有0.667,要想使得隶属程度提高,我们分析模糊综合评价计算[8]的过程中的显著性指标可知江西省需要提高2级指标中信息总线的安全系数,即要提高网络购物中产品说明、评价信息、网络购物成员的交流和用户体验等信息的可靠性与真实性。

4 结束语

随着互联网技术的不断升级,网络的不断普及,互联网与人类的关系越来越密切,形成了关系网中庞大的网络社会。所以研究网络社会的安全对人类具有普遍的现实意义。

1)为了科学全面的评价网络社会的安全等级,提出网络社会场系统的理论,在场系统理论的基础上借助模糊综合评价的方法建立了网络安全多级综合评价指标体系。

2)从实践角度来看,利用评估模型,还有大量复杂的工作有待进一步探讨。例如:判断矩阵的给出很大程度上依赖人们的经验,主观因素的影响很大,因此,我们可以进一步结合大数据分析法来提高判断矩阵的准确度[9]。把人类社会场系统论类比到网络社会场系统论,这其中的细节区别有待进一步探讨。一致性检验至多只能排除思维过程的严重非一致性,却无法排除决策者个人可能存在的严重片面性[10],基于这点我们可以进一步建立二次收敛模型来降低专家意见的随机性和主观性,解决专家综合意见的协调和权重的合理分配问题,使评价结果更加科学。

[1]胡勇.网络信息系统风险评估方法研究[D].成都:四川大学,2007:35-39.

[2]段志强.基于模糊方法的网络安全综合评价[J].中国水运,2012(7):85-86.

[3]刘海东.社会软结构学[M].广州:暨南大学出版社,2013.

[4]WU TIANSHUI,ZHAO GANG.A Novel Risk Assessment Model for Privacy Security in Internet of Things by Security of Information System[J].Wuhan University Journal of Natural Sciences,2014(9):398-404.

[5]徐燕,钟德明.基于模糊评价方法的网络安全评价研究[J].测控技术,2009,28(2):79-82.

[6]徐其昌,胡列格.基于模糊理论的供应网络风险评估[J].交通科技与经济,2011,13(3):79-81.

[7]陈水利,李敬功,王向公.模糊集理论及其应用[M].北京:科学出版社,2005.

[8]EL-RASHIDY R A,GRANT-MULLER S M.An assessment method for highway network vulnerability[J].Journal of Transport Geography,2014,34(2):34-43.

[9]CHIU C H,WEN T H,CHIEN L C,et a1.A probabilistic spatial dengue fever risk assessment by a threshold-based-quantile regression method[J].Plos One,2014(9):26-31.

[10]冀永强.层次分析法(AHP)权重向量计算及其应用分析[J].城市经济,2015(12):47-49.

Security Assessment of Social Network Field Systems Based on Fuzzy Mathematical Mode

Wang Sen,Wei Xuying

(School of Science,East China Jiaotong University,Nanchang 330013,China)

Network is a virtual world where all behaviors can be used to cover up the virtual identity,so it is easy to breed fraud and other illegal phenomena.More and more network security has aroused widespread concern.The existing security assessment methods,applied to most security assessment problems,are simplex framework for security assessment and not targeted at network security,which are used to assess security from the technical,functional and mechanism perspectives.Based on soft structure of sociology,this paper proposes social network field system theory,divides social network into levels according to procedures in the theory of social network field system.By combining unique nature of the social network security,based on the fuzzy mathematical mode,it conducts the network security assessment in view of the network structure and integrity.

theory of field system;fuzzy mathematics;security assessment

O29

A

1005-0523(2016)05-0132-07

(责任编辑 姜红贵)

2016-04-25

王森(1969—),男,教授,研究方向为网络安全。