图像隐写分析技术研究

2016-10-24武警工程大学

武警工程大学 孙 娜

图像隐写分析技术研究

武警工程大学孙娜

隐写分析作为信息隐藏的对抗技术得到了很大的发展,尤其是计算机多媒体技术和处理能力的提高更加带动了这一学科的飞越。数字信息时代方便了人们生活的同时,也在一定程度上威胁着人们的信息安全,通过信息隐藏和加密技术来实现隐秘通信显得尤为重要,人们也开始逐渐依赖这些技术。数字图像是一种非常常见的数字媒体,由于其本身冗余度高、处理方便等特点,成为隐藏信息的理想载体,应用十分广泛。为了更加深入的掌握信息隐藏技术和分析含密媒体中的重要数据,推动我国在信息隐藏领域的研究,增强国家信息安全和防范网络失泄密的能力,有效应对数字信息时代面临的严峻挑战,必须加大此学科的研究力度。

信息隐藏;隐写分析;数字图像

1 引言

信息隐藏技术与隐写分析技术是一对矛盾关系,其发展是相互影响和相互促进的,并且呈现出一种螺旋式上升的状态。自从信息隐藏技术出现后,隐写分析技术也在同步发展。当一个新的隐写算法出现后,针对这种算法进行分析与探索,可以进一步推动隐藏算法在性能和安全方面的改进,以此来发明更加高效的隐藏算法。

2 隐写分析技术

信息隐藏技术与隐写分析技术是一对矛盾关系,其发展是相互影响和相互促进的,并且呈现出一种螺旋式上升的状态。自从信息隐藏技术出现后,隐写分析技术也在同步发展。当一个新的隐写算法出现后,针对这种算法进行分析与探索,可以进一步推动隐藏算法在性能和安全方面的改进,以此来发明更加高效的隐藏算法。

2.1隐写分析原理

信息隐藏通用的过程可表示如下[1]:

S =f(C,M)

在式中表示了信息隐藏的过程,即将待嵌入的隐秘信息M,通过嵌入算法f( ),嵌入到载体文件C中,最终形成载密消息S。相比之下,隐写分析的过程就是从载密消息S中检测出隐秘信息M甚至出提取秘密信息M。如式,其中f()表示提取隐秘信息的算法。在提取过程中可分为需要载体还是不用载体。

M=f-1(S)或M=f-1(S,C)

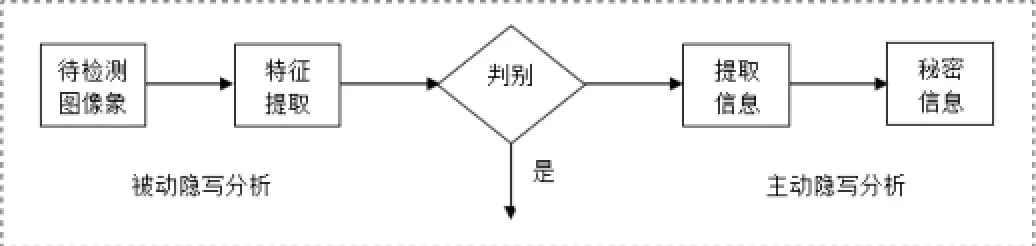

隐写分析可以分为以下两个步骤[2]:第一步(被动分析)根据隐写前后特征的变化来判断是否含有秘密;第二步(主动分析)是在第一步的基础上更进一步,估计嵌入信息的位置、大小和密钥,从而提取出秘密信息。第二步由于缺少先验知识,其难度还比较大,分析技术仍停留在第一步。

图1 隐写分析的通用模型[3]

2.2隐写分析的分类

当前,国内外学者提出了很多隐写分析方面的算法,分类的方法和研究的重点方向也不尽相同。

主要包括通用盲隐写分析、特征码隐写分析、统计隐写分析和视觉隐写分析等[4]。

(1)视觉隐写分析主要依靠人的视觉系统对秘密信息隐藏后的图像的识别进行分析[5]。其过程为可以划分为三个步骤,第一步,对数字图像进行预处理,可以采用位平面分解的方法来完成;第二步利用人眼观察并进行分析判断。正是由于使用的是肉眼进行观察,不能深入细致的发现问题,往往会受到一些限制和约束。

(2)所谓特征码隐写分析[6],就是在隐藏信息的同时,将一些具有某种含义的特征码嵌入到图像中,那么分析者便可以检测特征码来判断载体中是否含有秘密信息即可,而无须对隐藏的所有信息进行分析提取。基于这个原理,特征码隐写分析检测具有速度快、精度高、内容多的优点。如今,由于新的信息隐写软件已经不用特征码了,因此特征码隐写分析也将退出历史舞台。

(3)统计隐写分析是统计学在信息隐藏领域的具体应用[6]。数字图像本身就具有一些特征,如果在图片中嵌入了秘密信息,那么图像的某些统计特征会发生变化,其理论的频率分布和隐秘图像的分布存在差异,通过检测便可以进行判断是否存在秘密信息。

以上几种隐写分析方法只能对特定的隐写算法有效,但不具有通用性。

(4)通用盲隐写分析利用已知信息隐藏前后图像的变化进行学习训练,来调整阈值门限。这种方法具有通用性,适用于多种隐写算法的检测,逐渐成为隐写分析算法的研究热点之一。

3 分析检测

3.1 卡方检测原理及步骤

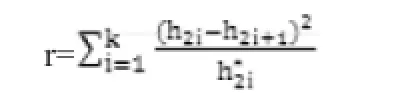

卡方分析的步骤是:自然图像在没有隐写前其图像相关性是很强的,但像素值h2i和h2i+1的大小会相差很大,可是经过嵌入后,由于秘密0、1比特流经过加密后随机分布于整个图像,造成h2i和h2i+1的大小比较接近[8]。

下面专门对最低位完全嵌入秘密信息的情况进行分析。直方图的分布会因为信息的嵌入而发生改变,这种差别往往由很大而变得近似相等,但是h2i和h2i+1的值却不会发生改变,其原因是样值只在h2i和h2i+1之间改变或者干脆不改变。

如果某个样值为2i,那么它对参数q贡献为1/2;如果样值为2i+1,对参数q的贡献为-1/2。载体中2i或2i+1有2h2i个,假设若秘密信息为1比特,那么每个样点为2i或2i+1的概率就是0.5。如果2h2i的值非常大时可以用中心极限定理来近似表达:

式中:→N(0,1)表示近似服从正态分布。因此:

服从卡方分布。r是用来衡量是否含有秘密信息可能性大小的值,它越小,说明可能性越大。载体隐写可能性可以表示为:

其值越接近于1,含有秘密信息的可能性越大。

3.2RS检测原理及步骤

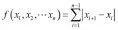

RS隐写分析方法的核心思想是:数字图像具有一定的空间性,图像的隐写会破坏这种相关特性。由于图像经过了隐写,那么0和1的概率都为1/2。对于一幅8bit的灰度图像,像素取值为P={0,1,2,···,255}。可以将这些像素分为大小相同的若干个块,比如是n个(n的大小不固定,视情况而定,如n取为8),用Zigzag排列成向量。基于图像的相关性,可以利用相邻像素的差值绝对值来衡量这种大小,并通过求和来总体上判断是否对图像进行了更改,如下式:

表1 p值分布大小

f的作用就是将分块出来的每个小块用上式进行计算,其值大小可以衡量图像相关性,所以可以说明图像是否发生了变化。f的值越小,说明相邻块之间的变化程度越小,图像块之间的空间相关性就越强。

因此,就整个的变换过程可以总结三个函数与此相对应:

(1)交换函数f1:即需要变换时,将奇偶数互换。

(2)偏移函数f-1:与上述同理。

(3)恒等变换f0:,即其不发生变化,下面将会举例说明。

当秘密比特与载体比特位相同时运用f0翻转,当秘密比特与载体比特位不相同时运用f1翻转。引入伪装M,它的取值范围是-1,0,1。对应着f-1、f0、f1三个变换函数。记对于伪装M的R组数量为RM,类似的S组记为SM。例如G={18,17,15,16},M=(0,1,0,1),则-M=(0,-1,0,-1)。于是就得到(G)=(18,16,15,17),(G)=(18,18,15,15)。

对于非负(f1,f0)翻转记:

Rm=(相关性增加的图像块个数)/(图像块总个数);

Sm=(相关性减少的图像块个数)/(图像块总个数),且Rm+Sm≤1;

同理对于非正(f-1,f0)翻转记:

R-m=(相关性增加的图像块个数)/(图像块总个数);

S-m=(相关性减少的图像块个数)/(图像块总个数)R-m+S-m≤1;

当不包含隐藏信息的载体时,非正和非负翻转所体现出来的作用是相同的,但是翻转会破坏图像原来的空间相关性,即:

当包含隐藏信息的载体时,非负与非正翻转明显不同,即:

检测时,对图像进行非正翻转和非负翻转,分别计算RM、R-M、SM、S-M的值,通过比较四个统计量之间的大小关系,如果R-M-S-M明显大于RM-SM,则可以说明载体中含有秘密信息。

4 实验结果与分析

4.1实验准备

为了对隐写图像进行有效的分析检测,本文利用LSB隐写算法对图像进行了隐写,得到了隐写之后的图像,如图示。LSB替换嵌入算法有两种方式,一种是连续嵌入算法,另一种是随机嵌入算法。连续嵌入是按照一定的方向和顺序进行全部嵌入,随机嵌入是由种子事先生成随机数,并按照这些数据进行选择性的嵌入。前者实现起来比较简单方便,但也容易遭受到攻击者破坏和受到外界环境影响。后者是对前者的一种进步和改进,因此较前者更加安全保密。本文采用了连续嵌入算法,目的是分析检测时能够有效针对算法优劣进行判定,得出一般规律。

图2 未嵌入秘密信息图像与嵌入秘密信息图像比较

4.2实验结果

通过实验,我们得到了卡方检测p值和RS检测R与S的分布情况,如表1和图3所示。

图3 R与S分布情况

4.3比较分析

RS检测也是一种针对图像相关性的一种方法,因此,要设计出合适的隐写算法,就要考虑使用一种方法来测量这种相关性,并对前后两种情况进行比较。

RS检测方法的使用也比较有限,适于伪随机LSB嵌入算法隐藏图像。它能检测出图像是否含有秘密信息,而且还能比较准确地估算出隐藏的信息长度。

卡方检测基于整个图像嵌入的情况时具备很好的性能,但是在现实生活中,这种方法只能作为一种试探性工具来使用,很多情况下也会受到各种因素的影响,造成检测的效果与其它检测方法有很大差距。但是就RS检测方法来说,这种方法比卡方检测复杂,运用的理论比较成熟,无需考虑隐写率的问题,但其对操作过程要求很高,实验的结果与分块大小、方法、多少以及载体的选取都有很大关系,这就需要结合载体和实际的需要进行实验。

[1]张淞.基于图像的信息隐写与分析技术研究[D].电子科技大学,2012.

[2]B.Li,Y.M.Fang,J.W.Huang.Steganalysis of Multiple-Base Notational System SteganograPhy.IEEE Signal Processing Letters.2008,15:493-496.

[3]梁小萍,何军辉,李健乾.隐写分析——原理、现状与展望[J].中山大学学报,2004,43(6):93-96.

[4]Liu C L,Shiang Rong Liao.High-performance JPEG steganography usingcomplementary embedding strategy.Pattern Recognition,2008,41(9):2945-2955.

[5]赵艳荣,平西建,熊钢.计算机应用研究[J].2011(05):1001-3695.

[6]谌文芳.图像隐写分析算法研究[D].湖南大学,2011.

[7]刘祖根.图像隐写分析算法研究[D].浙江大学,2007.

[8]沈红雷.多载体信息隐藏技术研究[D].中北大学,2011.