矩阵法在信息安全风险值定量计算中的应用研究

2016-02-07◆陈卓

◆陈 卓

(湖北工业大学计算机学院 湖北 430068)

矩阵法在信息安全风险值定量计算中的应用研究

◆陈 卓

(湖北工业大学计算机学院 湖北 430068)

在信息安全风险评估的过程中,需要对信息系统存在的风险进行定量计算,信息安全风险评估准则《GB/T20984-2007信息安全风险评估规范》给出了风险值的一个宏观的形式化计算模型,在实际的工程应用过程中还需要采取不同的方法实现量化计算,本文将风险矩阵法引入信息安全风险评估,将定性的过程量化,并给出一个基于矩阵法进行风险值定量计算的实例。

信息安全风险评估;风险值计算;矩阵法

0 前言

根据我国信息安全风险评估准则《GB/T20984-2007信息安全风险评估规范》,信息安全风险评估的基础包含威胁、脆弱性和资产的识别,在完成了资产识别、威胁识别、脆弱性识别、以及在确认已有的安全措施后,应采用适当的方法与工具确定威胁利用脆弱性导致安全事件发生的可能性。现有关于信息安全风险评估的方法总体上可以分为定性和定量分析法[1.2],定性分析方法是评估的基础,定性分析方法需要凭借评估分析者的经验、知识和直觉,结合标准和惯例,带有较强的主观性。如何在定性的基础上引入合理的定量分析,是信息安全风险评估中一个比较关键的问题。本文在文献[3-5]基础上对基于矩阵法的风险定量计算进行了重点研究,给出了《GB/T20984-2007信息安全风险评估规范》形式化计算方法中安全事件可能性函数、风险值计算函数和安全事件造成的损失函数对应的矩阵法计算方法,该方法利用威胁发生的可能性、脆弱性及资产的相对价值三者预定义的矩阵来确定风险的大小,制定不同的等级。

1 风险评估的形式化方法和矩阵法的基本原理

1.1 风险评估的形式化方法

信息安全风险评估需要综合安全事件所作用的资产价值及脆弱性的严重程度,判断安全事件造成的损失对组织的影响,《GB/T20984-2007》给出了一个风险计算的形式化计算方法:

风险值=R(A,T,V)=R(L(T,V),F(Ia,Va));

R表示安全风险计算函数;A、T、V分别表示资产、威胁、脆弱性。Ia表示安全事件所作用的资产价值;Va表示脆弱性严重程度。L表示威胁利用资产的脆弱性导致安全事件的可能性;F表示安全事件发生后造成的损失。

风险计算包括以下三个计算环节:

(1)计算安全事件发生的可能性。

计算安全事件发生的可能性=L(T,V);

L表示威胁利用资产的脆弱性导致安全事件的可能性;T表示威胁发生频率;V表示脆弱性严重程度。

(2)计算安全事件发生造成的损失。

计算安全事件发生造成的损失=F(Ia,Va);

F表示根据资产价值及脆弱性严重程度来计算安全事件一旦发生后带来的损失;Ia表示安全事件所作用的资产价值;Va表示脆弱性严重程度。

(3)根据计算出的安全事件的可能性以及安全事件造成的损失,计算风险值。

风险值=R(安全事件的可能性,安全事件造成的损失)=R(A,T,V)=R(L(T,V),F(Ia,Va));

安全事件可能性函数L、风险值计算函数F和安全事件造成的损失函数R是三个二元函数。其中二元函数的构造方法,决定了风险值的计算方法。

1.2 矩阵法的基本原理

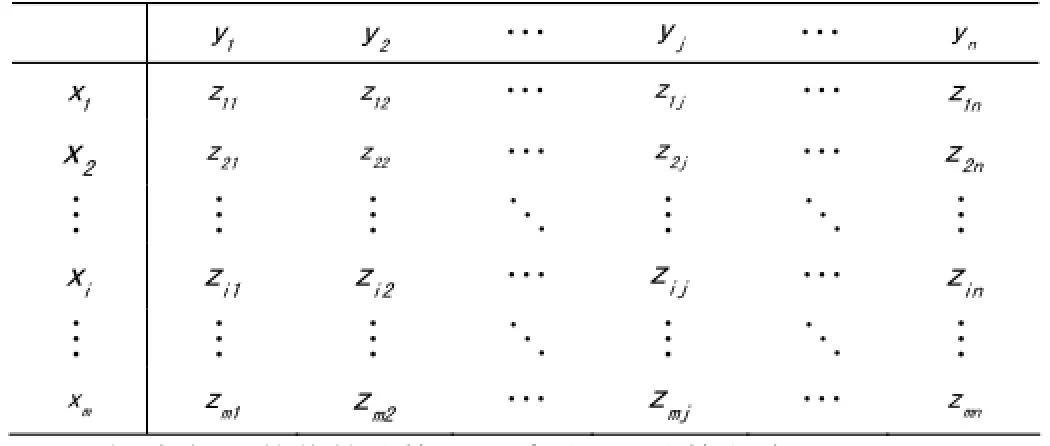

矩阵法通过二维矩阵由两个要素值确定一个新的要素值。

矩阵法在确定一个新的要素值之前,需要确定二维计算矩阵,矩阵内各要素的值根据具体情况和函数递增情况采用数学方法确定,将两个元素的值在矩阵中进行比对,行列交叉处即为所确定的计算结果。

矩阵法原理是:

二元函数X=F(X,Y),函数F采用矩阵法构造。

以要素x和要素y的取值构建一个如表1所示的二维矩阵,矩阵行值为要素y的所有取值,矩阵的列值为要素x的所有取值,矩阵内个值即为要素z的取值其中为正整数。

表1 矩阵构造

矩阵内ijz的值的计算可以采用以下计算方法:

表2是文献[6]给出的一个风险矩阵,矩阵中资产价值的级别值为0-4级,以此确定合适的行,威胁发生的可能性(分低、中、高三级)和脆弱性(每种威胁可利用的脆弱性分低、中、高三级)被利用的容易程度则确定合适的列。

表2 一个风险矩阵的示例

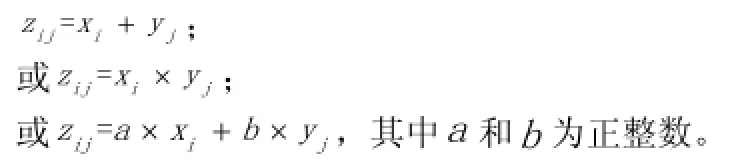

1.3 基于矩阵法的风险值计算过程

表2给出的威胁等级和脆弱性严重程度的分级只有3个级别,在实际的应用中该矩阵表的大小和具体的构造还需根据实际的组织的需要进行调整。图1给出一个改进的矩阵法风险值计算方案,在表2的基础上扩展构建了三个矩阵,即事件可能性矩阵、事件损失值矩阵和风险矩阵。

图1 基于矩阵法的风险值计算方案

L、F表示事件可能性矩阵和事件损失值矩阵,矩阵L和F的行均代表脆弱性的严重程度,L中的列代表威胁出现频率,F中的列代表资产赋值。

由事件可能性矩阵L确定风险发生可能性,事件损失值矩阵F确定安全事件损失值。

R为风险矩阵,矩阵的行为安全事件发生可能性等级;矩阵的列为安全事件损失程度;矩阵内的值为风险值。

2 采用矩阵法进行风险评估的定量计算实例

2.1 实例背景

共有三个重要资产,资产A1,资产A2和资产A3。

资产A1面临两个主要威胁,威胁T1和威胁T2;

资产A2面临一个主要威胁,威胁T3;

资产A3面临两个主要威胁,威胁T4和T5。

威胁T1可以利用资产A1存在的两个脆弱性,脆弱性V1和脆弱性V2;

威胁T2可以利用资产A1存在的三个脆弱性,脆弱性V3和脆弱性V4和脆弱性V5;

威胁T3可以利用资产A2存在的两个脆弱性,脆弱性V6和脆弱性V7;

威胁T4可以利用资产A3存在的一个脆弱性,脆弱性V8;

威胁T5可以利用资产A3存在的两个脆弱性,脆弱性V9。

资产、威胁、威胁可利用的脆弱性如表3所示:

表3 资产、威胁、威胁可利用的脆弱性

资产的价值分别是:资产A1=2,资产A2=3,资产A3=5。

威胁发生频率分别是:威胁T1=2,威胁T2=1,T3=2,T4=5,T5=4。

脆弱性严重程度分别是:脆弱性V1=2,脆弱性V2=3,V3=1,V4=4,V5=2,V6=4,V7=2,V8=3,V9=5。

2.2 采用矩阵法的定量计算流程

(1)计算安全事件发生可能性

威胁发生频率,威胁T1=2。

脆弱性严重程度:脆弱性V1=2。

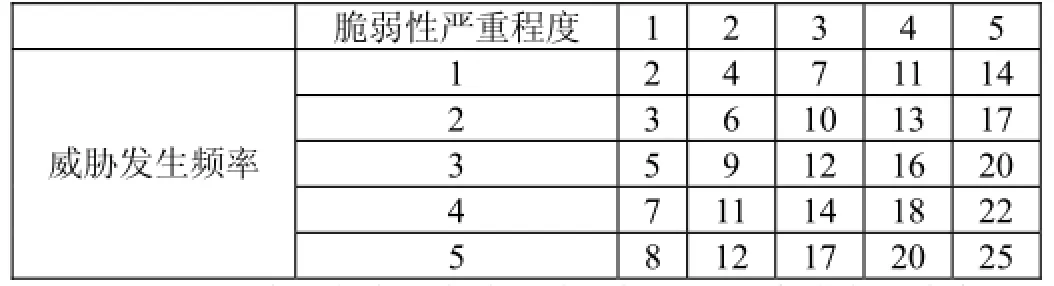

首先构建安全事件发生可能性矩阵,如表4所示。

表4 安全事件发生可能性矩阵L

然后根据威胁发生频率值和脆弱性严重程度值在矩阵中进行对照,确定安全事件发生可能性值等于6。

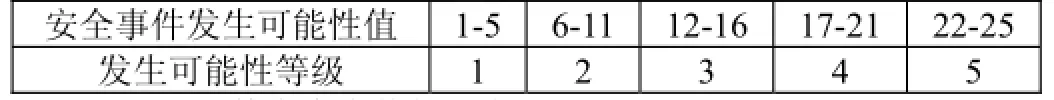

由于安全事件发生可能性将参与风险事件值的计算,为了构建风险矩阵,对上述计算的到的安全风险事件发生可能性进行等级划分,如表5所示,安全事件发生可能性等级等于2。

表5 安全事件可能性等级划分

(2)计算安全事件的损失

资产价值:资产A1=2

脆弱性严重程度:脆弱性V1=2

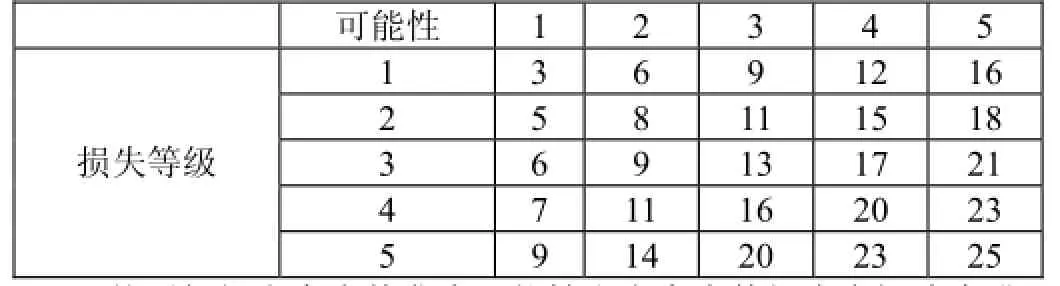

首先构建安全事件损失矩阵,如表6所示。

然后根据资产价值和脆弱性严重程度值在矩阵中进行对照,确定安全事件损失值等于5。

表6 安全事件损失矩阵F

5 6 10 16 21 25

由于安全事件损失将参与风险事件值的计算,为了构建风险矩阵,对上述计算得到的安全事件损失进行等级划分,如表7所示,安全事件损失等级等于1。

表7 安全时间损失等级划分

(3)计算风险值

安全事件发生可能性=2,安全事件损失等级=1

首先构建风险矩阵,如表8:

表8 风险矩阵R

然后根据安全事件发生可能性和安全事件损失在矩阵中进行对照,确定安全事件风险等于6。

按照上述方法进行计算,得到资产A1的及其的风险值,以及资产A2和资产A3的风险。然后再进行风险结果等级判断。

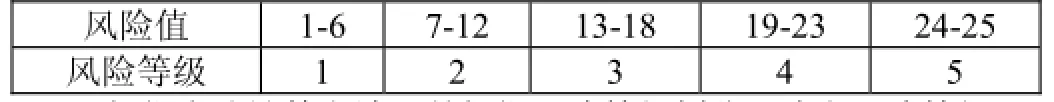

(4)结果判断

确定风险等级划分如表9。

表9 风险等级划分

根据上述计算方法,并根据风险等级划分,确定风险等级,如表10。

表10 风险结果

3 结束语

矩阵法的特点在于通过构造两两要素计算矩阵,本文给出了《GB/T20984-2007信息安全风险评估规范》形式化计算方法中安全事件可能性函数、风险值计算函数和安全事件造成的损失函数对应的矩阵法计算方法,该方法利用威胁发生的可能性、脆弱性及资产的相对价值三者预定义的矩阵来确定风险的大小,制定不同的等级,该方案可以清晰罗列要素的变化趋势,具备良好的实用性。

[1]Ruth Breu,Frank Innerhofer-Oberperfler.Quantitative assessment of enterprise security system.Availability,Reliability and Security,2008.ARES 08.Third International Conference,4-7 March 2008.

[2]Sherif M.Yacoub,Hany H.Ammar,and Tom Robinson,Methodology for Architectural-Level Risk Assessment using Dynamic Metrics,Proceedings.11th International Symposium on Volume,Issue,2000.

[3]张弢等.一种基于风险矩阵法的信息安全风险评估模型.计算机工程与应用,2010.

[4]向宏.信息安全测评与风险评估.电子工业出版社,2014.

[5]赵刚.信息安全风险管理与风险评估.清华大学出版社,2014.

[6]ISO/IEC 27005:2008.信息安全风险管理.

[7]GB/T 20984-2007信息安全技术.信息安全风险评估规范.

湖北省自然基金(2014CFB484);湖北省科技支撑项目项目(2015BAA118)。