基于H.265的视频信息安全传输的研究

2016-02-06朱文斌

◆朱文斌

(北京邮电大学网络技术研究院 北京 100089)

基于H.265的视频信息安全传输的研究

◆朱文斌

(北京邮电大学网络技术研究院 北京 100089)

本文针对H.265/HEVC视频编解码的特点,提出了一种适用于安防系统、视频会议中的高清晰视频流实时安全传输的解决方案。此方案通过将混沌加密系统与视频编解码结合,并有效利用标准H.265基于四叉树结构单元的编码结构特点,对视频信息进行选择性的加密。通过实验证明,此方案安全性高,可满足H.265视频流的实时传输。

H.265;视频加密;四叉树置乱;置换群

0 引言

随着平安城市的快速发展,多媒体信息安全的研究已成为视频传输以及安防系统中研究的热点。视频传输向高清晰,实时性发展。HEVC作为新一代超高清视频编解码标准,视频序列中含有的信息量超大,而且对于网络传输的实时性要求越来越高,对其数据加密不能简单的对所有数据进行加密。目前,H.264视频编码已经不能满足现在的高清晰要求。随着H.265编解码技术的应用,需要提供一种适合H.265视频流安全传输的方案。

1 H.265视频编解码编码结构介绍

在H.265编码结构原理中,自动根据视频特性将视频序列分成不同图像组(GOP,Group Of Pictures)。每个图像组(GOP)被分成多个片(Slice),Slice片之间的编码互不影响。每个Slice又被分成多个片段(SS,Slice Segment)。在编码片段时,每一个片段又被分割为相同大小的CTU。CTU可继续分割为编码单元(CU,Coding Unit)。编码单元通过四叉树结构递归分割得到。在HEVC中包含三类单元,即编码单元(CU),预测单元(PU),变换单元(TU)。在H.265/HEVC中,一幅图像可以被划分为若干互不重叠的CTU,在CTU内部采用基于四叉树的分层结构,一个CTU可能只包含一个CU,也可能包含多个CU。变换单元是独立完成变换和量化的基本单元,是在CU的基础上以四叉树的结构分割CU,可划分的层级由当前CU的大小和头信息中规定的最大和最小TU尺寸。

2 H.265视频加密的现状和不足

目前,视频信息的加密主要基于H.264编码的视频流信息加密以及基于图像块的置乱加密。文献[1,2,3]提供了对于H.264视频流的加密方案。目前,对于H.265视频流的加密方法大多采用同H.264相同的加密方法,包括:基于DCT系数的选择性加密,宏块的置乱加密,I帧加密以及小波变换参数加密等。文献[4,5,6]提供了混沌映射对于图像加密的广泛应用。但是专门用于H.265视频流加密的研究很少。随着数字化视频技术的发展以及社会对于视频信息安全性的重视越来越高,迫切需要一种能够满足H.265实时视频流安全传输的方案。

3 视频安全传输的设计与实现

3.1 密钥的生成

3.1.1 混沌伪随机序列密钥

混沌加密主要是利用混沌系统本身的非周期性以及输出对输入的高敏感性,可以通过函数迭代生成伪随机序列,利用伪随机序列作为密钥。密钥和原始明文进行逐位异或或复杂的置乱算法而得到加密密文。本文中,提出一种新的密钥加密算法,即由混沌伪随机序列生成置换群,利用置换群对四叉树的叶子节点进行置乱,达到视频流加密的方案。

3.1.2 混沌伪随机整数序列生成

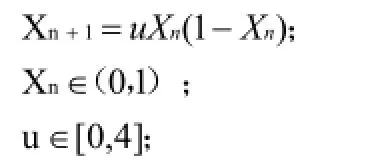

Logistic 映射,其数学模型为:

函数1:

Tent映射,其数学模型为:

函数2:

函数1,2通过设置初始参数,可生成随机序列。许多研究证明了这两个映射的不安全性,比如:密钥空间小,满映射范围小等缺点。本文在函数1的基础上,做如下修改:

函数3:

a:序列的每一项乘以10^m-1,其中m>=6,为整数。

b:四舍五入。

这样便得到了随机整数序列。

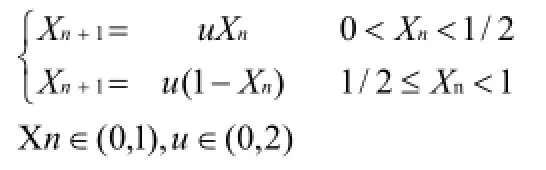

3.1.3 置换群的生成

假如要生成1--n的置换群,利用如上所述方法生成随机整数序列nX。令数列为 A[]={1,2,3,4,5,.....n},执行如下步骤,生成置换群:

b:令result[i]等于数列A中第pos个数,并从数列A中删除第pos个数;

c:i=i+1,n=n-1,跳转至a继续执行,直到n=0,退出。

经过以上步骤,数组result中保存了置乱后的1--n的排列,令置换群为:

3.2 实时视频的信息加密方案

根据H.265编解码的四叉树编码结构,充分利用H.265特性,对变换单元(TU)按四叉树结构进行置乱算法。如下是对一个TU单元的四叉树递归划分:

图1 TU单元的四叉树结构划分

四叉树置乱算法:

a:将CU 进行四叉树递归分割,由HEVC编解码原理知,递归深度受CU单元影响;

b:按Z扫描方法,依次获取四叉树的所有叶子节点,并形成序列。如::

c:根据叶子节点数目(本例为30),由伪随机序列生成置换群,对该序列进行置乱算法;

d:经过置乱后,由置乱后的序列A还原TU结构。

经过H.265编码后的码流则是经过加密处理后的视频信息,以此达到视频传输中的安全性。

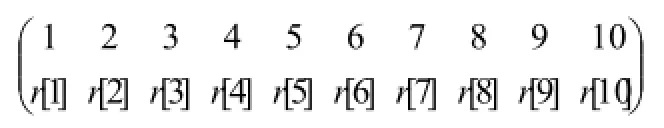

3.3 加密系统的权限认证管理

为提高视频信息的安全性,加密系统中设置两个服务器,证书管理服务器以及权限认证服务器。

证书管理服务器:利用OPENSSL生成数字证书,并给系统内的所有客户颁发证书,证书就是数字化的文件,里面有一个实体的公共密钥和其他的属性,如名称等,该公共密钥可以有效防止一个实体假装成另外一个实体窃取隐私信息。

权限认证服务器:配置和管理用户和视频设备之间的访问权限。

加密系统的服务器工作流程:

a:首先,权限认证服务器,用户,视频设备使用前都要向权限认证服务器申请数字证书。其中,视频设备是视频信息来源端,负责采集视频信息,比如,监控系统中的摄像头。

b:配置权限服务器,实质为配置一列表,负责管理设备可以被访问的用户清单。

c:用户访问视频。过程如图2。

图2 加密系统服务器工作流程

1,2,3:向证书管理器申请证书;

a:用户申请查看视频;

b:视频设备接收到请求后,访问权限认证服务器;

c:权限认证服务器返回用户是否有访问权限;

d:没有访问权限,通信结束;

f:有访问权限,用户和视频设备协商密钥,进行通信。

4 实验结果及分析

4.1 随机序列的随机性分析

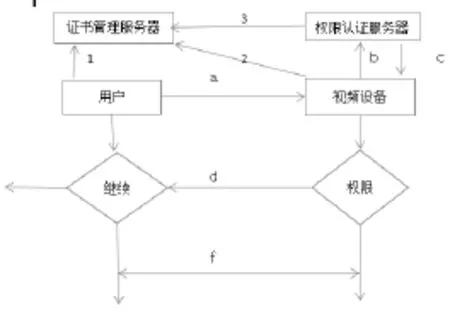

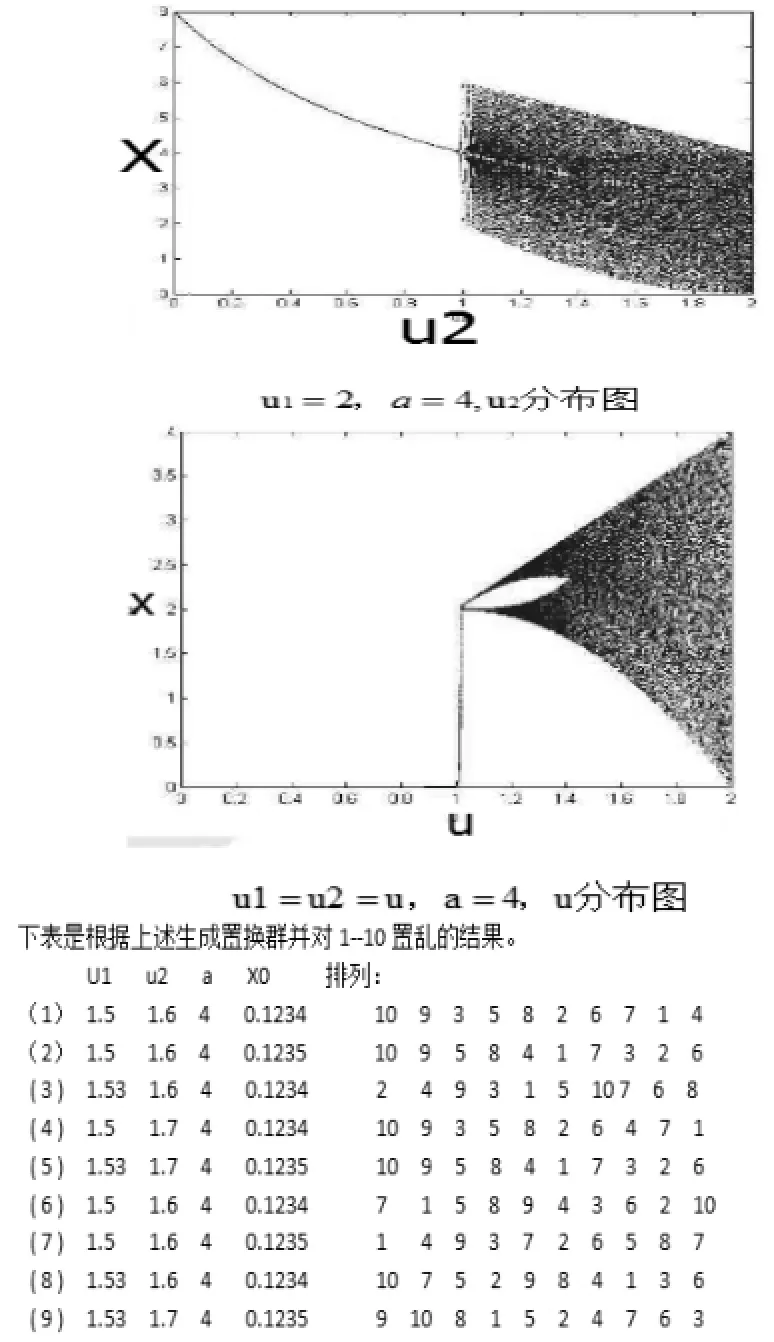

如图3所示,改变参数后,映射在一定条件下具有混沌性。

图3 函数3参数仿真数据模拟

其中前5项的置换群为从1X开始的序列生成的,后四项的置换群为从100X开始的序列生成的。构造置换群参数m默认为10^6。由排列的随机性可知,从100X开始的序列生成的置换群更有随机性。

4.2 加密算法可行性分析

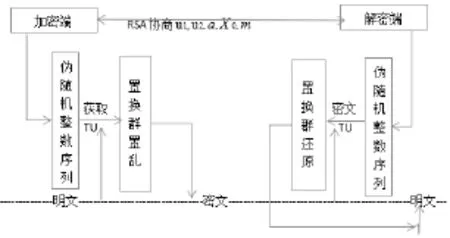

双方协商混沌映射参数时,内容全部为RSA密文交互,以保证数据安全性。由于视频流信息量大,所以选择对视频编码时的变换单元TU进行加密,大大减少对视频流的加密量,从而不影响视频流的实时性。由于u1,u2,0X均为浮点数,且这5个参数都对伪随机序列的生成产生影响,因此增大了密钥空间,且通过m的取值大小,可以控制加密算法的复杂性,m越大,计算量越大,序列的伪随机性更强。TU的加密原理如图表4所示。

图4 TU加解密原理

5 结束语

基于混沌映射产生的伪随机序列,可以构造随机性很强的置换群,利用置换群对TU单元的置乱,可以有效达到实现H.265安全传输的要求。证书管理服务器和权限认证服务器可以有效防止非授权用户伪装成用户,从而确保密钥协商时的参数安全性。

[1]蒋建国,李援,梁立伟.H.264视频加密算法的研究及改进[J].电子学报,2007.

[2]于俊清,刘青,何云峰.基于感兴趣区域的H.264视频加密算法[J].计算机学报,2010.

[3]种道山,杨静.基于H.264的视频加密技术的研究[J].电子设计工程,2013.

[4]张爱华,江中勤.基于Logistic映射的混沌图像加密算法的改进[J].南京邮电大学学报(自然科学版),2009.

[5]盛苏英,吴新华.一种混沌图像加密算法的研究.与改进[J].微电子学与计算机,2010.

[6]韦鹏程,张伟,杨华千.一种多级混沌图像加密算法研究[J].计算机科学,2005.