校园无线局域网的设计

2015-12-12董述杰

董述杰

(福建工程学院国脉信息学院,福建 福州 350014)

校园无线局域网的设计

董述杰

(福建工程学院国脉信息学院,福建 福州 350014)

摘要:文中结合校园无线局域网建设的实际应用需求,提出了与有线网络相结合的无线局域网设计规划思路,重点研究了基于IEEE802.11i安全标准的校园无线局域网安全机制,论述了无线网络与有线网络联动综合安全配置方法,通过对不同用户给予不同认证方式,达到快捷性能与安全性能兼顾的目的。

关键词:通信校园网;无线局域网;安全性

全国各高校在经过近几年的无线实验网的探索之后,纷纷开始规划并建设作为有线网络之补充的校园级无线网络,为校区提供全部的无线局域网信号覆盖,并提供数据接入业务,让学校师生体会到无线局域网给教学和学习带来的好处。在整体无线网络的规划中,始终以高效、稳定、安全为总体设计目标,同时保证易于使用、用户界面统一、表现力强、易于安装和维护、网络运行质量高、开放性好、便于移植扩展和推广、具备较好的性能价格比,并保持解决方案与技术上的领先,对用户和无线网络进行有效的管理,构建一个稳定的、可拓展的无线校园网环境为用户提供一个灵活的移动教学和办公“平台”。

1 校园无线局域网的需求分析

1.1 无线局域网设计目标

在校园内安装无线局域网,可以解决以下问题:

(1)解决信息点流动的问题。一般来说,如教室、图书馆、会议室等地方一般是不可能布设太多信息点的,采用无线方式,在有限的信息点上连接无线接入器,就可以轻松从一个信息点扩展到成百上千个信息点的应用。

(2)解决难以布线的问题。在实验室、体育馆、礼堂等地方是不宜布线的,采用无线局域网,可以简化在这些区域的网络实施,提供直径近20 m的无线网络覆盖,用户可以在无线覆盖的区域移动应用。

(3)提高教学效率和资源的利用率。教师和学生上课时不必再往返于图书馆、办公室、教室、宿舍,采用无线方案可以使老师和同学们在上述地方随意的检索图书馆的网上资料、服务器的教案、寝室电脑里的作业。

(4)节约成本。AP无线接入点可以使原来的一个信息点同时接入数十乃至数百个用户设备,布线的投资以及维护成本大大降低。

(5)覆盖校园内区域。为教学、科研、办公及学习、生活、交流提供切实可用的、稳定的无线网络环境。

(6)采取先进的的协议标准。目前无线局域网普遍采用802.n系列标准,提供 802.1la、 802.1lb、802.119标准的联网支持,提供可供实际应用的稳定网络通讯服务。

(7)实现室内的无线网络的合理布建。考虑室内实现无线网络的不同情况和特点以及目前学生笔记本用户数量日益增多的情况,应采取合理的布网方式满足现在以及未来发展的需要。

(8)保证覆盖区域最大用户并发数。考虑教室、报告厅、图书室等人员密集,用户并发数量较多的情况,保证用户使用带宽,要求无线网用户人均带宽不小于1 Mbit/s。

1.2 无线网络部署的总体需求

(1)无线网络设备部署需求

假定一个学校有教学楼、宿舍楼、办公楼及室外广场等建筑,在原有的有线网络组建的基础上,将无线网络设备部署到校园中,用以覆盖校园范围为:教学楼全部楼层;职工宿舍楼全部楼层;室外广场包括主楼前广场、教学楼前广场及操场看台。

无线网络的部署,要求对现有的有线网络进行尽可能少的改动,对多家厂商的有线产品能够在兼容性、稳定性、统一性方面进行整合。

(2)技术参数需求

a.在各楼层及室外部署的无线接入点AP须同时支持IEEE802.11a、 IEEE802.11b、 IEEE802.11g三种无线传输协议。

b.AP必须支持通过802.3af兼容的POE交换机供电。

c.AP集中管理,须提供后台网络管理系统做集中管理配置,且也可支持第三方用户认证计费设备。

d.AP必须具有 MuIti SSID功能,AP自身具备为不同的SSID无线用户接入有线网络或互联网络提供不同的身份认证策略的功能。

e.负载平衡,AP之间可根据相互通告各自连接的用户知量、流量来控制用户接入实现负载均衡。

(3)网络管理需求

系统的管理及用户认证页面需要能够支持个性化定制,并做到与校园网当前使用的认证网关系统数据库进行对接,实现一次认证,以达到对校园上网用户进行统计、认证及管理的目的。系统必须支持WPA以及WPA2认证,支持WPA/WPA2安全规范,支持标准的802.1x认证流程,支持 Radius Server,支持EAP-MDS、EAPTLS、PEAP等多种认证协议。

1.3 无线局域网需求分析

(1)无线网部署架构方式需求分析

无线网部署方式采用无线控制器和 FIT AP(AC+AP)方式组网。胖AP与瘦AP方式对比如表1。

表1 胖AP和瘦AP对比

传统无线网络的部署需要网络管理员对网络中的每一个AP进行逐一配置,当无线网络规模较大时网络管理员往往要配置上百个AP,工作量巨大,且容易出错。而采用无线控制器和FIT AP方式组网时,只需要在无线控制器上对一类相同属性的AP建立配置模板,AP在启动时可以自动从无线控制器上下载最新的配置文件。另外,由于AP本身不保存任何配置,万一设备丢失,也可以保证网络配置不被窃取。AP支持启动后自动获取IP地址、自动获取AC的工作列表并自动和AC建立关联,真正做到了零配置,免维护,即插即用,极大地减轻了网络管理员在部署网络阶段的维护工作量。当网络正常运行以后,无线控制器对所管理的AP以及AP所接入的用户进行实时监控,并能将这些信息实时上报给网管。维护人员可以指定AP或用户进行在线服务策略设定和安全策略设定,使网络配置策略更加灵活。同时,无线控制器支持AP软件自动更新功能,AP在每次重新启动时会自动比较当前运行的软件版本和无线控制器上的最新版本是否一致,如不一致AP会自动更新本地的软件映像,软件升级不再需要网管人员的干预。

FIT AP方式方案架构中,无线用户的传输是通过无线接入点内已建立的CAPWAP隧道和无线控制器互连的,所以实际上无线用户的VLAN无须在接入层和汇聚层存在。无线用户的VLAN可透过无线交换机和骨干交换机互连互通。这样非常方便在大学校园里实施无线局域网,同时也非常方便进行扩展。对原有的有线网路由器不需要改变路由结构,大大减轻了由于无线网的建设而对原有网络的结构改变的工作量。

FIT AP的配置保存在无线控制器中, FIT AP启动时会自动从无线控制器下载合适的设备配置信息, FIT AP需要能够自动获取IP地址,同时FIT AP需要能够自动发现可接入的无线控制器,并对无线控制器和FIT AP之间的网络拓扑不敏感,无线控制器支持FIT AP的配置代理和查询代理,能够将用户对FIT AP的配置顺利传达到指定的 FIT AP设备,同时可以实时察看 FIT AP的状态和统计信息,无线控制器保存 FIT AP的最新软件,并负责FIT AP软件的自动更新。

(2)接入点设备及控制器选择

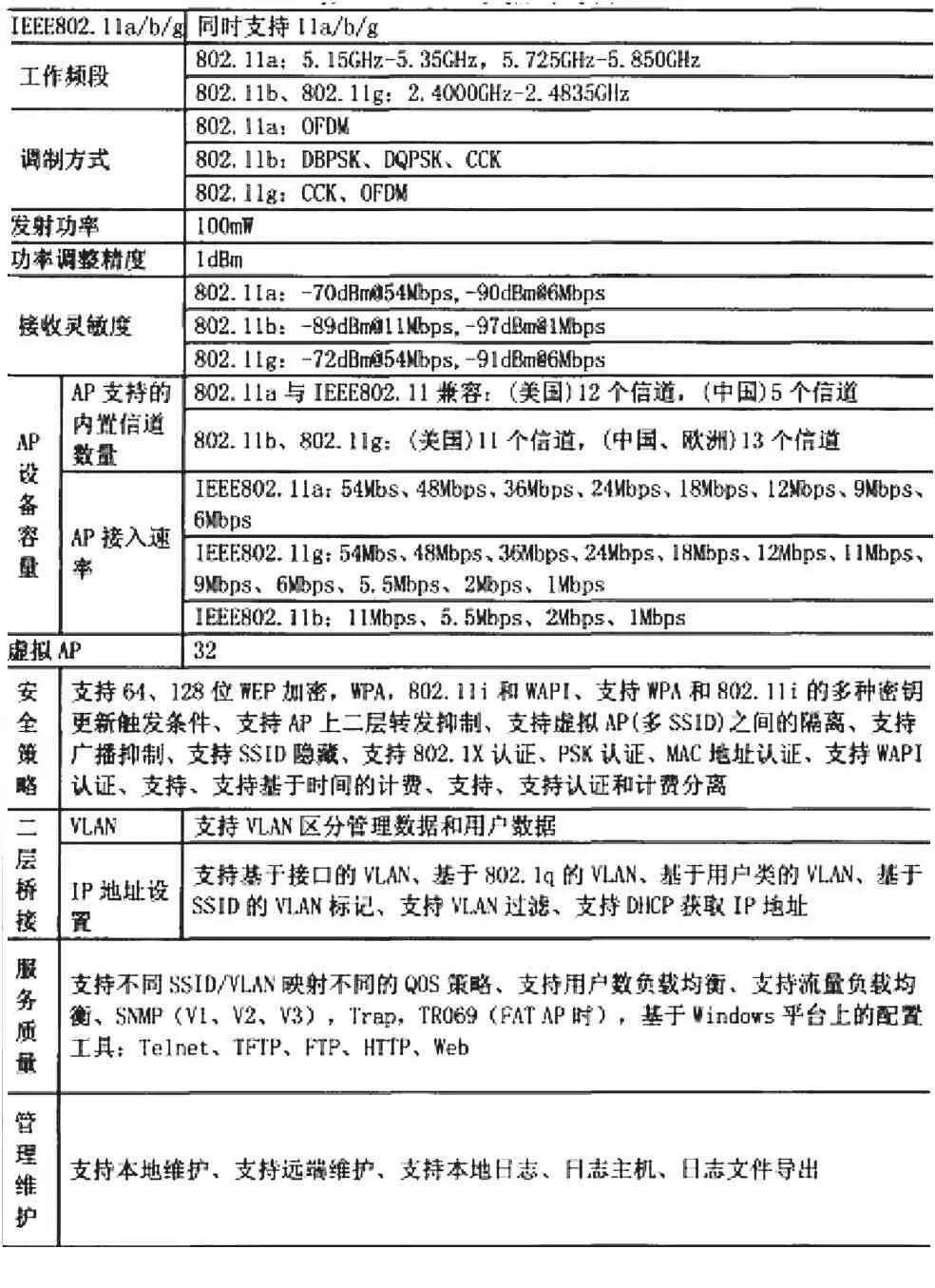

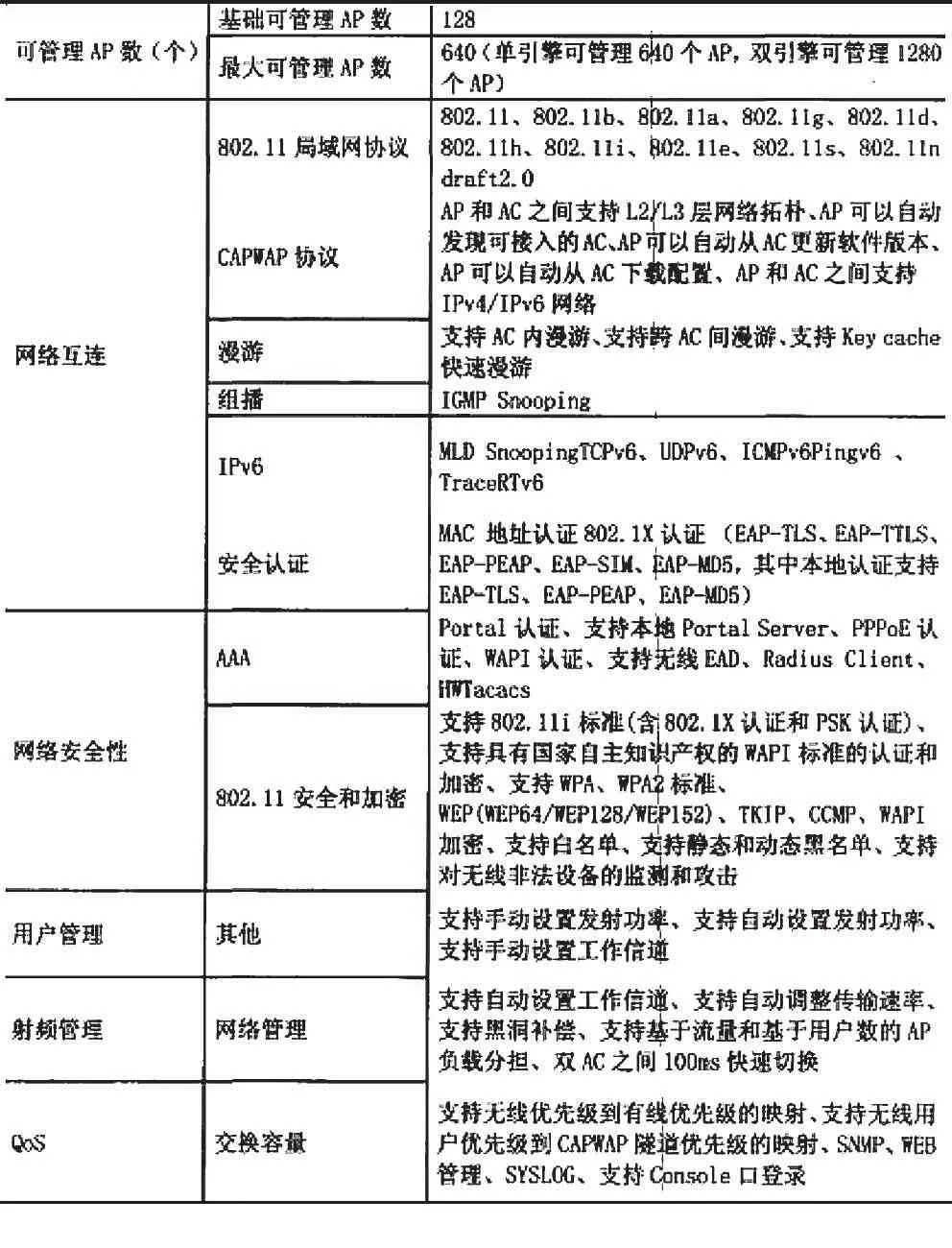

综合以上需求分析,本文设备选型最终确定,项目所用无线接入点设备为WA2200-AG,无线控制器设备为WX61O3,设备参数如图1、图2。

在部署WLAN AP时,充分考虑到有线网的特性,采用零配置即用的技术,对现有有线接入网络不做任何修改,仅仅修改DHCP服务器或者DNS服务器的配置,在无线控制器(AC)上进行配置,就可以提供WLAN接入服务,大大降低了网络部署成本。需要更换设备时,新的AP设备接上以太网线就可以成功接入到网络,不需要改变无线控制器上的配置,对安装维护人员没有技术背景要求,轻松实现设备维护更换和网络扩容。

图1 WA2200-AG无线接入点参数

图2 WX6103无线控制器主要参数

2 校园无线局域网设计

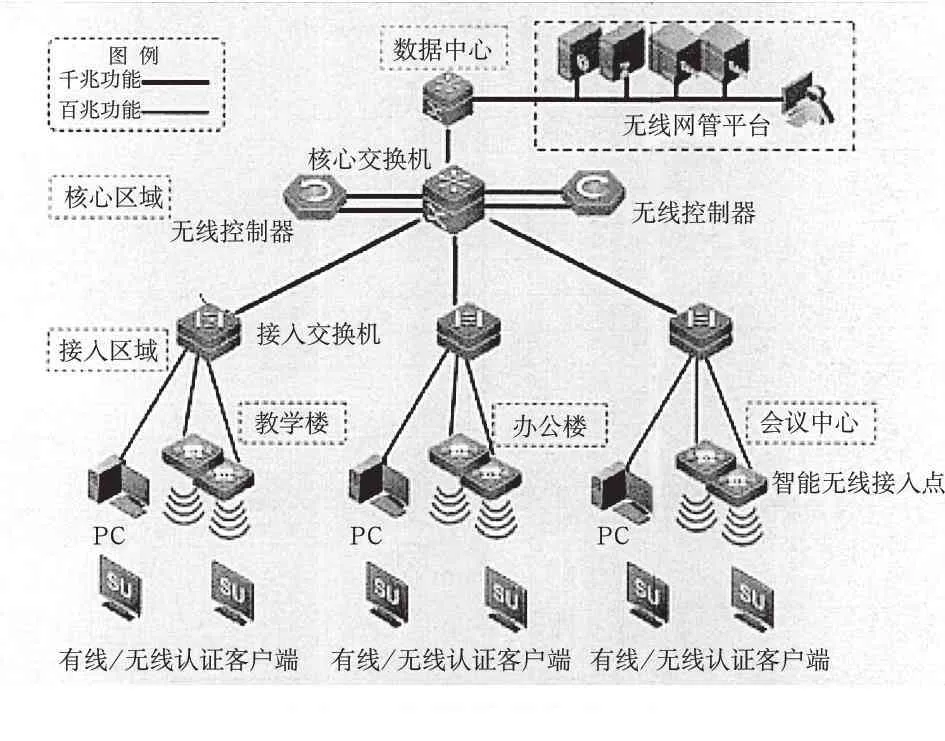

根据以上需求分析,总体设计拓扑如图3所示。

图3 设计总体拓扑图

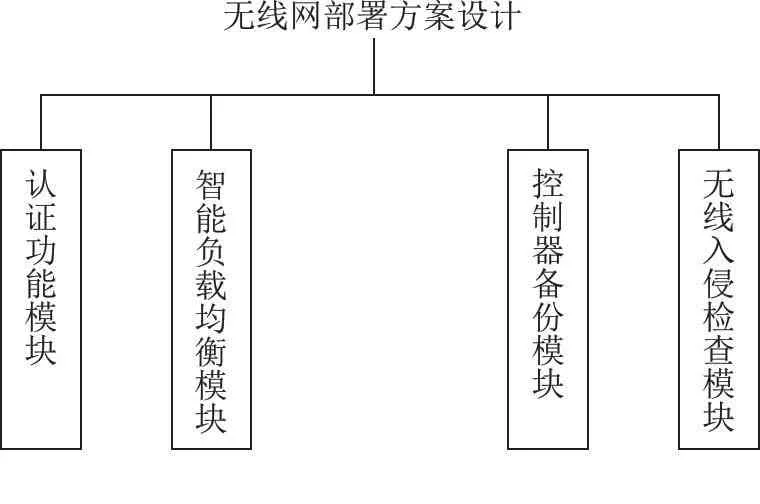

方案部署模块如图4所示。

图4 无线网功能部署模块图

下面重点介绍认证功能模块和无线入侵检查模块。

(1)认证功能模块

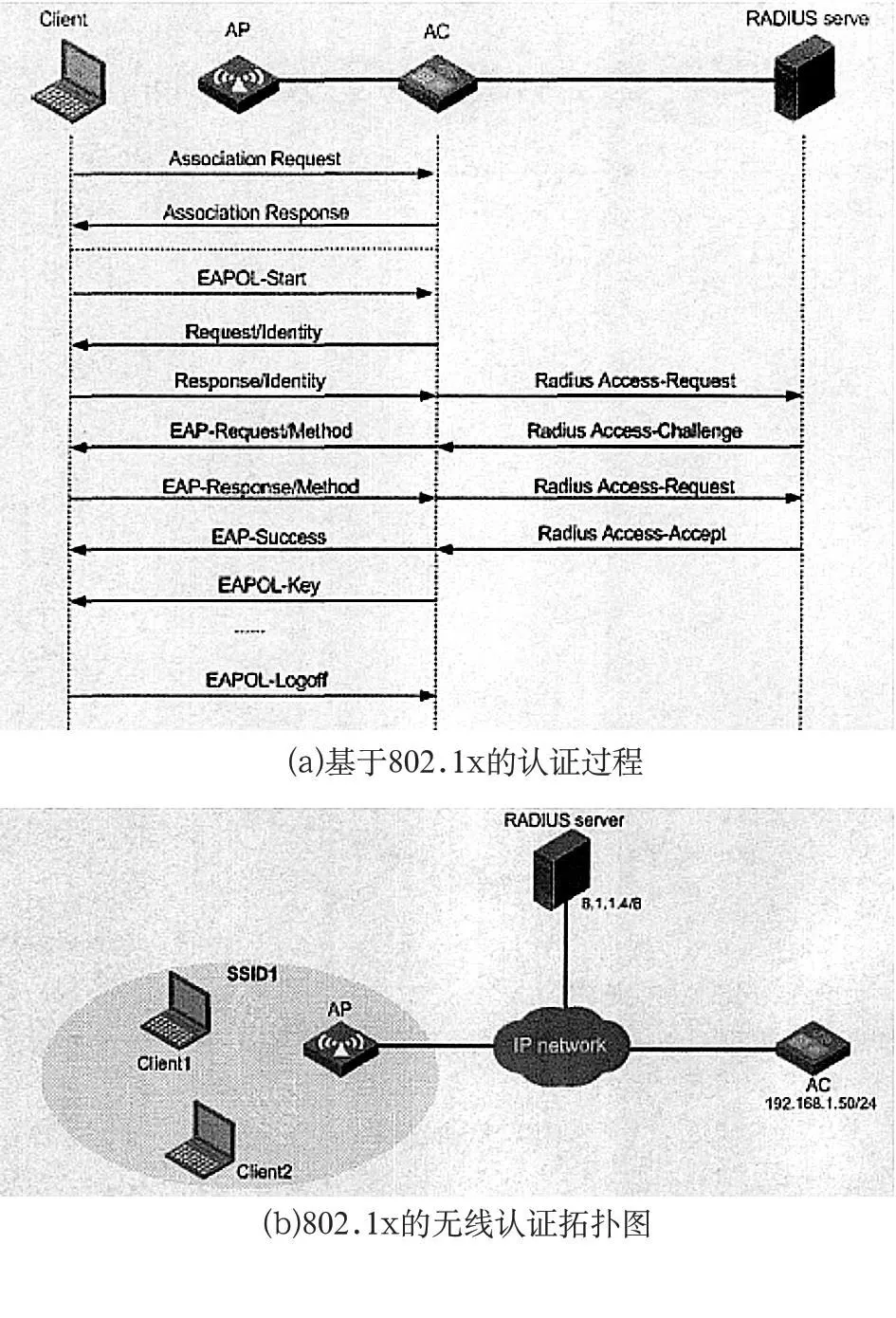

认证功能模块要求支持802.1x认证方式。

目前的有线网络使用的是基于802.1x的认证方式,使用中网络也需要能够与有线网络相融合,无线控制器本身就能很好地支持基于802.1x的认证功能将无线用户提交的账户信息直接与有线网络RADIUS进行联动,就可以保证全网用户有线与无线的认证账号统一。其认证过程如图5。

图5 认证过程

使用支持IEEE 802. 1 x认证技术的AP作为无线网络的安全核心,并通过Radius服务器进行用户身份验证,有效地阻止未经授权的用户接入。通过无线交换机与SAM的联动认证,不但可以使用原有的账户信息,对用户完全透明,并且还可以利用无线控制器强大的扩展属性功能来为无线用户进行更多的控管。

(2)无线入侵检查模块

通过非法AP检测功能,无线网络可以自动监测非法设备,并适时上报网管中心,同时对非法设备的攻击可以进行自动防护。白名单功能确保只有名单上的无线用户才能进行数据传输,其他用户均被认为非法用户,非法用户的报文全部被丢弃,从而减少非法报文对无线网络的冲击。

另一方面,无线控制器还提供黑名单功能。用户以硬件配置方式或者控制器实时检测侦听的方式来确定设备是否被加入黑名单,被加入黑名单中的设备发过来的报文全部在AP上丢弃,从而减少攻击报文对无线网络的冲击。无线控制器还支持多种攻击的检测,例如DoS攻击,FLOOD攻击检测。特别无线协议攻击防御可以和动态黑名单配合使用,当控制器检测到攻击时,可以将发起攻击的无线客户端动态添加到动态黑名单中,从而保证系统不再被该设备攻击。

在WLAN环境中,可以通过指定的规则过滤是否允许指定无线客户端的报文通过,实现了对无线终端用户的接入控制。

无线用户接入控制通过维护三种类型的列表实现接入控制。

白名单列表:该列表包含允许接入的无线客户端的MAC地址。如果使用了白名单,则只有白名单中指定的无线用户可以接入到WLAN网络中,其他的无线用户的所有报文将被AP直接丢弃。

静态黑名单列表:该列表包含拒绝接入的无线客户端的MAC地址。

动态黑名单列表:当WLAN检测到来自某一设备的非法攻击时,可以选择将该设备动态加入到黑名单中,禁止接收任何来自于该设备的报文,实现WLAN网络的安全保护。

如图6,有三个AP连接到AC。在AC上配置白名单列表和黑名单列表,白名单列表和黑名单列表将被发送到所有与之相连的无线接入点上(AP1、AP2和AP3)。假设Client 1的MAC地址存在于黑名单列表中,则Client 1不能与任何一个AP发生关联。当Clientl的MAC地址存在于白名单列表中时,该客户端可以和任何一个AP发生关联。

图6 无线用户接入控制组网

本无线网部署方案,采取动态黑名单的控制器入侵检测方式。

3 结束语

随着无线局域网的迅速发展,其安全问题日益受到人们的关注。与有线网络相比较,无线局域网的物理开放性使其难以在物理上采取控制措施,因此保护无线局域网的安全难度要远大于保护有线网络。人们已经认识到必须专门为WLAN设计安全防护机制,以保护在WLAN中传输数据的机密性、完整性和不可否认性,同时对请求接入WLAN的用户进行身份认证和访问控制。

参考文献:

[1]李勤,张浩军,杨峰,等.无线局域网安全协议的研究和实现[J].计算机应用,2005,(1):35-36.

[2]孙宏,杨义先.无线局域网协议802.1安全性分析[J].电子学报,2003,31(7):1098-1100.

[3]周正,译.无线局域网安全务实[M〕.北京:人民邮电出版社,2006.

[4]刘乃安.无线局域网(WLAN)一原理、技术与应用[M].西安: 西安电子科技大学出版社,2008.

[5]杨哲.无线网络安全攻防实战[M].北京:电力工业出版社,2008.

[6](美)王杰.计算机网络安全的理论与实践(英文版)[M].北京:高等教育出版社,2008.

[7]贾铁军.网络安全技术及应用[M].北京:机械工业出版社,2009.

[8]段水福,历晓华,段炼,编著.无线局域网(wLAN)设计与实践[M].杭州:浙江大学出版社,2007.

[9](美)斯托林斯著,何军,等译.无线通信与网络(第2版)[M].北京:清华大学出版社,2005.

[10](美)莫利斯,著,田斌,等译.无线通信[M].北京:电子工业出版社,2008.

通信技术

Design of Campus Wireless Local Area Network (LAN)

DONG Shu-jie

(Guomai Information College, Fujian University of Technology, Fuzhou 350014, China)

Abstract:In this article, based on practical application demand of construction of campus wireless LAN, design scheme of combining wireless LAN with wired network is proposed. The study focuses on security mechanism of campus wireless LAN based on IEEE802.11i. And security configuration method of integrating wired and wireless networks is discussed, through which different authentication ways are applied to different users to achieve good performance of both speed and safety.

Key words:campus network; wireless local area network (LAN); security

中图分类号:TP311

文献标识码:A

文章编号:1009-3664(2015)02-0090-04

作者简介:董述杰(1983-),男,福建福州闽侯县人,实验员,助理工程师,研究方向为局域网管理和维护。

收稿日期:2014-12-15