一种IMS 网络的网络安全监控和防范处理方法

2015-12-10刘国强

刘国强

摘要: 随着IMS网络的快速发展,IMS边缘汇聚层的网络安全变得越来越重要,该文针对IMS边缘汇聚层设备所面临的各种安全威胁,提出一种IMS网络的网络安全监控和防范处理的方法,有效了保证了IMS网络的安全。

关键词: IMS; 安全; 监控

中图分类号:TP393 文献标识码:A 文章编号:1009-3044(2015)26-0023-02

The Method for Network Security Monitoring and Resolving about the IMS Network

LIU Guo-qiang

(Zhuhai Branch of China Telecom Co., Ltd., Zhuhai 519000, China)

Abstract: With the rapid development of IMS network, the network security about the IMS edge convergence layer become more and more important .This article in view of the IMS edge convergence layer of the security threat and put forward a method for network security monitoring and resolving about the IMS network, effectively guarantee the safty of the IMS network.

Key words: IMS; security; monitor

1 引言

IMS是3GPP[1]在R5阶段标准化的,是在分组域中完成多媒体通信的子系统。IMS采用SIP(Session InitiationProtocol)协议作为其会话控制协议,利用SIP简单、灵活、易扩展、媒体协商便捷等特点来提高网络的未来适应能力。基于IP技术实现的IMS网络为固定网络与移动网络融合提供了有效支撑,但也继承了来自IP网络的众多安全威胁,智能化的IMS终端不但具有的实现更多通信业务的能力,同时也具备了更大的对通信网络进行攻击的能力,安全成为一个在业务部署时必须要考虑的问题。

在实际网络中,部分用户终端和设备处在接入网中,这部分网络在公众IP网络中,而公众IP网络由于其开放性,存在很多安全问题,这样会给边缘汇聚层设备会带来各种网络安全问题。

2 IMS网络面临的安全威胁

传统的电信网络采用独立的信令网来完成呼叫的建立、路由和控制等过程, 信令网的安全能够保证网络的安全。而且传输采用时分复用( TDM) 的专线, 用户之间采用面向连接的通道进行通信,避免了来自其他终端用户的各种窃听和攻击。

而IMS 的网络使用IP 技术作为主要的传输方式,基于IP 协议和开放的网络架构可以将语音、数据、多媒体等多种不同业务, 通过采用多种不同的接入方式来共享业务平台, 增加了网络的灵活性和终端之间的互通性。由于IMS 是建立在IP 基础上,使得IMS 的安全性要求比传统运营商在独立网络上运营要高的多,不管是由移动接入还是固定接入, IMS 的安全问题都不容忽视[2,3]。

IMS网络面临的安全威胁除了来自开放性IP网络带来的安全威胁外,同时还有来自终端本身的威胁,主要归纳有以下几类:

1) 终端自身行为:由于终端本身的问题,如硬件故障、软件BUG等,导致终端不停向注册网关发起注册消息,当多个终端同时进行大量注册时,可能导致注册网关设备负荷过高而导致网络瘫痪。

2) 攻击者盗用用户终端的信息:用户终端的信息被恶意获取,并利用终端信息非法注册或者向注册网关发送大量注册或者其他信息,导致注册网关设备负荷过高而导致网络瘫痪。

3) 网络攻击者非法访问接入层设备:网络攻击者不断尝试接入层设备的访问口令,以便获取到真正的口令后访问甚至修改或者删除设备数据配置,导致网络异常,或者来自共网载网络(如:Internet接入网)的攻击者发送恶意的路由报文,干扰路由协议的正常交互,造成路由器不能正常转发报文使得全网陷入瘫痪状态,从而破坏IMS的网络。

3 一种IMS网络安全监控处理方法

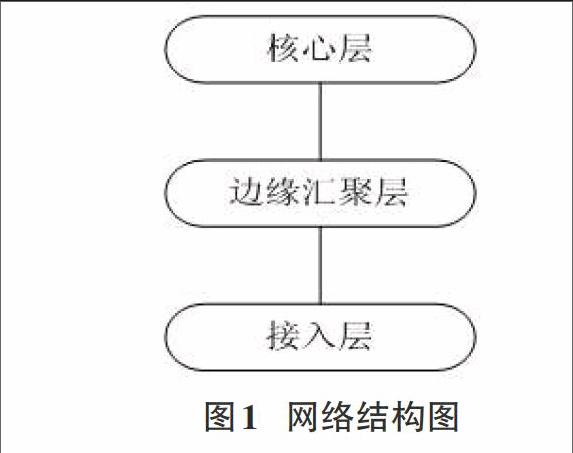

针对IMS网络面临的各种安全威胁,本文提出一种IMS网络的网络安全监控方法,该方法通过端口镜像的方式将数据包送到独立的服务器,服务器对各种网络行为进行分析,并对各种异常行为进行报警,提醒网络维护人员进行响应处理,提高网络的安全性。IMS网络的网络结构如下:

图1 网络结构图

3.1 端口镜像

端口镜像是将指定端口(源端口)、VLAN(源VLAN)或CPU(源CPU)的报文复制一份到其它端口(目的端口),目的端口会与数据监测设备相连,用户利用这些数据监测设备来分析复制到目的端口的报文,进行网络监控和故障排除。

本文通过端口镜像,将边缘汇聚层的交换机、路由器的汇聚端口的上下行流量数据送到数据监控服务器中,一般的交换机或者路由器存在跨板镜像时只能镜像一个端口的限制,因此在选取需要镜像的端口时,尽量考虑镜像端口和被镜像端口处在同一块板件上。

3.2 镜像数据获取和存储

考虑到系统的整体性和连接性,抓取数据程序和数据分析程序都采用JAVA编程,在获取镜像数据时JAVA程序调用JPCAP这个中间件,因为JPCAP调用WINPCAP/LIBPCAP,而WINPCAP可以直接从服务器网卡获取镜像过来的数据,从而实现了平台无关性。

3.3 系统设计

整个系统采用JAVA底层语音,分为数据获取模块,数据存储模块,数据分析模块,告警信息展示模块等,数据的流向为:数据获取模块从镜像的数据服务器的网卡获取镜像数据,数据存储模块按照一定的格式将关键数据如源IP、目的IP、协议类型、IP包大小、端口、MAC地址等存储到数据库,然后数据分析模块按照规则分析数据,并生成分析数据和告警信息,最后由告警信息展示模块将相关信息展示给系统分析人员进行处理。系统模块和处理流程如下:

图2 系统模块和处理流程

该系统可以迅速发现IMS网络遇到的各种网络安全威胁,并及时提示网络维护人员进行处理,起到很好的监控和预防作用。

4 IMS网络安全的防范处理方法

对于系统提示的告警信息等,我们可以采用以下方法进行处理,将网络威胁阻止在初始阶段,保证网络安全,保障业务的正常运行。

1)边缘汇聚交换机和接入层网络交换机之间只开启静态路由:因为OSPF或者BGP等路由协议会将边缘汇聚层设备内部的路由泄露到接入层网络,如果接入层设备被侵入,那么边缘汇聚层设备内部路由会被侵入者获知,一些内部组网和数据等会被侵入者获得,甚至一些漏洞会被利用来进行网络攻击。

2)在边缘汇聚交换机启动TELNET访问控制列表:只开放授权的IP登录交换机,对于异常IP地址和异常时间登录边缘汇聚交换机和SBC交换机的行为,通过IP地址和MAC地址等信息进行追踪处理,同时设置访问密码的复杂程度并定期修改,在交换机对密码进行加密,防止密码泄露。

3)对系统及时提示的IP地址频繁向汇聚交换机发起的注册或其他数据包:由于汇聚设备的处理能力有限,如果同一时间有大量的注册消息或者其他消息上到汇聚设备,汇聚设备会消耗大量的资源处理这些消息,从而没有剩余的资源处理正常的消息,导致正常呼叫无法接续、正常用户无法注册,更严重时会导致系统DOWN机而引起话务全阻。对于这类情况,可及时分析是终端异常造成还是异常入侵行为,根据情况可在交换机上对源IP地址进行限制,防止大量异常行为导致注册网关设备负荷过高而引起网络瘫痪。

4)检测IP报大小:在IMS网络中,主要是注册流程消息、心跳消息、语音信令和媒体消息等,这些消息的大小都比较固定,如果发现网络中有较大的IP包,可以判断这个包为异常包,可以对源IP地址等进行分析和拦截。

5 结束语

本文分析了IMS网络的一些典型的网络安全问题,提出并分析一种网络监控预防的方法,并针对相关的网络安全问题提出解决的方法。通过以上方法,能够有效的保证IMS网络的安全。

参考文献:

[1] 3GPP TS 33.210v7.2.0.3G Security;Network Domain Security;IP Network Layer Security(Release 7),Dec 2006.

[2] 程宝平,梁守青. IMS 原理与应用[M]. 北京:机械工业出版社,2007.

[3] 左伯茹. IMS 网络接入安全方案研究[D]. 北京邮电大学, 2006.