风险导向下人民银行信息技术审计模型构建

2015-12-07樊良孙登昕

樊良,孙登昕

(人民银行菏泽市中支巨野县支行,山东菏泽274000)

风险导向下人民银行信息技术审计模型构建

樊良,孙登昕

(人民银行菏泽市中支巨野县支行,山东菏泽274000)

中央银行的业务工作对信息技术的依赖程度不断提高,信息安全和技术风险问题也日益受到关注,在人民银行系统全面开展信息技术审计应得到各部门的高度重视。信息技术审计是面对计算机信息系统的审计,其目标是通过对计算机信息系统资产所面临的威胁、脆弱性识别以及管理和环境风险水平计算,来评估审计对象科技信息安全状态和存在的不足的流程,探索建立人民银行信息科技审计模型,发现和识别在科技信息系统的风险点和控制薄弱环节,提出有针对性的意见和建议,促进和维护计算机系统的合规性、安全性、可靠性及有效性。

人民银行;信息技术;风险导向审计

一、人民银行信息技术审计中风险导向内审模式的构建思路

随着信息化的迅猛发展,信息技术已经渗透到各个金融管理和服务领域。中央银行的业务工作对信息技术的依赖程度不断提高,信息安全和技术风险问题也日益受到关注,在人民银行系统全面开展信息技术审计应得到各部门的高度重视。信息技术审计是面对计算机信息系统的审计,其目标是通过对计算机信息系统资产所面临的威胁、脆弱性识别,以及管理和环境风险水平计算,来评估审计对象科技信息安全状态和存在的不足的流程,探索建立人民银行信息科技审计模型,发现和识别在科技信息系统的风险点和控制薄弱环节,提出有针对性的意见和建议,促进和维护计算机系统的合规性、安全性、可靠性及有效性。

二、人民银行信息技术审计风险评估指标体系构建

(一)资产重要性识别

资产是具有价值的信息或资源,是安全策略保护的对象。它能够以多种形式存在,有无形的、有形的,有硬件、软件,有文档、代码,也有服务、形象等。机密性、完整性和可用性是评价资产的三个安全属性。信息科技审计中资产的价值不仅仅以资产的账面价格来衡量,而是由资产在这三个安全属性上的达成程度或者其安全属性未达成时所造成的影响程度来决定的。安全属性达成程度的不同将使资产具有不同的价值,而资产面临的威胁、存在的脆弱性、以及已采取的安全措施都将对资产安全属性的达成程度产生影响。根据资产的表现形式,可将资产分为数据、软件、硬件、文档、服务、人员等类。

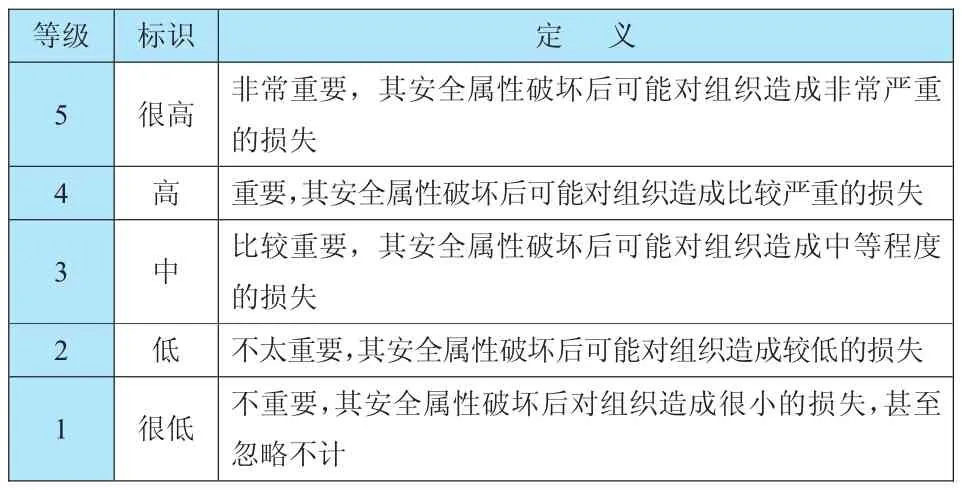

通过对资产的机密性、完整性和可用性综合分析评定,可以对被审计资产的重要性给出一个评估结论。笔者将资产重要性划分为五级,级别越高表示资产重要性程度越高。具体见表1。

(二)资产威胁识别

表1 资产重要性等级划分

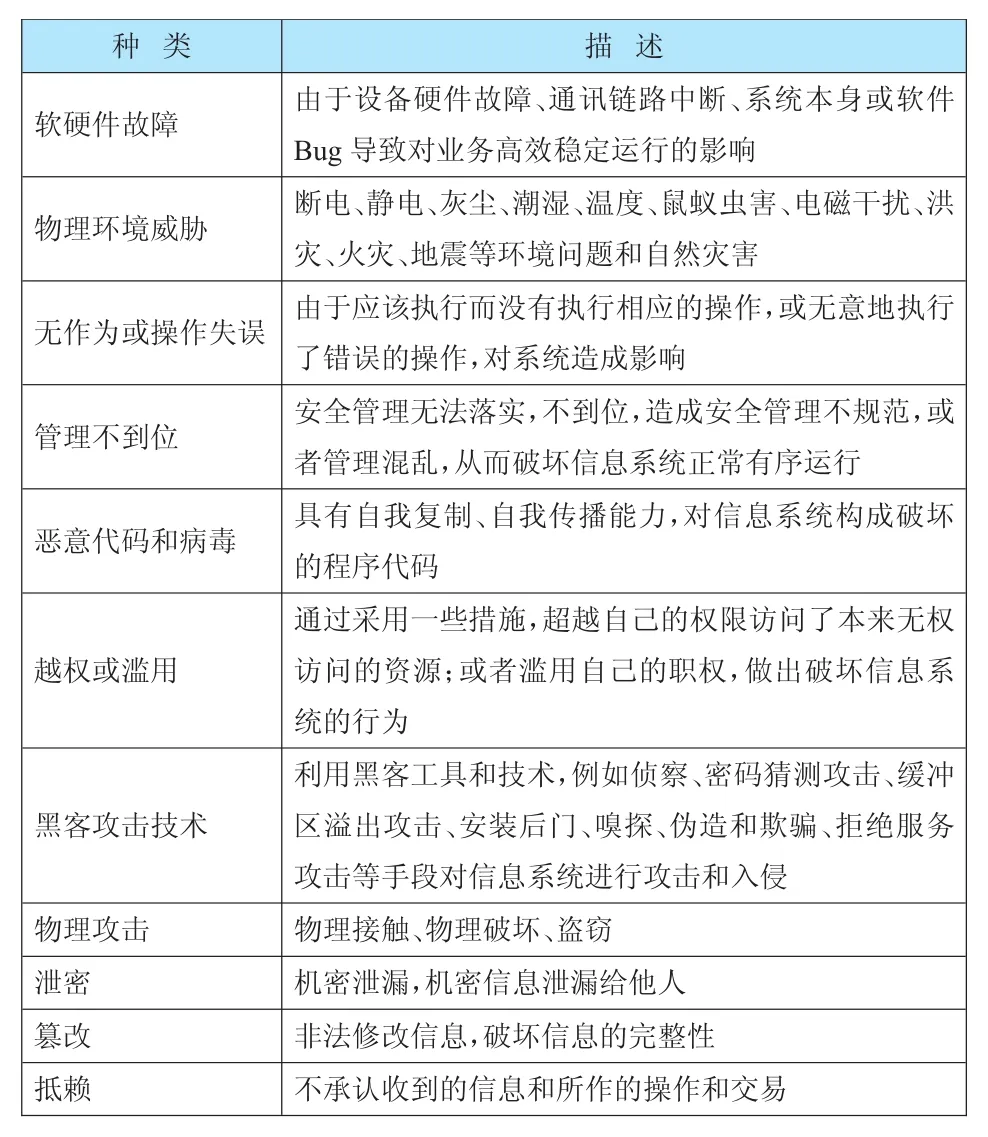

威胁是一种对组织及其资产构成潜在破坏的可能性因素,是客观存在的。造成威胁的因素可分为人为因素和环境因素。根据威胁的动机,人为因素又可分为恶意和无意两种。环境因素包括自然界不可抗的因素和其它物理因素。威胁作用形式可以是对信息系统直接或间接的攻击,例如非授权的泄露、篡改、删除等,在机密性、完整性或可用性等方面造成损害;也可能是偶发的、或蓄意的事件。根据人民银行科技信息工作实际,根据表现形式,威胁主要分为以下几类。见表2。

表2 一种基于表现形式的威胁分类

判断威胁出现的频率是威胁识别的重要工作,审计人

员应根据经验和(或)科技部门提供的有关的统计数据来进行判断。根据人民银行工作实践,判断依据主要包括以下三个方面。

1.以往安全事件报告中出现过的威胁及其频率的统计。

2.实际环境中通过检测工具以及各种日志发现的威胁及其频率的统计。

3.近一两年来国际组织发布的对于整个社会或特定行业的威胁及其频率统计,以及发布的威胁预警。

威胁频率等级划分为五级,分别代表威胁出现的频率的高低。等级数值越大,威胁出现的频率越高。表3提供了威胁出现频率的一种赋值方法。

表3 威胁赋值表

(三)资产脆弱性识别

脆弱性是对一个或多个资产弱点的总称。脆弱性识别也称为弱点识别,弱点是资产本身存在的,如果没有相应的威胁发生,单纯的弱点本身不会对资产造成损害。而且如果系统足够强健,再严重的威胁也不会导致安全事件,并造成损失。即,威胁总是要利用资产的弱点才可能造成危害。

脆弱性识别将针对每一项需要保护的资产,找出可能被威胁利用的弱点,并对脆弱性的严重程度进行评估。脆弱性识别时的数据应来自于资产的所有者、使用者,以及相关业务领域的专家和软硬件方面的专业等人员。脆弱性识别所采用的方法主要有:问卷调查、工具检测、人工核查、文档查阅、渗透性测试等。

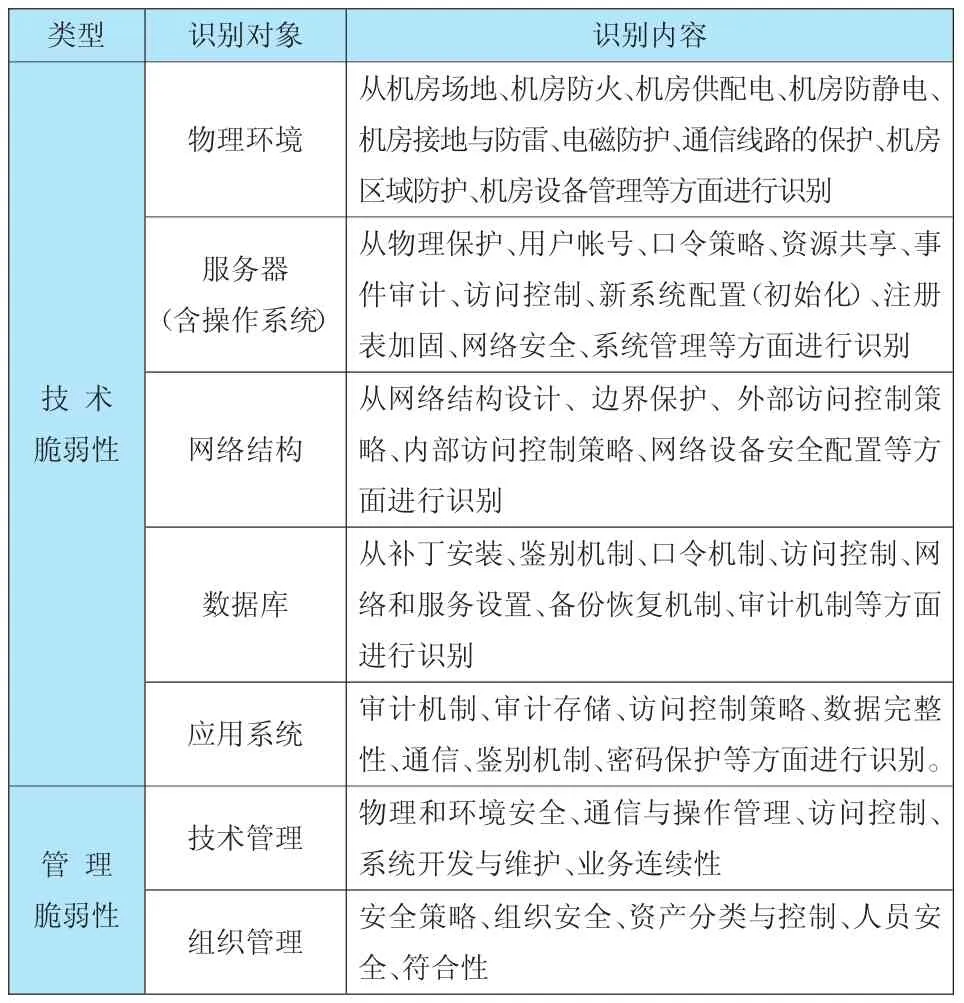

脆弱性识别主要从技术和管理两个方面进行,技术脆弱性涉及物理层、网络层、系统层、应用层等各个层面的安全问题。管理脆弱性又可分为技术管理和组织管理两方面,前者与具体技术活动相关,后者与管理环境相关。具体识别内容见表4。

可以根据对资产损害程度、技术实现的难易程度、弱点流行程度,采用等级方式对已识别的脆弱性的严重程度进行赋值。脆弱性由于很多弱点反映的是同一方面的问题,应综合考虑这些弱点,最终确定这一方面的脆弱性严重程度。对某个资产,其技术脆弱性的严重程度受到组织的管理脆弱性的影响。因此,资产的脆弱性赋值还应参考技术管理和组织管理脆弱性的严重程度。

脆弱性严重程度的等级划分为五级,分别代表资产脆弱性严重程度的高低。等级数值越大,脆弱性严重程度越高。见表5。

(四)风险分析

审计人员在完成了资产识别、威胁识别、脆弱性识别,将采用适当的方法与工具确定威胁利用脆弱性导致安全事件发生的可能性,考虑安全事件一旦发生其所作用的资产的重要性及脆弱性的严重程度判断安全事件造成的损失对组织的影响,即安全风险。风险计算以下面的范式形式化加以说明:

表4 脆弱性识别内容

表5 脆弱性严重程度赋值表

风险值=R(A,T,V)=R(L(T,V),F(Ia,Va))

其中,R表示安全风险计算函数;A表示资产;T表示威胁;V表示脆弱性;Ia表示安全事件所作用的资产重要程度;Va表示脆弱性严重程度;L表示威胁利用资产的脆弱性导致安全事件发生的可能性;F表示安全事件发生后产生的损失。有以下三个关键计算环节。

1.计算安全事件发生的可能性

根据威胁出现频率及脆弱性状况,计算威胁利用脆弱性导致安全事件发生的可能性,即:

安全事件发生的可能性=L(威胁出现频率,脆弱性)=L (T,V)

在具体评估中,应综合攻击者技术能力(专业技术程度、攻击设备等)、脆弱性被利用的难易程度(可访问时间、设计和操作知识公开程度等)以及资产吸引力等因素来判断安全事件发生的可能性。

2.计算安全事件发生后的损失

根据资产重要程度及脆弱性严重程度,计算安全事件一旦发生后的损失,即:

安全事件的影响=F(资产重要程度,脆弱性严重程度)=F(Ia,Va)

部分安全事件的发生造成的影响不仅仅是针对该资产本身,还可能影响业务的连续性;不同安全事件的发生对组织造成的影响也是不一样的。在计算某个安全事件的损失时,应将对组织的影响也考虑在内。

3.计算风险值

根据计算出的安全事件发生的可能性以及安全事件的

损失,计算风险值,即:

风险值=R(安全事件发生的可能性,安全事件的损失)=R(L(T,V),F(Ia,Va))

具体计算方法可以采用风险矩阵测量法。

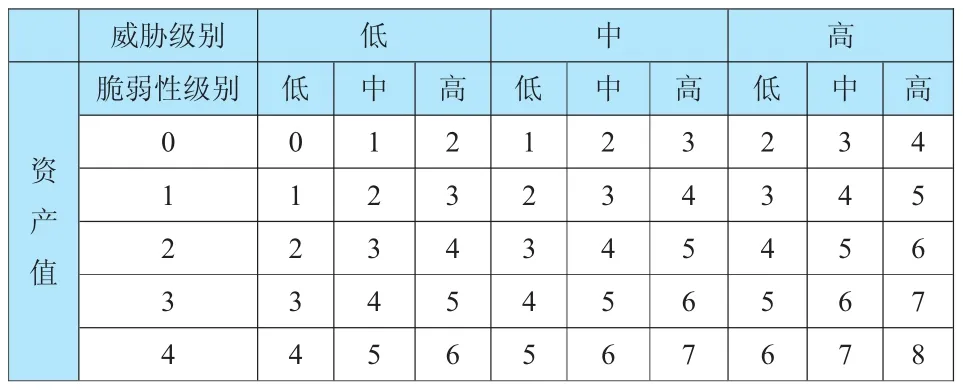

这种方法的特点是根据以上过程事先估算的资产价值、威胁等级和脆弱性等级赋值建立一个对应矩阵,预先将风险等级进行了确定。然后根据不同资产的赋值从矩阵中确定不同的风险。资产风险判别矩阵如表6所示。

表6 资产风险判别矩阵

对于每一资产的风险,都将考虑资产价值、威胁等级和脆弱性等级。例如,如果资产值为3,威胁等级为“高”,脆弱性为“低”。查表可知风险值为5。如果资产值为2,威胁为“低”,脆弱性为“高”,则风险值为4。由上表可以推知,风险矩阵会随着资产值的增加、威胁等级的增加和脆弱性等级的增加而扩大。

当一个资产是由若干个子资产构成时,可以先分别计算子资产所面临的风险,然后计算总值。例如:系统S有三种资产A1,A2,A3。并存在两种威胁:T1,T2。设资产A1的值为3,A2的值为2,A3的值为4。如果对于A1和T1,威胁发生的可能性为“低”,脆弱性带来的损失是“中”,则频率值为1(见表1)。则A1的风险为4。同样,设A2的威胁可能性为“中”,脆弱性带来损失为“高”,得风险值为6。对每种资产和相应威胁计算其总资产风险值。总系统分数ST=A1T +A2T+A3T。这样可以比较不同系统来建立优先权,并在同一系统内区分各资产。

(五)风险结果判定

风险等级划分为五级,等级越高,风险越高。审计人员应根据所采用的风险计算方法为每个等级设定风险值范围,并对所有风险计算结果进行等级处理,最终给予审计对象一个审计结果。见表7。

表7 风险等级划分表

人民银行应当综合考虑风险控制成本与风险造成的影响,提出一个可接受风险阈值。对某些风险,如果评估值小于或等于可接受风险阈值,是可接受风险,可保持已有的安全措施;如果评估值大于可接受风险阈值,是不可接受风险,则需要采取安全措施以降低、控制风险。安全措施的选择应兼顾管理与技术两个方面,可以参照信息安全的相关标准实施。

在对于不可接受风险选择适当的安全措施后,为确保安全措施的有效性,可进行再审计,以判断实施安全措施后的残余风险是否已经降低到可接受的水平。

某些风险可能在选择了适当的安全措施后仍处于不可接受的风险范围内,应考虑是否接受此风险或进一步增加相应的安全措施。

三、人民银行信息技术审计中应注意的问题

在信息技术审计中如何坚持风险导向审计是一个不断摸索、不断总结提高的过程。笔者认为,只有不断积累风险数据信息,持之以恒的加强人才培养,新旧审计模式互为补充,才能更进一步发挥好内部审计职能。因此,应注意以下几点。

(一)建立动态的风险信息数据库,为运用现代风险导向审计模式提供信息基础

由于内部审计时间资源有限,不可能对所有的监督内容和所有的环节进行全面监督,比较科学的办法是建立一个完整的审计风险模型,对造成审计风险的多种因素进行全面分析和评估,发现被审计单位内部控制中的薄弱环节,确定审计的重点和范围,从而制定更具有针对性的审计策略。

(二)新型审计模式的运用并不意味着旧审计模式的消亡

风险导向审计是在传统审计模式基础上发展起来的新型审计模式,立足于对被审计对象整体风险管理进行系统审查、分析和评价,并以此确定审计策略及审计计划。因此,必须注重新旧审计模式的有机结合。将风险导向审计理念融入传统审计模式,可以使传统审计项目内容得以扩展,审计更加灵活,更好地坚持全面审计、突出重点的原则。

(三)重视信息技术审计人才的培养,为风险导向审计提供智力支持

人民银行运用风险导向审计方法,不仅要求内部审计人员熟练掌握有关规章制度,还要求审计人员利用审计职业独特的判断力,在实际运用中对审计风险点加以判断。因此,复合型人才培养与储备是运用风险导向审计方法必不可少的前提条件。要通过各类后续教育及培训,进一步更新内部审计人员业务知识,提升专业胜任能力,逐步建立起具有现代知识素养和职业水平的内部审计干部队伍。

(四)加快辅助审计软件的开发及应用,为风险导向审计提供技术支持

随着信息技术的发展,审计技术手段日新月异。在风险导向模式下,加强审计信息化建设十分重要。通过搭建信息收集和监测平台,开发和应用计算机辅助审计软件,迅速有效地完成各项审计信息的审核工作,将内部审计人员从机械性检查中解放出来,把主要精力用在对重要业务系统、重要业务环节的监控和评价上,从而减少审计成本、提升审计效率。

[1]中国人民银行福州中心支行内审处.借鉴风险导向型审计拓展央行内审新领域[J].福建金融,2007(10).

[2]罗伯特·莫勒尔.布林克现代内部审计学[M].北京:中国时代经济出版社,2005.

[3]孙晓,马鹏飞.人民银行信息技术应用的风险管理研究——基于审计角度的分析[J].金融会计,2011(12).

[4]李帆,骆钰.风险导向审计模式在人民银行内部审计中的运用研究[J].武汉金融,2009(9).

[5]林久荣.中央银行风险导向审计模式探讨[J].审计监督,2009(2).

[责任编辑:王鑫]

F830

A

1005-913X(2015)12-0113-03

2015-10-09

樊良(1963-),男,山东郓城人,经济师,研究方向:金融审计。