基于P2DR模型的IDS告警实时化研究

2015-08-18张卷卷张海涛中国移动通信集团浙江有限公司杭州310051

张卷卷,蒋 熠,张海涛(中国移动通信集团浙江有限公司,杭州 310051)

基于P2DR模型的IDS告警实时化研究

张卷卷,蒋熠,张海涛

(中国移动通信集团浙江有限公司,杭州 310051)

随着互联网发展,网络安全风险日益提高。IDS入侵检测作为移动业务网中主要检测手段,目前存在日志量过大、误报率高、无法深度挖掘和告警关联等问题,因此在全国移动范围内应用效果不佳,无法起到实时检测的目的。本文基于P2DR模型,对IDS策略进行优化,对IDS告警进行过滤和聚合,并建立实时告警派单电子化流程。本文依托P2DR思想实现海量IDS告警过滤和实时派单,有效解决了IDS事件告警有效性问题,并实现了告警实时化需求。

P2DR;告警实时化;IDS策略优化

1 项目背景和意义

近年随着互联网的发展,网络安全风险日益增高,同时,随着IT基础架构的逐步云化,网络入口愈加集中,导致信息安全事件后果极其严重,无论考虑到国家、部委的重视,还是从实际生产出发都非常有必要做好信息安全防护工作。

云化以后的系统要求具备完整、科学的安全体系,而完整、科学的安全体系需要严密的安全模型作支撑。P2DR模型提出了全新的安全概念,强调安全是一个动态的过程,是一个综合作用的体系。安全不能依靠单纯的静态防护,也不能依靠单纯的技术手段来解决,而是需要把技术和管理很好地结合起来,才能达到较好的安全防护效果。

而在P2DR模型下,及时的检测和响应就是安全,相应的检测手段就成为了重要的工作。IDS是目前业务网中入侵检测的主要手段,目前网络入侵行为激增,上半年已经发生多起网络入侵事件,但目前全国同行业范围内IDS利用效果不佳,IDS无法起到实时检测的目的,只能做事后佐证用途。因此在信息安全检测方面存在以下问题。

(1)网络攻击确实存在,且愈发严重,后果也及其严重。

(2)网络攻击行为难以监控,虽有IDS监控,但从现网设备日志告警量过大,单台设备告警量达到了1 000万条/周,基本已经处于无法监控的状态。

(3)IDS设备本身性能能力有限,安全攻击行为深度挖掘能力不足。

本项目主要为了研究和解决目前IDS事件有效性问题,并实现IDS告警实时化需求。

2 项目特点和功能描述

2.1P2DR模型

随着计算机和网络技术的发展,传统的计算机安全管理理论侧重于静态防御,不再适应动态变化的、多维互联的网络环境,ISS公司提出了P2DR模型,也称可适应网络安全模型如图1所示。

收稿日期:2015-11-16

图1 P2DR模型示意图

该模型包含4个主要部分:Policy(安全策略)、Protection(防护)、Detection(检测)和Response(响应)。在安全策略的指导下,防护、检测和响应组成了一个完整的、动态的安全循环,以及一个螺旋上升的过程。安全策略在安全管理中占核心地位,安全技术措施产品不是盲目引进,而是围绕整体安全策略的需求有序地组织在一起,架构一个动态的安全防范体系。防御指安全规章的制定、安全配置的落实和安全措施设备的采用。检测针对网络的动态变化,弥补漏洞发现或攻击手段发明与相应的防护措施的建立之间的时间差,包括异常监视和攻击发现。响应在发现攻击企图或攻击之后,报告、记录、反应、恢复等活动,负责事件处理并将系统调到“最安全”或“风险最低”的状态。P2DR模型强调在整体的安全目标和连续的管理周期。作为一个防护体系,当入侵者要发起攻击时,每一步都需要花费时间。如果用Pt代表系统为了保护安全目标进行相关设置的防护时间,即入侵者攻击安全目标所花费的时间;Dt代表从入侵者发动入侵开始,系统能够检测到入侵行为所花费的时间;Rt代表从发现入侵行为开始,系统能够做出足够的响应,将系统调整到正常状态的时间。

P2DR模型就可以用一些典型的数学公式来表达安全的要求:

那么,针对于需要保护的安全目标,如果上述数学公式满足,即防护时间大于检测时间加上响应时间,也就是在入侵者危害安全目标之前就能够被检测到并及时处理。

另外,如果用Et代表安全目标系统的暴露时间,即系统处于受威胁状态的时间,那么

如果Pt=0,式(2)的前提是假设防护时间为0。这种假设对WebServer这样的系统可以成立。

即表明:针对需要保护的安全目标,如果Et越小,系统就越安全。通过上面两个公式的描述,实际上给出了安全一个这样的定义:及时的检测和响应就是安全,及时的检测和恢复就是安全。而且,这样的定义为安全问题的解决明确了方向——提高系统的防护时间Pt,降低检测时间Dt和响应时间Rt。

P2DR模型理论给人们提出了全新的安全概念:安全是以一种目标、思想、策略为中心的,需要全局的指导思想和自上而下的完整策略,是个动态的过程。片面依靠被动的静态防护是难以保证安全的,需要提高主动检测的意识和能力,以及响应的及时性和效率,不能依靠单纯的技术手段来解决。

2.2方案特点

缩短DT时间,通过对IDS策略的优化来实现DT时间的缩短,主要措施如下。

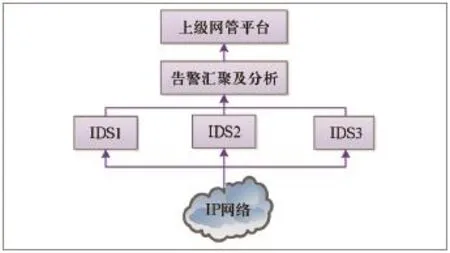

(1)IDS降噪。通过优化IDS设备的部署位置等机制来降低多个流量对IDS设备本身监控带来的干扰。采用近业务部署,如图2所示,可以有效降低单个IDS处理流量,提升IDS分析性能;可以避免重复告警,只关注最后进出业务的流量。

(2)IDS设备优化。对IDS设备本身的检测机制及检测结果进行优化,提高IDS设备本身的检测准确性。

(3)建设告警过滤平台,对IDS告警进行二次处理,实现IDS告警的实时检测,框架如图3所示。

缩短RT时间,建立应急处置机制,通过工单系统将检测异常信息形成事件工单快速传递至维护人员及时进行处理,缩短响应时间。

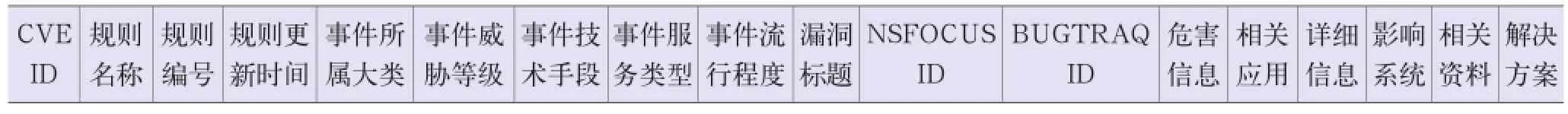

表1 梳理的告警事件字段格式

图2 IDS部署位置优化示意图

图3 IDS告警过滤流程

3 项目主要内容

3.3告警过滤(如表3所示)

通过二次过滤平台主要是接收到IDS的告警进行二次过滤,根据周期性手工分析及目前较为流行的网络攻击行为,共计梳理相关过滤策略攻击21条,基本涵盖了目前所有的安全相关的攻击事件。

3.4告警合并

接入上级网管后,根据合并后的IDS事件,根据安全事件的特点,为了进一步进行告警聚合,提高告警有效性,根据实践又提出以下的策略。

(1)“组”创建:系统收到第一条IDS事件后,创建一个“组”,“组”至少具有“开始时间”“结束时间”,“事件ID”,“事件名称”等属性。

(2)“组”成员添加:在“组”未关闭前,收到“特定条件”的事件归纳到“组”中,并把这条事件更新为组的最后一条IDS事件。

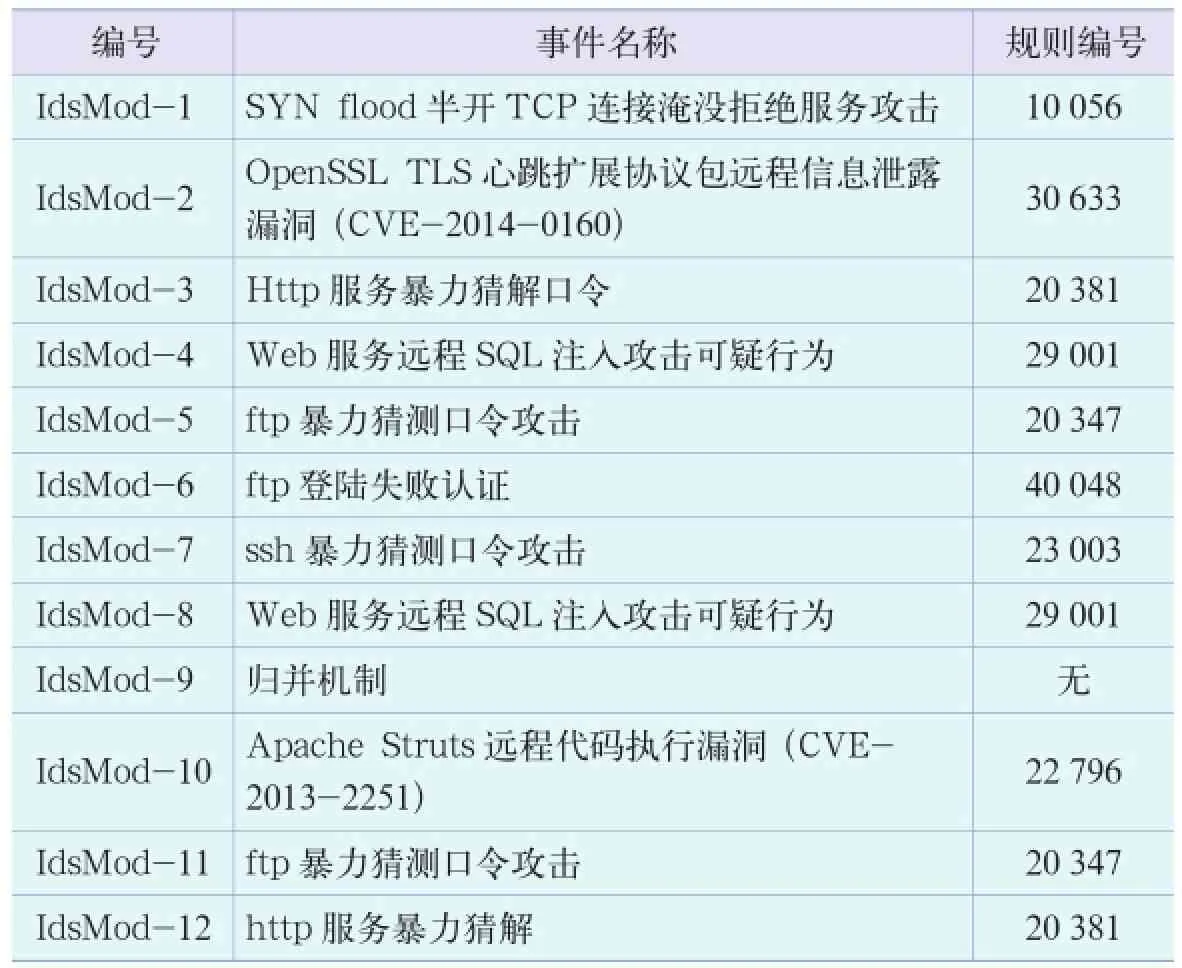

表2 已优化的IDS策略

3.1完成现有IDS策略的文档化

对IDS策略进行优化和处理,如表1所示,通过以下字段对IDS已有告警事件进行梳理,共计梳理中风险事件1541条,高风险事件808条。梳理完成后,对目前IDS的能力有了基本的了解。

3.2IDS策略优化工作

截止当前,IDS共计提出IDS优化策略共13条,如表2所示。

(3)“组”的关闭:在组最后一条IDS事件发生时间的15 min内没有添加新的事件后,组关闭,下面新收到符合“组”的事件再重新创建一个“组”。或者在“组”收到第一条事件2 h后关闭。

(4)特定条件:针对不同类型的事件有不同的条件。针对事件ID为1、2、3、5、10、11、12、17、18、19、20、21的事件,特定条件为相同源并且相同目的并且相同事件ID。针对事件ID为4、6、7、13的事件,特定条件为相同源并且相同的事件ID。针对事件ID为8、14、15、16的事件,特定条件为相同目的地址并且相同的事件ID。

(5)根据安全事件等级将此类事件设置为1级告警,上级网管收到即下发通知。

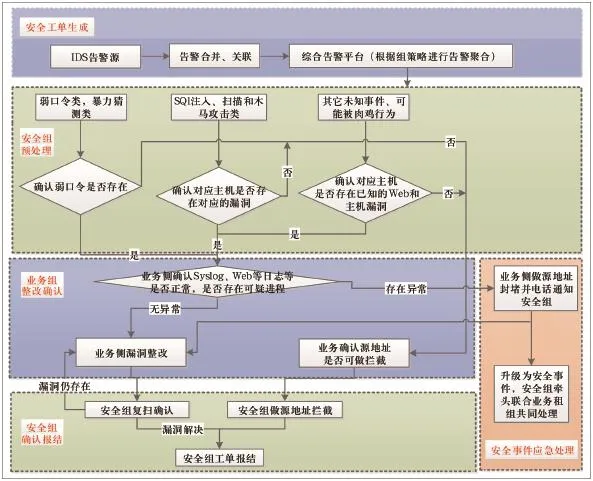

3.5 实时告警处理流程(如图4所示)

IDS告警经过生成、汇聚、预处理、整改和报结形成一套完善的处理机制。全流程实现自动电子化派单,流程可跟踪可追溯。

4 主要创新点

首次在网管网络安全维护中引入P2DR模型指导安全运维工作。

采用二次策略过滤手段提升事件有效性从而提升检测时效性。

误报过滤:针对IDS中的一些因事件规则导致的误报,由IDS厂家去优化结果往往周期比较长,而且许多事件IDS厂家由于设备性能等原因,厂家并不准备进行优化。所以把IDS上的告警事件上传到二次过滤系统上面,在二次过滤系统上通过对IDS告警事件中的协议摘要、原始报文等内容进行匹配,大幅度提升IDS告警事件的准确性。

采用事件单形式,纳入现网成熟维护流程,缩短响应时延。

联合告警:在二次过滤系统上采用满足在一定时间内触发N条A事件并且触发N条B事件或触发共计N条A或B或C事件的方式进行统计。如在3 s内同一源地址和目标地址存在10条FTP登陆失败并且使用的密码每次都不同,并且在这10条后的5s内该源地址成功登陆了目的FTP,则在二次过滤系统上提示【FTP口令被暴力猜解成功】。在使用联合告警后,在二次过滤系统上的告警日志大大降低,并且告警内容的准确性有了明显的提高。

IDS实时告警:在二次过滤系统上的告警事件接入上级网管告警系统,在上级网管告警系统中对二次过滤系统告警事件进行2 h内去重,并且进行短信告警。

首次建立一套完整的、可落地执行的安全专业工单处理体系。明确了安全人员和业务人员分工职责,为后续其它安全手段接入告警监控提供了借鉴。

图4 实时告警处理和派单流程

5 实际应用效果总结

IDS实时告警量大幅下降。单台IDS告警量优化前为每周200 W条左右的日志,接入二次过滤平台后日志量大概在每周400条左右(包含重复的),接入告警系统实现去重功能的话,每周告警会在50条左右(实际情况中可能一条攻击事件会触发多条告警,所实际攻击事件为10条左右)。基本达到了优化前的目的。

实现信息安全事件的实时发现。从告警生成到安全组合业务人员发现平均时间不超过10 min,确保常安全事件的及时有效发现。以某大会保障为例,在大会保障的一周内共发现18条攻击事件并且日志时延不超过10 min。

The study on real time IDS alarm based on the P2DR model

ZHANG Juan-juan, JIANG Yi, ZHANG Hai-tao

(China Mobile Group Zhejiang Co., Ltd., Hangzhou 310051, China)

With the development of the Internet, the network security risks are increasing day by day. IDS, as the main intrusion detection method in the mobile service network, existing the problems of the large amount of log, high misinformation rate, low excavation depth and lack of alarm correlation. Therefore the application effect is not good in the whole company, and can not play the purpose of real-time detection. Based on the P2DR model, the IDS strategy is optimized, the IDS warning is fi ltered and aggregated, and the real-time alarm process is establishmented. This paper based on P2DR idea to achieve massive IDS alarm fi ltering and real-time dispatching, effectively solve the problem of IDS event alarm, and realize the real-time requirements of alarm.

P2DR; real-time alarm; IDS strategy optimization

TN918

A

1008-5599(2015)12-0026-05