不让远程桌面非法访问

2014-11-24唐人

唐人

远程桌面程序是很多人在进行远程管理操作时,都喜欢使用的一个Windows系统内置工具,它不但具有良好的操作性,而且也有不错的连接速度。但也正因为如此,很多恶意用户经常会瞄准它默认使用的3389端口,展开各种非法访问,这种非法访问既不会轻易被安全工具拦截,又能做到神不知鬼不觉,给局域网的安全管理带来了不小的威胁。有鉴于此,本文特意提出如下控制技巧,不让远程桌面进行非法访问。

取消远程连接权限

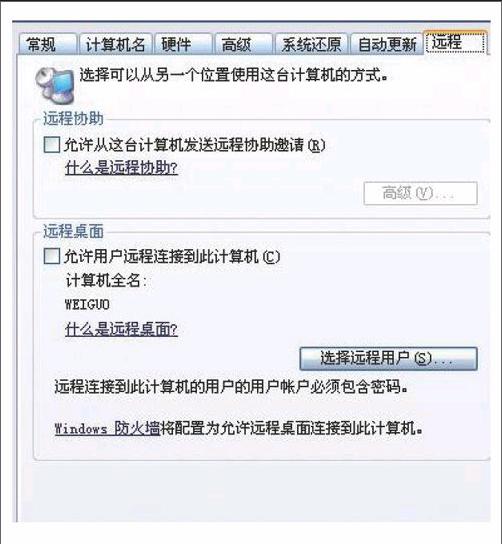

对于局域网中的重要主机来说,始终保持权限最小化状态是十分有必要的,所以在可能的情况下,取消一切用户的远程连接权限,就能不让远程桌面非法访问了。登录进入重要主机系统,用鼠标右键单击系统桌面上的“我的电脑”或“计算机”图标,从弹出右键菜单中点击“属性”命令,进入系统属性对话框,点击“远程”选项卡,打开如图1所示的选项设置页面,取消选中“允许用户远程连接到此计算机”选项,单击“确定”按钮保存设置操作即可。

当然,简单取消远程连接权限有点极端,在确实需要进行远程管理的场合下,可以为特定用户赋予远程连接权限。例如,仅允许“(8JHYTsd”这样的可信账号进行远程桌面连接时,只要在如图1所示的设置页面中,点击“选择远程用户”按钮,系统会弹出用户账号列表框,将已经出现在这里的所有账号一一选中,并单击“删除”按钮。再按下“添加”按钮,在其后弹出的选择用户账号对话框中,找到“(8JHYTsd”这样的可信账号,并将该账号选中添加进来,确认后保存设置操作。这样,日后其他普通用户将无法使用远程桌面程序来对本地主机系统进行远程管理,而只有在这里授权的“(8JHYTsd”用户才有权限使用远程桌面连接管理本地系统。

值得注意的是,administrator账号默认会拥有远程桌面连接权限,为了防止恶意用户尝试通过该账号来实现非法访问,建议进行如下操作来取消administrator账号远程桌面连接权限:依次单击“开始”、“运行”命令,展开系统运行对话框,输入“gpedit.msc”命令并回车,开启系统组策略编辑器运行状态。将鼠标定位到“本地计算机策略”、“计算机配置”、“Windows设置”、“安全设置”、“本地策略”、“用户权限分配”分支上,双击该分支下的“通过终端服务允许登录”组策略选项,在其后弹出的选项设置框中,删除已经存在的系统管理员账号administrator。这样,当有人尝试通过administrator账号远程桌面连接到本地系统时,就会出现拒绝登录的报警提示。

绑定终端服务协议

默认状态下,终端服务RDP协议会绑定在重要主机的所有网卡设备上,事实上,某个时刻只有其中一块网卡设备需要开通远程管理功能,这时候绑定在其他网卡设备上的终端服务RDP协议,或许就容易被远程桌面非法利用。为了降低非法利用的可能,我们可以采取如下步骤,将终端服务RDP协议只绑定到需要的网卡设备上:

首先登录重要主机系统,依次单击“开始”、“程序”、“管理工具”、“终端服务配置”选项,进入终端服务配置控制台界面。在该界面右侧列表区域,找到终端服务RDP协议选项,用鼠标右键单击该选项,点击右键菜单中的“属性”命令,弹出终端服务RDP协议属性对话框。

其次点击“网卡”标签,打开如图2所示的标签设置页面,在这里我们能看到终端服务RDP协议默认已经绑定在重要主机的所有网卡设备上了。此时,可以从网卡下拉列表中,选择需要绑定的那块网卡设备,单击“确定”按钮保存设置操作即可。

按需过滤连接请求

有的时候,为了预防局域网中感染了病毒木马的计算机,通过远程桌面连接随意访问服务器系统,我们需要在服务器系统过滤大部分远程连接本地3389端口的TCP请求,仅允许通过事先授权IP地址的计算机连接。要做到这一点,可以利用创建IP安全策略的方法,通过点到点的安全模型,能够安全有效地限制源计算机远程连接到目标计算机。那么,怎样来创建IP安全策略,按需过滤远程连接本地3389端口的TCP请求呢?这里就以Windows Server 2003系统为例来说明。

首先依次单击“开始”、“运行”命令,弹出系统运行对话框,输入“Gpedit.msc”命令,开启系统组策略编辑器运行状态。将鼠标定位到组策略编辑界面的“本地计算机策略”、“计算机配置”、“Windows 设置”、“安全设置”、“IP 安全策略,在本地计算机”分支上,在该分支下显示有服务器系统默认的三条安全策略,它们分别为安全服务器、客户端、服务器策略。

其次打开目标分支的右键菜单,点击“创建IP安全策略”命令,展开IP安全策略向导设置框,按“下一步”按钮,将策略名称输入为“过滤远程连接”,单击“下一步”按钮后,取消“激活默认响应规则”项目的选中状态,继续按“下一步”按钮,再点击“完成”按钮结束新安全策略的创建任务。

下面需要在该安全策略中创建两条IP安全规则:“禁止远程连接”和“允许远程连接”。在创建IP安全规则之前,先要返回到“IP 安全策略,在本地计算机”分支上,从该分支的右键菜单中点击“管理IP筛选器表和筛选器操作”命令,切换到管理IP筛选器列表标签页面,点击其中的“添加”按钮,展开IP筛选器添加向导对话框,依照向导提示将IP筛选器名称设置为“3389端口”,将筛选器的“源地址”设置为任何IP地址,将“目的地址”设置为“我的IP地址”,将“IP协议”参数设置为“TCP”,将端口设置为从任意端口到本地系统的“3389”端口,确认后结束筛选器操作的创建任务。点击“管理筛选器操作”标签,在对应标签页面中按下“添加”按钮,展开筛选器操作添加对话框,将筛选器操作名称设置为“拦截3389端口”,将筛选器操作的行为设置为“阻止”,其他参数保持默认设置,完成筛选器的创建任务。

现在正式创建“禁止远程连接”IP安全规则。在“IP 安全策略,在本地计算机”分支下面,找到之前创建好的“过滤远程连接”策略,用鼠标双击该策略选项,展开对应策略选项设置对话框,单击“添加”按钮,弹出添加向导对话框,依照向导提示全部使用默认设置,直到向导对话框弹出警告提示,询问用户是否“想继续并保留这些规则的属性吗”时,点击“是”按钮,进入如图3所示的IP筛选器列表界面。单击“添加”按钮,导入之前创建好的“3389端口”IP筛选器,按“下一步”按钮后,选中“拦截3389端口”这个筛选器操作,继续单击“下一步”按钮后,就结束“禁止远程连接”IP安全规则的创建操作了。这时,我们手头就有一个拦截所有IP远程访问本地3389端口的安全策略了,为了让该策略正式生效,还需要打开“过滤远程连接”策略的右键菜单,执行“指派”命令,才能让本地系统正式拒绝所有计算机连接3389端口的TCP请求。endprint

经过上述设置操作后,所有计算机都无法通过3389端口远程管理本地计算机了。为了让合法可信的计算机允许建立远程桌面连接,还需要创建一个“允许远程连接”的IP安全策略。在创建该安全策略之前,同样要创建好“3389端口1”的IP筛选器,将该筛选器的“源地址”设置为一个特定的IP地址,比方说将管理员使用的计算机IP地址填写到这里,将“目的地址”设置为“我的IP地址”,将“IP协议”参数设置为“TCP”(如图4所示),将端口设置为从任意端口到本地系统的“3389”端口,确认后结束筛选器操作的创建任务。点击“管理筛选器操作”标签,在对应标签页面中按下“添加”按钮,展开筛选器操作添加对话框,将筛选器操作名称设置为“允许3389端口1”,将筛选器操作的行为设置为“允许”,其他参数保持默认设置,完成筛选器的创建任务。下面打开“允许远程连接”策略选项设置对话框,单击“添加”按钮,弹出添加向导对话框,依照向导提示导入之前创建好的“3389端口1”IP筛选器,按“下一步”按钮后,选中“允许3389端口1”这个筛选器操作,这样就结束“允许远程连接”IP安全规则的创建操作了。再次对“允许远程连接”规则执行指派操作,日后只有来自特定IP地址的计算机将被许可进行远程桌面连接,其他的IP地址连接都将被拒绝。

开启网络身份验证

在安装了Windows Server 2008系统的服务器环境中,也能通过系统新增加的网络级身份验证功能,强制对所有远程桌面连接用户执行网络级身份验证,以避免一些恶意用户偷偷通过远程桌面程序非法访问服务器资源。

在开启网络级身份验证功能时,首先以系统管理员权限登录进入服务器系统,依次单击“开始”、“程序”、“管理工具”、“服务器管理器”命令,弹出服务器管理器界面。选中该界面左侧的“服务器管理”分支,在该分支的“服务器摘要”位置处,点击“配置远程桌面”按钮,进入服务器系统远程桌面设置窗口。在这里能看到三个功能选项,要想让局域网中的任何计算机都能通过远程桌面连接来进行远程访问时,只要选中“允许运行任意版本远程桌面的计算机连接”选项即可(如图5所示),只是它容易引起非法访问麻烦。

如果不想让远程桌面非法访问服务器系统时,可以选中“只允许运行带网络级身份验证的远程桌面的计算机连接”选项,单击“确定”按钮保存设置操作。日后,服务器系统将会自动强制对任何远程桌面连接用户进行网络级身份验证操作,那么非法访问现象就很容易避免了。

调整远程连接端口

既然3389端口成为了众矢之的,哪能不能强制远程桌面连接程序使用一个陌生的端口号码,来阻止非法访问现象呢?答案是肯定的!在Windows Server 2008服务器环境中,只要进行如下设置操作,就能轻易调整远程桌面连接端口,让不知道端口的用户无法通过远程桌面非法访问:

依次单击“开始”、“运行”选项,展开系统运行对话框,在其中执行“regedit”命令,开启系统注册表编辑器运行状态。将鼠标定位到注册表编辑窗口左侧的HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\Terminal Server\WinStations\RDP-Tcp分支上,找到该分支下的“PortNumber”键值,用鼠标双击之,弹出PortNumber键值编辑对话框,在其中输入新的端口号码。比方说,要将新端口号码调整为“8866”时,只要选中“十进制”选项,同时输入“8866”数值(如图6所示),确认后保存设置即可。日后,只有知道新端口号码的远程,才能与本地服务器建立远程桌面连接,其他人无法通过远程桌面非法访问服务器系统。endprint