RFID系统安全分析

2013-08-20胡国胜方龙雄

胡国胜 方龙雄

上海电子信息职业技术学院 上海 201411

0 前言

目前,物联网逐步被人们广泛地应用,它可以将人们和身边无数物品联系起来,使物品成为网络中用户的一分子,并给人们带来诸多便利。但是,在享受物联网带给人类便利的同时,物联网在信息安全方面也亟待解决,因为实现信息安全和网络安全是物联网大规模应用的必要条件,也是物联网应用系统成熟的重要标志。

作为物联网感知层重要设备之一的RFID技术因其具有防水防磁、读取距离远、读取速度快、存储容量大且数据可加密和耐久性、可重复使用等优点,已被广泛应用于交通、物流、医疗、食品安全、零售、制造、海关、安检、机场、等应用领域,可见,RFID系统安全直接关系到物联网安全和应用的推广。另外标签信息泄露,如护照、身份证、处方等都会侵犯个人隐私,因此RFID系统的安全一直是研究的热点问题。

最基本的RFID 系统主要由下面3部分组成:

(1) 标签:又称电子标签、智能卡、识别卡或标识卡,由嵌入式微处理器及其软件、卡内发射与接收天线、收发电路组成。标签为信息载体,含有内置天线,用于和射频天线间进行通信。

(2) 阅读器:读取/写入标签信息的设备。

(3) 后台数据库:用于存储标签标识所对应的相关数据。

一般情况下,阅读器和后台数据库之间的通信可以认为是安全可靠的。关键是标签、读写器安全,因此,我们把RFID系统安全问题主要分为:物理安全、通信安全、信息安全三个方面。

1 RFID物理安全

(1) RFID读写器伪造是 RFID系统面临的一大威胁。RFID读写器与主机之间的通信可以采用传统的攻击方法截获,RFID读写器自然也是攻击者要攻击的对象。

(2) 电子标签伪造是RFID系统面临的另一大威胁。如果不法分子能够轻易地伪造电子标签就意味着能够篡改商品或人员的身份,轻而易举地破坏RFID系统的信用。比如在RFID的商品防伪应用领域,能够非法伪造RFID意味着防伪系统的失败,目前防止伪造的主要对策是通过 ID加密、特殊加工等方法提高伪造的成本。另外,为防止RFID的重复利用,采用特殊工艺把RFID牢固地固定在物品的开启之处,一旦物品开启标签就损坏,不能再利用。比如酒的防伪应用中,RFID内嵌在木塞里,只要开启木塞,里面的RFID就遭破坏,无法再利用。

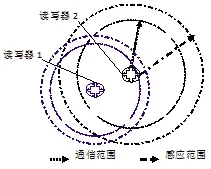

(3) RFID碰撞影响RFID系统正常运行。随着RFID技术的应用越来越广泛,多个标签进入识别区域和信号互相干扰在很多情况是不可避免,RFID冲突问题也越发突出。RFID系统冲突主要有标签冲突和读写器冲突:①标签冲突。在RFID系统中,当多个标签进入到一个读写器的读写区域时就会产生冲突,冲突会导致误读、漏读。如图1所示,冲突还会导致读写器读取数据效率大大的降低,最后导致一些标签在读写器区域无法被识别。②读写器与读写器间冲突。当两个或多个读写器距离很近时,一个读写器会受到另外一个读写器的信号干扰。当其中一个读写器被其它读写器干扰时,读写器读取数据的效率会降低,或者出现误读,如图 2所示。③读写器与标签冲突。在读写器网络中,当一个或多个标签同时处于两个或多个读写器的读取范围内的话,也会出现读写器冲突的情况。如图3所示,有一个标签在读写器1与读写器2都可以读取的区域内,该标签会被读写器1和读写器2重复读取,或者标签无法决定发送信号给哪个读写器,从而导致读写器效率的降低,读取数据混乱。

图1 标签冲突

图2 读写器与读写器冲突

图3 读写器与标签冲突

目前,多读写器对标签的干扰问题主要由标签自身的抗干扰能力来解决。对读写器碰撞问题,人们首先考虑在工程安装时按讯写器可识读范围不重叠的原则来安装,但因RFID读写器具有很高的灵敏度,它甚至可以接受空间里的一个纳瓦的能量,因此读写范围不重叠的相距较远的读写器之间也会发生读写器碰撞的问题。目前,针对多读写器碰撞的解决方法有时隙分配、信道分配、载波侦听、功率控制等。

2 RFID通信安全

RFID使用的是无线通信信道,这就给非法用户的攻击带来了方便。攻击者可以非法截取通信数据;可以通过发射干扰信号来堵塞通信链路,使得读写器过载,无法接收正常的标签数据,制造DoS攻击;可以冒名顶替向RFID发送数据,篡改或伪造数据。

(1) 使用加密手段保证数据安全。由于RFID标签的使用数量大、范围广,必须将其造价控制在比较低廉的水平,这使得RFID标签通常只能拥有大约5000-10000个逻辑门,而且这些逻辑门主要用于实现一些最基本的标签功能,仅剩少许可用于实现安全功能。但AES(advanced encryption standard)算法需要大约20000个-30000个逻辑门,RSA、椭圆曲线密码等公钥密码算法则需要更多的逻辑门。因此,文献[4]提出了在RFID标签芯片计算资源有限的情况下解决这些问题的一个安全通信协议。该协议利用 Hash函数技术实现了防止消息泄露、伪装、定位跟踪等安全攻击,因在目前已有的技术和芯片制造水平,在 tag标签芯片中实现SHA-l等成熟Hash算法大约需要3000个-4000个逻辑门,基于Hash函数的安全通信协议,用于保证tag和reader之间数据传输的安全性,同时防止在传输时泄露tag所携带的个人信息和位置信息。

(2) Gen-2认证协议提高安全性。针对RFID系统的Gen-2类标签容量有限,仅支持单片16 bit伪随机数发成器(PRNG)和用于数据传输过程中探测错误的循环冗余码(CRC)校验的特点,难以实现复杂的安全算法,文献[5]克服使用 Hash函数增加标签设计成本的弱点,提出了一种基于Gen-2标签的RFID认证协议,选择基于异或的方法,将标签32位ID号分为低16位和高16位,利用标签的CRC-16位生成相应校验码作为密文传输。该协议解决了已有协议在信息保密性、不可跟踪性、前向安全性、Tag反克隆性、不可重放性5个方面安全性的问题,提高了数据库查询速度、降低了RFID标签的设计成本。

(3) 非法截取读写器的无线信号。读写器的输出功率要远远大于无源电子标签,因此读写器的电波传送距离要比无源电子标签远得多,比如超高频的读写器和无源电子标签的最大通信距离大约是5米,这主要是受电子标签的功率和天线尺寸的限制,而读写器本身的电波可以传播到很远的地方。如果有人在离读写器较远的地方架设天线截取读写器的电波信号,就很难被人察觉。通过截收读写器发射的电波来获取信息是一件非常专业的工作,需要非常大的成本投入,一般的RFID系统并没有必要考虑这种信息泄露风险,但对一些机密性非常大的信息需要考虑防范措施,比如用吸波材料封闭读写器作业空间,适当调小读写器的输出功率。

3 RFID数据安全

RFID系统中最主要的安全风险是“数据保密性”。信息泄露是指暴露标签发送信息,这个信息包括标签用户或识别对象的相关信息。如RFID设备管理信息是公开的,但当电子标签应用于药品时,很可能暴露药物使用者的病理。当个人信息如电子档案、生物特征添加到电子标签中时,标签信息泄露问题便极大地危害了个人隐私。美国于2005年8月在入境护照装备电子标签的计划因考虑到信息泄露的安全问题已经被推迟。

(1) 窃取电子标签数据。电子标签可能含有企业关键信息或个人隐私信息,比如产品的生产批次、生产数量、个人身份、购物习惯等,如果这些电子标签被盗,意味着企业内部信息或个人隐私信息被泄露。为了防止数据的被窃,可采用以下两种方法:①数据加密。②电子标签不存敏感数据,只存无特殊意义的ID信息,关键数据分散在各个服务器中。

(2) 篡改电子标签数据。如果巧妙地篡改电子标签的数据,可能造成非法物品或数据容易混入整体业务系统,最终破坏业务的运行。防止数据被篡改的主要方法有:①限制存储器的写入次数。如果标签在业务整体流程中数据不需要改变,就可以采用只读标签或一次性读写标签。切断了篡改数据的物理手段。②限制存储器的可写区域。提前把存储器的区域分割成可写区域和不可写区域,把关键数据(如标签ID)放进不可写区域,可以防止关键数据的篡改。③密码保护。预先设定密码来保护数据,每个标签的密码不一样,需要增加密码管理成本。④变更存储器区域读写属性。对关键数据区域或全体区域设置只读属性就可以防止篡改。四个措施可以根据成本要求单独使用,也可以复合使用。

(3) 往电子标签植入病毒。电子标签由于存储量很小,且存储的是数据而不是执行代码、很难把病毒本身写进标签本体中,但是篡改存储器中的参数变量(比如数据长度等)扰乱系统处理的可能性大,如果在中间件、服务器软件方面进行严格的排错处理,可以保证系统的正常运行。目前还没有有关电子标签内植入病互,引起系统崩溃的实际案例的报道,成品电子标签也没有防病毒的措施,但随着电子标签的大容量、高智能化的发展,今后需要研究病毒的寄生机制和防范措施。

(4) 泄露电子标签数据格式。电子标签数据格式需要对外保密,如果这些数据被泄露,不法分子就很容易进行标签的伪造和篡改。有些重要的数据要进行分散管理,即不能把所有数据集中到一个人身上,以防一旦那个人出事,所有的数据暴露无遗。要对标签的制作进行严格的管理,比如设门禁系统,安装计算机操作记录追查系统等。

针对用户个人信息和隐私问题日益突出,考虑到基于公钥加密的RFID认证协议相对基于哈希函数和基于对称密钥加密的RFID认证协议,有较好的安全性,文献[6]借助效率较高的公钥加密算法NTRU(Number Theory Research Unit),开发出一种新的RFID协议,为RFID系统提供更好的安全性,能为用户提供更好的隐私保护,表1显示出文献[6]比文献[7-9]的性能要好(S--Security,U--Unsecurity,W--Weak)。

表1 RFID认证协议的安全性对比表

文献[11]利用混沌系统产生的混沌序列对 RFID系统中阅读器与标签之间传输的数据进行了加密,并建立了一个基于混沌加密技术的RFID系统安全模型。

为了解决克隆攻击、重传攻击、标签跟踪等几种常见的RFID安全问题,文献[12]在分析单证明者交互模型的基础上,提出了一种改进的、安全性更好的、适用于RFID的多证明者交互证明模型,并在此模型的基础上进一步提出了一个适用于分布式RFID环境的基于椭圆曲线门限秘密共享方案的RFID安全协议。

由于码分多址技术具有很好的保密性、抗干扰性和多址通信能力,文献[13]运用认证密钥和Hash函数,设计了一种基于码分多址技术的RFID系统安全认证协议,不仅能有效地解决标签的碰撞问题,而且可抵抗包括重传、跟踪、阻断和篡改在内的多种攻击手段。

4 结论

由于RFID技术进步和成本的迅速下降,RFID系统已被各领域广泛应用,但RFID日益突出的安全问题影响到RFID的进一步应用。为此,本文分析了RFID系统安全存在的问题和解决对策,我们有理由相信,从RFID技术、RFID系统设计、加密技术和安全意识、安全管理等多种手段入手,RFID安全问题一定能得到解决。

[1]吴功宜.智慧的物联网[M].机械工业出版社.2010.

[2]王鑫,李春茂,唐婷.射频识别技术隐私与安全保护研究[J].中国自动化识别技术.2007.

[3]何伟刚.物联网中 RFID 节点通信安全研究[J].信息安全与技术.2011.

[4]高磊,盛焕烨.RFID应用系统中Tag-reader安全通信协议[J].计算机工程.2007.

[5]李静,夏幼明,姜懿庭.Gen-2标签的 RFID认证协议的研究[J].云南民族大学学报(自然科学版).2010.

[6]张恒山,管会生,韩海强.RFID 系统中基于公钥加密的相互认证协议[J].计算机工程与应用.2010.

[7]Chien H Y,Chen C H.Mutual authentication protocol for RFID conforming to EPC class 1 generation 2 standards[J].Computer Standards& Interfaces.2007.

[8]Kang S Y, Lee D G, Lee I Y.A study on secure RFID mutual authentication scheme in pervasive computing environment[J].Computer Communications.2008.

[9]Eun K R,Takagi T.A hybrid approach for privacy-preserving RFID tags[J].Wireless Communications,Computer Standards&Interfaces.2009.

[10]Chen Y F,Jue S C,Sun H M.A novel mutual authentication scheme based on quadratic residues for RFID systems[J].Computer Networks.2008.

[11]张永平,王凤建.混沌加密技术在RFID安全中的应用研究[J].计算机安全.2010.

[12]陆尧,廖明宏,李贵林.基于多证明者交互证明模型的RFID安全协议的研究[J].计算机科学.2011.

[13]丁治国,朱学永,雷迎科.基于码分多址和防碰撞功能的RFID安全认证协议[J].中国科学院研究生院学报.2010.