物联网应用中802.11无线局域网拒绝服务攻击研究

2013-05-24刘持标吴俊孙丽丽吴美瑜胥楚贵彭诗章邱锦明

刘持标,吴俊,孙丽丽,吴美瑜,胥楚贵,彭诗章,邱锦明

(三明学院信息工程学院物联网应用福建省高校工程研究中心,福建三明365004)

物联网应用中802.11无线局域网拒绝服务攻击研究

刘持标,吴俊,孙丽丽,吴美瑜,胥楚贵,彭诗章,邱锦明

(三明学院信息工程学院物联网应用福建省高校工程研究中心,福建三明365004)

针对物联网应用所面临的无线拒绝服务攻击,利用排队理论研究WiFi设备通信资源的消耗特征,探求无线拒绝服务攻击下通信资源快速耗尽的原因,研发解决拒绝服务攻击的技术。此研究将有助于物联网应用的大力推广及健康发展。

物联网安全;入侵检测;网络攻击;安全接入

“物联网是指将各种信息传感设备及系统,如传感器网络、射频标签阅读装置、条码与二维码设备、全球定位系统和其它基于物一物通信模式(machine to machine:M2M)的短距无线自组织网络,通过各种接入网与互联网结合起来而形成的一个巨大智能网络”[1]。物联网(internet of things:IOT)应用涉及智能交通、环境保护、政府工作、公共安全、平安家居、智能消防、工业监测、老人护理、个人健康等多个领域。

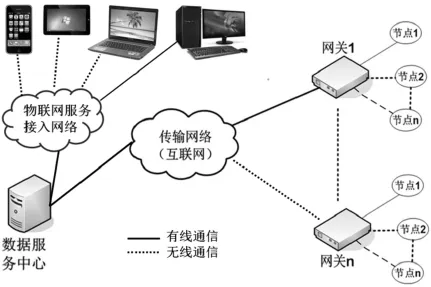

物联网具有高度的创造性、渗透性和带动性,对国家安全、经济和社会发展产生深远影响,欧、美、日、韩等主要发达国家和地区将物联网纳入国家战略性计划,我国也将物联网放到了战略发展的地位。如图1所示,物联网应用系统包含6个部分:节点(node)、网关(gateway)、传输网络、数据服务中心、物联网服务接入网络及物联网服务客户端。

(1)物联网节点是指RFID标签、ZigBee传感器、各种仪表、WiFi(wireless fidelity,无线保真)语音设备、WiFi视频设备及WiFi传感器等。

(2)物联网网关是针对新兴的物联网领域而提出的一个新概念[2]。IOT网关是一个具有多种接口的嵌入式计算机设备,可以收集并处理来自其所管理的各类节点的数据,并将处理后的数据通过其具有的广域接口(3G/4G、WiFi、以太网等)传输到IOT数据服务中心。

(3)物联网传输网络负责网关与数据服务中心之间的数据传送,常见的传输网络包括3G移动网络、WiFi无线网络及以太网等。

(4)物联网数据服务中心负责存储来自一个或多个IOT网关的实时数据,对数据进行智能化处理,提供各种物联网实时信息服务,比如实时监测、定位跟踪、报警联动、自动化处理、反向控制、远程维护、统计决策和信息安全等。

(5)物联网服务接入网络使用户可以接受或使用物联网数据服务中心提供的服务。物联网服务接入网络和物联网传输网络可以是同一个网络,也可以是不同的网络。

(6)物联网服务客户端是用户通过物联网服务接入网络接受或使用物联网数据服务中心提供的服务设备,包括智能手机、平板电脑、笔记本电脑和台式电脑等。

图1 物联网应用实时信息系统组成

目前,很多涉及工业生产及民生工程的物联网应用,使用大量的语音及视频设备,需要较大的宽带通信资源将收集到的实时音像数据汇聚到IOT网关,并进一步传输到数据服务中心,所需要的局部通信线路带宽可高于5 Mbit/s。WiFi作为目前无线IP传输的成熟技术,由于其具有传输距离远、带宽高、组网容易,在各行各业已被广泛使用。伴随着国内中国电信、中国移动及中国联通三大运营商大规模建设基于WiFi技术的“无线城市”,其物联网应用架构已然形成。WiFi技术在物联网中广泛应用于工业生产线监控、城市安全巡查、城市交通监控、食品物流监控、火灾现场抢救监控、供水监控、洪灾现场抢救监控、电力监控、油田监测、环境监测、学校安全监控、反恐防暴安全监控及小区安全监控等[3-7]。

基于WiFi的物联网应用大都涉及工业生产及民生的关键领域,对物联网应用中无线数据传输的实时性及可靠性要求较高,如有数据丢失或传输滞后,将会影响物联网应用系统决策的及时性和准确性,也会进一步造成重大经济及生命损失。目前,物联网应用中无线数据传输实时性及可靠性的首要因素为802.11无线拒绝服务攻击(denial of service:DoS)。802.11 DoS攻击将导致WiFi网关、WiFi节点与无线接入点(AP)之间的通信资源耗尽或者无法做出正确的响应而瘫痪,从而无法提供正常通信服务。主要的针对无线接入点的802.11 DoS攻击包括验证请求洪水(authentication request flooding:AuthRF)拒绝服务攻击和联结请求洪水(association request flooding:AssRF)拒绝服务攻击[8]。

在无障碍的情况下,一个无线DoS攻击者可利用大功率的天线,攻击15 km2内的任何WiFi接入点、WiFi网关和WiFi节点。有两种方式可以解决802.11 DoS攻击。一种解决DoS攻击的方式是抓住攻击者,使其停止攻击。由于无线DoS攻击者只是发射数据流极小的无线通信帧来实施攻击,而且攻击者移动范围较大,利用抓住攻击者来解决DoS攻击的方式实施起来非常困难。另外一种解决无线DoS攻击的方式是增强WiFi节点、网关及接入点的抗DoS攻击能力,使其免受各种DoS攻击造成的负面影响。就目前所掌握的资料来看,还没有有效方法来探测及消除针对WiFi物联网应用的各种DoS攻击,本论文将采用增强节点、网关及AP抗DoS攻击能力的方式来解决WiFi物联网应用所遭受的DoS攻击。

1 物联网应用系统无线DoS攻击实验环境

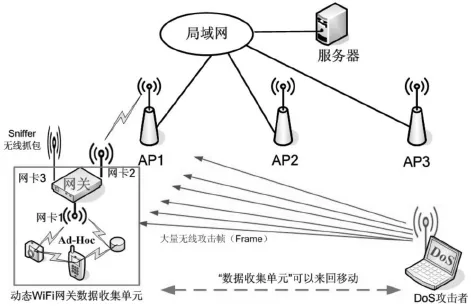

物联网应用系统DoS攻击实验环境的具体组成如图2所示。利用此环境可以模拟DoS攻击者对WiFi物联网应用系统所实行的AuthRF和AssRF DoS攻击。同时,利用此实验环境可研究准确探测DoS攻击及有效消除DoS攻击负面影响的技术。

图2 物联网应用系统无线DoS攻击实验环境

此实验环境由一台服务器、一个局域网、3个WiFi接入点(AP)、一台DoS攻击设备、一套WiFi网关数据收集单元。网关数据收集单元由一台嵌入式电脑、一个WiFi摄像设备、一个WiFi语言设备及一个WiFi传感器组成。网关配有3个无线网卡,网卡1同摄像设备、语言设备及传感器一起形成Ad-Hoc数据收集子网;网卡2用来和AP通信并将数据传输到服务器;网卡3被Sniffer用来进行无线抓包。在实际的物联网应用测试中,数据收集单元可以到处移动并不断更换AP(AP1、AP2或AP3)。DoS攻击者可以在远处对整个基于WiFi的物联网应用系统实施DoS攻击。

2 无线局域网DoS攻击实验结果

AuthRF DoS攻击是无线网络拒绝服务攻击的一种形式,该攻击主要针对WiFi接入点(AP),攻击者向AP发送大量伪造的身份验证请求帧;当收到大量伪造的身份验证请求超过其所能承受的能力时,AP将中断已有的无线服务连接,使正在进行的WiFi网关与AP间的数据传输突然停止。AssRF DoS攻击同AuthRF具有相似性,它也针对AP进行攻击,AssRF攻击者向AP发送大量伪造的联结请求帧;当收到大量伪造的联结请求超过AP所能承受的能力时,它将中断已有的无线服务连接,将严重影响正在进行的WiFi网关与AP间的数据通信,甚至导致通信完全停止。802.11无线攻击速度是用攻击者每秒向AP发送伪造的身份验证请求帧或伪造的联结请求帧的数目来表示的,单位为fps(fps:frame per second)。

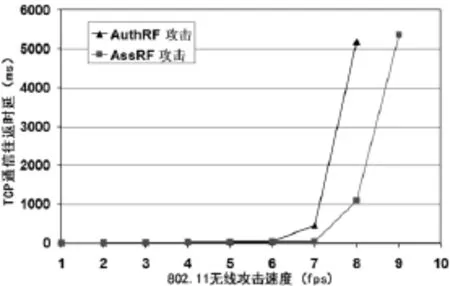

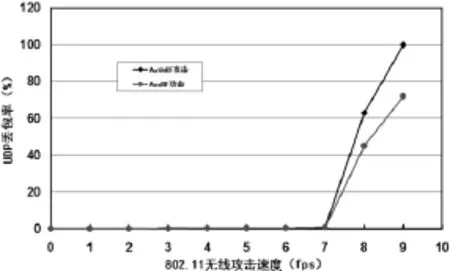

如图2所示,在实验中,物联网网关通过TCP连接向服务器发送数据,发送速度被控制在1.0 Mbps。TCP通信往返时延(RTT:round trip time)是指物联网网关发送端从发送TCP包开始到接收到来自服务器的立即响应所耗费的传输时间。TCP通信往返时延数值越小,表明TCP数据传输通道越流畅,传输性能也越好。同时,对于物联网网关和服务器之间的UDP通信,我们用UDP丢包率来表示UDP数据通信的性能,丢包率越小,表明UDP通信性能越好。UDP丢包率可以用UDP接收者所成功接收到的UDP包的数目(NR:numbertoreceive)和UDP发送者所发送的UDP包数目(NS:numbertosend)来计算:丢包率(%)=((NS-NR)/NS)*100%。图3和图4为实验所得的802.11无线攻击对TCP和UDP数据通信的结果

如图3所示,在受到AuthRF DoS和AssRF DoS攻击时,TCP通信往返时延随着802.11无线攻击速度的增加而变大。当攻击速度为9.0fps时,TCP通信往返时延变为5秒以上,TCP数据通信已经基本停止。当攻击速度大于9.0fps时,物联网网关与服务器之间的TCP数据通信连接将被迫中断,无法进行数据的传输。图4表明,在受到AuthRF拒绝服务和AssRF拒绝服务攻击时,UDP通信也受到802.11无线攻击的影响,当攻击速度较小时,UDP通信所涉及的丢包率较小,UDP数据通信可正常工作。当攻击速度大于7.0fps时,丢包率快速增加,当攻击速度为9.0fps时,UDP丢包率达到100%,物联网网关与服务器之间的UDP数据通信连接被迫中断。一般来说,攻击者实际使用的802.11无线攻击速度大约为40.0fps,在这个时候,物联网网关与服务器之间所有的TCP和UDP数据通信都无法进行。

图3 TCP通信往返时延与802.11无线攻击速度的关系

图4 UDP丢包率与802.11无线攻击速度的关系

3 AuthRF和AssRF无线拒绝服务攻击分析

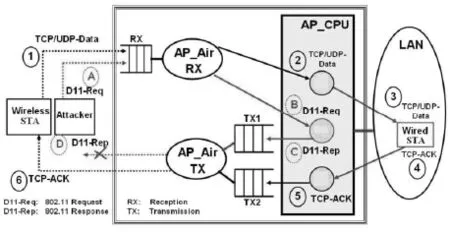

在基于WiFi的物联网应用系统中,WiFi节点、网关与AP间的TCP/UDP数据传输是比较复杂的;随着WiFi网关的移动及更换不同的AP,网关与AP间的数据传输特性将发生复杂变化,有时数据传输较快,有时数据传输较慢或数据传输短时停止。这使得探测WLAN DoS攻击的任务变得非常困难。本论文研究有DoS攻击及无DoS攻击两种情况下,TCP/UDP数据传输规律,并利用排队理论来分析数据传输特征,作为判断物联网应用系统是否受到DoS攻击的重要条件。在排队论建模中,将WiFi节点(摄像设备、语音设备、传感器)、WiFi网关及AP组成的系统看作排队系统,将无线通信带宽、各种设备的WiFi通信缓冲区及通信功能模块等服务资源看作服务台。针对AuthRF和AssRF无线拒绝服务攻击,提出如图5所示的802.11无线通信排队系统模型。在图5中,物联网网关(wireless STA)通过方框中的无线接入点(AP)与服务器进行TCP或UDP数据通信。无线接入点中的AP_Air RX接收模块首先接收TCP或UDP包,然后通过AP的AP_CPU模块,将TCP或UDP包发送到服务器(wired STA)。同时,Wired STA也可以通过AP_CPU和AP_Air TX数据发送模块将相关的回应发送到物联网网关。

利用所提出的排队系统模型,可以找到不同DoS攻击影响物联网数据传输的真正内部原因,从而可采取相应的措施消除DoS攻击所带来的负面影响。结合准确探测DoS攻击的算法,利用排队系统的模型,本论文研究出不同的算法来动态改变802.11控制帧及802.11管理帧的运行规则,并改变各功能模块的传输参数,来消除不同DoS攻击对WiFi物联网应用系统带来的负面影响,其中一个主要的解决DoS攻击的方法为请求验证法。

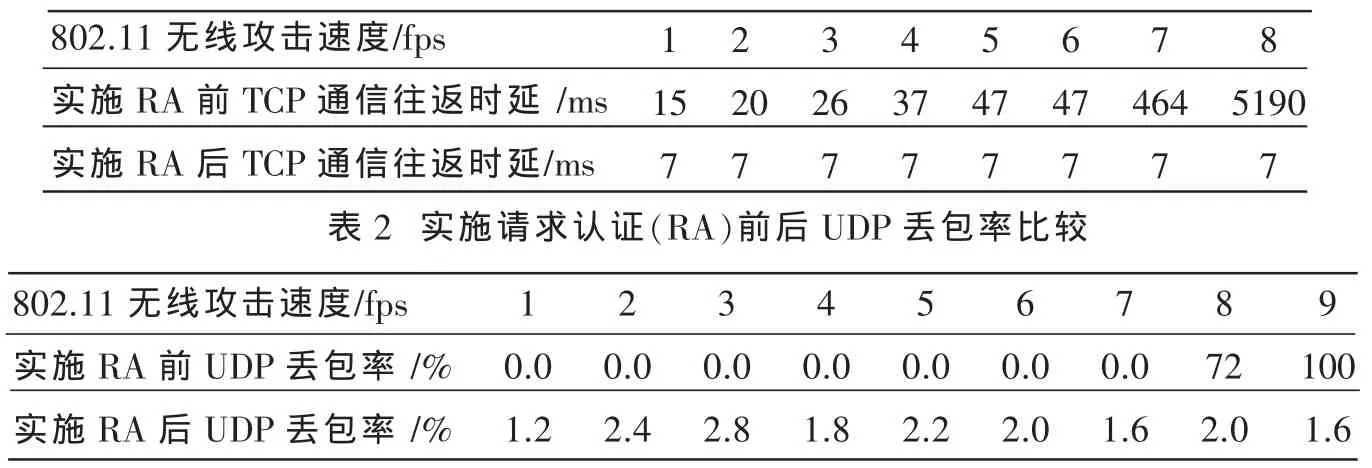

4 请求认证(request authentication:RA)法消除DoS攻击影响

AuthRF和AssRF拒绝服务攻击分析表明,减少攻击率会降低无线拒绝服务攻击效应对TCP/UDP数据通信的影响。有两个方法来降低虚假请求到达AP_CPU的速度。一种方法是迫使攻击者降低发送虚假请求的速度。另一种方法是使AP丢弃接收到的虚假请求。第一个方法比较难以实施。然而,第二种方法是可以实现的。目前,802.11不需要认证请求帧。在AP_CPU模块(图5)实施管理帧的认证,将可防止AP处理虚假请求,从而减轻DoS攻击所带来的负面影响。本论文使用请求认证(RA)机制来实施验证请求帧和联结请求帧的认证。在实验中,修改HostAP[9]驱动程序的源代码来实现基于MAC地址过滤(MAC address filtering:MAF)请求认证机制。实施请求认证(RA)机制后,表1和表2表明TCP和UDP数据通信所受的无线拒绝服务攻击所带来的负面影响大大降低,这表明RA是有效的。

图5 针对AuthRF和AssRF攻击的802.11无线通信排队系统模型

表1 实施请求认证(RA)前后TCP通信往返时延比较

5 结论

物联网应用中的无线通信环境大都为较为复杂,当前还没有解决针对基于WLAN的物联网应用的DoS攻击的有效方法。本论文利用来自真实无线物联网应用环境的各种数据,利用排队理论研究DoS攻击下的无线物联网应用系统,获得无线DoS攻击下物联网应用系统通信资源快速耗尽的原因,并研发解决DoS攻击的有效方法。实验证明,实施请求认证(RA)机制后,TCP和UDP数据通信所受的无线拒绝服务攻击所带来的负面影响大大降低,这表明所开发的请求验证方法是有效的。同时本论文利用所搭建的真实的物联网应用环境,研究无线拒绝服务攻击问题,研究成果可快速转化为服务于地方经济发展的有用技术。

[1]刘强,崔莉,陈海明.物联网关键技术与应用[J].计算机科学,2010,37(6):1-5.

[2]黄海昆,邓佳佳.物联网网关技术与应用[J].电信科学,2010,26(4):20-24.

[3]李劼,许舫.新型无线城市发展研究[J].移动通信,2009,21:34-37.

[4]黄旭红.应用于无线监控网的压缩图像内插重建法[J].三明学院学报,2006,23(4):413-415.

[5]钟荣峯.物联网:整合感知层的动态网络[J].集成电路应用,2011,(5):8-13.

[6]致远电子.物联网无线应用分析[J].电子技术应用,2011(1):24-25.

[7]莫凌飞.物联网RFID技术的主要应用[J].杭州科技,2010(1):18-19.

[8]LIUCHIBIAO,YU JAMES.Review and analysis of wireless LAN security attacks and solutions[J].Annual Review of Communications,2006,59:539-554.

[9]MALINEN J.Host AP driver for Intersil Prism2/2.5/3,hostapd,and WPA Supplicant[EB/OL].http://hostap.epitest.fi/.

Study of 802.11 WLAN Denial of Service Attacks on Internet of Things Applications

LIU Chi-biao,WU Jun,SUN Li-li,WU Mei-yu,XU Chu-gui,PENG Shi-zhang,QIU Jin-ming

(IOT Application Engineering Research Center of Fujian Province Colleges and Universities, School of Information Engineering,Sanming University,Sanming 365004,China)

Aiming to DoS issues in the WiFi-based IOT applications,the characteristics of resource consumption of WiFi equipment communication resources is investigated by using queuing theory.Meantime,the reasons that communication resources depletes so rapidly under WLAN denial of service attacks is explored and the technologies to resolve DoS attacks are also developed in this paper.This study will lead to widespread and healthy development of IOT applications.

IOT security;intrusion detection;network attack;secure access

TP393.08

A

1673-4343(2013)04-0019-05

2013-01-20

福建省自然科学基金项目(2012J01283,2012J01282);福建省教育厅省属高校科研专项计划项目(JK2012051);三明市科技项目(2011-G-4);福建省大学生创新创业训练计划项目(ZL1204/CS(sj));国家级大学生创新创业训练计划项目(201211311002)

刘持标,男,山东单县人,博士。研究方向:物联网工程、物联网安全、网络工程。