向量法在无线网络中定位伪造AP的应用

2012-08-06张学锋卓鉴军

张学锋 卓鉴军

惠州学院数学系 广东 516007

0 引言

随着无线网络开始普及应用于政府机关部门、企事业单位、个人家庭等领域。无线网络给人们的生活、工作、学习带来便利,提高了工作效率,但由于无线网络的传输媒介是基于空气,在安全技术方面与以电缆为传输媒介的网络有较大的区别,容易引发数据泄露、钓鱼、截获敏感账户及密码等,比如伪装成中国电信、移动的无线热点等信息安全问题,尤其以非法AP的问题特别突出。伪造AP 问题已经成为影响无线网络安全的重要安全问题之一,如何能更快的解决伪造基站的攻击呢?关键在于查找和定位。前人对于AP定位技术是收敛法,此法只能进行水平区域的查找,无法进行垂直区域的查找,也就不能快速的查找到伪造AP。本文提出用向量法对AP进行定位,向量法能进行垂直区域的查找定位,能够快速的定位AP。

1 无线网络中伪造AP的攻击方法

通过搭建伪造非法AP基站来进行无线网络攻击的主要目的有:(1)恶意创建大量伪造AP基站信号,使无线通信无法正常运行,破坏用户网络的正常运行;(2)伪造成正常的AP基站,使客户连接到伪造基站,达到转发客户端网络连接的请求从而截获用户信息的目的;(3)内部成员在内部网络设备上搭建非法AP,使外部人员可以轻松进入内部高安全强度的环境中。其攻击原理如图1所示,图1中(a)为正常工作的内部网,图1中(b)受到攻击的内部网。

图1 伪造AP基站攻击原理图

1.1 创建大量虚假AP基站信号

创建大量虚假AP基站信号可以使无线通信无法正常运行,破坏用户网络的正常运行。

攻击者可通过建立大量虚假AP基站信号来实现干扰正常无线通信的目的。攻击者使用mdk2在linux环境下实现攻击,用软件通过无线网卡发射出伪造随机的AP信号,设定和预干扰目标AP的同频段;除发射相同频道外,还可发送相同SSID的无线数据流信号,实现干扰连接该AP的无线客户端的正常工作。

1.2 伪装成正常的AP

伪装成正常的AP可以使得客户端连接到伪造基站,实现转发客户端网络连接请求,从而截获客户端发送的内容。

目前无线网卡一般支持软AP功能,即使用软件通过网络共享方式实现AP无线基站功能,可以在短时间将无线客户端切换为无线接入点。但工作效果因产品的不同有一定区别。无线用户通过无线网卡搜索有合法SSID的无线接入点信号,由于伪造AP放大了无线信号、具有相同SSID标识,无线客户端误认为伪造AP为合法AP,于是就通过伪造AP连接网络。这样无线客户端并不容易察觉到已成为受害者,因为这些连接是无线网卡的探测和连接软件的自动行为。

这样可以大范围欺骗无线客户端,干扰合法AP基站的工作,截获信息,破坏合法无线网络通信。

1.3 内网非法搭建AP

可进入机房的内部人员或外部人员在有线网络设备上搭设非法AP,从而使得外部可以轻松进入高安全环境。

便携式无线路由的体积可以非常小,但是功能样样俱全,在无人查看的网络设备隐蔽的地方可以用便携式无线路由快速搭建一个无线接入点,这是相当容易的事情。在电信网络中心、企业内部网络、政府部门等,都具有多种多样的网络设备,在这些机构的网络设备上搭建便捷式无线路由,只要加大天线功率,就可以使在百米开外的非法客户端轻松进入高安全网络环境中。

2 无线网络中发现伪造AP的方法

发现伪造AP的方法:首先是利用扫描器Nmap查找,其次是对查找到的伪造AP主机的信息进行查询,发现伪造AP是相对简单的工作。

2.1 利用扫描器Nmap查找

使用端口扫描器扫描所有主机的80端口,查找开放80端口的所有主机,排除正常提供Web服务的主机,剩下的就是可疑的无线接入点或无线路由器。

2.2 对伪造无线接入点信息查询

通过监测的可疑AP对应MAC地址来了解可疑AP的产品信息,因为所有的网络设备都有惟一的MAC标志,网络设备生产商在生产中烧录到网卡适配器中的,所以所有网络设备的MAC都是惟一,通过查看MAC可以快速辨别该网络设备属于哪个生产商及设备的信息。

3 无线网络中传统定位伪造AP的方法---收敛法

若无线接入点在公司网络管理人员未许可的情况安装的,可以视为非法接入点,这可能是内部人员自带的无线路由器,也可能是外部人员安装的非法接入点,目的是攻击网络、获得内部信息、及免费访问网络,若目的是攻击网络和获得内部信息是非常严重的安全问题。

那么要如何消除伪造接入点带来的安全隐患呢?网络管理人员要先在网络中检查到伪造AP的存在,然后确定位置,找到位置后,网络管理人员才能将伪造AP从网络的删除,也可以使用安全机制对网络设备进行重新配置。本文在前人研究的基础上,通过研究和分析,总结了两种定位方法:收敛法和向量法。

3.1 收敛法定位伪造AP的基本方法

使用带有全向天线的网卡和信号强度仪组成的工具,采用收敛法。全向天线在又被称为“无指向”天线因为它不需要使用任何特定的方向,它在各个方向上的发射和接收效果都比较好。

笔记本电脑使用的无线网卡就是全向天线,在使用过程中,无论笔记本电脑朝向如何,全向天线的信号强度都保持不变,因此使用特别方便,收敛法还需使用信号强度仪,用来测量来自伪造AP的无线射频信号,与AP距离越近显示的信号就越强。常见的强度分析仪就是无线客户端程序,通常安装在笔记本电脑的网卡中一起提供。无线客户端软件通常具有信号强度测量功能,一般都可以显示信号强度。除了使用笔记本电脑,还可以选择RF信号强度仪和安装无线探测工具的PDA手持设备。这些设备专为查找伪造AP设计,能快速定位和能很好的显示信号强度,查找无线信号的软件还有NetStumbler。

在进行收敛式非法AP搜索时,需要使用全向天线的网卡和信号强度仪。进入搜索模式,在设备现场走动,同时使用强度分析仪监测信号强度(图2),初步确立从哪里开始查找非法接入点。将搜索区域转换成一个大矩形区域,然后将矩形区域四均分,如图3在第一个搜索区域的一角测试信号强度,并记录下信号强度;在第二个矩形区域的角测试信号强度,并记录下信号强度;在第三个矩形区域的角测试信号强度,并记录下信号强度;在第四个矩形区域的角测试信号强度,并记录下信号强度。比较信号强度记录,确定目标非法AP所在的位置,即可测到最强信号的区域。图3的最强信号为左下象限,将此象限作为新的搜索区域,并将其也或非为四等分。在这个区域中再次执行信号强度测量步骤。重复上面的过程,将搜索区域划分为更小的象限。只要经过数次的划分测量就足以找到目标AP。

图2 定向天线信号强度分布图

图3 收敛法测试原理

3.2 收敛法定位伪造AP的优缺点

用收敛法定位伪造AP时测试者需要四处走动,行走的距离相对较长,这就会延缓伪造AP的检测过程。但若在垂直位置确定的情况下,则收敛法定位伪造AP相对准确。

4 向量法在无线网络中定位伪造AP的应用

虽然用收敛法能查找出伪造AP,但用收敛法所花费的时间较多,只能进行水平区域的搜索,若还没有确定伪造AP所处的水平区域,则花费的时间更多,需要每个水平区域的排除。

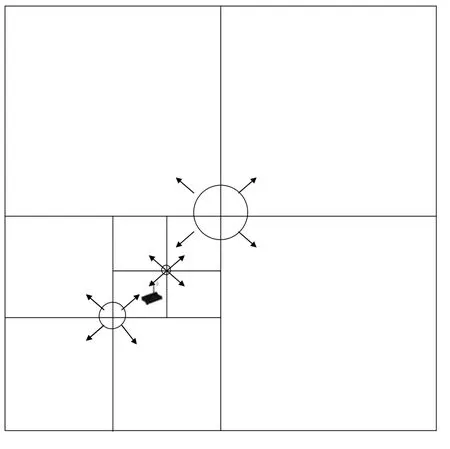

向量法是查找伪造接入点物理位置的搜索方法。向量法适合在有附带定向天线的网卡和信号强度仪组成的工具包中使用,定向天线可以强化来自某一方向的信号,又同时可以抑制来自其他方向的信号(如图4)。

图4 向量法测试原理

4.1 向量法定位伪造AP的基本方法

定向天线有许多种类型,使用外部天线的网卡更易发现伪造AP,对于此类天线设计的网卡的接口一般都与天线插头相配,如tnc接口,和定向外部天线连接后,内部天线即全向天线就被禁用了。向量法也需要用哪个信号强度分析仪,这和收敛法相同。

用向量法搜索伪造AP时,需要使用定向天线、功率表和兼容的网卡,将无线网卡与和伪造AP相关联,在某一位置移动监测功率表的信号强度显示的数据。和收敛法相似把搜索区域规划成一个大矩形,再将大矩形分为四个部分,再在矩形区域中心,把天线朝向矩形区域的某一角,并记录信号的强度;在矩形中心位置旋转90°,把天线朝向矩形区域的第二角,并记录信号的强度;在矩形中心位置旋转90°,把天线朝向矩形区域的第三角,并记录信号的强度;在矩形中心位置旋转90°,把天线朝向矩形区域的第四角,并记录信号的强度;比较所测得到信号记录,确定伪造AP所在的区域,也就是信号记录中最强信号的区域。如图4为左下角,在左下角区域的矩形中央再次进行信号强度的测量。重复以上过程,将搜索矩形区域再度进行缩小,直至找到伪造AP。

4.2 向量法定位伪造AP的原理

向量法定位原理,首先检测存在的伪造AP,让信号强度仪关联伪造AP,把搜索区域设置成一个大矩形,将这个矩形分成四个小矩形(即四个方位),把定向信号强度仪放在搜索中心,将信号强度仪的定向天线指向第一方位,记录信号强度,再把定向天线逆时针旋转90度指向第二方位,记录信号强度,同样转向第三方位和第四方位,分别记录信号强度,确定信号强度最大的方位即为伪造AP 所在的方向,把该方位所在的矩形再分为四个小矩形,再用同样的方法检测四个方位的信号强度,这样不断循环缩小范围直致找到伪造AP 为止。

4.3 向量法定位伪造AP的优缺点

用向量法定位伪造AP时测试者并不需要四处走动,行走的距离相对较短,这就能加快伪造AP的检测定位过程。向量法还可以进行垂直区域的搜索,这个是收敛法所不具有的,但使用向量法时由于环境中存在金属及电子设备等,会干扰向量法的测试数据,从而测试的数据产生误差。

5 结论

综上可知如果矩形区域是相同的,那么用向量法和收敛法在矩形区域中划分测量次数是相同的,其中收敛法需要移动测量位置比较多,测量时间比较长,不利于快速查找伪造AP。使用向量法时由于环境中存在金属及电子设备等,会干扰向量法的测试数据,从而测试的数据产生误差。两种搜索方式的搜索算法不同。若测试时使用向量法,测得四个方向的数据是相同的或者变化不大,则要进行垂直区域的搜索测试,同样进行测试数据比较,判断垂直区域的方向,从而定位伪造AP。

若使用收敛法则不能进行垂直区域的搜索测试,收敛法只适用水平区域的搜索,向量法不但适用水平区域搜索还可以进行垂直区域的搜索。在实际搜查中我们先进行向量法搜查测试,在垂直区域上定位伪造AP的垂直位置,再进行收敛法搜查测试,从而快速查找到伪造AP。

[1] William Stallings.无线通讯与网络[M].北京:清华大学出版社.2005.

[2] 张明雷.WLAN中基于规范的自适应DoS攻击检测[J].计算机应用研究.2007.

[3] 雷震甲.网络工程师教程[M].北京:清华大学出版社.2009.

[4] KjeU J Hole,Erlend Dyrnes,Per Thorsheim.Securing Wi—Fi Networks.Computer.2005.

[5] 谢希仁.计算机网络[M].北京:电子工业出版社.2008.

[6] 杨哲.无线网络安全攻防实战[M].北京:电子工业出版社.2008.

[7] 邓达.无线局域网安全性研究与改进[M].电子科技大学.2007.

[8] 李庆.基于IEEE802.1l无线局域网的安全性研究[J].信息技术.2005.

[9] 孙士潮.无线网络的攻击技术与安全防护研究[J].电子技术应用.2007.

[10] 张兴强.网络通信与安全.无线局域网WEP协议的安全性分析[J].2007.

[11] 严照楼,潘爱民.无线局域网的安全性研究[J].计算机工程与应用.2004.

[12] 夏新军.WLAN环境下拒绝服务攻击问题研究[J].计算机工程与应用.2005.

[13] 曹秀英,耿嘉中,沈平.无线局域网安全系统[M].北京:电子工业出版社.2004.

[14] 冯柳平,刘祥南.基于IEEE 802.1l认证协议的Dos攻击[J].计算机应用.2005.

[15] 李翠然.浅析无线局域网的主要标准.中国数据通信.2003.

[16] 刘琦,何连跃,杨灿群.无线局域网的信息安全保障.计算机应用.2003.