云安全管理体系和建设研究*

2012-06-27张云勇房秉毅

汪 芳,张云勇,房秉毅

(中国联通集团研究院 北京 100048)

1 引言

在云计算环境下,多租户、资源共享、数据存储的非本地化、承载业务类型的多元化以及用户规模的指数增长将导致安全问题变得非常突出。因为高度集中了用户和资源,云计算可能会带来比传统应用更高的安全风险。根据IDC和Gartner的调查报告,服务安全性、稳定性和性能表现是云计算服务的前三大挑战,而数据的安全性和隐私问题是目前70%以上受访企业近期不打算采用云计算的首要原因。近年来,几大云计算领先服务商,如谷歌、微软和亚马逊都出现了云服务的重大安全事件,造成了范围广泛的服务中断。由此可见,安全性是云计算面临的关键性问题。

云计算对于用户使用与访问信息和计算资源的模式带来的变革是全方位的,这意味着云安全所涉及的技术和管理方面的问题也是多方面的。云安全对传统的信息安全技术的依赖不会降低,甚至会提高,特别是身份认证和访问控制技术、数据传输和存储加密技术、漏洞扫描和系统安全加固技术等。同时,云计算技术的应用也产生了新的信息安全问题,需要在这些方面加强防护,如虚拟机安全问题、资源共享后的用户隔离和数据保护问题、云终端接入安全问题等。

企业积极稳妥地发展云计算,构建可控的云系统、云应用和云服务,对内提供云计算支撑能力,对外提供云服务能力,对云安全问题、技术和管理的研究刻不容缓。

2 云安全需求

2.1 企业的云计算建设

企业的云计算建设一般包括集中资源、统一数据、平台接口统一化封装和丰富的业务应用。

(1)集中资源

通过虚拟化、自动化管理技术,运用集约、规模、专业化手段,集中管理基础IT资源,以共享、按需方式为业务应用提供IT基础资源。物理上,对各系统IT资源集中统一管理,通过规模化和新技术,构建云计算数据中心,形成统一主机托管、租赁和IaaS的对内支撑和对外服务基础。逻辑上,通过虚拟化、集中调度管理、资源智能监控以及自动化配置管理等技术,形成面向服务的集中IT资源管理服务体系。服务上,通过自动化、人工相结合的方式,形成企业统一的IT基础资源能力提供、服务、维护及安全保障的体系。

(2)统一数据

建设标准化的企业全景数据视图,实现企业业务数据的规范、完整、一致、安全,通过云架构提供标准、统一的数据服务支撑和高效的分布式处理基础,实现数据的统一管理和分布式计算的能力。一方面,规范、统一的企业级数据资源沉淀,形成企业全景、海量数据视图和数据资源,为企业决策、管理、运营提供全面的数据分析与支撑服务。另一方面,规范、统一的实时/准实时运营数据存储,支撑企业日常生产、运营、管理,保障数据的完整性、一致性。

(3)平台接口统一化封装

在集中、统一的数据基础上,以分布式处理(分布式计算、分布式数据库以及中间件)技术,形成支撑上层应用的分布式处理服务引擎。分布式处理引擎以大数据分析为基础,并进行标准化的应用接口封装,以RESTful接口承接应用,提供大数据处理效用和应用分布式处理能力,上层应用可专注于流程梳理、需求挖掘以及应用开发和部署。

(4)丰富的业务应用

基于分布式处理技术,以统一的接口封装,形成多样、灵活、简捷的应用开发与运行能力引擎。

2.2 对云安全提出的需求

企业云计算的建设对云安全提出了以下需求。

(1)资源集中的安全

网络和主机等基础资源集中后将承担更大的安全风险,在资源管理和攻击抵抗方面将承担更大的压力。需要强有力的抵抗网络攻击的能力,保障主机资源可用性,保障虚拟机和虚拟化环境安全以及虚拟机动态迁移和自动管理的有效性,形成集中基础资源安全保障体系。

(2)数据集中的安全

云计算集中大量用户的数据,如果在数据存储、处理和传输的过程中关键信息或隐私信息的丢失、窃取会对用户造成致命的损失。需要保障海量数据的存储、处理和传输的安全性和可靠性,保障信息的完整性和可用性,并提供完善的用户认证和访问控制机制,提供有效的数据安全评测、审计和监管方法,形成集中数据安全保障体系。

(3)云平台和接口的安全

用户和资源高度集中后,云计算平台需要保障其抵抗攻击能力和服务连续性,对云平台的安全策略等提出了挑战。基于PaaS服务的云平台为大量用户提供应用编程接口,需要保障接口的安全,避免恶意的接口调用。此外,为了给构建于平台之上的各类应用提供安全能力,平台层可以开放部分安全能力,让应用得以快速开发和部署并规避安全风险。

(4)云应用的安全

云应用对公众开放后,具有相当大的灵活性和开放性,给应用安全带来非常大的挑战。

3 云安全管理体系建议

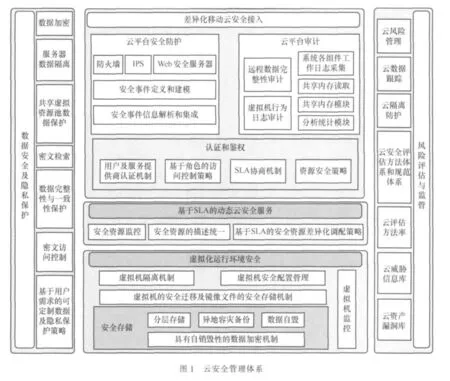

为建设企业内部IT系统与外部业务相连的、成熟的、统一的、安全的云系统,建议构建统一的云安全管理体系,集成云计算所涉及各层次安全问题的解决方案,形成一个综合的云安全支撑系统,具备为云架构和云服务提供全方位安全保障与服务的能力,如图1所示。

云安全管理体系可以分成5个方面:数据安全和隐私保护、虚拟化运行环境安全、差异化移动云安全接入、基于SLA的动态云安全服务、风险评估及监管体系。其中,数据安全和隐私保护的方案贯穿安全技术体系的不同层次,而数据的所有权和管理权的分离也正是云计算模式下最大的安全问题;虚拟化运行环境安全、差异化移动云安全接入、基于SLA的动态云安全服务分别是不同层次的安全问题研究点;风险评估及监管体系能够对来自不同层次的安全风险做出全面评估,并对其安全现状进行监控管理,反过来也能够促进安全技术体系的完善,从而形成整个安全体系的良性循环。

4 云安全建设重点建议

按技术成熟度和实施的复杂度,企业可以分3个阶段发展云计算。

第一阶段:此阶段建设重点为云基础设施的建设。此阶段云安全建设重点为基础设施安全,包括服务器整合、桌面虚拟化安全和VDC云安全等。

第二阶段:此阶段建设重点为将新系统架构在云系统上,同步进行适合云架构的老旧系统的模块改造工作。此阶段云安全建设重点为公众应用云安全。

第三阶段:此阶段建设重点为建设统一的PaaS平台。此阶段云安全建设重点为云平台安全。

4.1 服务器整合安全

服务器整合的目的,是通过将企业部分业务迁移到虚拟化平台之上运行,达到节省系统资源、易于更新扩容和方便管理的目的。服务器整合过程中,建议重点关注以下几点:

·合理配置不同的业务系统区域,不同重要级别的业务在设计中尽量不部署在同一台物理服务器上;

·进行合理的VLAN和安全域划分,在安全域划分中,关注公网访问、第三方接口、运维管理等需求;

·设备充分利旧,确保业务之间的隔离,需要注意服务器整合之后,对多业务共同使用的公共防火墙性能要求进行评估,在现有设备不能满足需求的情况下,可能需要新增防火墙设备;

·虚拟化平台防护措施,对虚拟化平台进行保护,保护措施可能包括启用虚拟化平台固有的安全选项(如Xen所在的Linux平台中的SELinux)进行系统加固等;

·虚拟化平台安全功能,关注虚拟防火墙实现、补丁管理以及对业界漏洞扫描软件的整合;

·关注云计算平台的备份恢复能力。

4.2 虚拟桌面云安全

虚拟桌面是将客户的电脑环境移植到虚拟化主机环境中进行集中管理和维护的云产品。终端只需要一台瘦终端以及鼠标、键盘等简单的外设,便可以降低运营成本、提高维护效率。虚拟桌面云用于企业内部座席业务、办公网络等。在虚拟桌面云中,需要重点关注如下内容。

(1)终端安全

虚拟桌面的接入终端有多种形态,可以通过普通台式机、笔记本电脑,也可以通过瘦终端和各类智能终端接入,终端安全的重要性较高。在虚拟桌面云终端中,关注病毒查杀或黑白名单机制,特别是专用的终端,如瘦终端,可以通过配置黑白名单的方式仅允许操作员运行某些特定的进程,如浏览器。

(2)接入安全

虚拟桌面有多种接入方式,如有线接入、无线接入(Wi-Fi、3G等),在终端安全可以保证的情况下,需要关注数据传输过程中的安全。对于一定需要外部网络接入的场景,如外网登录办公等,配置VPN网关是非常必要的,只有用户登录VPN之后,才能够连接桌面办公环境。在用户登录阶段,可以使用OTP一次性密码或通过USBKey的方式实现双因子认证。

(3)虚拟桌面防病毒

虚拟桌面防病毒可以采用普通的桌面防病毒软件,但是用普通的桌面级防病毒软件可能存在扫描风暴、病毒库更新风暴等问题。建议采用专门针对虚拟桌面设计或优化的防病毒系统。此类系统减轻了虚拟桌面本身的负载,有任务调度能力,可以有效避免大量虚拟桌面同时进行病毒扫描或病毒库更新的操作,减轻系统负载。

4.3 VDC云安全

VDC主要面向大型行业或集团用户提供虚拟专有云服务,如VPS云主机、弹性云主机、在线云存储以及与云终端相结合的服务,同时开展相应的VDC增值服务,如云安全服务、云灾备服务等。从根本上来说是IaaS云的一种应用。因此其安全需求与普通的IaaS云一致。同时,为了为用户提供更加丰富的增值服务,VDC云安全应有两方面的系统建设目标。

(1)系统级安全

系统级安全主要保证为用户提供的系统环境是安全的,目标是保障系统平台安全,保证云计算平台自身的安全性。系统级安全的实现手段是通过网络层/系统层和部分应用层措施,提升系统的安全性,面对云计算的安全风险,着重关注虚拟化安全以及特定场景下的数据安全。主要包括用户之间的隔离(通过物理防火墙或虚拟防火墙实现);网络防病毒网关;防DDoS的流量清洗等措施。

(2)用户级安全

用户级安全作为增值服务提供给用户进行选择。在IaaS云中,云服务提供商并不负责租给用户的操作系统以及其上业务的安全。但是通过增值服务的方式提供部分安全能力,可以给用户更大的选择余地。用户级安全的目标是为用户提供可定制、按需付费的安全服务,以达到为用户提供“低价格、高质量的增值服务”的系统建设目标。用户级安全的实现手段是在达成系统级安全目标的基础上,为用户提供安全能力,增强用户对安全的控制和感知。具体可以考虑以下安全措施:VPN接入;服务器防病毒;用户可自定义规则的虚拟防火墙;用户自助的漏洞扫描;IPS入侵防御;统一日志关联分析(统一威胁管理);容灾备份能力。

4.4 公共应用云服务安全

公共应用云服务是指企业提供SaaS业务模式。SaaS业务模式与PaaS、IaaS业务模式有较大不同。SaaS业务模式与传统的应用服务提供商业务有很多类似之处,从应用服务提供商业务模式演变而来。但与应用服务提供商的业务模式相比,SaaS又有诸多不同:SaaS为一对多的服务,同时为很多用户提供应用;SaaS服务领域比较宽,不仅是对某个应用系统的托管,而且包括了很多Internet相关服务,如企业电子邮箱、在线办公协同、CRM、ERP等,这些系统可以有机地集成在一起;在技术实现上,SaaS与传统的应用服务也有很大的不同,更加强调平台共享,广泛使用虚拟化技术。

在确定公共应用云服务安全之前的首要工作是明确需要做哪些服务,也就是提供哪些业务作为服务,这些业务之间是否有关联;其次是确定使用哪些技术实现业务功能(如是否采用虚拟化、采用何种虚拟化)。确定了服务业务内容和业务关系以及技术方向之后,根据服务业务的风险级别、敏感性来确定具体的安全策略。

从通用角度分析,根据公共应用云服务固有的特点,应着重考虑以下几方面的安全。

(1)明确各角色的责任义务

法律法规层面,明确各角色的责任义务。设计研发层面,因SaaS是直接向最终用户提供服务,因此从设计阶段就应考虑安全,设计开发阶段应重点考虑。

(2)登录认证安全/身份管理

对重要的业务系统,应强制用户使用高强度密码,在系统内部应加密保存。建议采用双因子密码机制,如动态密码加静态密码或USBKey加静态密码,防止账号密码被盗。如SaaS中提供多个有机结合的业务,应提供单点登录功能。

(3)传输安全

保证在互联网上传输的数据不被截获,对数据采用加密传输(SSL等)。比如,SaaS方面的领导厂商SalesForce、XToolsCRM都是采取全程加密的,全部页面均采用HTTPS访问。在必要的情况下,应该实现服务器与客户端的双向证书认证。

(4)数据私密性安全

针对具体业务需求分析确定数据是否需要加密。

(5)数据可用性安全

提供专业的数据容灾备份措施,建立容灾备份中心,发生重大问题时,可以较快地恢复用户数据,恢复服务能力。可考虑建立流量清洗中心,防止DDoS攻击。

(6)数据隔离安全/认证授权

SaaS服务的特点是提供一对多的服务,因此要在设计开发阶段(代码层面)严格限制不同用户之间的数据访问,防止用户数据泄漏。隔离可能是多个层次的,从应用层的业务逻辑隔离,到数据库层的数据隔离,在必要的情况下,可能需要为重要客户提供单独的存储空间以确保物理隔离。

(7)虚拟化安全

如果使用了虚拟化技术,应保障虚拟化安全。

(8)日志及审计

确保SaaS操作中各个层面均存在日志及审计措施,以进行问题追溯。

4.5 云平台安全

开发者在集成应用开发框架、中间件、数据库和消息队列等功能的云平台上,利用云平台提供的开发语言和工具进行开发。云平台本身的技术复杂、成熟度不高,提供云平台的服务模式将是企业实施云计算面临的最大挑战。为保障云平台安全,特别需要保证接口安全和运行安全。

(1)接口安全

利用云平台接口进行对内和对外的攻击和云服务的滥用,是云平台开放接口后面临的最大威胁,应有加强访问控制的措施,如接口的强用户认证、确保加密的有效性等。

(2)运行安全

在云平台上搭载的用户IT系统也是云平台开放面临的问题,需确保其不会在云内部发起攻击,因此需要加强用户应用的安全审核和监控、加强不同用户系统的隔离。

1 Cloud Security Alliance.Security Guidance for Critical Areas of Focus in Cloud Computing,2011

2 Udo Helmbrecht.European Network and Information Security Agency.Proceedings of Cloud Computing,Benefits,Risks and Recommendations for Information Security,Heraklion,Greece,2004

3 Tim Mather,Subra Kumaraswamy,Shahed Latif.Cloud Security and Privacy,an Enterprise Perspective on Risks and Compliance.USA:O’Reilly,2009

4 The NationalInstitute ofStandards and Technology,US Department of Commerce. Guide to Security for Full Virtualization Technologies,2011

5 Vic Winkler.Securing the cloud,cloud computersecurity techniques and tactics.Elsevier,2011

6 James E S,Ravi N,Morgan K.Virtual machines:versatile platforms for systems and processes,Morgan Kaufmann,2005

7 英特尔开源软件技术中心,复旦大学并行处理研究所.系统虚拟化——原理与实现.北京:清华大学出版社,2009

8 冯登国,张敏,张妍等.云安全研究.软件学报,2011,22(1):71~83