3G终端数据机密性服务设计

2011-12-14吴晓宇李玉贤韩佳霖张方舟

吴晓宇,李玉贤,韩佳霖,王 丹,张方舟

(1.东北石油大学计算机与信息技术学院,黑龙江 大庆 163318; 2.长城钻探工程公司 测井公司,辽宁 盘锦124044; 3.黑龙江大学软件学院,黑龙江哈尔滨 150080)

3G终端数据机密性服务设计

吴晓宇1,李玉贤2,韩佳霖3,王 丹1,张方舟1

(1.东北石油大学计算机与信息技术学院,黑龙江 大庆 163318; 2.长城钻探工程公司 测井公司,辽宁 盘锦124044; 3.黑龙江大学软件学院,黑龙江哈尔滨 150080)

第三代移动通信的安全体系结构提供网络接入、核心网络实体间安全交换数据、移动台接入、用户与服务提供商间应用程序安全交换数据、安全特征可见性及可配置能力等安全保证机制,但没有为终端用户提供有效的安全服务措施和方法.分析3G系统安全措施及安全算法,提出终端通信安全保证机制4层架构(应用层、安全服务接口层、函数层和安全算法层),设计适用于应用层需要的安全算法协商机制和机密性安全服务模型,为终端应用提供主动、可见、可选的机密性安全服务,为3G终端主动保护机制提供指导.

3G;数据加密;安全服务接口;安全服务

0 引言

随着第三代移动通信系统的开通,3G业务逐步渗透到人们日常生活中,3G的安全性引起人们的重视,对于3G个人通信安全方面的需求也越来越大.第三代移动通信合作组织(3GPP)在2G安全性缺陷和不足的基础上,结合3G提供的通信服务业务在新形式下的安全需求,设计了3G的安全体系和逻辑结构,将系统安全分为3个方面:应用层、归属层/服务层和传输层,将攻击类型分为5类:(1)网络接入安全,主要抗击对无线链路的攻击;(2)核心网安全,主要保证核心网络实体间安全交换数据;(3)用户安全,主要保证对移动台的安全接入;(4)应用安全,主要保证用户与服务提供商间应用程序安全交换信息;(5)安全特性可见性及可配置能力[1-2].第三代移动通信安全机制定义了一个完整的逻辑体系,是3G系统正常运行的根本保障,但是3G目前发展还不完善:3GPP提供的安全算法只有 KASUM I一种[3],其他安全算法还有待研究;3G终端用户间安全认证服务等研究已经比较完整[4];3G终端用户间端到端的数据完整性服务研究虽然已经成熟,端用户间端到端的数据机密性服务还有待深入研究,因此分析3G系统安全措施与安全算法,设计算法与密钥长度协商机制和机密性安全服务模型,为终端用户进行数据端到端通信时提供主动、可见、可选的应用层数据机密性安全服务.

1 终端安全通信保证机制

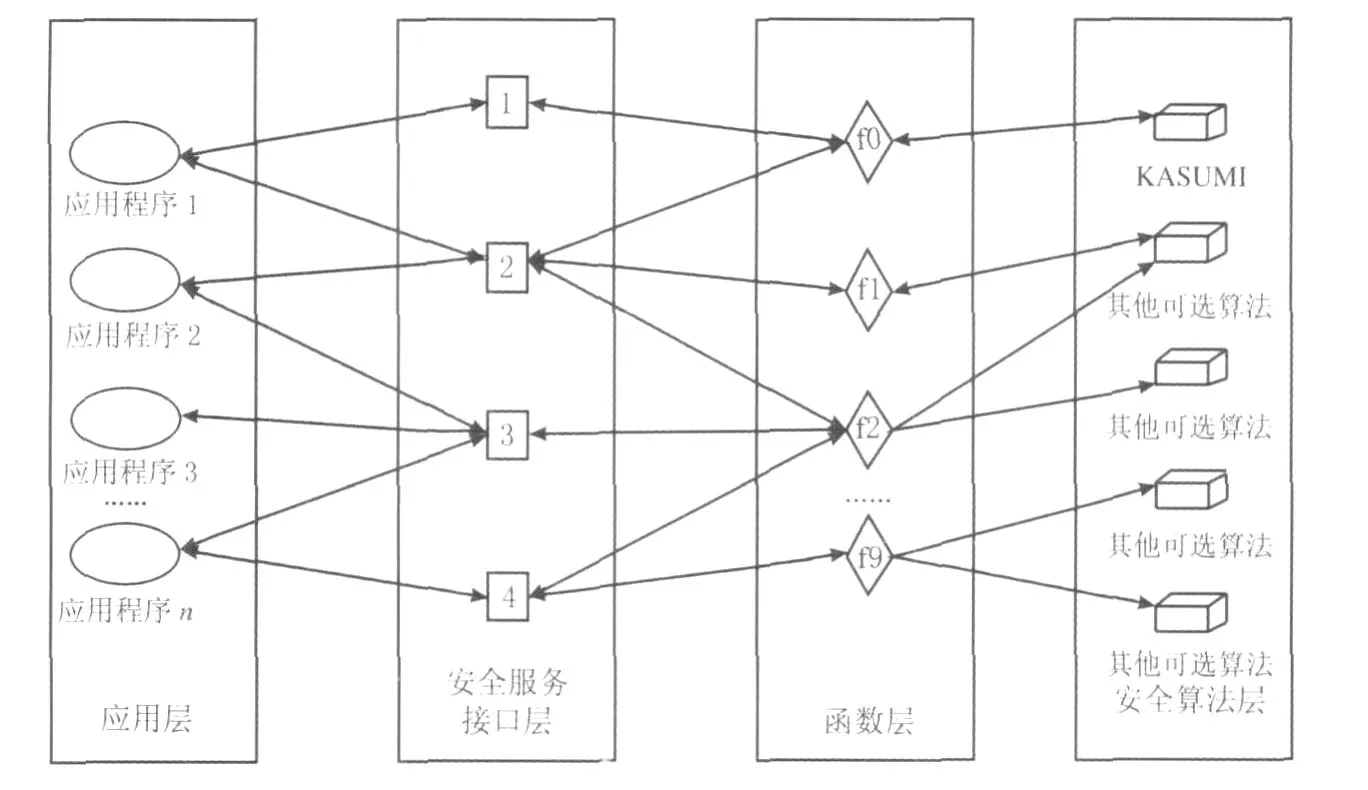

3GPP定义15种机密性算法和16种完整性算法,目前公开的算法只有 KASUM I分组密码算法,随着相关算法的成熟和发布,急需实现终端间进行安全通信所需的算法与密钥长度协商机制和机密性安全服务.为实现 3G系统通信安全机制 ,3GPP 定义f0、f1、f1*、f2、f3、f4、f5、f5*、f6、f7、f8、f9 共 12 个安全函数[5],应用于不同的安全服务和功能需求.其中f1、f2、f3、f4、f5用于认证与密钥协商机制[6-10],f6、f7用于用户身份保密[11],f8为保密性函数[12],f9为完整性函数[13].在应用系统需要完成机密性时,用户需要自行设计机密性安全保证机制和算法与密钥长度协商机制,并需要调用底层安全函数逐一对数据进行加密与调用,为了方便终端用户实现端到端机密性服务,将终端间安全通信结构分为4层:安全算法层、函数层、安全服务接口层和应用层.

其中安全算法层包含由3GPP采用的标准算法 KASUM I以及正在制定中的各种安全算法,为基础设施层提供基本安全服务.函数层提供各种函数及具体实现,包括3GPP定义的f0~f9、f1*、f5*函数,为安全服务接口层提供服务[14-15].安全服务接口层包括认证、完整性、算法与密钥长度协商和机密性服务等,按照功能需求和服务流程进行组合封装为应用层提供服务,安全服务接口向用户提供功能服务,包括实现用户身份保密,即实现用户身份的保密性和用户的不可追溯性.实现数据保密性即对用户数据和信令数据加密.应用层直接面向用户,为终端应用的二次开发用户提供应用功能.

将机密性服务接口架设在应用程序和基础设施层各安全函数之间,为客户端间数据通信提供机密性安全服务.3G终端用户间端到端安全通信保证机制逻辑结构分层方法见图1.其中安全服务接口层中服务1为应用层用户提供算法与密钥长度协商服务;服务2为应用层提供机密性服务;服务3为应用层提供端到端数据完整性服务;服务4为应用层用户提供认证服务.

图1 3G终端间端到端安全通信4层逻辑结构

2 算法与密钥长度协商服务

3GPP为终端应用提供密钥长度可选机制.为实现用户的主动安全配置,首先设计算法与密钥长度协商服务机制,通信双方通过算法协商确定使用共有算法进行加密,为应用层提供算法协商服务;根据所需安全强度,通信双方进行密钥长度协商,确定所用密钥长度,为应用层提供密钥长度协商服务.

图2 算法与密钥长度协商服务

终端间安全算法和密钥长度协商服务过程见图2.客户端A与客户端B进行协商:

(1)首先由客户端A发出1个请求(SYN,同步号)到客户端B;

(2)B端接收到请求并同意会话,即返回给客户端A 1个响应(包括SYN++);

(3)客户端A接收到客户端B的响应后,根据用户需求和标识规则算法生成协商信息 M,M包括加密算法标识SN、完整性算法标识IN和密钥长度 K,并将SYN++、SN、IN和 K一起发送给客户端B;

(4)客户端B端接收到协商信息M后,进行匹配处理,如果客户端B拥有与客户端A完全一致的加密算法和完整性算法,且密钥长度也支持相同的 K,即可以满足相应的 SN、IN和 K,返回应答SN′、IN′、K′和SYN++,否则只是将SYN置为默认值0后返回客户端A;

(5)客户端A接收到SN′、IN′、K′且SYN合法,即在机密性安全服务模型中采用标识为SN的加密算法对数据进行加密和标识,为IN的完整性算法进行完整性校验后传给客户端B,客户端B采用标识为SN′的算法对其解密,并采用标识为IN′的完整性算法进行完整性校验.如果客户端A接收到客户端B传输过来的SYN非法(即SYN的值为0),则需重新进行协商.

该过程实现算法与密钥长度的协商,满足用户主动、可选的安全配置.

3 机密性安全服务模型

为了满足终端数据的机密性,根据函数层提供的12种安全函数和安全算法层提供的安全算法,设计移动终端数据机密性服务模型.该模型实现过程:

AA K:算法和密钥长度协商后的SYN为32个二进制位,能抵御重放攻击;

AN:算法标识,即SN||IN或SN′||IN′为8个二进制位,0~3位标识15个加密算法,4~7位标识16个完整性算法;

KL:密钥长度,即 K或 K′,为9个二进制位,因此所能支持的最大密钥长度为512位;

*data:要传送的明文;

CK:加密密钥;

length:要传送的明文长度,将明文进行分组,每64位为一组,BL KCN T表示分组编号,总块数为blocks.

(1)初始化MODKEY,令MODKEY=ck^0x(random,32bits),则寄存器A的值为AN[AA K[0]…AA K[31]||AN[0]…AN[4]||KL[0]…KL[8]||0…0(右边最多15个0,构成64位)]MODKEY.

(2)寄存器A和BL KCN T(为0,即要进行第一块明文加密)进行异或运算,得到的结果在CK的作用下通过安全算法产生第一串密钥序列C1(64位),将C1与第一组明文序列进行异或运算,得到第一组64位的明文序列对应的密文序列;

(3)将BL KCN T加1,将寄存器A异或C1再与BL KCN T异或后的结果作为安全算法AN的输入,在CK的作用下生成第二组密钥序列C2,将C2与第二组明文序列进行异或运算得到第二组明文序列对应的密文序列,同时将BL KCN T加1,重复操作直至BL KCN T=blocks-1,构成最终的密文序列.

图3 机密性安全服务模型

4 原型验证

通过原型编制,对文中提出的安全算法协商、密钥长度协商服务和机密性服务进行验证,其中机密性算法ID设定,0001:KASUM I;0002:太乙序列密码算法.

长度设定L:64位;128位;192位;256位;

发送端:T=数据加密服务;

协商结果=协商服务(算法ID,长度L);

B=机密性服务(算法ID,密钥长度 T);

接收端接收到B之后,计算 T=机密性服务(算法 ID,密钥长度,B);则 T=“数据加密服务”.

如安全算法为 KAZUM I,密钥长度L=128位,如果截获B,采用穷举法攻击,按106次/μs搜索,破译时间需要2.9×1018a.通过验证,表明服务能够实现终端应用之间通信的机密性服务.

5 结束语

通过分析3G移动通信中安全机制,解决3GPP没有为客户端应用提供安全服务问题,设计终端安全保证机制4层结构,设计算法与密钥长度协商服务模型,实现3G终端用户间数据通信安全保证的机密性服务模型,并以数据机密性服务服务接口的形式提供给终端用户,保证3G终端的应用安全,方便终端用户应用的开发.

[1]盛晓禹.基于3G终端的安全服务研究[D].大庆:大庆石油学院,2009.

[2]高振,王智远,张方舟,等.3G终端认证服务的分析与实现[J].大庆石油学院学报,2008,32(4):94-96.

[3]马炯.分组密码算法KASUM I及其在WCDMA中的应用[J].信息安全与通信保密,2005,21(9):123-126.

[4]张方舟,叶润国,冯彦君.3G接入技术中认证鉴权的安全性研究[J].微电子学与计算机,2004,21(9):33-37.

[5]林德敬,林柏钢,林德清.3GPP系统全系列信息安全及其算法设计与应用[J].重庆邮电学院学报,2003,15(4):18-23.

[6]3G Security,Specification of the M ILENAGE algo rithm set:An examp le algo rithm set for the 3GPPauthentication and key generation functions f1,f2*,f3,f4,f5 and f5*,Document 1:General[S].

[7]3G Security,Specification of the M ILENAGE algorithm set:An examp le alogo rithm set fo r the 3GPP authentication and key generation funetions f1,f1*,f2,f3,f4,f5 and f5*,Document 2:A lgo rithm specification[S].

[8]3GPP TS 35.207:3G Security;Specification of the M ILENAGE A lgo rithm Set:An examp le algo rithm set for the 3GPPauthentication and key generation functions f1,f1*,f2,f3,f4,f5 and f5*,Document 3:Imp lemento rs’test data[S].

[9]3G Security,Specification of the M ILENAGE algorithm set:An examp le alogo rithm set fo r the 3GPP authentication and key generation functions f1,f1*,f2,f3,f4,f5 and f5*,Documentd 4:Desigh conformance test data[S].

[10]3G Security,Specification of the M ILENAGE algo rithm set:An examp le algo rithm set fo r the 3GPP authentication and key generation functions f1,f1*,f2,f3,f4,f5 and f5*,Document 5:Summary and results of design and evaluation[S].

[11]3GPP TS33.102,3G Security:Security A rchitecture[S].

[12]3GPP TS 35.201 version 5.0.0-2002,Specification of 3GPP confidentiality and integrity algo rithm,Document 1:f8 and f9 specification(Release 5)[S].

[13]郭莉,王璟瑜.第三代移动通信中的f8/f9算法研究[J].现代电子技术,2007,21(9):115-117.

[14]张缓.第三代移动通信系统安全技术研究[J].现代电子技术,2007,21(9):115-117.

[15]刘锋,李盘林,廖晓峰.3G移动通信系统安全协议的描述及实现[J].计算机工程与应用,2004(33):161-164.

Design of 3G term inal data conf iden tiality services/2011,35(2):95-98

WU Xiao-yu1,L I Yu-xian2,HAN Jia-lin3,WANGDan1,ZHANG Fang-zhou1

(1.School of Com puter and Inform ation Technology,N ortheast Petroleum University,Daqing,Heilongjiang 163318,China;2.GWDC W ireline Logging Com pany,CN PC,Panjin,L iaoning 124011,China;3.School of Sof tw are,Heilongjiang University,H arbin,Heilongjiang 150080,China)

The third generation mobile comm unication safety architecture structure offers a seriesof safety ensuring mechanism:internet interface,network modules swap data between entities safely,mobile p latfo rm interface,users and service supp liers exchange data by app lying p rogram safety method and visible safety feature or dep loyable ability.However,the third generation mobile communication safety architecture is lacking in measures fo r p roviding effective safe services fo r the terminal,w hich made terminal users shorting active p rotective mechanism.By analyzing safety measures and algo rithm s already app lied to 3G system,this paper points out a four-layer terminal communication safety ensuring structure,a safety algorithm consulting mechanism and a p rivacy safety service module being designed suitable fo r app lication layer.It can p rovide active,visible,op tional p rivacy safety service fo r the terminal.The research result helpsopen a new area for personal safety defense on 3G terminal,imp roving the development and sp read based on 3G system.

3G;data confidentiality;security service interface;security service

TP309

A

1000-1891(2011)02-0095-04

2010-11-25;审稿人:富 宇;编辑:任志平

黑龙江省科技攻关项目(GZ09A120);黑龙江省教育厅项目(11551016)

吴晓宇(1983-),女,硕士,助教,主要从事移动网络安全方面的研究.