一种改进的动态用户认证协议

2011-04-23张明

张 明

(民航西北空管局培训中心,陕西西安 710082)

由于无线传感器网络结构的特殊性,它比传统网络面临更多的安全威胁。传感器网络的安全,在文献[1]中被归纳为两方面,外部安全和内部安全。其中外部安全是指WSN与外部用户之间的安全通信,这个外部用户可以是新加入的节点,也可以是订购了WSN服务的合法用户。内部安全指的是在WSN中传感器节点之间的安全通信以及传感器节点与基站之间的安全通信。文中主要关注于无线传感器网络中的外部安全,即用户认证问题。

1 动态用户协议的安全缺陷

虽然Lee-Chun Ko的方案通过对于时延的严格控制和对于认证通过信息的签名方式解决了Wong和Tseng方案中的不足,但是依然有其安全性缺陷。由于这一方案在每一个登录节点上都分配了N这一重要信息,一旦信息泄漏,将导致重大的安全问题。同时由于每一个登录节点都要保存所有用户的N,很有可能导致安全威胁的扩大。针对这一问题给出了一种攻击方式。这一攻击方式默认无线传感器网络中部署的节点都是易于捕获的。由于无线传感器网络节点大量播撒的特性,无线传感器网络的研究者一般都对节点易于捕获的特点达成共识。

由于动态用户认证协议都需要在网关部分完成认证计算,因此在动态用户认证协议中普遍存在着对于网关的拒绝服务攻击的可能。在Lee-Chun Ko的协议中,拒绝登录的消息并没有像登录消息一样给予安全保护。因此基于此,恶意节点可以在无线传感器网络区域内伪装网关向登录节点发送消息Msg(REJ_LOGIN),由于登录节点无法判断此消息是否来自网关,所以会接受这一消息。因此当任何用户试图登录时,登录节点都会根据这一消息拒绝用户登录。

2 改进的动态用户认证协议

鉴于以上提出的动态用户认证协议可能出现的安全问题,针对Lee-Chun Ko提出的改进协议对动态用户认证协议给出了改进方案,在不影响其高效的前提下,提高了对伪装网关重放攻击和针对网关的拒绝服务攻击的安全强度。

改进的动态用户认证方案同样包括以下4个阶段:

(1)注册阶段。

Step1用户拥有UID,选择口令PW。通过安全信道向网关提交以下数据(UID,hash(PW))。

Step2网关在数据库中存储(UID,T,hash(PW),TS),并向各登录节点用安全方式分发其子集(UID,T,TS),其中TS为有效时戳,T为最近一次的登录时间,初始化为用户注册时刻。

Step3网关通知用户注册成功。

(2)登录阶段。

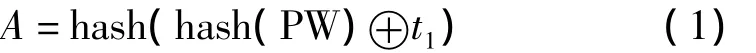

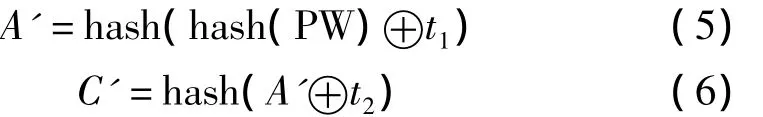

Step1用户计算

之后向登录节点提交登录信息(UID,A,t1),其中t1为当前时刻。

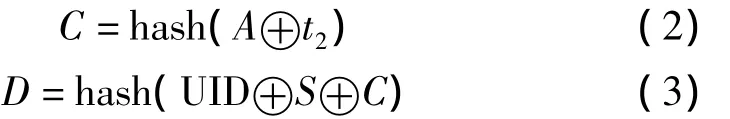

Step2登录节点检查UID是否存在,若不存在则向用户发送UID错误消息Msg(ID_WRONG)。如UID存在,检查是否Δt<t1-T,其中,Δt为最小有效登录间隔,如果登录时间差<Δt,则证明用户登录频繁,将请求弃置,拒绝用户登录;否则判断tc-t1是否超过最大传输时延,tc为当前时刻,检查是否超时。超时则发送超时Msg(OVERTIME)消息,拒绝用户登录。否则进行以下计算

其中,S为登录节点与网关的共享秘密,不同的登录节点各不相同;t2为进行计算时的当前时刻。修改T=t1。之后登录节点向网关提交(UID,C,D,t1,t2)。

(3)认证阶段。

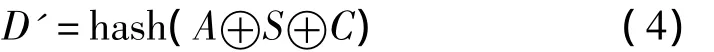

Step1网关检查(UID,t1)是否存在,如(UID,t1)已经存在,则弃置此请求。检查是否Δt<t1<T,并判断tc-t2是否超出最大传输时延,如果登录频繁或者超过时延,则弃置此请求。如不超时,依照式(4)进行计算。

并判断D'是否和D相等,如不相等,认为登录节点为伪装或登录节点出错,拒绝登录,不发送任何信息,并在收到此类包达到一定阈值时启动对节点中恶意节点的排除。否则依照式(5)和式(6)继续计算

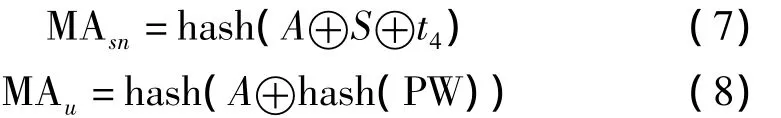

判断与C'与C是否相等,如不相等发送拒绝登录消息,否则认为用户认证成功。网关保存T=t1,计算网关对消息的签名

之后网关向登录节点发送接受认证消息

Step2登录节点首先检查tc-t4是否超过最大传输时延,t3为当前时刻。如超时,则放弃这。如不超时则依照式(7)计算,之后再按式(9)计算。

并验证是否hash(MAu)=hash(MA'u),验证失败则认为消息为伪造,不做处理。否则向登录用户发送(Msg(ACC_LOGIN),hash(MAu⊕t5),t5);如登录节点收到拒绝登录消息,同样首先计算是否超时,如不超时则计算验证h(MAsn)=h(MA'sn),如正确则发送拒绝登录消息(Msg(REJ_LOGIN),hash(MAu⊕t5),t5)

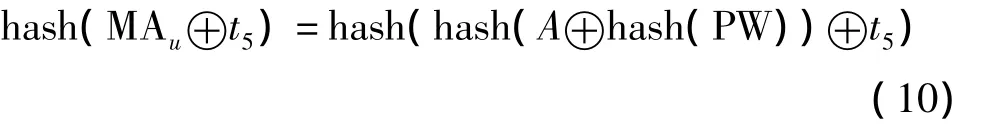

Step3用户接受来自登录节点的消息登录消息并验证

如验证成功,则接受登录节点的通知。

(4)更新阶段。

Step1用户产生新的口令PW',并通过当前安全通道向网关提交

(UID,hash(hash(PW')),hash(hash(PW)),hash(PW)⊕hash(PW'))

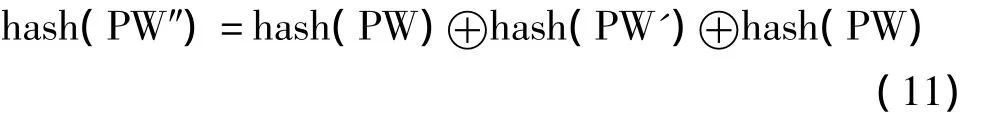

Step2网关根据自己储存的用户口令哈希值判断hash(hash(PW))是否正确,之后计算

如hash(hash(PW″))=hash(hash(PW')),则认为发送正确,将hash(PW″)作为新的用户口令哈希存储,并按照注册阶段进行操作。

在之前的动态用户认证协议中,并没有对网关发送给登录节点的允许登录消息Msg(ACC_LOGIN)和拒绝登录消息Msg(REJ_LOGIN)的具体格式给出说明。通过对协议的分析可知,用户实际接入无线传感器网络是依靠登录节点。因此网关的登录消息必须保证不能被伪造,否则如果攻击者可以对某一登录节点进行控制,那么可以不通过网关进行认证,使控制的登录节点直接伪造登录消息,让用户通过认证。鉴于以上分析,应当对协议中的网关的登录消息给出一种具体格式。

3 改进型协议在网关系统中的使用

如之前所提到的,动态用户认证协议是一种基于强口令的轻量级无线传感器网络认证协议。这个协议与目前其他无线传感器网络的认证协议相比,有以下特点:(1)除了单向哈希函数和异或运算,并没有使用其他复杂的密码算法。(2)整体认证速度比较快。(3)协议的安全首先需要网关的安全。

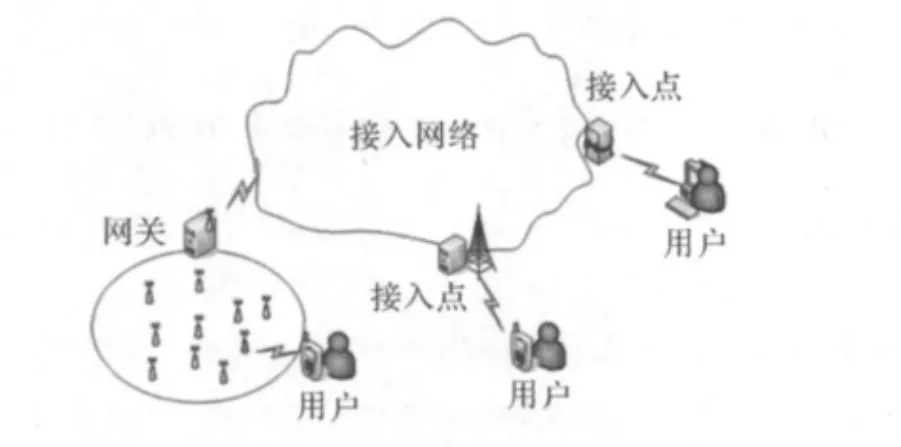

如图1所示,用户可以在不同的物理位置通过所在网络接入无线传感器网进行认证。如果用户使用有支持无线传感器网络通信协议的设备,可以通过登录节点使用改进型协议进行登录。如果用户在其他形式的网络内希望通过传感器网络的认证,那么其接入点只要和网关之间拥有一个共享的秘密就可以完成登录节点的工作,协助用户完成认证。由于登录节点所做的工作量很小,可以通过简单的模块实现,因此不必对这些设备进行大的改造,而且由于进行一次认证的速度较快。

图1 改进的动态用户认证协议的应用场景

4 结束语

提出了一种基于Lee-Chun Ko等人的动态用户认证协议的改进的用户认证协议。动态用户认证协议作为一种轻量级的快速用户认证协议,应用于无线传感器网络中具有认证速度快,计算量小等优势。

[1] 周贤伟,施德军,覃伯平.无线传感器网络认证机制的研究[J].计算机应用研究,2006(7):108-111.

[2] WATRO R,KONG D.TinyPK:securing sensor networks with public key technology[C].Proceedings of the 2nd ACM Workshop on Security of Ad hoc and Sensor Networks,ACM Press,2004:59-64.

[3] ZINAIDA B,NILS G,OSSI R.Realizing robust user authentication in sensor networks[J].Workshop on Real-World Wireless Sensor Networks(REALWSN),2005,26(9):135-142.

[4] 赵玉华,李志刚,李志民.无线传感器网络用户认证技术综述[J].计算机测量与控制,2009,17(12):2348-2351.

[5] WONG K H,ZHENG Y,CAO J M.A Dynamic user authentication scheme for wireless sensor networks[C].In Proc.of the IEEE International Conference on Sensor Networks, Ubiquitous, and Trustworthy Computing(SUTC'06),2006:244-251.

[6] LEE C Y,LIN C H,Chang C C.An improved low communication cost user authentication[C].Taiwan:Scheme for Mobile Communication,Proceedings of the IEEE 19th International Conference on Advanced Information Networking and Applications(AINA 2005),2005:249-252.

[7] TSENG H R,JAN R H,YANG W.An improved dynamic user authentication scheme for wireless sensor networks[C].In Proc.of the IEEE Global Communications Conference(GLOBECOM'07),2007:986-990.

[8] BINOD V,JORGE S S,JOEL J P,et al.Robust dynamic user authentication scheme for wireless sensor networks[C].ACM Q2SWinet'09,2009:28-29.

[9] LEE C K.A novel dynamic user authentication scheme for wireless sensor networks[C].Wireless Communication Systems,ISWCS'08,2008:608 -612.

[10] CAO Zhen,ZHOU Xia,XU Maoxing.Enhancing base station security against dos attacks in wireless sensor networks[C].Wireless Communications,Networking and Mobile Computing 2006 International Conference,2006:1-4.