无线传感器网络安全路由协议研究

2011-04-14禹谢华张晓芳福建师范大学闽南科技学院福建泉州362332

禹谢华,张晓芳 (福建师范大学闽南科技学院,福建泉州362332)

黄泽鑫 (福建省南安市科技局,福建泉州362300)

1 无线传感器网络概述

无线传感器网络 (Wireless Sensor Network,WSN)通常是由部署在一定监测区域 (Monitoring area)中的若干个廉价微型传感器节点组成,依靠互联网和无线通信技术形成的一个多跳、自组织及自管理的分布式无线通信系统,其根本目的是协作的感知和采集网络覆盖区域中目标对象的动态信息,并将这些数据发送到远程服务器由管理员进行实时监测和处理[1]。其分级式体系结构可以归纳为簇 (包含簇成员节点 (Cluster member)和簇头节点 (Cluster head))、无线通信链路 (Wireless line)、互联网或卫星网络(Internet or Satellite network)以及远程服务器(Remote Server)等4个部分,如图1所示。

2 典型无线传感器网络路由协议及其安全隐患

图1 无线传感器网络分级式拓扑结构图

在无线传感器网络中,网络拓扑结构的变化、路由信息的交换、最佳路由的选择、目的节点的定位、产生和维护以及数据的转发等操作都是由相应的路由协议来完成的。由此可见,无线传感器网络系统设计的合理和有效与否,其路由协议的设计起着至关重要的作用。现有的无线传感器网络路由协议主要分为:以数据中心的路由协议 (Data-centric routing protocols)、层簇式路由协议 (Clustering based routing protocols)、基于地理位置的路由协议(Location-based routing protocol)和能量感知的路由协议 (Energy aware routing protocols)4大类。常见的针对路由协议的攻击有:Hello数据包洪泛、路由欺骗 (Routing spoofing)攻击、选择性转发(Selective Forwarding)攻击、槽洞 (Sinkholes)攻击、女巫 (Sybil)攻击、虫洞 (Wormholes)攻击、ACK欺骗和流量分析攻击等。各典型路由协议及其安全性总结[2]如表1所示。

表1 典型路由协议及其安全性总结

无线传感器网络中的安全隐患在于:网络拓扑部署区域的开放特征和无线网络的广播特征,即物理和空间上都是暴露的,其中传递的信息极易被敌方或不法分子窃取和篡改,缺乏有效的安全机制已经成为无线传感器网络广泛应用的最大阻碍。如何才能保证信息的有效、安全传播,安全路由协议的设计举足轻重。

3 现有安全路由协议的研究比较

3.1 国外研究比较

20世纪90年代末期,美国等西方信息大国就已经开始了传感器网络相关的研究,Intel公司在2002年10月便发布了 “基于微型传感器网络的新型计算发展规划”,美国自然科学基金委员会(NSFC)也在2003年制定了 “无线传感器网络研究计划”,并在加州大学洛杉矶分校成立了多个传感器网络研究中心,联合周边著名高校和科研单位,展开 “嵌入式智能传感器”的研究项目。随着军事和科研的不断需要,路由安全协议的设计越来越引起研究人员的关注。Stoica I等[3]在降低了节点能量消耗的基础上,提出了第一个在路由判决中关注QoS(Quality of Service,服务质量)的安全路由协议——SAR(Sequential Assignment Routing),但仅适用于小型的和拓扑结构固定不变的网络,难以应用于节点分散且拓扑结构随时有可能发生变化的无线传感器网络;意大利的Roberto等[4]提出一个名为LKHW的安全路由协议,该协议在一定程度上解决了定向扩散路由的安全问题,但是限制了逻辑组的范围,尤其是在需要增加和撤销多个节点的时候,需对定向扩散的LKH重新进行平衡,不利于网络的拓展;而文献 [5]虽然具有了一定的网络扩展性,但是该方案中的安全性是建立在攻击者不能篡改网络节点RAM中存储信息的前提之下的,对外部条件过于理想化;文献 [6]中针对应答欺骗和伪造虚假路由等攻击方式,提出了关于直径的启发式安全路由协议——SRD;文献 [7]中通过在动态源路由DSR中加入相应的安全机制,提出了一种容忍入侵的安全路由协议——INTRSN(Intrusion-Tolerant Routing in Wireless Sensor Networks),它的典型特征是允许被攻陷或篡改的恶意节点威胁其周围的局部节点,然后通过冗余机制将其破坏力控制在一定的范围内,使其不至威胁其他节点及整个网络的安全通信;文献 [8]提出了一套简单高效的安全框架协议——SPINS,该协议在很大程度上考虑到了无线通信中信息的完整性、机密性、保持新鲜性和认证机制,能够较好的满足流认证广播的安全条件。但遗憾的是,它仅仅是一个框架协议族,并没有给出完整的实现各种安全机制的密码算法,而且协议中的安全机制过份依赖于基站的安全,没有考虑网络中的DoS攻击等。

3.2 国内研究比较

我国政府在国家 “十一五规划”和 《国家中长期科技发展纲要》中将 “无线传感器网络技术”列入其中,国家863、973科技规划中也将无线传感器网络列为重点支持的科研项目。以清华大学、南京邮电大学和中国科学院等为代表的一大批高校和科研单位都逐步开始了对无线传感器网络安全路由协议的研究和开发,并取得了一系列的进展。张涛等[9]提出了一种基于分簇的安全路由协议——CSRP,在一定程度上保证了数据的完整性、保密性和可认证性。并引入双向评测机制,对恶意节点进行检测,有效的提高了网络的安全性能,但由于采用了随机密钥对方法,增加了网络的能量消耗,且只在网络初始化阶段进行一次,无法对后续运行过程中的网络攻击实施有效、实时监控。邓亚平等[10]所提出的SRDC协议 (secure routing for dynamic clustering)在考虑了低能耗的基础上,通过多种安全机制实现密钥协商、节点认证以及组密钥更新,使得网络中的节点抗俘获能力和自我恢复能力大大增强。但其仅限于基于分簇的能量异构网络,可扩展性相对较弱。文献 [11]中提出了基于名誉机制的无线传感器网络安全路由协议——TEENRM,通过验证节点名誉值的方式监测节点是否被攻陷,能够较好的防范HELLO泛洪攻击和选择性转发攻击。但由于节点间需要不断地周期性交互名誉信息,导致路由发现和维护的开销大大增加,延迟了网络性能。范容等[12]提出的基于teiner树的层次型安全组播协议,通过在数据采集、Steiner树发布和组播数据传送这3个部分设置带有密钥的散列值和对称密钥加密机制提高了通信的安全性和数据的完整性,但没能很好的解决组播包头个数与数据包传递数据量多少之间的权衡问题,在很大程度上牺牲了网络通信的速率。文献 [13]提出了一种使用预先设定的或运算和异或运算规则来协商会话密钥的安全策略,降低了节点的计算复杂度,但是并没有提供很好的节点认证机制,容易遭受DoS(denial of service)攻击。文献 [14]提出了一种分布式安全d-跳成簇协,通过安全伪随机函数、单向密钥链技术以及网络安全初始化等方法具备抵御各种攻击的能力。Zhang Qinghua等[15]中提出通过相邻的节点间采用Merkle哈希树加密认证彼此身份的方法能够有效的防范Sybil的攻击,却使得网络中各节点上的通信量、存储量及能量消耗骤然增大,降低了网络的通信寿命。文献 [16]提出基于信息融合的网络安全态势评估模型,引入改进的DS证据理论,将多数据源信息进行选择重组,依靠漏洞和相关的服务信息,采用态势要素融合的方法来计算主机节点的安全态势,但攻击概率算法中只考虑了漏洞因素,没有考虑复杂网络下的多种网络复合攻击,不够系统全面。

从安全路由协议的国内外的研究现状可以看出,当前对安全路由的研究还是集中在设计新的安全路由协议和在现有的路由协议中适当的增加安全机制来完成的,主要通过采用链路层加密和认证、密钥协商、组密钥更新、多径路由、双向信誉评测和广播认证等安全机制来防范和抵御内外层攻击,在能量高效性、鲁棒性、网络协议的快速收敛性和网络的可扩展性等方面寻求最具性价比的无线传感器网络安全路由协议的解决方案。

4 无线传感器网络安全路由协议的设计目标及其实现技术

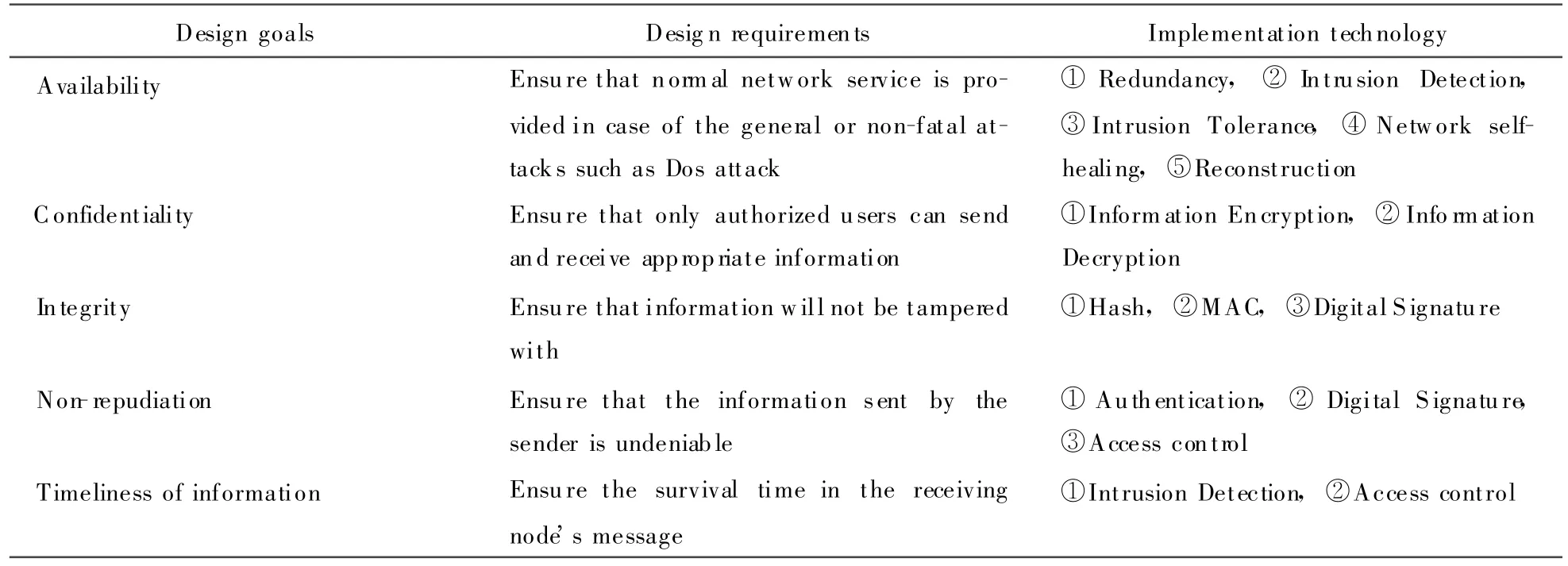

研究表明,在不同的应用领域和部署环境中,无线传感器网络的安全需求和对应的设计目标都是截然不同的,如军用和民用、环境监测和智能安防等对无线传感器网络的安全要求都是不一样的。常用实现安全路由的技术和方法基本上涵盖了冗余、MAC、散列、入侵检测、容忍入侵、网络自愈和重构、信息的加密和解密、数字签名、身份认证和访问控制等众多方面。在此指出安全路由协议的有效与否的评价机制,主要是通过可用性 (Availability)、机密性 (Confidentiality)、完整性 (Integrity)、不可否认性 (Non-repudiation)和信息的时效性 (Timeliness of information)等5个方面来进行评估的。无线传感器网络安全路由的设计目标以及实现该目标的主要技术[17]如表2所示。

表2 安全路由协议的设计目标及其实现技术

5 结 语

路由安全是无线传感器网络得以广泛应用前需要解决的核心问题之一,安全路由协议的设计和应用可以有效的防范和抵御攻击者对网络层的各种攻击,提高传感器节点的抗俘获性和自我恢复能力,增强无线传感器网络传送数据的安全和可靠性,延长整个网络的工作寿命。笔者在研究了典型无线传感器网络路由协议及其存在的安全隐患的基础上,就国内外现有安全路由协议的研究现状进行了比较分析,最后给出了无线传感器网络安全路由协议的设计目标及其实现技术。

[1]孙利民,李建中,陈渝,等.无线传感器网络[M].北京:清华大学出版社,2005.

[2]Karlof C,Wagner D.Secure Routing in Wireless Sensor Networks:Attacks and Countermeasures[A].First IEEE International Workshop on Sensor Network Protocols and Applications[C].Anchorage,AK,2003:113-127.

[3]Stoica I,Morek R,Liben-Nowell D.et al.Chord:A Scalable Peer-to-Peer Lookup Service fo r Internet Applications[J].IEEE/ACM Transactions on Networking,2003,11(1):17-32.

[4]Roberto Di Pietro,Luigi V Mancini,Yee Wei Law,et al.LKHW:A directed diffusion-based secure multicast scheme for wireless sensor networks[C].Parallel Processing Wo rkshops,2003.397-406.

[5]M ohsen S,Saeid P A,Saeed S K.SKEW:An efficient self key establishment protocol for wireless sensor networks[A].2009 International Sy mposium on Collaborative Technologies and Systems[C].New York:IEEE,2009:250-257.

[6]Ratansamy S,Francis P,Handnley M,et al.A scalable content-addressable network[A]Proceedings of the 2001 ACM SIGCOMM Conference[C].New York:ACM Press,2001:161-172.

[7]Rowstron A,Druschel P.Pastry;Scalable,distributed object location and routing for large-scale peer-to-peer systems[A].Proceedings of IFIP/ACM International Conference on Distributed Systems Platforms,Middleware 2001[C].Heidelberg:Springer,2001:329-350.

[8]Perrig A,Sivalingam R,Wen V,et al.SPINS:Security Protocols for Sensor Networks[J].Wireless Networks,2002,8(5):521-534.

[9]张涛,李腊元,燕春,等.一种基于分簇的无线传感器网络安全路由协议[J].传感技术学报,2009(11):1612-1616.

[10]邓亚平,杨佳,胡亚明,等.动态分簇的异构传感器网络安全路由协议 [J].重庆邮电大学学报(自然科学版),2011(11):336-342.

[11]章国安,周超.基于名誉机制的无线传感器网络安全路由协议[J].传感器与微系统,2010(10):75-78.

[12]范容,潘雪增,傅建庆,等.基于Steiner树的层次型无线传感器网络安全组播协议 [J].传感技术学报,2011(4):601-608.

[13]LI Lan-ying,WANG Xin.A high security dynamic secret key management scheme for Wireless Sensor Networks[EB/OL].http://doi.ieeecomputersociety.org/10.1109/IIT SI.2010.46,2010-11-27.

[14]余磊,李建中,骆吉洲,等.一种无线传感器网络分布式安全成簇协议 [J].软件学报,2009(10):2705-2720.

[15]ZHANG Qing-hua,WANG Pan,Douglas S,et al.Defending against Sybil Attacks in Sensor Networks[A].25th IEEE International Conference on Distributed Computing Systems Workshops(ICDCSW'05)[C].Washing ton:IEEE Computer Society,2005:185-191.

[16]陈天平,许世军,张串绒,等.基于攻击检测的网络安全风险评估方法 [J].计算机科学,2010(9):94-96.

[17]裴庆祺,沈玉龙,马建峰.无线传感器网络安全技术综述[J].通信学报,2007,28(8):113-122.