基于主机的行为分析取证技术研究

2010-10-25王文奇库金龙

王文奇,库金龙

(中原工学院,郑州 450007)

基于主机的行为分析取证技术研究

王文奇,库金龙

(中原工学院,郑州 450007)

在分析电子取证技术相关研究基础上,针对主机取证的特点,提出了主机行为分析取证模型,并对其中的关键技术进行了研究,目的是通过分析用户在主机上遗留的痕迹,分析用户对主机操作的行为,从而发现可能的犯罪信息.

计算机取证;取证模型;行为分析模型

随着网络技术的发展、计算机的普及,安全形势日趋严峻,计算机犯罪案件越来越多,但是由于取证困难的原因,实际起诉的案件却相当少.因此,利用法律手段对计算机犯罪予以制裁,有效打击犯罪分子,是解决计算机安全问题的有效途径,其中关键的技术之一就是计算机取证技术[1].

在国外,打击计算机犯罪有着二三十年的历史,在计算机取证方面积累了一定的经验,出现了许多专门的计算机取证部门、实验室和咨询服务公司.例如美国 GU IDANCE软件公司研制的 Encase,主要针对Window s系统,生成一个映像文件并进行分析,从而发现犯罪证据[2-3];英国 VOGON公司开发了基于W indow s、M AC、Unix等系统的数据收集和分析系统(Flightserver),可逐个扇区(包括坏扇区)进行复制、拷贝,对文件进行字符匹配查找,从而发现证据[4].已有的取证研究和相关软件中,或者侧重于主机数据恢复方面技术,或者侧重于获得信息关联分析取证,或者仅仅侧重于某些特定应用的取证(比如QQ聊天记录的取证等).计算机上犯罪分子的犯罪行为多种多样,这些取证技术已不能够很好地满足司法取证的要求[5],特别是取证犯罪嫌疑人在主机上进行的操作活动.为此,我们在尽可能获得主机数据基础上,进行分析主机行为操作模型研究,目的是提供一种新的可行取证手段,进而维护司法公正.

1 系统模型

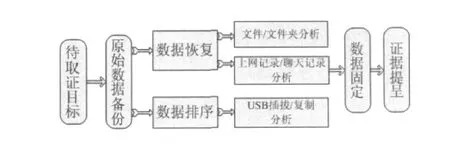

主机的行为分析取证系统模型如图1所示.系统各模块功能如下:在得到待取证目标主机硬盘后,为了保证取证内容的完整性,首先要对原始数据进行备份,在此基础上进行文件/文件夹分析、上网记录/聊天记录分析、USB插拔/复制分析等,通过在备份的数据盘上展开数据恢复和排序工作,并依次进行数据分析(主要包括用技术手段对分析的数据进行加密固定),最终提呈给要求取证的目标群体.图1所示为主机的行为分析取证系统模型.

图1 主机的行为分析取证系统模型

目前数据备份、恢复技术是相对成熟的技术,因此数据分析过程是取证模型需要重点解决的部分.

(1)文件/文件夹分析.获取目标主机文件操作记录,包括文件格式、文件大小、建立时间、修改时间、最后一次访问时间等详细信息,从而发现用户在目标机器上进行各种文件操作的非法活动.

(2)上网记录/聊天记录分析.针对目前流行的各种浏览器和聊天软件记录进行分析,定位用户的上网记录和聊天记录,获取用户浏览的网站内容、实时聊天内容.

(3)USB插拔/复制分析.调用系统函数,对系统特定位置展开分析,通过数据库比对,获取目标主机使用的USB设备记录、初始使用和最终使用日期,进而分析出USB设备的插拔、复制文件等操作.

2 提取信息过程

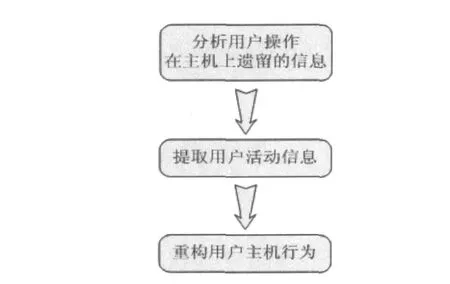

上述模型中有几个关键问题需要解决.首先,如何从海量的计算机存储信息中获取用户在计算机上遗留的可用的信息,是一个必须解决的问题;其次,计算机中存储的信息各种各样,种类繁多,如何对这些不同格式信息综合分析也是一个需要解决的问题.根据模型设计,我们采用如图2所示的技术方案.描述如下:

图2 取证系统分析过程

(1)分析用户操作在主机上遗留的信息.利用Regsnap、Regfile等软件和其他类型的监控软件进行大量测试,反复比对测试结果,分析用户在目标主机上进行各种操作活动时遗留的痕迹以及发生的变化,包括文件和注册表、相关日志信息及配置文件等相关信息的变化.例如在主机上插入USB设备后,注册表增加16项主键,修改46项主键;而拔出USB设备后,注册表删除16项主键,修改44项主键;分析插入和拔出USB设备后,注册表修改了2项主键:

HKEY_LOCAL_MACH INESOFTWAREM icrosoftCryp tographyRNGSeed:

插入 USB设备前:类型—REG_B INARY;长度—80(0x50)字节.

插入 USB设备后:类型—REG_BINARY;长度—80(0x50)字节.

结论:长度不变,内容发生变化.

HKEY_LOCAL_MACH INESYSTEMMountedDevices\DosDevicesG:

插入 USB设备前:类型—REG_B INARY;长度—212(0xd4)字节.

插入 USB设备后:类型—REG_B INARY;长度—162(0xa2)字节.

结论:长度、内容均发生变化.

(2)提取用户活动信息.利用API函数得到系统文件和注册表相关数据;对于不能够直接利用API函数调取的数据,要根据其不同的文件格式,分别展开分析,并最终提取相关信息.而为了方便取证,对得到的不同类型的数据,需要进行归一化格式处理.例如,应用程序日志、安全性日志、系统日志可以直接调用API函数提取,被删除的文件可以在系统回收站或者使用专业数据恢复软件得到,临时文件可以在COOKIES和最近打开的文档等目录下找到,但是得到的信息格式却不尽相同,为了便于取证系统工作,要把这些不同的格式进行归一化处理.

(3)重构用户主机行为.在分析已获取的数据信息和操作痕迹的基础上,建立重构模型,还原用户在目标主机上进行的操作活动.

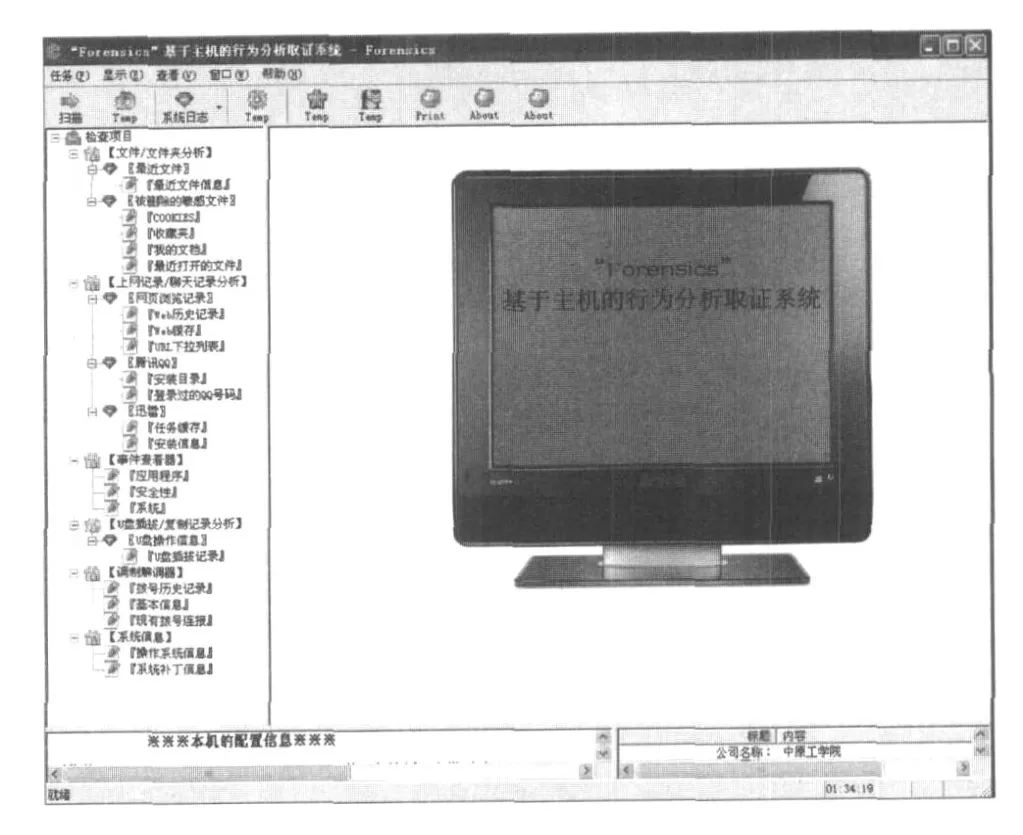

图3 “Forensics”软件运行界面

3 软件设计

在以上研究的基础上,我们设计了主机行为取证分析软件“Forensics”.该软件采用 M icrosoft Visual C++2008编写,主要实现了以下功能:包含文件/文件夹分析(最近文件信息);被删除的敏感文件(COOKIES,收藏夹,我的文档,最近打开的文件);上网记录/聊天记录(目前使用较多的浏览器 IE,聊天工具QQ,下载软件迅雷);事件查看器(应用程序日志,安全性日志,系统日志);U盘插拔/复制记录分析(U盘操作信息,U盘插拔记录);调制解调器;以及网卡信息如IP地址、MAC等.通过以上功能,基本实现了对目标主机用户在主机上个各种操作行为以及操作行为结果进行分析,进而取得取证用户犯罪行为的证据.

4 结 语

计算机取证技术涉及到多方面,大大降低取证速度和取证结果的可靠性.同时,它也是一个迅速成长的研究领域.本文仅对通过取证主机分析取证目标用户的操作行为方面进行了阶段性的初步分析,分析结果的完备性、可验证性、以及取证模型的理论分析等方面还需要进一步研究,这也是下一步要做的工作.

[1] 貊猛,郭鑫.计算机安全取证技术研究[J].西安邮电学院学报,2007(3):86-91.

[2] 李玉龙.计算机取证技术的探讨与研究[J].计算机安全,2007(5):11-13.

[3] 黄毅铭,汪海航.基于Palm OS移动设备的计算机取证与分析[J].计算机应用与软件,2007,24(9):25-28.

[4] 张有东,王建东,朱梧.反计算机取证技术研究[J].河海大学学报(自然科学版),2007,35(1):104-106.

[5] 苏成.计算机取证与反取证的较量[J].计算机安全,2006(1):67-69.

[6] 殷联甫.计算机取证技术研究[J].计算机系统应用,2004(7):89-91.

The Research on Behavioral Forensic Based on Host

WANGWen-qi,KU Jin-long

(Zhongyuan University of Technology,Zhengzhou 450007,China)

Based on anglicizing related research on forensics,considering the characteristics of the host evidence,a forensic model on host behavio r analysis is p roposed in this paper,and the key technologies is analyzed.The aim of the research is to analyze the user’s behavior of the host operation and find possible criminal info rmation by collecting trace in host.

computer forensics;forensic model;behavior analysis

TP24

A

10.3969/j.issn.1671-6906.2010.04.005

1671-6906(2010)04-0019-03

2010-07-16

河南省科技攻关计划项目(082102210082;082102210092);河南省教育厅自然科学基金项目(2008B520045)

王文奇(1971-),男,副教授,博士.