C-V2X车辆恶意数据识别能力测试方法

2024-09-16王华森秦孔建马文博张美芳

关键词:车用无线通信技术;恶意数据;信息安全测试;测试平台

0引言

车用无线通信技术(Vehicle to Everything,V2X)是将车辆与周围一切实物连接起来的新兴通信技术,实现了“人、车、路、云”之间的互联互通,为智能交通系统(Intelligent Transportation System,ITS)的构建提供了支持。V2X通过人、车、路、云平台之间的高效信息交互,弥补了单车感知信息不足的缺陷,提高了交通效率,减少了道路交通事故的发生率,同时提供了更多的娱乐服务。

然而,V2X的应用引发了一系列安全和隐私保护问题。在V2X通信中,车辆之间、车辆与路基设施之间的通信使用直连通信端口进行广播,使得V2X相比传统网络更容易受到各种攻击。同时,由于车辆通行信息中往往包含敏感消息,未经授权的访问可能导致隐私泄露和恶意交通事故,对人们的生命和财产安全构成威胁。但是,车联网具有网络拓扑动态变化和节点高速移动等特点,传统的无线网络和移动互联网的安全机制不能直接应用于车联网。因此,为确保车联网的安全,需要完善信息安全功能,解决V2X通信中的安全问题。

近年来,一些安全事件引起了人们的关注。例如,201 5年发生的Jeep自由光被劫持事件是影响最大的汽车安全事件之一,也是全球首例因黑客风险而召回汽车的事件。在该事件中,黑客入侵了Jeep的车载系统,远程控制了车辆的仪表盘、发动机和刹车等功能。此外,2018年,腾讯安全科恩实验室在宝马多款车型中发现了多个安全漏洞,包括可以通过汽车外部接口如the Second-On Board Diagnostics(OBD-II)对汽车Telematics-BOX (T-Box)进行远程攻击的漏洞。

车联安安全问题关系到驾驶人的生命财产安全,进行车联网的信息安全测试具有重要意义。随着越来越多的设备厂商在V2X领域的研发与投入,信息安全问题日益受到广泛关注,随之产生的是越来越多对信息安全测试的需求。目前,强制性国家标准《汽车整车信息安全技术要求》已进入公开征求意见阶段,相关测试设备和测试方法的研究也正在持续展开。

其中,恶意数据识别是该标准中的一项重要要求,即车辆具备识别恶意V2X数据、恶意诊断数据和恶意专有数据等的能力。恶意的V2X数据包括车辆的位置错误、车辆的类型错误、消息产生的时间错误等。信任恶意数据都会影响车辆的V2X功能和正常行驶。此外,一些恶意数据可以利用合法的证书通过安全性检查与一致性检查,因此车辆需要在合理性上做出一定判断来防止危险情况发生。

首先,阐述了在V2X通信中的通信架构及其安全机制,分析了证书授权(Certificate Authority,CA)平台及数字证书在通信过程中发挥的作用。其次,对常见V2X恶意数据进行分类、梳理,并提出相应恶意数据识别的测试方法。接下来,搭建了V2X恶意数据信息安全测试平台,主要包含V2X通信模拟模块、测试CA平台模块、恶意数据生成模块、测试用例库与场景模块和待测件监控模块。最后,依托测试平台对恶意数据识别测试方法在零部件与实车2个层面进行了验证。

1蜂窝车联网通信架构

1.1蜂窝车联网系统架构

蜂窝车联网(Cellular Vehicle-to-Everything,C—V2X)的信息交互模式通常包括车与车(Vehicle toVehicle,V2V)

之间、车与路(Vehicle

toInfrastructure,V21)之间、车与人(Vehicle to Pedestri-an,V2P)之间、车与网络(Vehicle to Network,V2N)之间。这些交互模式实现了车辆与周围实体的互联互通。V2X系统的架构通常由车载单元(On BoardUnit,OBU)、手持设备、路侧单元(Road Side Unit,RSU)、eNodeB(4G基站)/gNodeB(SG基站)、4G/5G核心网、Internet网和V2X应用服务器等组成。OBU是C-V2X系统中车辆与RSU、云平台等进行通信的重要组成部分,具备2种通信接口:直连通信接口和蜂窝通信接口。本文C-V2X的信息安全测试聚焦于评估基于直连通信的安全性,旨在确保车辆与其他实体之间的直连通信的机密性、完整性和可信性,有助于保护驾驶人和车辆的安全,并促进车联网系统的可持续发展。

1.2通信协议

V2X网络协议分层结构参考国际标准化组织制定的通信系统7层参考模型以及国内外相关标准,大致可分为物理层、接入层、网络层、安全层、消息层和应用层。其结构和功能如图1所示。物理层负责信道的编码、解码、调制、解调和天线映射等功能。LTE-V2X的工作频段为5.9 GHz。不同的协议体系中,其分层可能不同。

根据《基于LTE的车联网通信安全技术要求》和《基于LTE的车联网无线通信技术安全证书管理系统技术要求》等标准,国内C-V2X的直连通信采用基于公钥基础设施(Public Key Infra-structure,PKI)的安全机制。

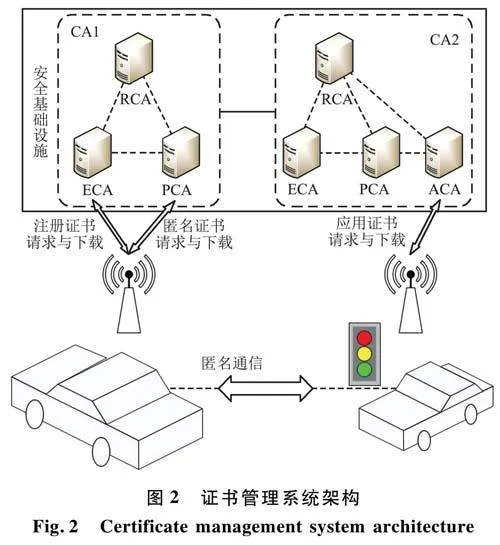

在C-V2X的直连通信安全机制中数字证书起着核心作用。数字证书通过证书管理平台进行管理,与车辆的身份绑定,以确保车联网消息的合法性和有效性。证书管理系统架构如图2所示。

根CA(Root CA,RCA)作为整个PKI系统的最高级别CA,是信任的根源,负责根据需要向下级CA签发不同类型的证书。RCA的数字证书被用作信任的锚点,验证其他CA的有效性。

应用CA(Application CA,ACA)也称应用授权CA,负责向OBU签发身份证书,向RSU等车联网设备签发应用证书。RSU需使用应用证书签发播发的应用消息。

假名CA(Pseudonymous CA,PCA)负责向OBU签发假名证书,OBU可以使用假名证书对其广播的基本安全消息(Basic Safety Message,BSM)进行数字签名。为了避免泄露车辆的行驶路径,OBU会同时具有多个有效期相同的假名证书,定期更换用于签名的证书。

注册CA(Enrollment CA,ECA)向OBU和RSU等车联网设备发放注册证书。OBU和RSU可利用注册机构发放的注册证书申请实际用于V2X应用的通信证书。

V2X的CA颁发机构平台是V2X安全架构中的重要组成部分,用于管理和颁发V2X通信中使用的数字证书。V2X的CA平台通常还具有:

①证书撤销机构(Certificate Revocation Authori-ty,CRA):负责签发已发布证书的证书撤销列表。

②多个PKI系统互信机制:多个PKI系统之间的互信可通过“可信根证书列表”实现。

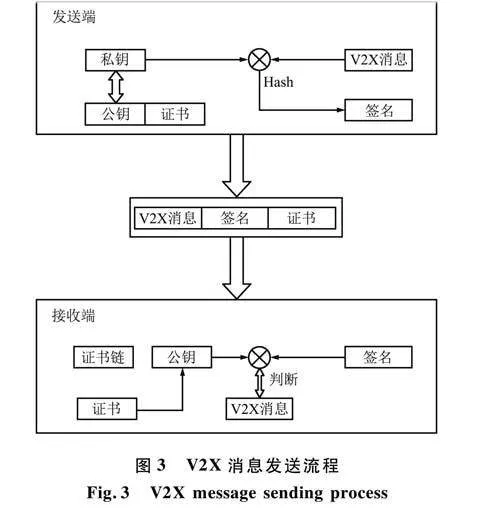

在C-V2X安全通信机制下,发送端实体使用数字证书对应的私钥对行驶状态等消息进行数字签名,将签名消息和签名证书(或签名证书的摘要信息)一同广播出去。接收端实体提取接收消息中的签名证书,验证签名证书的合法性和有效性,即确认签名证书是由可信证书管理系统签发,并且证书处于有效期内、具备相应的应用权限;利用签名证书中的公钥对消息的签名进行验签,以确保消息的完整性。V2X消息发送流程如图3所示。

1.3安全协议数据单元

V2X通信中使用的数据包称为安全协议数据单元(Session Primitive Data Unit.SPDU),为通信信息提供基本的安全保护。

SPDU由版本号和数据内容组成,数据内容共有4种类型,分别是不安全的数据、签名的数据、加密的数据以及证书请求,其数据结构如图4所示。

签名的数据包含了待签名数据以及数字签名等,如图5所示。待签名数据中的两部分分别是消息负载和消息头部消息。消息头部信息主要标明了应用ID、生成时间和超时时间等。

2恶意数据信息安全测试方法

V2X中的恶意数据一般指车辆类型、车辆位置和车辆速度等信息错误,目前,V2X恶意数据的概念相对模糊,对恶意数据的分类并不清晰,不利于恶意数据识别以及信息安全测试方法的研发。

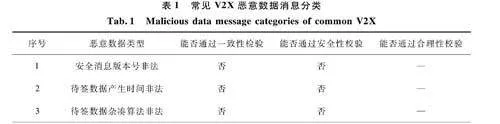

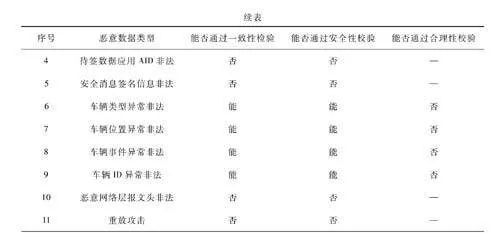

2.1恶意数据分类

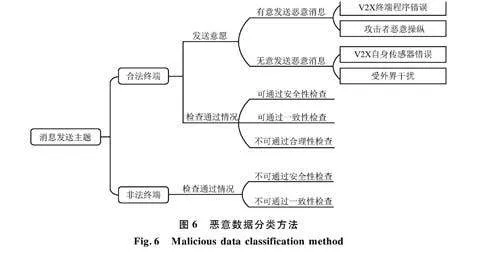

根据消息发送主体的合法性、消息能否通过一致性检验、安全层校验等依据,将V2X中的恶意数据做了分类,如图6所示。

合法的消息发送主体发送含有错误的位置信息、错误的ID信息等消息时,一般情况下可以通过OBU的一致性检验、安全层校验,要求OBU需要设置合理的安全机制在合理性的层面上对于此类消息进行检测。一致性检验要求车辆发出的BSM数据的填充要求、取值范围和数据精度等符合标准规定。

根据上述的分类标准,将常见的V2X恶意数据消息分类,如表1所示。根据不同恶意消息的类型应采取不同的测试方法和预防方法。针对合法终端改变自身车辆类型欺骗周围车辆,一般该攻击可通过安全层校验,需要车辆在安全层之上设置防护。针对信息安全测试技术,也需要设置在安全之上的待测OBU监控的措施。

2.2V2X恶意数据识别测试方法的设计

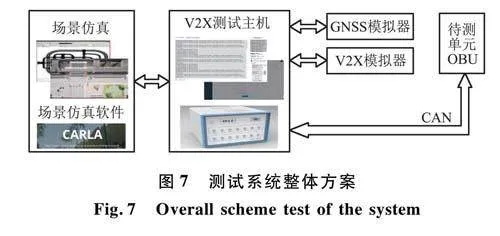

V2X恶意数据识别信息安全测试的总体方案如图7所示。

建立测试CA平台,生成合法的测试证书颁发给测试设备和被测OBU或整车,生成非法的测试证书颁发给测试设备。根据相应的恶意数据类型构造非法的SPDU数据包,使用V2X模拟器广播经过伪造的SPDU数据,查看被测OBU能否在规定时间内识别非法和异常的SPDU数据。

2.2.1测试数据构建

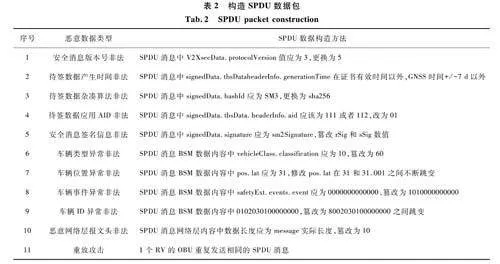

根据表1中的恶意数据类型,相应地更改SPDU数据,具体如表2所示。

2.2.2测试用例设计

以安全消息版本号非法和重放攻击为例设计恶意数据识别信息安全测试的测试用例。

安全消息版本号非法测试:

(1)前置条件

①整车上电,OBU上电正常。

②OBU从CA平台更新到合法的假名证书。

③全球导航卫星系统(Global NavigationSatellite System,GNSS)定位模块锁定GNSS模拟器射频发送的定位信息,包括地理信息和GNSS时间(保证假名证书在有效期内)。

④V2X通信模块处于激活状态,与V2X模拟器连接稳定。

(2)测试需求说明

验证OBU是否能正确识别包含非法安全消息版本号的SPDU消息。

(3)测试步骤

①GNSS模拟器实时模拟静态点。

②V2X模拟器模拟一个远车的OBU发送经过篡改的恶意报文。

(4)预期结果

在1s内,OBU能够显示SPDU消息验签失败,安全消息版本号非法。

3C-V2X恶意数据信息安全测试平台搭建

搭建自动化信息安全测试平台,为上述恶意数据识别测试方法提供硬件基础。

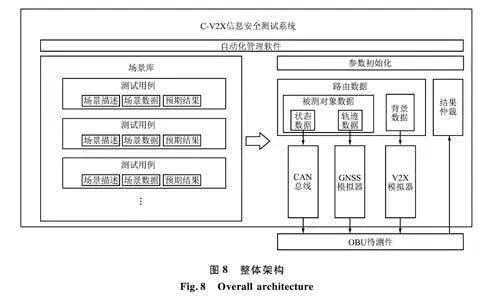

3.1总体架构

C-V2X恶意数据识别信息安全测试系统整体架构如图8所示,包括上位机、GNSS模拟器、V2X模拟器模块、测试CA平台模块、测试用例库与场景模块、实时仿真机和待测OBU。整套测试系统通过模拟GNSS卫星信号实现时间同步。设备之间均通过LAN口实现数据传输和状态监测。

3.2V2X模拟模块

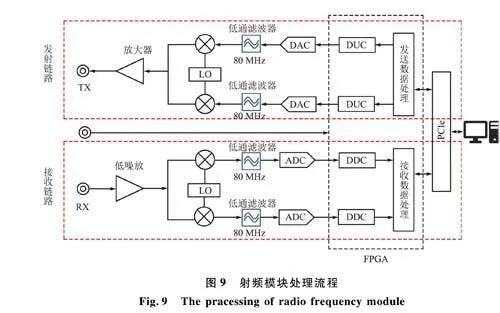

V2X模拟模块由处理器模块和射频模块组成,系统还具有参考时钟和秒脉冲(Pulse Per Second,PPS)信号输入输出接口,可以提供GPS参考时钟和PPS信号,实现载波同步和时钟同步。

对于射频模块包括一块FPGA、4路射频收发器、数模转换器(Digital to Analog Converter,DAC)和模数转换器(Analog to Digital Converter,ADC)组成,可以分为发射链路和接收链路两部分。

发射链路:上位机的比特流经过PCIe总线传输到FPGA,完成基带信号处理。首先完成LTE-V物理层调制,再至数字上变频(Digital Up Converters,DUC)模块生成正交基带信号,然后经过DAC将其转换成模拟信号,最后经滤波器、混频器和放大器,从射频天线发出。

接收链路:射频信号经天线接收后,经过低噪放大器,与载波混频后通过低通滤波器,再经过ADC进行正交采样产生正交基带信号。I/Q数据并行经过数字下变频(Digital Down Converter,DDC)模块,在FPGA完成基带数据解调。解调过后的基带信号经PCIe总线传输至上位机处理。

射频模块处理流程,如图9所示。

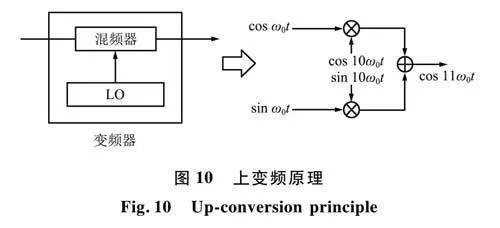

DUC将通过FPCA处理的I/Q信号变频至中频,中频信号经过混频器与本地振荡器(Local Oscil-lator,LO)产生的载波信号混频,将V2X信号变频至5.9GHz。

上变频表达式为:

上变频原理如图10所示。

3.3测试CA平台模块

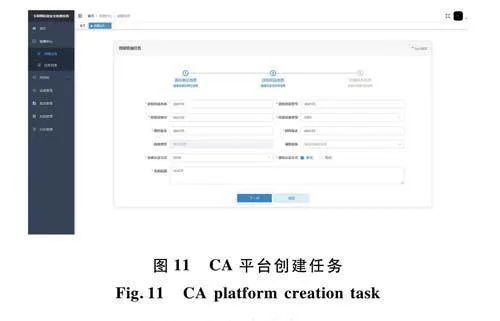

CA测试平台由六部分组成,包括检测中心、用例库、设备管理、报告管理、系统管理和日志管理,负责CA的管理。

检测中心负责创建任务和创建后任务管理,是被测OBU申请合法证书和V2X模拟器申请合法以及非法证书的入口。在申请非法证书的过程中需要手动配置证书有效期不合法、证书地理区域不合法等错误项。

3.4待测件监控模块

系统使用LAN口监测被测OBU工作状态、定位状态和V2X通信状态等,获取被测OBU的预警时间和触发时间。

对于量产车辆,因其安全机制,不会再设置调试接口来实时监控OBU状态。对于这部分量产车辆需要查看OBU日志,判断OBU的信息安全机制是否符合要求。

4实验与结果分析

4.10BU申请证书

4.1.1创建任务

CA平台创建任务如图11所示。

4.1.20BU发送证书申请请求

确保OBU与测试CA处于同一局域网下。

发送申请命令:

申请注册证书./test_v2x apply_ea obu123 8090

申请假名证书:./test_v2x cert_update 2 8090

CA平台生成非法证书

①创建任务

②使用V2X平台证书合规性模板,手动修改其错误项,如图12所示。

4.2结果分析

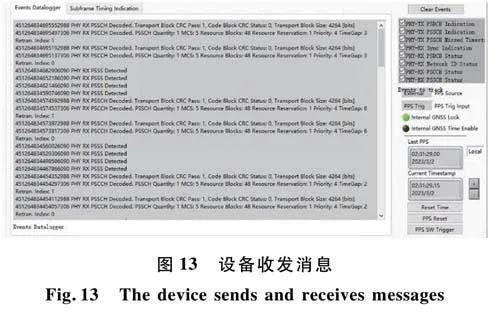

4.2.1测试设备收发消息

C-V2X模拟器与待测设备之间的信息收发如图13所示。

4.2.2恶意数据识别信息安全测试

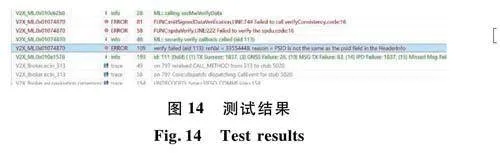

OBU待验签数据产生时间非法测试结果如图14所示。某量产车接收到非法的SPDU数据后的日志数据,显示该车型可以在规定的时间内识别出错误,并验签失败。

5结束语

目前,针对V2X的测试研究主要以功能测试和性能测试为主,本文针对V2X的国家标准要求进行信息安全测试,主要目的是验证OBU或具备V2X功能的量产车是否采取了相应的安全机制,是否具备识别恶意数据攻击的能力,包括安全消息版本号非法、待验签数据产生时间非法等11项恶意数据。首先,分析了V2X的通信架构,包括C-V2X系统架构、通信协议、直连通信安全机制以及SPDU数据包。其中CA平台、SPDU数据包的数据结构等是进行信息安全测试和测试系统开发的理论基础;其次,分析了恶意数据攻击的类型,从发送主体、安全性校验、一致性检验和合理性检验4个方面归纳总结11类常见的恶意数据攻击,并相应更改测试数据的构建方法,设计了恶意数据识别信息安全测试用例;再次,搭建了C-V2X恶意数据信息安全测试平台搭建,从系统架构、V2X模拟模块、测试CA平台模块和待测件监控模块四部分介绍该测试平台。最后,利用OBU完成测试设备的验证,并介绍了在实际应用中的测试步骤和测试结果。结果表明本文搭建的实验平台和研究的测试方法具备恶意数据识别的信息安全测试能力,可以模拟针对C-V2X的恶意数据攻击,被测OBU或车辆可以接收合法的V2X消息,并对部分恶意数据攻击可以作出识别或丢弃。