计算机网络信息安全风险评估标准与方法研究

2024-06-17路凯刘歆宁

路凯 刘歆宁

摘 要:

尽管计算机网络为人们的工作、生活和学习提供了极大的便利,但计算机网络也对社会构成了潜在的安全威胁。木马、病毒开发技术的更新升级,以及计算机网络信息系统自身固有的漏洞等,是影响网络信息系统推广应用和安全运行的主要因素。面对快速增长的计算机网络信息安全需求,仅被动地采用防御技术已经无法满足网络安全防御的要求,而计算机网络信息安全风险评估可以有效地分析网络信息系统的实时运行状态和预测其未来发展趋势,评估风险对计算机网络信息安全的影响,并对计算机网络信息安全风险评估标准与方法研究。

关键词:计算机网络;安全风险评估;安全漏洞;层次分析;D\|S证据理论

中图分类号:TP393 文献标志码:A

0 引言(Introduction)

随着计算机技术、互联网技术的飞速发展,人类的信息化水平不断提高,全球性的信息社会已经构建,人类对计算机网络的依赖程度显著提升,同时计算机网络信息安全的重要性也越来越受到关注。计算机信息网络的开放性、共享性和便利性等,为人们的工作、生活和学习带来了极大的便利,但是也为社会带来了较大的信息安全威胁[1]。新时代,计算机网络信息安全正面临着多方面的严重威胁,其中黑客攻击、木马程序、计算机病毒及人为破坏行为是主要的安全隐患,它们给网络信息的使用带来了巨大的风险,计算机网络安全已经成为许多专家和学者研究的重点问题。本文采用信息安全风险分析方法中层次分析法的结构模型和数学模型发现了传统层次分析法在实际应用中的问题,进而引入了风险评估的灰类方法,利用改进层次分析法使评估结果具有更高的客观性和精确性。

1.1 风险评估的概念

计算机网络信息系统风险评估是对信息的威胁、攻击、风险和处理操作进行评估,并评估这些情况发生的可能性。风险评估由资产、威胁、弱点、信息安全风险及安全措施5个要素组成。

1.2 风险评估的发展趋势

在计算机网络信息系统实施风险评估的过程中,要对多种技术进行融合,比如日志审计、入侵检测和漏洞扫描等,构建综合的风险评估和分析工具,解决数据获取的多元化问题,为计算机网络信息系统实施安全管理创造良好的条件[2]。一个风险评估工具应当具备多项功能,其中包括评估风险倾向、分析风险状况、提供风险预报等核心任务,并能涵盖其他相关辅助功能。此外,风险评估工具应进一步整合系统防御机制,包括防火墙、入侵检测系统及审计系统等相关工具。通过这种整合,工具可以更有效地与潜在风险进行交互,实时分析并应对威胁,进而显著提升计算机网络信息系统的整体防御能力,实现威胁的预防和早期处置。近年来,BP神经网络、数据挖掘、专家系统等技术得到了广泛的应用,并取得了较好的应用效果。因此,风险评估可以引入以上智能分析工具进行一系列的逻辑推理与分析,以获得最佳的风险评估,智能分析工具不仅可用于单次的风险评估,更应通过持续学习来优化自身的分析模型。在每次风险评估后,工具应能自动收集反馈数据,不断修正和改进自身的推理与分析能力[3]。

[BT(3+2*2][HJ1mm]2 [ZK(]基于层次分析方法的信息安全风险分析方法(Information security risk analysis method based on analytic hierarchy process)[BT)]

2.1 层次分析法的基本原理

当前,决策树方法、模糊Petri网方法、层次分析法(AHP)、模糊评估方法等已经在计算机网络信息安全风险的评估中得到一定的应用,并且取得了良好的效果,尤其是层次分析法在风险评估中应用效果最好且应用最广泛。

20世纪30年代,美国运筹学家T.L.Saaty提出了一种对层级结构进行分析的方法,运用该方法的基本原则是必须将计算机网络风险评估作为一个复杂的问题予以考虑,它受多种因素影响,而且各种因素之间存在相关性和局限性[4]。因此,可以根据各种影响因素之间的隶属度关系从高到低对它们进行排序,同时可以通过数学方法准确定位各种影响因素并对其进行分析。

2.2 层次分析法分析步骤

(1)构建一个递阶层次结构模型

分层建模的目的在于能够对现实中的问题进行细致的剖析,进而根据该问题的特点,提出一套针对该问题的评估指标,递阶层次结构模型如图1所示。

(2)为每一层构建一个判断矩阵

评估矩阵能够对顶层要素的具体情况进行细致的对比,并对同一层要素的意义进行分析[5]。在此基础上,提出一种以1~9为评估因子的相关权重指数。Saaty1~9级判断矩阵的标度含义如表1所示。评估矩阵可以通过Delphi(应用程序开发工具)得到。

其中,元素aij代表了第i个要素对第j个要素的重要程度,所以层次结构模型能够在不同层级的要素中,得到一个判断矩阵。

(3)在执行一致性检查时为每一级分类

评估矩阵的数学计算可以有效地将每个评估矩阵的主要价值带到自己的价值和相关的关键部门。此向量值是一阶排序的结果。

公式(2)中给出了评估矩阵各列中每个参数的归一化公式。

若CR小于0.1,则表示评估矩阵是一致且可接受的。若CR大于0.1,则必须进行适当的更改。在对每一层的评估矩阵进行兼容性测试之后,即在确认所有评估矩阵都满足应用需求之后,可以根据层次结构的组成原理计算出组合的权重系数,并且针对各个计算结果进行总的排序。

2.3 层次分析法的现状与改进方案的提出

AHP方法是一种有效的评估方法,在很多复杂的系统中都有应用。但是,AHP方法在应用过程中还存在以下问题。

(1)由于影响计算机网络信息安全因素较多,导致标度工作量非常大,因此容易引起标度判断发生混乱。

(2)在对计算机网络信息安全风险进行分析和评估的过程中,有些因子的标度值可能为零,甚至为负数,在这样的情形下,AHP往往会忽视这一类的标度权重。

(3)AHP方法通常在判断矩阵的相容性时会耗费大量的时间,而对判断矩阵是否合理没有给予足够的重视。

[BT(3+2*2][HJ1mm]3 [ZK(]基于改进层次分析法的风险评估方法实现(Implementation of risk assessment method based on improved AHP)[BT)]

3.1 建立层次模型

为解决以上问题,针对不同的研究对象和需要,图2为计算机网络信息系统安全风险评估指标体系。

[TP8-2.tif;%55%55,BP#][TS(][HT5"K]

3.2 确定层次指标权重

(1)建分数等级

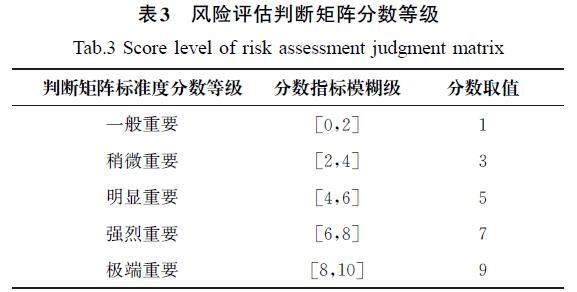

计算机网络信息系统的安全性有不同的级别,每个级别用整数[1,10]表示。根据文献题录信息统计分析工具SATI的规则Sati规则将评估矩阵的标准分为5个值(表3)。

(2)分析同一层次的各个因素的重要程度

在改进层次分析法中,通过对目标真实因子的定量,并对危险因子的概率分布进行判断,可以提高评估结果的准确性。危险因子的估算概率矩阵都包含一个概率分布。表4中列出了概率分布的特定数值。

3.3 确定评估指标的值

本文采取了专家打分的形式,表6中3个层级的指标可以被划分为安全、一般、有风险和高风险4个层级。在5位专家的评估过程中,评估结果受主观因素影响较大,因此为了解决传统风险评估方法存在的问题,引入Dempster/Shafer,即D\|S证据理论以提高专家风险评估的客观性和准确性[7]。

mkij(xh)表示专家k对风险评估因素Vij关于xh的基本可信度分配,Θ表示某一项证据的不确定性,风险因素分数等级的可信度如表7所示。使用公式(12)可以调节mkij(xh),调节后的mkij(xh)表示风险评估专家k对元素Vij关于xh固定信誉的基本分布后,即可获得最基本的信誉分布[8]。同时,mij(xh)表示mkij(xh)对获得的灰度理论综合规则的相应值进行积分后,即可确定与得分相关的危险因素的可靠性mij(xh)重新组织修改后的值,并依次获得相应的合并结果(表8)。

3.4 确定评估样板空间

该方法能够对网络信息系统(NIS)的实现进行量化的安全性评估,从而对NIS的实现过程进行改善。通过一个价格采样矩阵,能够高效地抽取出很多实用的价值指数,并在此基础上引进相应的D\|S证据理论,通过多种电脑风险,对该体系的3个指数进行了更为精确的估计。Vij的评分为dij(dij∈[0,10]),该评分可以构成有效的计算机网络信息系统评估样本空间。Dm=[d11,d12,…,d21,…,dij]。

3.5 确定评估灰类方案

如果可以使用诸如优秀、良好、中等和较差的描述性语言评估计算机网络信息系统的安全性,那么可以使用灰色描述和表示安全风险评估的评估类别,以便进行分类。以计算机网络信息系统安全风险评估中的灰类为基础,可以产生与之有关的白化函数,还可以对计算机网络信息系统的风险类型进行分类。在白化函数中,可以对各种风险评估指标进行有效的总结和整理,对每个类型的安全风险评估方案进行分类,将其划分出相应的权值,更好地对计算机网络信息系统运行情况进行有效的评估,并与计算机风险评估Vij分级标准相结合。按照有关原则,风险评估可以被分成4个主要的灰色类型:优良(安全)、良好(一般安全)、中等(风险)和良好(高风险),每个灰色类别的序列号可以用e表示,其中e=1,2,3,4。每个灰色类别均由以下公式表示。

3.6 确定评估权矩阵

假定对IIS风险评估指数Vij中的e级进行了灰度评定,并对其进行了评定Ceij,可以用公式(17)表示:

Ceij=fe(dij)[JZ)][JY](17)

总的灰色评估指数可以使用Cij表示,并且其可用公式(18)计算:

Cij=∑4e=1Ceij[JZ)][JY](18)

假定,对于全部的风险评估专家来说,其风险评估的结论是Vij,如果被评估的目标是e,那么该目标就有权利对该计算机信息系统评估为reij,则reij的计算公式如公式(19)所示:

reij=[SX(]Ceij[]Cij[SX)][JZ)][JY](19)

所以,针对不同种类的灰类,要采用不同的灰类rij=(r1ij,r2ij,r3ij,r4ij),由此可以获得第二级风险评估指数U,第三级风险评估指数Vij的灰色风险评估权值指数矩阵[WTHX]R[WTBX]i=[reij]i×j。

3.7 综合评估模型

首先,在经过改良后的智能网络信息系统风险评估模型的基础上,以加权为基础,归纳出计算机网络信息系统的三阶风险评估指标ai,以及与之相关联的灰色风险评估权矩阵[WTHX]R[WTBX]i=[reij]1×j,从而对计算机网络信息系统安全风险评估指标进行Vij完整的评估,公式(20)中风险评估结果以B表示:

Bi=ai×[WTHX]R[WTBX]i=(b1ij,b2ij,b3ij,b4ij)[JZ)][JY](20)

其次,可以以计算机信息系统第二级风险评估指标的权重为依据,对A进行排名,并对第二级风险评估指标展开全面评估,如公式(21)所示:

O=A×Bi=[o1,o2,o3,o4][JZ)][JY](21)

最后,可以全面评估计算机信息系统风险评估的最终结果。根据级别为风险评估的不同灰色类别分配不同的值。第一个灰色类别可以设置为10,第二个灰色类别可以设置为7,第三个灰色类别可以设置为4,第四个灰色类别可以设置为1[9]。若第四个灰色类别设置为2,则可以用C=(10,7,4,2)描述各种等级的特定灰度复制向量,因此计算机信息风险评估的计算过程如公式(22)所示:

W=O×CT[JZ)][JY](22)

这种计算方法能够得到一个完整的评估结果W[10]。当W的数值很大时,计算机网络信息系统的安全性更高。

4 结论(Conclusion)

近年来,互联网技术的飞速发展使得互联网上的信息系统越来越庞大,其复杂程度也越来越高,同时也使其面临着越来越严重的安全问题。危险因子会造成危险评估的精确度不高,不能为信息系统提供准确的防卫决定[11]。本文以层次分析法AHP为基础,对AHP的应用进行了探讨,并引入风险评估的灰类方法,利用改进层次分析法使评估结果降低了由误差标度权重和专家主观评估带来的干扰,进而提高了风险评估的准确性和客观性。

参考文献(References)

[1] 周经辉. 基于网络安全评估的信息安全保护算法研究[J]. 长江信息通信,2022,35(12):152\|154.

[2] 白冰. GABP神经网络算法模型在计算机网络安全评估的应用研究[J]. 自动化技术与应用,2022,41(1):83\|86.

[3] 张文沛,熊小杰. 基于神经网络的计算机网络安全评价仿真模型研究[J]. 数码世界,2020(8):263\|264.

[4] 王野光. 计算机网络安全评价中神经网络的应用研究[J]. 新闻传播,2019(12):113\|114.

[5] 牛旭. 基于粒子优化神经网络的计算机网络安全评估模型[J]. 电子世界,2018(14):101\|102.

[6] 林玉香,刘岩. 基于OBE理念的《计算机网络安全风险评估》教学创新初探[J]. 电脑与电信,2017(10):75\|77.

[7] 岳阳. 基于BP神经网络的计算机网络安全评估[J]. 电脑知识与技术,2013,9(18):4303\|4307.

[8] 杨莉,李南,和媛媛. 三角模糊数多属性决策在软件项目风险评估中应用[J]. 计算机工程与应用,2010,46(11):246\|248.

[9] 李廷元,范成瑜,秦志光,等. 基于风险事件分类的信息系统评估模型研究[J]. 计算机应用,2009,29(10):2806\|2808.

[10] 陈治宏,卢国明,吴晓华,等. 基于AHP的群决策风险评估方法[J]. 计算机应用,2009,29(S1):125\|127,145.

[11] WANG Y S. RETRACTED:network information security risk assessment based on artificial intelligence[J]. Journal of physics:conference series,2020,1648(4):042109.

作者简介:

路 凯(1988\|),男,硕士,讲师。研究领域:信息安全,软件工程。

刘歆宁(1986\|),女,硕士,讲师。研究领域:知识图谱,机器学习。