基于机器学习的高职院校网络安全部署设计

2024-05-02张娟

张娟

摘要:随着网络技术的飞速发展,数字化校园建设步伐不断加快,网络环境开始变得更加复杂、多变,为确保高校网络系统的安全性,文章通过网络防御各个模块设计,对每个模块应用策略进行研究分析,提出基于机器学习的高职院校网络安全部署设计思路,变被动防护为主动防御,以保障校园网络的安全。

关键词:机器学习;网络安全;部署设计

中图分类号:TP18 文献标识码:A

文章编号:1009-3044(2024)05-0092-03

随着互联网的普及与发展,高校的信息化、数字化建设也在加快进行,高校校园网作为信息化与数字化校园的重要基础设施,为学校的教育教学提供着良好的保障。目前的校园网络已经遍及学校的各个部门,成为整个校园的基础设备,学校对于网络的可管理性与安全性的需求也越来越高,因此构建一个合理的网络安全体系显得尤为重要[1]。特别是近年来,网络攻击手段不断升级,给校园网络安全带来了极大的威胁。人工智能技术的快速发展带动了网络安全技术的变革升级,推动网络安全防护从被动变为主动。RSA公司首席技术官指出,人工智能和机器学习是网络安全技术中“最闪亮的事物”。人工智能的运用可以帮助加速威胁检测、提高日常防护任务的自动化程度[2]。因此,如何利用机器学习算法提高校园网络的安全性,成了一个关键问题。

1 机器学习概述

机器学习(Machine Learning) 是一门研究计算机如何模拟或实现人类智能的科学。它是人工智能的一个重要分支,主要研究如何让计算机通过数据学习,从而自动改进其性能。机器学习算法主要包括监督学习、无监督学习、半监督学习和强化学习等。在校园网络安全部署建设中,可以根据具体情况选择合适的机器学习算法。

机器学习技术以其强大的数据处理和模式识别能力,可以对大规模的网络数据进行实时分析和学习,从而发现并识别出潜在的入侵行为。在此的目标是设计一个基于机器学习的网络安全部署计划,以应对不断演变的网络安全威胁[3]。

2 常见的校园网络攻击

校园网络安全事关学生的切身利益,需要全校师生共同努力来维护。常见的校园网络攻击如下:

1) 钓鱼攻击。钓鱼攻击是一种通过伪装成可信任的实体,诱使用户提供敏感信息的欺诈手段。在校园网络中,攻击者通常利用电子邮件、即时通信工具或者社交媒体等方式,发送带有恶意链接或附件的邮件,诱使学生点击并泄露个人信息。为了防范钓鱼攻击,学生应提高警惕,不轻易点击来自陌生人的链接和附件,不随意透露个人信息。

2) ARP欺骗攻击。ARP欺骗攻击是指攻击者通过伪造ARP应答包,使得目标主机将其误认为是自己的IP地址,从而达到截取数据包的目的。在校园网络中,攻击者可能通过扫描局域网内的IP地址,寻找存在漏洞的设备进行攻击。为了防范ARP欺骗攻击,学生应定期检查本机的ARP缓存表,发现异常情况及时处理。同时,可以使用防火墙和ARP防护软件来阻止ARP欺骗攻击。

3) 拒绝服务攻击(DDoS 攻击)。拒绝服务攻击(DOS) 则是利用TCP/IP协议的漏洞,将提供服务的系统资源耗尽,导致目标系统因为遭受某种程度的破坏而不能继续提供正常服务,甚至造成目标主机系统的瘫痪或崩溃[4]。在校园网络中,攻击者可能利用被感染的计算机或者僵尸网络发起DDoS攻击。为了防范DDoS攻击,学校应加强网络设备的安全防护,提高带宽和处理能力,同时可以采用负载均衡技术分散流量压力。对于发现的网络攻击行为,应及时报告给相关部门进行处理。

3 校园网络安全管理存在的问题

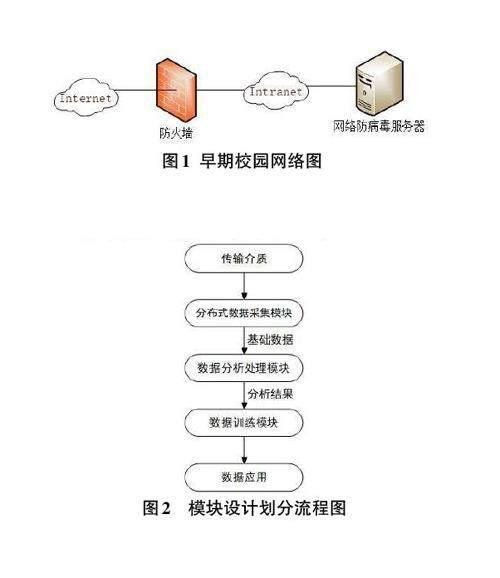

早期校园网安全的建设没有得到学校的重视,在投入上不均衡,体系设计简单,最常用的体系结构就是在校园网的内部网络与外部网络之间部署一道边缘防火墙,作为防护校园网外部攻击的屏障,在网内主机部署安装防毒软件或网络防病毒服务器,作为内部网络的安全措施[1]。其模型示意图如图1所示。

除了设计简单外,校园网络安全管理还存在以下问题。

1) 网络基础设施安全薄弱。许多高校的网络基础设施建设滞后,网络设备老化、性能不稳定,缺乏有效的安全防护措施。这给黑客和病毒提供了可乘之机,容易导致受到网络攻击和信息泄露。

2) 师生网络安全意识薄弱。部分师生对网络安全缺乏足够的重视,容易忽视个人信息保护,使用简单密码、随意下载不安全软件等,容易导致账号被盗、病毒感染等问题。

3) 校园网站存在安全隐患。部分校园网站存在安全漏洞,如SQL注入、跨站脚本攻击等,容易受到黑客攻击。此外,一些网站为追求点击量和关注度,发布不实信息、低俗内容等,影响校园网络环境。

4) 内部信息泄漏风险。高校内部信息资源丰富,包括教学资源、科研成果、学生个人信息等。由于管理不善或技术手段不足,这些敏感信息容易泄露,给学校和个人带来损失。

5) 无线网络安全隐患。随着无线网络的普及,越来越多的师生选择使用无线网络接入校园网络。然而,无线网络的加密机制不完善,容易被监听和破解,导致信息泄露。

4 基于机器学习的高职院校网络安全部署设计思路

4.1 设计原则

首先,机器学习算法在设计开发阶段应遵循安全性原则。在设计阶段,应充分考虑算法的安全性,避免引入安全漏洞。同时,应采用可验证的方法对算法进行安全性评估,确保算法满足预期的安全性要求。

其次,机器学习算法在验证测试阶段应遵循可靠性原则。在验证测试阶段,应对算法进行全面、深入的测试,包括对抗性攻击和非对抗性攻击两个方面。对抗性攻击主要包括密码破解、拒绝服务攻击等;非对抗性攻击主要包括重放攻击、模型窃取等。通过这些测试,可以发现算法在实际应用中可能存在的问题,为后续的优化提供依據。

再次,机器学习算法在部署运行阶段应遵循可扩展性原则。随着网络环境的不断变化,网络安全威胁也在不断演变。因此,部署运行阶段的算法应具备良好的可扩展性,能够适应不断变化的网络环境。此外,还应建立完善的监控和报警机制,及时发现并处理潜在的安全问题。

最后,机器学习算法在维护升级阶段应遵循可恢复性原则。在网络安全领域,攻防双方往往处于动态博弈的状态。因此,算法在面临攻击时,应具备一定的自恢复能力,能够在攻击结束后迅速恢复正常工作状态。同时,还应定期对算法进行升级和维护,以应对新的安全威胁。

总之,基于机器学习算法的网络安全部署原则应遵循安全性、可靠性、可扩展性和可恢复性4个方面。通过遵循这些原则,可以有效地提高网络安全水平,保障网络系统的安全稳定运行。

4.2 模块划分

4.2.1 模块细分

文中以作者所在学校具体情况为例,将校园网络具体部署为以下几个模块:

1) 数据采集模块。负责收集学校内部网络的各种数据,如网络流量、设备状态等。

2) 数据处理模块。对采集到的数据进行预处理,如数据清洗、特征提取等。

3) 模型训练模块。利用机器学习算法对处理后的数据进行训练,生成网络入侵检测模型。

4) 模型应用模块。将训练好的模型应用于实际的网络环境中,实现网络入侵检测和防御。

具体实施设计流程图如图2所示 。

4.2.2 重点模块分析

1) 数据采集模块设计。数据采集模块主要负责收集学校内部网络的各种数据,如网络流量、设备状态等。为了实现高效的数据采集,可以采用以下几种方式:

① SNMP协议:通过SNMP协议获取网络设备的管理信息,如设备IP地址、MAC地址、CPU使用率等。

② 端口扫描:定期对学校内部网络的端口进行扫描,获取开放的端口信息。

③ 日志分析:收集学校内部网络的各种日志信息,如登录日志、操作日志等,用于分析潜在的安全威胁。

④ 设备状态监控:通过部署在各个关键节点的设备监控系统,实时获取设备的运行状态信息。

数据集的选择和预处理需要选择与校园网络安全相关的数据集,并对数据进行预处理,如去除噪声、归一化等操作。

2) 数据处理模块设计。数据处理模块主要负责对采集到的数据进行预处理,如数据清洗、特征提取等。为了提高数据处理的效率和准确性,可以采用以下几种方法:

① 数据清洗:对原始数据进行去重、去噪等操作,提高数据的质量。

② 特征提取:从原始数据中提取有用的特征信息,如频繁出现的IP地址、异常的流量模式等。根据实际需求和数据集的特点,设计合适的特征工程方法,提取出对入侵检测有用的特征。

③ 数据融合:将多个来源的数据进行融合,提高数据的可靠性。

3) 模型训练模块设计。模型训练模块主要负责利用机器学习算法对处理后的数据进行训练,生成网络入侵检测模型。为了提高模型的训练效果和泛化能力,可以采用以下几种方法:

① 选择合适的机器学习算法:根据具体的任务需求和数据特点,选择合适的机器学习算法进行模型训练。常用的算法有支持向量机(SVM) 、决策树、随机森林、神经网络等。

② 特征选择与降维:通过特征选择和降维技术,减少模型的复杂度,提高模型的训练速度和泛化能力。常用的方法有主成分分析(PCA) 、线性判别分析(LDA) 等。

③ 交叉验证与调参:通过交叉验证技术评估模型的性能,根据评估结果调整模型的参数,提高模型的预测准确性。

在训练过程中,需要监控模型的训练情况,如损失函数的变化、准确率等指标,并根据需要进行模型的优化。

4.3 应用策略研究

4.3.1 基于决策树的入侵检测策略

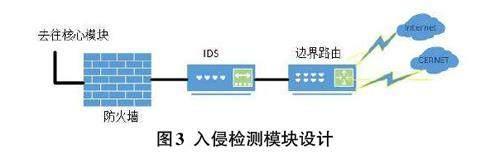

入侵检测系统(Intrusion Detection System,IDS) 是一种用于监控网络流量并检测潜在入侵行为的系统。传统的IDS主要依赖于规则匹配和异常检测,这种方法在一定程度上可以检测到攻击行为,但容易受到正常业务流量的干扰。机器学习算法可以有效地提高IDS的性能,减少误报和漏报。

决策树(Decision Tree) 是一种基于树结构的分类算法,它可以直观地表示数据的分布情况。在校园网络防御中,可以将网络流量数据作为特征输入到决策树模型中,通过训练得到一个能够区分正常流量和攻击流量的分类器。当新的网络流量进入系统时,可以利用这个分类器对其进行检测,从而实现对入侵行为的实时监控。如图3所示,为入侵检测模块设计。

4.3.2 基于朴素贝叶斯的防火墙优化策略

防火墙是保护校园网络安全的重要设备之一。然而,传统的防火墙策略往往采用固定规则进行过滤,这种方法在面对复杂多变的网络攻击手段时显得力不从心。机器学习算法可以有效地提高防火墙策略的灵活性和适应性。

朴素贝叶斯(Naive Bayes) 是一种基于贝叶斯定理的分类算法,它具有很好的扩展性和泛化能力。在校园网络防御中,可以将网络流量数据作为特征输入朴素贝叶斯模型中,通过训练得到一个能够根据当前网络环境动态调整防火墙策略的分类器。当新的网络流量进入系统时,可以利用这个分类器对其进行检测和过滤,从而实现对恶意流量的有效阻止。

4.3.3 基于深度学习的漏洞扫描与修复策略

漏洞扫描是对校园网络设备和应用进行安全检查的过程,它可以发现潜在的安全漏洞。然而,传统的漏洞扫描方法往往效率较低,且容易受到误报的影响。机器学习算法可以有效地提高漏洞扫描的准确性和效率。深度学习(Deep Learning) 是一种基于神经网络的机器学习方法,它可以自动学习数据的特征表示。在校园网络防御中,可以将网络设备和应用的数据作为特征输入深度学习模型中,通过训练得到一个能够准确识别潜在漏洞的分类器。当新的设备和应用接入校园网络时,可以利用这个分类器对其进行漏洞扫描和修复建议,从而提高校园网络的安全性。

5 结束语

就当前的实际情况来看,在计算机网络安全管理领域,机器学习方法已经受到越来越多的关注和重视。基于这一情况,研究以机器学习为基础的计算机网络安全管理技术,有着较强的必要性[5]。本文通过研究当前校园网络攻击类型以及网络管理存在的问题,提出基于机器学习的高职院校网络安全部署设计思路,旨在完善校园网络安全防御体系结构建设,增强网络抵御攻击能力。使网络在设备管理、网络监测、事件追踪和系统恢复等方面有所提升,提高高校网络安全性能。

参考文献:

[1] 陈坚.高校校园网网络安全问题分析及解决方案设计[D].长春:长春工业大学,2016.

[2] 陈月华.全球网络安全技术创新现状及趋势:RSA亚太及日本大会体现的全球视角[J].保密科学技术,2017(10):49-53,1.

[3] 黄诗敏.基于机器学习的网络入侵检测与防御系统设计[J].电脑编程技巧与维护,2023(8):128-131.

[4] 張秀梅.网络入侵防御系统的分析与设计[J].信息与电脑(理论版),2009(7):1-2.

[5] 葛云峰.基于机器学习算法的计算机网络安全体系部署研究[J].网络安全和信息化,2023(7):54-56.

【通联编辑:唐一东】