基于网络安全等级保护2.0的测评管理系统设计与实现

2024-02-27汪晨旭姜来为李婧涵郭星宇王文浩夏渝彧

汪晨旭 姜来为 李婧涵 郭星宇 王文浩 夏渝彧

摘 要:在传统的信息安全等级保护测评过程中,当测评人员完成测评工作后,由于人员水平参差,形成的最终报告往往差别较大。为了规范测评结果报告的生成,并方便测评人员对测评结果进行管理,该文基于网络安全等级保护2.0(等保2.0)国家标准要求,设计并实现信息安全等级保护测评管理系统。本系统具有创新性的多方参与管理体系,将用户根据身份的不同划分成不同的角色,不同身份级别的角色对系统中的测评结果拥有不同的查看或修改权限。系统基于B/S架构与MVC框架,利用PHP语言开发,并采用HTML、CSS、JavaScript等前端技术实现系统的可视化、动态化。

关键词:信息安全;等保2.0;测评管理系统;B/S架构;通信技术

中图分类号:TP393 文献标志码:A 文章編号:2095-2945(2024)06-0028-07

Abstract: In the traditional evaluation process of information security grade protection, when the evaluators complete the evaluation work, the final reports are often quite different due to the differences in the level of personnel. In order to standardize the generation of the evaluation results report and facilitate the evaluators to manage the evaluation results, this paper designs and implements the information security level protection evaluation management system based on the requirements of the national standard of Network Security Level Protection 2.0 (Level Protection 2.0). The system has an innovative multi-party participation management system, which divides users into different roles according to different identities, and roles with different identity levels have different permissions to view or modify the evaluation results in the system. The system adopts B/S mode and MVC framework and uses PHP to implement this system. HTML, CSS, JavaScript, and other front-end technologies are used to realize the visualization and dynamics of the system.

Keywords: information security; Network Security Level Protection 2.0; evaluation management system; B/S architecture; communication technology

近年来,随着计算机、通信技术的不断发展,信息安全的重要性日益凸显。信息安全等级保护作为国家一个重要的安全策略,一直以来都是大家关注的焦点。随着信息化的不断发展深入,信息安全等级保护的标准在不断改变。各个国家组织也积极对计算机信息安全评估和保护工作进行了研究和探索。我国2016年出台《中华人民共和国网络安全法》,2019年正式发布网络安全等级保护制度2.0国家标准(以下简称“等保2.0标准”),对信息安全等级保护进行了更新与完善,体现出新的安全思想,并与当前时代更加联系紧密,在信息安全领域得到了广泛应用。与此同时,我国出台的《中华人民共和国网络安全法》中的第二十一条对网络安全的等级保护制度做出了明确规定[1-2],网络运营者应当按照网络安全等级保护制度的要求履行相应的安全保护义务[3]。随着等保2.0的出台,企业的信息安全等级保护管理也变得愈发复杂,并且由于测评管理繁琐,没有统一的管理流程,企业难以有效地实施等保测评的管理,因此需要一个系统化的测评管理机制来对其进行管理[4]。

目前,基于等保2.0的信息安全等级保护相关研究和实践已经开展:赵少飞[5]对当前企业在等保2.0时代到来后面临的安全风险做了讨论;马玉州[6]在分析普通高校等保测评过程时发现存在重技术、轻管理的问题;吴宝琦等[7]在分析等保建设过程中存在的问题时提出建设集中管理平台的理念;张炜等[8]在公共交通领域建议建立安全管理平台,从而更加符合等保2.0标准要求。等保测评不应仅重视测评过程,更应加强对测评结果的管理,最终实现测评结果的标准化、统一化;而现阶段鲜有将各测评机构测评结果体系化的系统。可以看出,随着等保2.0时代的到来和信息化的不断发展,各行各业的安全防护与测评标准面临更加严峻的挑战。

在上述背景下,本文整合并分析等保2.0测评标准;针对现存等保测评管理中出现的问题,设计并实现基于等保2.0的信息安全等级保护测评管理系统;完善等级保护测评管理流程,为现实中等级保护测评机构提供支持,具有一定的实用价值。本系统包括管理模块与业务模块,使用当前市面上较为流行的PHP语言进行开发,采用HTML、CSS、JavaScript等前端技术实现系统可视化功能,并最大限度地确保其对于各层次测评人员的可用性。此外,本系统基于B/S架构实现,相比于传统的C/S架构更易于实现与维护,只需要把系统程序配置到服务器上客户端即可使用浏览器来对系统进行访问,客户端无需安装任何软件[9]。

本文主要内容如下:首先分析基于等保2.0测评管理要求,区分等保2.0与等保1.0主要不同之处;然后研究等保2.0测评方法,明确测评流程与测评得分计算方法;进而设计测评管理系统,并对其进行实现与测试。

1 基于等保2.0测评管理要求

1.1 基于等保2.0测评基本要求

基于等保2.0测评基本要求包括通用要求和安全扩展2个方面的全面安全测评。

1.1.1 通用要求

通用要求是等保2.0中安全测评的基础。通用要求包括安全管理制度、安全管理机构、安全管理人员、安全建设管理和安全运维管理5个方面的要求。

1)安全管理制度:企业或组织的安全管理制度应当明确安全管理的范围、内容、责任、流程和制度等方面的要求。

2)安全管理机构:企业或组织应当设立专门的安全管理机构,负责制定安全管理制度和安全管理方案等工作。

3)安全管理人员:企业或组织应当配备专门的安全管理人员,负责组织实施安全管理工作。

4)安全建设管理:企业或组织应当建立安全建设管理机制,对安全建设的各项工作进行统筹协调和管理。

5)安全运维管理:企业或组织应当建立安全运维管理机制,对安全运维的各项工作进行统筹协调和管理。

1.1.2 安全扩展

安全扩展是等保2.0中安全测评的重要内容。安全扩展包括了安全物理环境、安全通信网络、安全区域边界、安全计算环境和安全管理中心5个方面的要求。

1)安全物理环境:企业或组织应当建立符合安全要求的物理环境,保证信息系统的安全。

2)安全通信网络:企业或组织应当建立符合安全要求的通信网络,保证信息传输的安全。

3)安全区域边界:企业或组织应当建立符合安全要求的区域边界,保证信息系统的安全。

4)安全计算环境:企业或组织应当建立符合安全要求的计算环境,保证信息系统的安全。

5)安全管理中心:企业或组织应当建立符合安全要求的安全管理中心,对信息系统的安全进行全面监控和管理。

基于等保2.0测评管理基本要求,不仅要求系统的安全性能达到一定的标准,更要求系统安全建设在整个生命周期中得到有效的管理和保障。

1.2 等保2.0与等保1.0主要区别

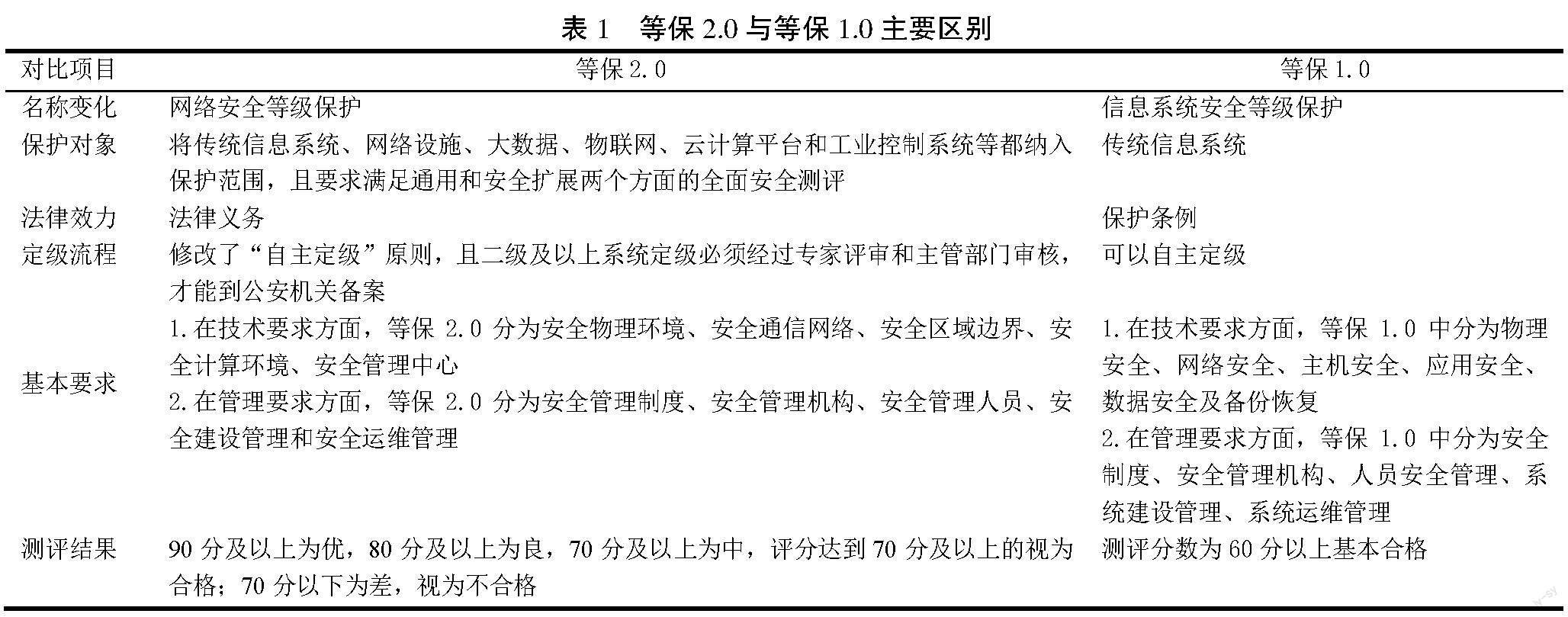

通过对等保2.0与等保1.0内容进行比较分析,以及对标准深度解读研究,可以将其区别总结为6个方面,见表1[10-13]。

2 等保2.0测评方法研究

2.1 基于等保2.0测评流程

等保2.0测评流程主要分筹备阶段、前期准备、安全风险评估、测评实施、测评报告编写、报告提交和整改6个部分。

2.1.1 筹备阶段

确定测评的范围、目标、方式和方法,制定测评计划和安排人员。

2.1.2 前期准备

进行信息收集和准备工作,包括收集系统的相关资料、了解系统的功能和架构等,以便后续的安全风险评估和测评实施。

2.1.3 安全风险评估

对信息系统进行安全风险评估,分析系统存在的安全隐患和漏洞,确定系统的安全要求。

2.1.4 测评实施

根据安全要求,对信息系统进行等保2.0测评,评估系统的安全性。具体包括以下3点。

1)安全管理测评:评估系统的安全管理制度、组织、流程等方面的情况,包括安全管理政策、安全管理制度、安全管理组织和安全管理流程等。

2)安全技术测评:评估系统的安全技术措施,包括访问控制、身份认证、加密技术、防火墙技术和入侵检测技术等。

3)安全防护测评:评估系统的安全防护措施,包括网络设备、操作系统、应用软件等方面的防护措施。

2.1.5 测评报告编写

根据测评结果,编制等保2.0测评报告,汇总系统存在的安全隐患和漏洞,提出相应的安全建议和措施。

2.1.6 报告提交和整改

将测评报告提交给相关部门,要求对系统存在的安全隐患和漏洞进行整改,并跟踪整改情况,确保问题得到解决。

2.2 测评得分计算

当测评师根据2.1节中给出的基于等保2.0测评流程完成对任务的测评后,需要利用测评获取到的数据信息根据式(1)对任务进行得分计算。

式中:n为此任务测评的项数(n不包括不适用项),f(wk)为第k项的重要程度,xk为第k项的符合程度,符合1分、部分符合0.5分、不符合0分。测评师根据计算得到测评得分再填写相关信息,从而获得最终等级保护报告。

基于上述等保2.0测评方法研究,本文将设计并实现信息安全等级保护测评管理系统:从数据库调取测评任务的记录数据,依据得分计算公式计算得到测评分数,然后将其显示在测评得分管理页面中,再由测评师更新任务状态、填写相关信息并最终导出等级保护报告。

3 测评管理系统设计

3.1 系统架构设计

本文设计并实现的信息安全等级保护测评系统采取B/S架构作为开发架构便于用户使用,只需要用户主机登录浏览器而无需安装客户端即可直接登录系统;且本系统基于MVC的设计思想,将模型(后端)和视图(前端)在开发过程中分离为独立部分,便于开发人员的设计实现和维护。此外,系统使用PHP语言实现MVC模式框架。MVC架构如图1所示。

3.2 系统模块设计

依據本文第2章中等保测评方法研究开展系统模块设计,可将系统分为3大模块:测评标准库模块、管理模块、业务模块。

3.2.1 测评标准库模块

测评标准库模块对我国出台的等级保护标准文件进行展示,以便系统使用人员查看等级保护标准相关文件,实现文件共享,提高协同效率。

3.2.2 管理模块

管理模块包括人员添加、人员管理2大功能,其中人员管理功能中包括删除人员和人员信息修改两部分。管理模块结构如图2所示。

系统管理员和机构管理员角色具有人员添加的功能,并且机构管理员只可以添加自身机构的用户角色。人员管理功能则由系统管理员和机构管理员拥有,能够对人员信息进行删除和修改操作,并且机构管理员只能够对所在测评机构的人员执行该操作。

3.2.3 业务模块

业务模块结构图如图3所示。

测评流程部分包括测评对象添加、测评对象列表、测评记录添加、测评记录列表和测评得分计算功能,测评人员在测评过程中添加测评对象和测评记录,系统根据测评人员添加的测评记录计算得到测评得分。

测评任务管理部分包括测评任务列表、测评记录列表、测评得分计算等功能,可以查看当前已有测评任务列表并对测评任务进行添加,根据测评流程子模块中添加的测评记录计算相应得分,进而查看当前任务信息、测评完成情况和任务得分,最终从系统直接导出pdf或word格式的测评报告。

3.3 数据库设计

本系统采用MySQL数据库,根据前文等级保护测评功能要求分析各数据表中所需字段并保证不同表之间的数据关联性,数据库E-R图如图4所示。主要包括以下内容。

3.3.1 测评机构表

测评机构表用于存储可以对系统进行测评的机构。主要参数包括:机构名称、测评任务、管理员和测评师。

3.3.2 测评人员表

测评人员表用于存储和管理可参与测评的人员信息,主要参数包括:登录账号、登录密码、姓名、角色和所属机构。

3.3.3 测评任务表

测评任务表用于存储该系统的已建立任务,主要參数包括:任务编号、任务名称、所属机构、创建时间、测评等级、负责人和任务状态。

3.3.4 测评记录表

测评记录表用于存储该系统所有测评记录信息,主要参数包括:对象任务编号、层面名称、控制点名称、测评项内容、对应测评对象、重要程度、符合程度、记录结果和测评日期。

3.3.5 测评对象表

测评对象表用于存储测评对象的多种属性,主要参数包括:对象描述、测评内容、重要系数、对象名称、对象所属层面、所属任务、备注。

3.3.6 测评标准信息表

测评标准信息表用于存储等保测评2.0规定的标准要求,主要参数包括:层面名称、控制点名称、测评等级、测评对象和测评内容。

在得分计算页面选择要计算分数的任务后,系统在数据库中获取该任务的测评记录中的数据后根据公式计算出该任务的得分,显示在页面中,如图5所示。然后系统会将此任务的得分显示到测评任务管理模块中的测评得分管理页面中,最后由测评师更新任务状态、填写相关信息并导出等级保护报告,如图6所示。

4 测评管理系统实现与测试

4.1 系统开发环境

本系统在Windows系统环境下运行,便于后期维护、开发效率高的PHP语言作为开发语言,并使用了PHPthink5.0开发框架,同时使用MySQL数据库进行数据的存储,利用FireFox浏览器进行访问。整个项目开发平台选用PHP集成开发工具PhpStorm实现。

4.2 系统实现与测试

本系统为信息安全等级保护管理提供了统一、系统的测评管理平台,便于其有效地完成信息安全保护测评的功能。

首先,测评师登录系统,在测评任务管理模块中添加测评任务,如图7所示。然后输入测评任务的编号、名称和所属机构。接下来选择创建时间和测评等级,其中测评等级分为二级、三级和四级。系统获取信息后将其储存在mysql数据库中的hb_mission表中,再将信息回显到测评任务列表中,如图8所示。

测评任务添加成功后,测评师继续在测评流程模块中添加测评对象,如图9所示。针对已有的任务,选择测评对象的所属层面、对象名称和重要程度,其中重要程度分为一般、重要和关键3个级别,并注明对象类别,简要描述被测对象承载的业务功能等基本情况,以及被测对象安全技术情况和安全管理情况。系统获取这些信息后将其储存到数据库中的hb_mission_object表中并将信息回显到测评对象列表中,如图10所示。

测评对象添加成功后,进行测评工作。测评师在测评记录添加页面选择已有的任务编号,并选择对应层面下的控制点下的测评项内容,当层面、控制点和测评项内容选择完成后,根据任务的测评等级其对应的测评对象将是唯一确定的,因此系统将会在测评对象的hb_mission_object数据表中查询该对象。如果此对象未被添加到系统中则会提示“添加测评记录失败,该测评任务下不存在该测评对象,请先添加测评对象”。因此在测评前需要先添加该测评对象。当对已有测评对象进行测评时,测评师需要根据此对象的实际情况,根据等保2.0安全通用要求权重赋值表输入其重要程度并根据其符合程度选择符合、部分符合或不符合,对应的测评项得分为1分、0.5分和0分,最后注明记录结果和测评日期。系统将这些获取到的信息存储到hb_record数据表中并将其回显到测评记录列表页面供测评师查看,如图11所示。

测评师在本系统中按照上述流程开展测评工作,与系统前后端数据多次交互,从而系统、规范地完成测评工作。

由于信息安全等级保护测评需要严格参考国家标准的信息安全等级保护第二级、三级、四级测评要求,包括对应层面下控制点的测评指标、测评对象和测评实施要求,本系统特别设置了一个标准信息管理模块。由系统管理员在此模块里的标准信息添加页面中,按照国家标准信息安全等级保护文件添加层面名称、控制点名称、测评等级、测评对象和测评内容。系统将这些信息存到db_standard数据表中并回显到标准信息列表供管理员查看,并且提供检索信息功能方便管理员进行信息的检索添加功能,如图12所示。

为了生成等级保护pdf报告,本系统采用mpdf技术将数据库中的数据信息和测评师填写的信息导入到静态文件html,从而生成pdf等级保护报告。由用户在测评得分管理页面点击“导出报告[pdf]”或“导出报告[word]”即可下载得到等级保护报告。

5 结束语

本文从标准分析、系统设计、关键技术的设计与实现几个方面详细介绍了本系统的开发过程,重点阐述了本系统的模块划分、应用方式及关键技术。本文基于等保2.0标准设计并实现了一个信息安全等级保护测评管理系统。本系统能够实现等级保护测评过程中的测评任务管理,生成测评报告,并提供人员管理功能。相比于传统的等级保护测评管理方式,本系统能够帮助测评人员更好地计算测评得分,降低了由于不同人员计算偏差导致的结果不准确,并且测评人员能够导出测评任务报告,大大减轻了撰写报告的难度。通过可视化、交互式、友好的用户界面,实现了测评数据的直观展示、动态调整、快速反馈,提升了系统的易用性并降低了测评机构对测评结果的管理难度,帮助企業有效实施等级保护测评管理。

参考文献:

[1] 夏冰.网络安全法和网络安全等级保护2.0[M].北京:电子工业出版社,2017.

[2] 赵力.网络安全法[M].西安:西安电子科技大学出版社,2020.

[3] 龙柳行海.浅析新时代基层央行等级保护工作[J].金融科技时代,2020(7):76-78.

[4] 金金.基于等保2.0标准的企业网络安全管理应对研究[J].网络空间安全,2022,13(4):7-11.

[5] 赵少飞.浅谈等保测评中企业面临的安全风险和应对措施[J].网络安全技术与应用,2022(10):98-99.

[6] 马玉州.等保2.0时代普通高校等级保护工作实践[J].网络安全技术与应用,2021,247(7):97-98.

[7] 吴宝琦,李若琛.信息网络安全等保建设的思考[J].信息系统工程,2023(1):125-127.

[8] 张炜,宋海萍,袁博.等保2.0要求下的城轨云内部管理网信息系统安全管理工作的思考[J].网络安全技术与应用,2022(9):113-114.

[9] 石安,张卓若,代立云.基于B/S架构的实时系统建模验证工具[J].计算机应用与软件,2022,39(10):11-17,34.

[10] 公安部、国家保密局、国家密码管理局、国务院信息工作办公室.信息安全等级保护管理办法[Z].2007-06-22.

[11] 马力,陈广勇,祝国邦.网络安全等级保护2.0国家标准解读[J].保密科学技术,2019,6(7):14-19.

[12] 全国信息与文献标准化技术委员会.信息安全技术 网络安全等级保护基本要求:GB/T 22239—2019[S].北京:中国标准出版社,2019.

[13] 王国丽.论网络安全等级保护的演变及主要变化[J].数字通信世界,2022(2):91-93.