基于大数据的网络信息安全认证仿真研究

2023-09-20何海祝乔世成

何海祝,乔世成

(内蒙古民族大学计算机科学与技术学院,内蒙古 通辽 028000)

1 引言

网络可以使人们的生活更加便利,但是同时也会遭受各种各样的攻击,轻则影响人们的上网体验,甚者会直接给用户带来巨大的经济损失[1]。所以对网络信息[2]实施安全认证就成为保障网络安全运行的重要环节,当传统网络安全认证方法无法对网络信息有效认证时,提出更加高效的网络信息安全认证方法就成为网络安全管理部门当前亟待解决的问题之一。

文献[3]方法提出基于优化卷积深度信念网络的智能手机身份认证方法。该方法依据采集数据的预处理结果设计编码器,结合数据权重建立深度信念网络模型;采用贪婪算法对模型实施训练,并依据模型训练结果整合数据相关特征,输出数据权重值;最后使用分类器分类模型输出结果,实现信息数据安全认证。该方法由于未能在信息安全认证前,获取网络安全态势要素,导致该方法在开展信息安全认证时认证效果差。文献[4]方法提出基于超混沌和Gyrator域相位信息复用的光学多图像认证方法。该方法依据超混沌系统建立混沌随机振幅模型,利用Gerchberg-Saxton算法对图像编码;通过建立的模型对振幅实施约束获取目标图像;最后再次使用Gerchberg-Saxton算法将图像转换成相位掩模,实施安全传输,实现安全认证。该方法在图像编码时存在误差,所以该方法在安全认证时,认证性能低。文献[5]方法提出三因子匿名认证与密钥协商协议。该方法针对现有三因子认证协议中存在的问题,将认证协议划分成融合智能卡、口令、认证等部分;采用椭圆曲线算法对信息展开计算,依据计算结果实现信息交互,完成信息安全认证。该方法在划分认证协议时存在问题,所以该方法认证时的信息覆盖程度低。

为解决上述信息安全认证方法存在的问题,提出基于大数据的网络信息安全认证仿真研究。

2 识别网络信息安全态势要素

基于大数据分析[6]方法获取网络信息特征属性,大数据能够在一定时间下,借助相关工具,获取、管理、分析网络数据。建立网络安全态势要素获取模型,完成网络安全态势要素的提取。

2.1 获取网络信息特征属性

对网络开展攻击行为以及用户行为分析,获取网络信息的多样特征属性[7,8]。获取流程如下:

1)网络源IP地址输出连接程度

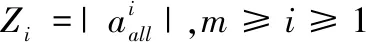

设定网络的固定时间窗口为Δs,网络特定源IP的信息流总数量标记为Zi,获取过程如下式所示

(1)

2)网络源IP地址输入连接程度

设定网络源IP地址在固定时间窗口Δs内的目标输出信息流总数量为Li,表述形式如下式所示

(2)

3)不同目的IP地址的流数

设定网络源IP地址有不同的输出IP地址,具体属性表述形式如下式所示

Bi=|cj|ck≠cj

k≥1,m≥j,m≥i≥1

(3)

式中,不同IP地址的表现形式用cj、ck表述。

4)不同目的IP地址端口信息流数

固定时间窗口Δs内,网络源IP地址在信息传输时不同目的端口信息流数量如下式所示

Oi=|oj|ok≠oj,k≥1,m≥j,

m≥i≥1

(4)

式中,不同目的IP端口标记为ok、oj,目的端口信息流数量标记为Oi。

5)网络源IP信息流平均包数

网络信息在固定时间窗口Δs内的源IP信息数据平均包数获取过程如下式所示

(5)

式中,网络源IP地址的第j个数据包标记为o(i,j),网络源IP地址信息流[9]总数量标记为n,获取的信息数据平均包数标记为Ei。

6)网络源IP地址平均信息数据量

网络源IP地址的平均信息数据量获取结果如下式所示

(6)

式中,网络中源IP的数据总量标记为g(i,j),平均信息数据量标记为Gi。

7)网络源IP地址信息流平均生存时间

网络特定源IP地址信息流平均生存时间获取过程如下式所示

(7)

式中,网络中信息流生存时间标记为t(i,j),平均生存时间用Ti表述。

2.2 建立网络安全态势要素获取模型

基于上述网络信息数据特征属性分析结果,结合IPOS算法与Logistic回归模型[10],建立网络安全态势要素获取模型,完成网络安全态势要素的获取。

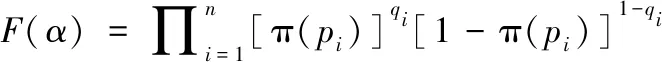

设定网络的信息训练集为X,且X={(p1,q1),(p2,q2),…,(pm,qm)},依据极大似然估计算法对训练数据计算,获取训练数据集的联合分布系数[11],过程如下式所示

(8)

式中,网络信息数据集中数据样本的似然函数标记为F(α)形式,预估系数标记为π。通常情况下,由于函数最大化过程较为复杂,所以在估计网络信息最大似然值时,将其转化成函数对数变换形式,依据传递法则,获取似然函数对数值,过程如下式所示

(9)

式中,获取的对数似然函数标记为In[F(α)],信息数据权值标记为ω。依据上述计算结果,结合IPOS算法完成网络安全态势要素获取模型的模型参数估计,过程如下式所示

(10)

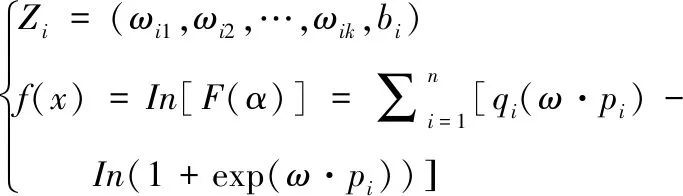

式中,偏置项标记为bi,信息权值标记为ωik,适应度函数标记为f(x)。依据上述建立的适应度函数实现模型的最佳参数估计,完成网络安全态势要素获取模型的建立,模型具体结构如图1所示。

图1 网络安全态势要素获取模型

网络安全态势要素获取具体流程如下:

1)初始化种群

2)计算粒子适应度值[12],寻找最大适应度值粒子,并将其作为全局极值点。

3)制定迭代终止条件。

4)计算粒子惯性权值,更新粒子群实施赋值处理。

5)判断是否结束迭代,获取模型最佳参数预估值,依据建立的获取模型,完成网络安全态势要素的获取。

3 基于水印嵌入算法的网络信息安全认证方法

基于上述获取的网络安全态势要素,结合频率水印嵌入算法完成网络信息的水印建模,采用傅立叶变换方法[13]在网络信息中嵌入频率水印,依据嵌入的水印完成网络信息的安全认证。

3.1 建立水印嵌入模型

设定网络理想传输频率为50Hz,网络实际信息传输频率为v,获取过程如下式所示

v=50Hz±Δv

(11)

依据上述计算结果获取网络短时间窗的时、频域谱,结合网络信息特征属性建立网络信息水印嵌入模型,具体模型结构如图2所示。

图2 网络信息水印嵌入模型

3.2 网络信息水印嵌入算法

分数阶傅立叶变换[14]是传统傅立叶变换方法的广义推广形式,设定固定的时频平面,将变换算子看作网络逆时针旋转的频率轴,分数阶的傅立叶变换算子可直接将其作为可旋转的任意算子。

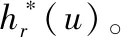

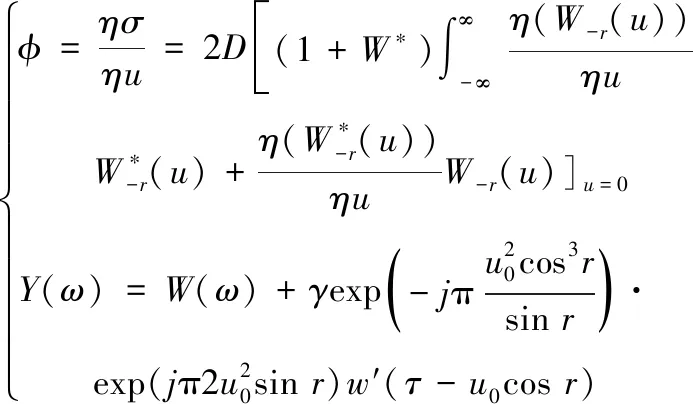

网络信息的r阶分数变换算法如下式所示

(12)

式中,傅立叶变换算子标记为FR,一维信号时域标记为w(τ),正弦转角标记为sinrπ,余弦转角标记为cotrπ,核函数标记为K(u,τ),一维信号尺度标记为w(τ)dt形式。

依据上述变换结果,建立傅立叶域上函数,获取相关变换准则,过程如下式所示

(13)

基于网络时域的最小方差目标,使用相关理论分析方法分析水印嵌入位置影响,寻找网络信息的最佳水印最佳嵌入位置,过程如下式所示

r(u)=Yr(u)+Wr(u)

(14)

式中,网络傅立叶变换域上的隐秘信息数据标记为Wr(u),网络信息数据标记为Yr(u),水印最佳嵌入位置标记为r(u)。

根据最小均方误差[15]准则,获取水印嵌入后变换域的均方误差值,过程如下式所示

(15)

式中,变换域均方误差标记为σ,误差向量标记为D形式,网络信息数据标记为y(u),权重向量标记为W(ω),网络信息数据标记为Yr(u)。

最后依据网络信息均方误差满足条件,获取水印安全认证数据,完成网络信息的安全认证。结果如下式所示

(16)

式中,网络信息均方误差满足条件标记为φ形式,约束条件标记为η形式,网络信息水印安全认证数据标记为Y(ω)形式,网络信息的水印嵌入位置标记为u0cosr、u0sinr,数据极值用u0表述,指数函数标记为exp 形式,调制因子标记为γ形式。

网络信息安全认证具体流程如下:

1)基于大数据分析,获取网络信息特征属性。

2)结合IPOS算法与Logistic回归模型,建立网络安全态势要素获取模型,获取网络安全态势要素。

3)采用频率水印嵌入算法完成网络信息的水印建模。

4)采用傅立叶变换方法在网络信息中嵌入频率水印,依据嵌入的水印完成网络信息的安全认证

4 实验

为了验证所提网络信息安全认证方法的整体有效性,需要对此方法进行测试。分别采用基于大数据的网络信息安全认证仿真研究(所提方法)、基于优化卷积深度信念网络的智能手机身份认证方法(文献[3]方法)、三因子匿名认证与密钥协商协议(文献[5]方法)测试。

4.1 实验指标

在开展信息安全认证的过程中,认证方法信息覆盖程度的高低,安全认证时间的长短以及认证效果的优劣都是影响认证方法认证性能的关键。采用所提方法、文献[3]方法以及文献[5]方法实施信息安全认证时,将上述影响因素作为测试指标,测试三种信息认证方法的认证性能。

4.2 实验结果

1)信息覆盖程度对比

在开展安全认证时,信息覆盖程度会直接影响安全认证方法的认证性能。信息覆盖程度越高,认证方法的认证性能越高,反之则越低。随机选取5000个网络信息数据,采用所提方法、文献[3]方法以及文献[5]方法实施信息安全认证时,测试三种方法的信息覆盖程度,测试结果如图3所示。

图3 不同认证方法的信息覆盖程度测试结果

分析图3中的实验数据可知,随着网络信息数量的增加,三种信息安全认证方法测试出的信息覆盖率均出现不同程度的下降趋势。所提方法测试出的信息覆盖率是三种方法中最高的,由此可证明所提方法在开展信息安全认证时,信息数据的覆盖程度高,说明所提方法认证性能好。

2)安全认证时间测试

在开展网络信息安全认证时,安全认证时间的长短,能够直接地表现出认证方法的认证性能。安全认证时间越长,说明认证方法的认证效率越低,反之则越高。测试三种方法的安全认证时间,测试结果如图4所示。

分析图4可知,随着信息数据数量的增加,三种方法的安全认证时间均呈现出持续增加的趋势,通过对比可知,所提方法的安全认证时间低于文献[3]方法和文献[5]方法。由此说明,所提方法在开展网络信息安全认证时,能够有效缩减网络的安全认证时间,证明所提方法的安全认证效率较高。

3)认证效果测试

开展信息安全认证时,认证效果的优劣能够直接反映认证方法的认证性能。采用所提方法、文献[3]方法以及文献[5]方法实施信息安全认证时,测试三种安全认证方法的认证效果,测试结果如表1所示。

表1 不同方法的认证效果测试结果

分析表1可知,所提方法开展信息安全认证时,认证效果高于文献[3]方法以及文献[5]方法测试出的认证效果。这主要是因为所提方法在信息安全认证前,获取了网络安全态势要素,所以该方法在开展信息安全认证时的认证效果好。

综上所述,所提方法在开展网络信息安全认证过程中,信息覆盖程度高、安全认证时间短、认证效果好,由此证明所提方法的认证性能高。

5 结束语

随着网络通信使用范围越来越广泛,网络信息的安全认证就变得尤为重要。针对传统认证方法中存在的问题,提出基于大数据的网络信息安全认证仿真研究。该方法基于获取的网络安全态势要素,建立网络信息的水印模型;通过傅立叶变换方法在网络信息中嵌入频率水印,完成信息安全认证。该方法在分析信息特征属性时,存在些许问题,今后会针对这一问题继续对该认证方法优化。