基于自编码器的假冒攻击识别机制

2023-01-31杨建喜张媛利朱晓辰

杨建喜 张媛利 蒋 华 朱晓辰

1(北京电子科技学院 北京 100070) 2(西安电子科技大学 陕西 西安 710071)

0 引 言

物联网(Internet of Things, IoT)通过信息传感设备,根据商定好的协议将日常生活中的物品和网络连接起来,交换和共享彼此的信息数据。随着接入网络的IoT设备越来越多,数据量也越来越大。在数据传输过程中,可能会遭受各种网络攻击,如假冒攻击、拒绝服务攻击、黑洞攻击等。因此,IoT通信安全威胁一直备受关注。假冒攻击作为一种物理层常见攻击技术,表现为攻击者发送假冒信息扰乱合法用户的正常通信,而简单的加密算法不足以抵抗各种新型假冒攻击。

In等[1]提出一种双认证(Double Authentication, DA)方案对链路状态路由数据包携带的路由信息数据进行身份验证以检测假冒攻击,但该方法空间复杂度高,对内存需求大,不适用于资源受限的网络环境。王登第等[2]基于身份签名技术,结合节点报警规则,构造基于邻居节点相互认证的单个试图假冒攻击源测定算法,但该方法随着网络密度增加而导致签名次数急剧增加,所以不适用于数据流量大的网络。Pu等[3]提出一种基于伪装的主动检测方案,每个节点将自己伪装成能量收集节点,监视其相邻节点以检测潜伏的恶意节点。上述方法可以在网络数据流量不大、节点数量少的情况下高效监测假冒攻击行为,但是对于网络中存在海量感知节点,终端数目多,数据流量巨大的资源受限IoT网络来说,上述方法明显不适用。

针对上述研究中存在的不足,本文提出一种基于自编码器(Autoencoder, AE)的假冒攻击防御机制。文献[4-5]首次提出将通信系统解释为AE来学习端到端通信系统的概念。Meidan等[6]提出利用深度AE学习IoT的正常行为,并通过是否能重建IoT流量的快照来进行异常检测。郭旭东等[7]在传统稀疏去噪AE网络的基础上加入约束项以提高网络的局部近似性学习能力和网络解码能力,进而提高模型的入侵检测性能。基于上述AE的应用研究,本文将AE引入到IoT物理层安全通信中,将IoT节点之间通信过程简化为用户间通信,构建基于AE的端到端通信模型,根据不同用户的信道特征不同分别建模,对于合法用户和假冒攻击用户分别以高斯信道和瑞利衰落信道模型建模,使得构建的AE模型可以准确学习不同用户的信号特征,在接收端结合K均值聚类算法(K-means)根据信号星座图和误码率(Bit Error Rate, BER)判断通信用户是否合法,当信号星座图聚类中心与标准星座图坐标基本吻合,且误码率低时,判断发送方合法,否则即为假冒攻击者,从而保障合法用户的安全通信。

1 假冒攻击监测识别模型

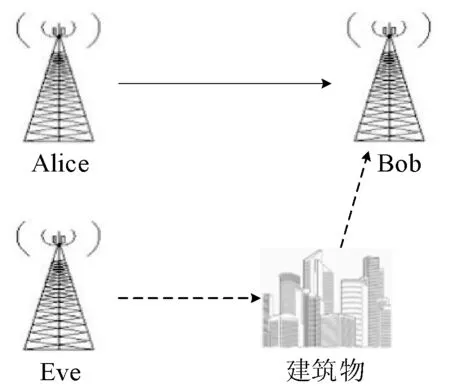

图1所示为只考虑一对合法用户和攻击用户的典型通信场景。假设用户都在彼此的广播范围之内,Alice和Bob是合法用户,Eve是攻击用户。Alice和Bob之间的通信属于正常通信,Eve尝试伪装成Alice发送消息给Bob,属于非法通信。Bob需要在接收端准确监测并识别信号是否来自合法用户Alice[8]。

图1 基于假冒攻击的典型通信场景

由于Alice、Bob和Eve所处位置不同则信道也不同。实际中,攻击用户比合法用户的信道条件差,受到的干扰大[9-10],合法用户之间的正常通信是建立在已认证的通信链路基础上的,假设源端发送的信息通过直射路径经过一定的衰减到达接收端。攻击用户伪装成合法用户通过不同于合法通信信道的路径传输信息给接收端时,会途经一系列障碍物的反射、散射、衍射合成,强度发生随机变化造成衰落才能到达目的端[11]。从而导致合法用户和攻击用户经过不同信道传输到达接收端的信号特征存在差异。

为了准确监测识别假冒攻击用户,本文结合K-means聚类算法在接收端根据信号星座图标准程度和误码率大小来判断发送方是否合法。

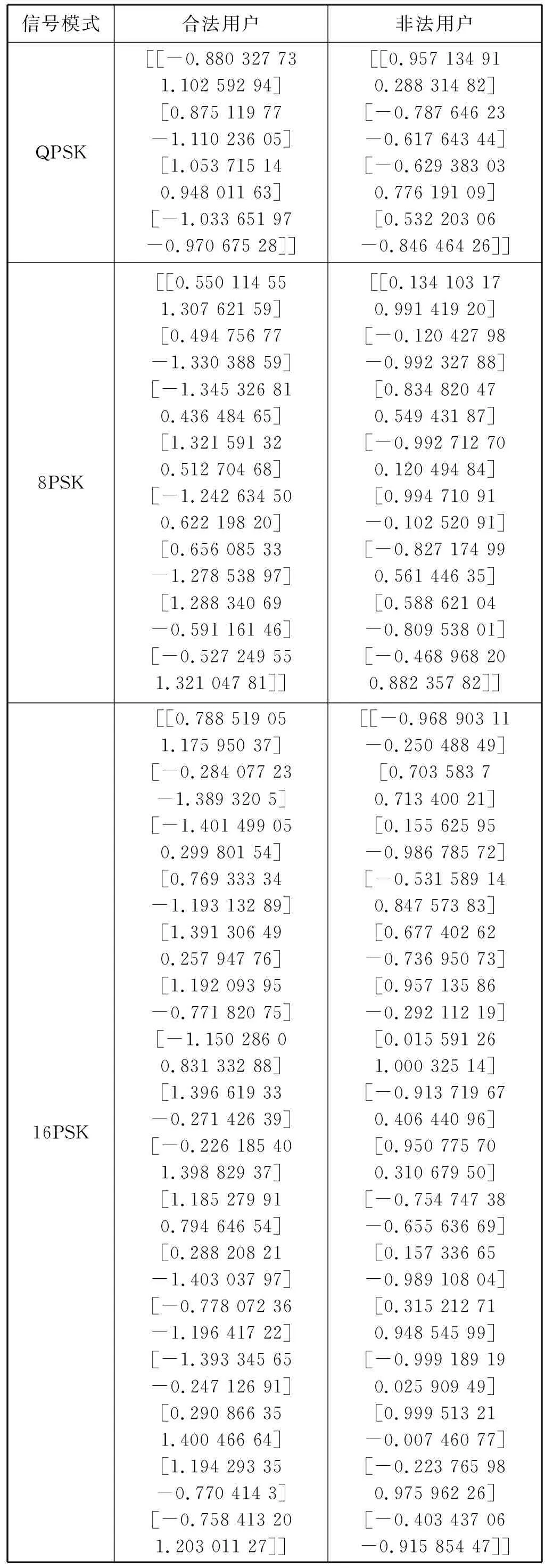

(1) 信号星座图可以形象地说明某种调制信号的幅度-相位关系,从而可以定性地表明与抗干扰能力相关的最小信号距离。星座图中一个信号用一个点来表示,因此可以通过在接收端观察接收信号的星座图标准程度来识别是否为攻击用户。常见PSK信号的标准星座图坐标如表1所示。

表1 标准星座图坐标

(2) 式(1)所示的误码率(Bit Error Rate, BER)作为最常用的数据通信传输质量指标,研究特定条件下的BER对增强无线通信系统性能、改善数据传输质量意义重大。因此,可以通过BER大小来判断通信质量,从而识别是否为攻击用户。

(1)

1.1 基于用户类型的信道建模

信道作为通信双方收发端之间的物理媒介,其特性决定了无线通信系统的各种性能,如误码率、相关性等。而物理层安全技术就是利用物理信道的唯一性和互易性,利用加密等安全技术在无线传输过程中对原始发送信息进行保护,实现对信息及无线传输过程的保护[12]。因此,通过在物理层利用无线信道的差异设计与位置强关联的信号传输和处理机制,搭建基于AE的端到端通信模型,对合法用户和攻击用户以不同通信信道建模,通过AE训练学习不同信号特征,识别假冒攻击用户。

根据合法用户和攻击用户通信信道不同,合法用户通过直射路径经一定衰减到达接收端,假设合法用户通信时信道会受到加性高斯白噪声(Additive White Gaussian Noise,AWGN)影响[13-14]。攻击用户传输信号时经过多种衰落路径,且各条路径具有时变衰耗和时变传输时延,假设攻击用户通信信道会受到瑞利衰落的影响[15-16]。高斯分布和瑞利分布的概率密度函数可分别用式(2)和式(3)表示。高斯分布服从均值为μ、方差为σ2的正态分布。瑞利分布的均值为1.253μ,方差为0.429σ2。

(2)

(3)

1.2 基于AE的端到端通信系统模型

AE属于无监督学习,但是存在从输入数据中产生的标签,其生成目标就是未经修改的输入,让神经网络的输出能和原始输入保持一致。AE的输入节点和输出节点的数量是一致的,通常希望在接收端使用少量稀疏的高阶特征来重构输入[17]。在保持输入输出尽可能一致(通过信息损失来判定)的情形下,实现无监督方式下的隐层特征提取与参数学习。利用AE在输出端重构自我的特性,搭建基于AE的端到端通信模型就可以保证发射机端和接收机端的信号一致性,实现信号在收发端的传输。

图2所示为基于AE的端到端通信系统模型,包括发射机、信道和接收机。其中发射机(编码器)部分包含全连接层和正则化层,接收机(解码器)部分包含全连接层和归一化指数函数(Softmax)层。

图2 基于AE的端到端通信系统模型

图3 AE的训练过程

X=σa(Wa·x+ba)∈Rv

(4)

(5)

式中:Wa∈Rv×u、ba∈Rv和Ws∈Ru×v、bs∈Ru分别为编、解码阶段的权重和偏置参数,激活函数分别表示为σa(·)和σs(·),具体分别为ReLU、ReLU和ReLU、Softmax。接收端通过Softmax层将输出映射为概率向量,最大的概率输出值所对应的类别即为识别出的传输信号类型。理论上,概率向量中最大元素值对应索引应和独热向量中元素为1的索引值一样,此时误码率为0。

(6)

该损失函数属于凸优化问题,采用基于随机梯度下降(Stochastic Gradient Descent, SGD)方式的优化迭代算法求解。编码阶段,目标函数关于参数的偏导数见式(7)。引入式(8)的误差传播项(即每个样本的误差项关于隐层输出的导数),根据链式法则则有式(9)。

(7)

(8)

(9)

解码阶段,目标函数关于参数的偏导数为式(10),其中每个信号样本的误差(预测输出与期望输出的差)所对应的偏导可通过式(11)求解。

(10)

(11)

正则项关于参数的偏导数用式(12)表示,从而得到优化更新参数的公式,即式(13)。

(12)

(13)

2 系统仿真及结果分析

本文所提出的基于AE的假冒攻击防御机制主要是通过构建基于AE的端到端通信模型,并针对合法用户和攻击用户以不同信道模型建模,通过训练学习各自的信号特征,在接收端结合K-means聚类算法进行仿真,根据得到的信号星座图和BER进行对比分析,识别攻击用户从而保障合法用户的正常通信。

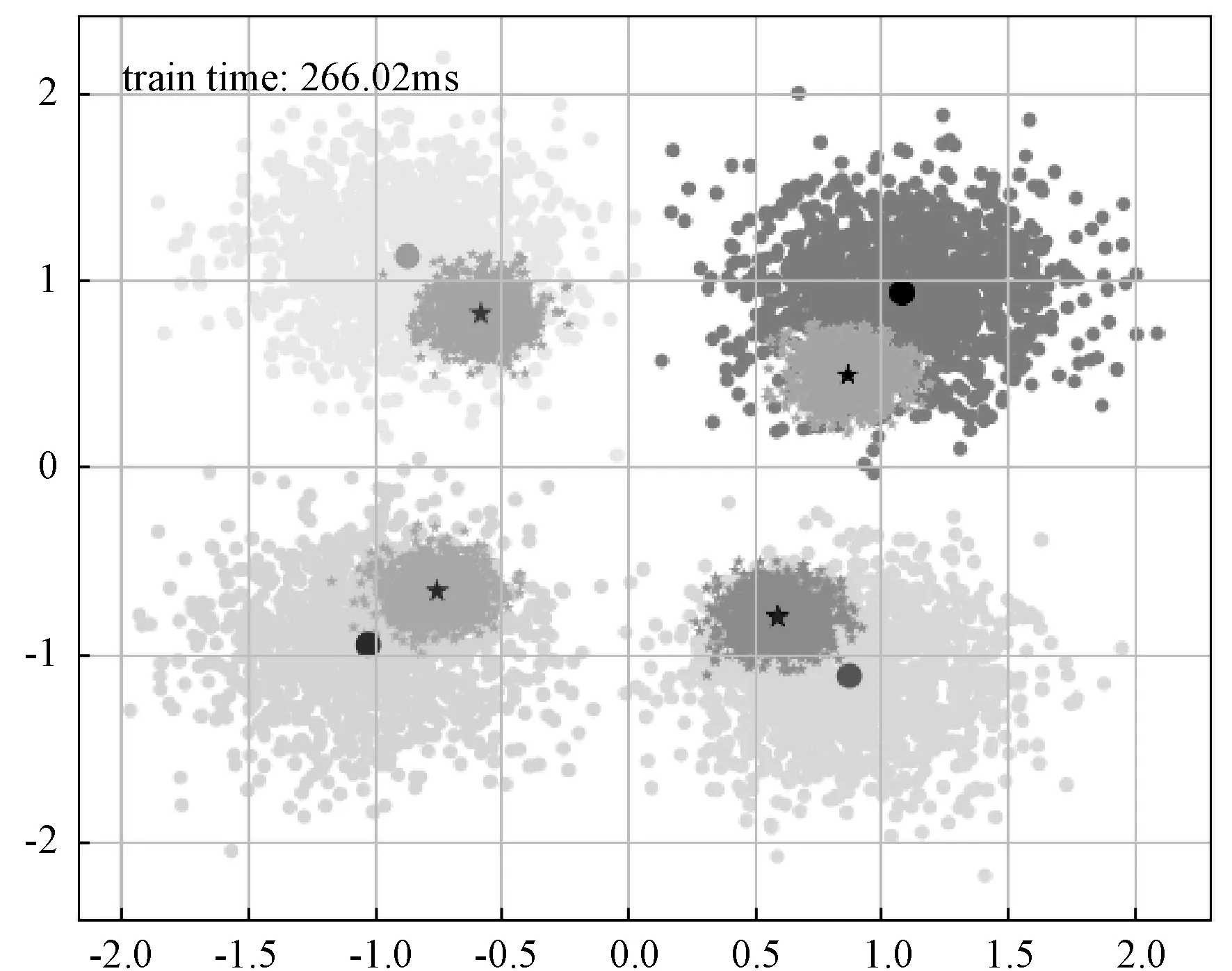

图4是在基于AE的模型上合法用户和攻击用户经过高斯信道和瑞利衰落信道传输后结合K-means聚类算法得到的不同信号星座图,其中“*”和“·”分别代表合法用户和攻击用户星座图。表2是K-means聚类算法得到的具体的BPSK、QPSK、8PSK和16PSK聚类坐标中心。

(a) BPSK

(b) QPSK

(c) 8PSK

(d) 16PSK图4 AE学习到的星座图

表2 合法用户和非法用户聚类中心

续表2

目前,IoT场景主要采取BPSK和QPSK方式,图4(a)、(b)为相应的星座图,结合表1的标准星座图坐标和表2所给出的用户星座图聚类中心,当传输BPSK时,攻击用户整体聚类效果不错但是聚类中心偏离标准星座图中心太远,而合法用户的星座图整体聚类效果虽不如攻击用户,但是聚类中心基本与标准星座图中心完全重合。同样地,当传输QPSK时,攻击用户的聚类中心较传输BPSK时与标准星座图中心偏差减小,而合法用户的聚类中心基本与标准星座图完全吻合。当IoT系统采用8PSK和16PSK等多相位调制模式传输信号[18]时,仿真证明该方法也同样适用,如图4(c)、(d)所示,合法用户的星座图聚类中心基本与标准星座图中心完全吻合,而攻击用户的与标准星座图中心偏差较大。所以,根据接收端信号星座图聚类中心可以准确方便地识别出攻击用户,而不被攻击用户的表面聚类效果混淆。因此,当IoT物理层通信受到假冒攻击时,接收端可以利用星座图的聚类中心标准程度准确识别出企图占用合法用户资源进行通信的攻击用户,保护合法用户的正常通信。

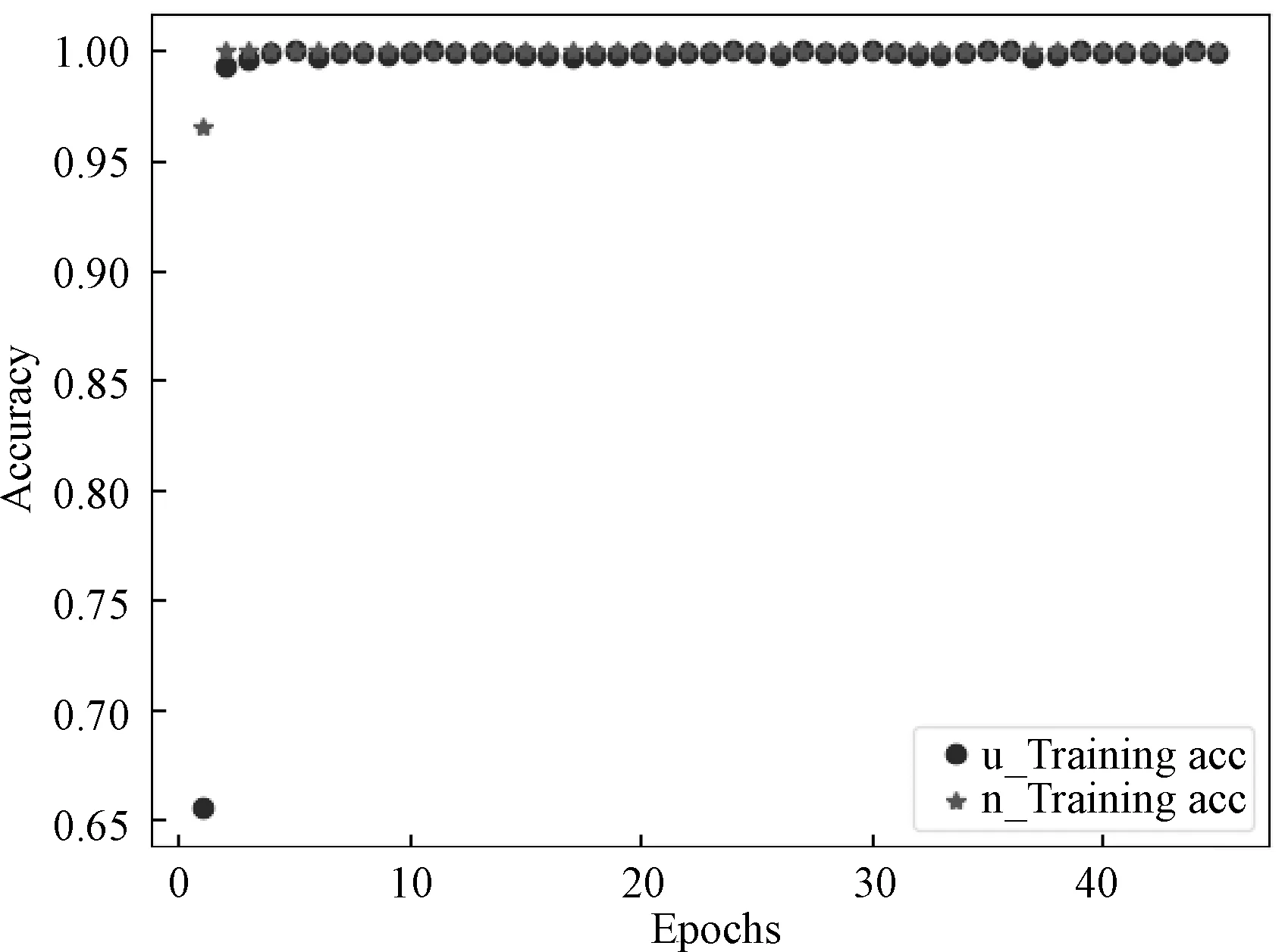

图5分别为AE模型训练过程中模型训练损失和准确率曲线,其中“★”和“•”分别代表攻击用户和合法用户。可以看出,训练损失从第二轮开始就接近0,训练精度从第二轮开始基本接近1,说明网络模型性能良好。

(a) 损失曲线

(b) 准确率曲线图5 模型训练损失和精度

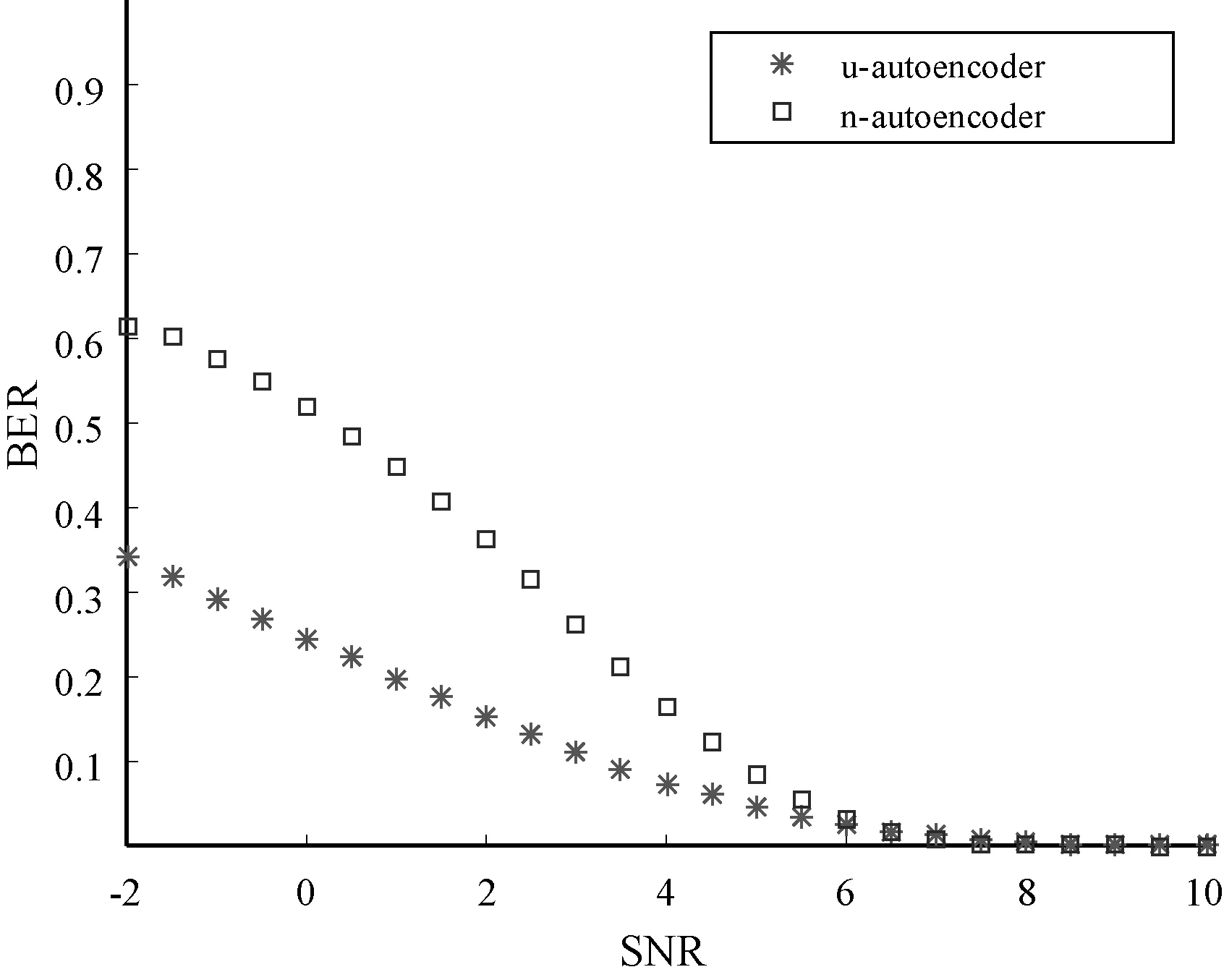

图6为基于高斯信道和瑞利衰落信道在不同信噪比下传输不同信号时的误码率曲线对比图。其中“□”和“*”线分别代表攻击用户和合法用户。可以看出,由于攻击用户伪装成合法用户传输信号时会受到严重的瑞利衰落影响,当SNR小于3 dB时,向接收端发送BPSK时,合法用户的BER较攻击用户低了约15%,在传输QPSK时,攻击用户的BER也明显高于合法用户,在SNR为-2 dB时,攻击用户的BER高了25%。当传输8PSK和16PSK信号时,合法用户在低SNR下的BER也明显低于攻击用户,分别约为10%和6%,在高SNR下攻击用户的BER略低于合法用户,四种信号在低SNR下攻击用户的BER明显高于合法用户。因此,基于接收到的不同信号类型,接收端可以通过信号在不同SNR的BER准确识别出攻击用户,保证合法用户通信。

(a) BPSK

(b) QPSK

(c) 8PSK

(d) 16PSK图6 不同信噪比下的BER

通过与现有研究中基于支持向量机(Support Vector Machine, SVM)、卷积神经网络(Convolutional Neural Network, CNN)、卷积神经网络—长短期记忆网络(Long Short-Term Memory network, CNN-LSTM)[19]在文中所用同一数据集RML2016.10的性能结果比较,发现当SNR∈[-20 dB, 20 dB]时,基于SVM的BER约为49.4%,基于CNN网络的BER约为35.6%,基于CNN-LSTM的BER约为30.56%,而文中基于AE的整体BER为15%,明显低于其他几种方法。图7为SNR∈[-2 dB, 10 dB]时,各种算法的BER对比曲线。

图7 不同算法的误码率比较

可以发现,SVM的BER在90%左右,说明SVM无法在这种复杂的数据集下进行正确识别。基于CNN-LSTM和基于AE的BER明显低于CNN和SVM,而基于AE的网络在SNR大于4 dB时,相比于基于CNN-LSTM的网络有着明显优势,且SNR越高,AE的优势越明显。当SNR为10 dB时,基于AE的BER接近0.05%,说明了本文提出的基于AE的假冒攻击识别机制可以做到准确识别用户数据,以区分攻击用户和合法用户,从而保证合法用户的正常通信。

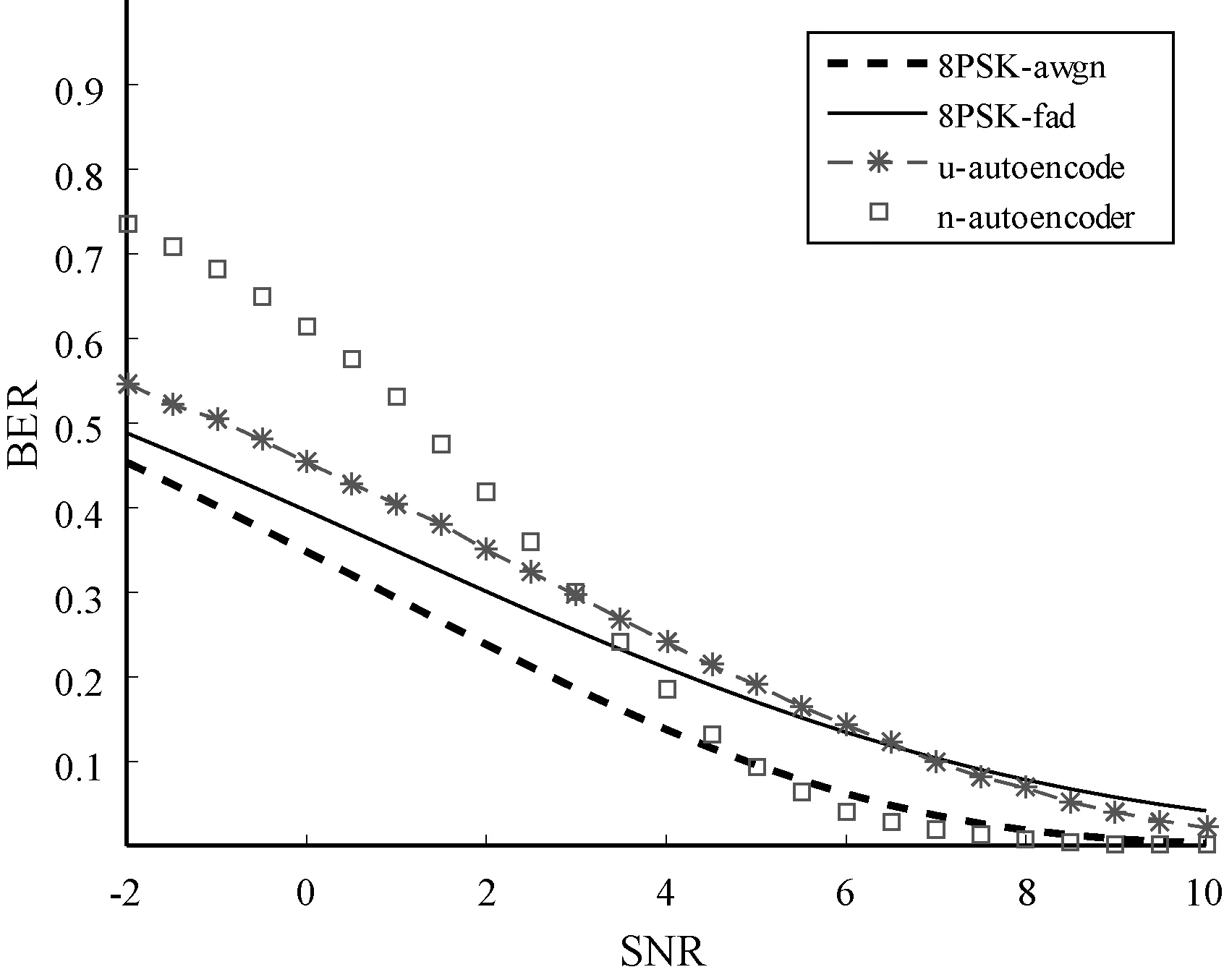

图8为传统通信系统和基于AE的端到端通信系统在不同信噪比下接收端识别攻击用户和合法用户传输不同信号时的误码率对比曲线。传统通信系统采用的是调制信号加高斯噪声或瑞利衰落噪声之后接收端得到的信号。其中“---”“—”“-*-”“□”线分别表示经传统加性高斯白噪声信道、传统瑞利衰落噪声信道、自编码器高斯白噪声信道、自编码器瑞利衰落信道的BER曲线。对于传统加性高斯白噪声信道通过MATLAB仿真得到的BER接近实际情况中的理想BER。可以看出,对于四种信号,任何SNR情况下,基于AE的假冒攻击识别机制中合法用户的BER曲线近似逼近传统通信系统,说明基于AE的假冒攻击识别机制可以保证合法用户的通信质量。当SNR小于4 dB时,攻击用户的BER比传统通信系统高,即该方法可以恶化攻击用户的通信质量。对于BPSK,当SNR小于6 dB时,攻击用户的BER明显高于传统通信系统,而合法用户的BER与传统通信系统相近。对于QPSK,当SNR小于6 dB时,攻击用户的BER也明显高于传统通信系统。对于8PSK和16PSK,该方法的性能受信噪比影响较大,当SNR大于6 dB时,合法用户传输16PSK时,BER略高于传统通信系统,而攻击用户略低于传统通信系统。因此,在低SNR的情况下,本文提出的基于AE的假冒攻击识别机制可以在优化合法用户通信质量的同时恶化攻击用户的通信质量,从而有效保护物理层合法用户的安全通信。

(a) BPSK

(b) QPSK

(c) 8PSK

(d) 16PSK图8 与传统通信系统的BER对比

3 结 语

本文针对IoT物理层双方通信时受到的假冒攻击提出一种基于自编码器的假冒攻击识别机制。当攻击用户伪装成合法用户向接收端用户持续发送信号阻碍合法用户之间的正常通信时,接收端需要及时监测并识别攻击用户信号,以保证正常用户之间的通信。文中基于Tensorflow和Keras构建基于自编码器的端到端通信系统来模拟IoT物理层的典型通信场景进行仿真。考虑实际通信信道特征,对合法用户和发动假冒攻击的攻击用户分别以加性高斯白噪声信道和瑞利衰落信道进行建模。在接收端,结合K-means聚类算法得到信号星座图和误码率曲线。仿真分析可知,当发动假冒攻击的攻击用户与合法用户向接收端发送同种类型的信号时,攻击用户的信号在接收端聚类重建的星座图较标准星座图偏差较大,易于被识别出来,且因为K-means聚类算法的低复杂度特性,提高了识别速度和识别精度。在接收端,攻击用户传输信号的误码率比合法用户高了大约10%,文中基于自编码器的端到端通信系统较传统通信系统可以在优化合法用户的通信质量的同时恶化非法用户的通信质量。所以本文提出的基于自编码器的假冒攻击识别机制可有效保证IoT物理层的安全通信,且适用于资源受限,数据流量大的IoT场景。窄带物联网(NB-IoT)作为专为万物互联打造的蜂窝网络技术,具有广覆盖、大连接、低功耗、低成本等特点。其上行链路采用单载波频分多址(SC-FDMA)制式,调制方式为BPSK、QPSK,其下行采用正交频分复用(OFDM)制式[20],调制方式为QPSK,所以可进一步研究将本文提出的假冒攻击识别机制应用到NB-IoT物理层通信中。