基于模糊逻辑的无线网络安全态势预测系统

2022-11-05刘明峰韩然

刘明峰,陈 琛,程 辉,侯 路,韩然

(国网山东省电力公司青岛供电公司,山东青岛 266002)

互联网的应用不仅给人们的生产生活带来巨大的变化,同时也推动了社会经济、文化、政治、军事等领域的创新和发展[1-2]。但由于互联网处于复杂多变的网络环境,再加上网络信息系统的脆弱性和开放性,互联网在高效率服务于公众的同时,其网络基础设施和网络系统也存在着诸多安全隐患[3]。伴随着不断升级的网络攻击,新的网络安全问题不断出现,网络信息受到了严重的安全威胁,因此,必须运用新技术,及时发现和控制网络中的异常事件,保证网络安全。文献[4]提出了一种基于网络安全图的无线网络安全态势预测系统,该系统集合安全态势感知算法,构建了一个比较完整的态势生成框架;文献[5]提出了基于多种未知数据加权集合的无线网络安全态势预测系统,该系统结合D-S预测技术计算全局网络态势值。但是上述两种传统方法缺乏统一有效的协作机制,只有当黑客入侵后才能发现很多预警信息,预测行为不及时。针对该问题,提出了基于模糊逻辑的无线网络安全态势预测系统,该系统通过网络运行状况宏观反映网络当前状态,并预测网络未来状态。

1 系统硬件结构设计

基于模糊逻辑的无线网络安全态势预测系统硬件结构示意图如图1 所示。

图1 系统硬件结构

如图1 所示,系统硬件结构由服务层、数据层、分析层和展示层构成。Snort入侵检测系统与多台网络服务器相连,主要负责收集网络攻击事件信息[6]。将采集到的网络攻击事件信息与数据库历史事件对比后,通过分析层进行网络安全态势分析,分析完成后可以对网络各项指标进行显示和预测[7]。

1.1 服务层

1.1.1 日志类传感器

日志类传感器对采集数据筛选、合并和初步分析处理后,生成统一格式的安全事件数据,并将该数据通过专用接口传送给上层应用,其结构如图2 所示。

图2 日志类传感器结构

图2 中,日志采集模块具有定时、自启动功能,通过设定传感器配置参数,可实现自动采集。在采集参数过程中,由于日志数据易受攻击和易被修改,因此,设置了日志预处理和日志分析模块,负责预处理和分析输入日志的完整性,避免日志文件被篡改和损坏[8]。依据安全规则,在预处理和分析过程中还可以在规定时间范围内删除大量冗余参数[9]。通过日志数据过滤和合并,直接过滤掉不合适日志,将剩余日志全部存储到系统中[10]。

1.1.2 Snort入侵检测系统

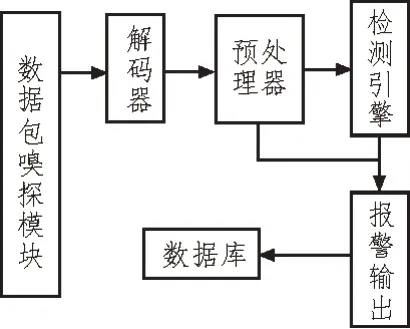

Snort 入侵检测系统可实时检测多种攻击方式并实时报警[11],其结构如图3 所示。

图3 Snort入侵检测系统结构

由图3 可知,入侵检测系统由数据包嗅探模块、数据库、解码器、预处理器、检测引擎和报警输出组成,部分功能如下所示:

1)数据包嗅探模块

该模块主要负责监测数据包,由此实现对Snort入侵检测系统的实时分析。

2)预处理器

预处理器主要负责检测原始数据包(如端口扫描、IP 分片等原始数据包),再将这些数据发送给检测引擎[12]。

3)检测引擎

检测引擎主要负责数据包检测,按照设定规则检测接收的预处理程序报文,如果报文内容符合规定,则发送给报警输出[13]。

4)报警输出

报警输出主要负责将上述检测结果以符合规定的形式输出。

1.1.3 SNMP传感器

在SNMP 协议的基础上,SNMP 传感器用于在MIB 网络中进行数据采集与分析。通过网络交换控制,终端设备实时获取网络拓扑、网络流量、安全事件等信息,并向上层应用程序或网络管理员提供统一格式的数据[14]。数据采集模块SNMP 负责对网络设备MIB 库中的数据进行实时采集,并将MIF3 设备的状态数据传送给数据分析模块[15]。

1.1.4 NetFlow传感器

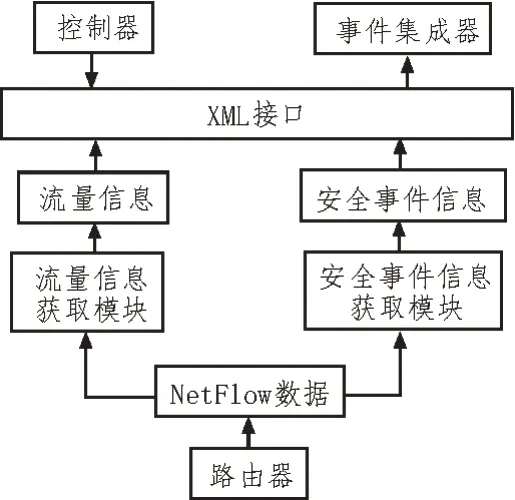

NetFlow 传感器结构如图4 所示。

图4 NetFlow传感器结构

由图4 可知,NetFlow 传感器结构包括流量信息获取模块、安全事件信息获取模块、控制器、事件集成器等。系统以网络安全态势感知为基础,可提供不同层次、不同角度和多粒度的实时信息,或接近实时交换信息[16]。通过对这些信息进行有效分析,能够准确获取系统所需的网络事件信息。

1.2 数据层

数据层在主机代理模式下采集CPU、内存、磁盘等相关信息,通过漏洞扫描系统和Snort 入侵检测系统分别采集服务器上存在的漏洞和攻击事件,并将这些采集数据存储在数据库中,方便后续进行详细分析。

1.3 分析层

分析层通过计算运行状态下各主机的权值指标和总运行指标的量化值,分析各主机服务中是否存在易受攻击的服务,从而得到各主机的权值,再计算各服务器的权值,对总体薄弱指数服务器进行量化处理。对各主机的权值指标量化值、各运行指标的量化值和各服务器的权值量化值进行计算后,需要进行场景整合,采用同一量化范围的三个指标,分别加权各指标的权重,得到网络安全状况的最终得分,并根据历史数据预测未来趋势。

1.4 展示层

通过传输设备将电子文件传输到屏幕上,采用DVI 接口的显示器。而Web 窗体为用户提供了一种系统的、直观的表现形式,可以显示各种指标的态势分数,还可以显示近期的网络安全态势曲线和未来时期的态势曲线。

2 系统软件部分设计

2.1 基于模糊逻辑层的综合权重分类

利用模糊逻辑层对权重进行分类,这种方法简单、灵活、实用,可用于定量和多目标决策[17]。根据无线网络的目标和功能,将权重划分为不同的层次,由此建立相应的模糊逻辑层次结构。

基于模糊逻辑的无线网络安全态势预测与评价方法,旨在获得无线网络安全态势风险度的最高值[18]。对于无线网络,风险指数的比较应以风险发生的概率、影响和发生的可能性为基础,对这些可能发生的风险因素进行综合评价,并以可控风险因素的评价指标为权重。

首先将推荐综合权重分为5 个类别,分别是很低、低、正常、高、很高,在论域上对模糊子集进行划分,论域为:

结合式(1)划分的模糊子集为w1、w2、w3、w4、w5,由此建立相应隶属度函数为gw,1(w)、gw,2(w)、gw,3(w)、gw,4(w)、gw,5(w),对综合权重进行模糊分类,如图5所示。

图5 综合权重模糊分类

根据建立的综合权重逻辑原则,获取信任值综合权重w。

2.2 无线网络安全态势风险度计算

基于模糊逻辑层的综合权重计算结果,使用风险度作为无线网络安全态势预测指标。无线网络中出现的每一个风险因子都会对系统造成一定影响,包括风险发生概率P、风险所造成的影响R、风险可控性U,风险度取值范围为[0,1]。分别用a、b表示发生和不发生无线网络安全事件,由此得到无线网络安全事件发生和不发生的概率表达式分别为:

根据无线网络安全态势风险度计算结果,可以灵活实施网络保护操作,确保无线网络安全。

2.3 无线网络安全态势动态预测流程设计

根据整个无线网络安全态势检测的需求,设计了安全态势动态预测流程,如图6 所示。

图6 无线网络安全态势动态预测流程

由图6 可知,其预测流程主要包括对安全态势的显示、预测和评价,依据提交的历史数据进行安全态势预测。评估优化模块利用上述模糊逻辑风险计算方法优化预测模型,直到模型能够满足训练要求为止。最后,根据态势预测模块所显示的预测结果,由安全管理员进行决策分析。

3 试验

为了验证基于模糊逻辑的无线网络安全态势预测系统设计的合理性,进行试验验证分析。

3.1 试验平台

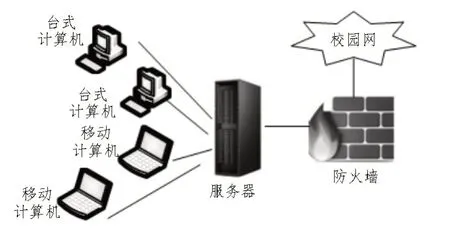

搭建试验平台对系统进行验证分析,平台结构如图7 所示。

图7 试验平台结构

选取校园网的实际网站为试验环境真实数据来源,将平台结构中的一台计算机作为管理系统的客户端,其余计算机负责执行其他操作。

3.2 系统性能测试

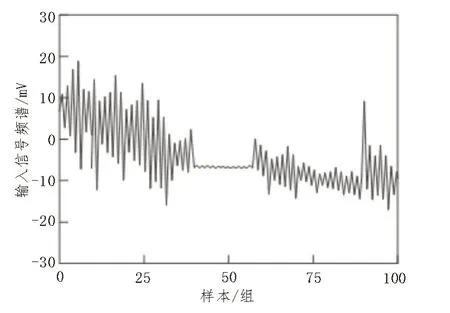

选取100 组态势数据作为样本,其中前95 组为训练样本,后5 组为对比样本,选取的100 组态势数据时序图如图8 所示。

图8 100组态势数据时序图

将态势数据视为信号,由图8 可知,该信号是一个不平稳信号,说明无线网络不安全。

基于上述信号,分别使用基于网络安全图的无线网络安全态势预测系统、基于多种未知数据加权集合的无线网络安全态势预测系统和基于模糊逻辑的无线网络安全态势预测系统进行信号预测,预测结果如图9 所示。

图9 三种系统信号预测结果分析

由图9 可知,使用基于网络安全图的无线网络安全态势预测系统最高输入信号频谱为22 mV,最低输入信号频谱为-25 mV;使用基于多种未知数据加权集合的无线网络安全态势预测系统最高输入信号频谱为20 mV,最低输入信号频谱为-24.5 mV,因此对比方法的曲线与实际选取的100 组态势数据时序图不一致;使用基于模糊逻辑的无线网络安全态势预测系统最高输入信号频谱为20 mV,最低输入信号频谱为-17 mV,且在38~60 组样本下的输入信号波动幅度较小,基本保持不变,与选取的100 组态势数据时序图一致。

4 结束语

为了满足分析系统功能要求,提出了一种基于模糊逻辑的无线网络安全态势预测系统。在系统结构和功能实体设计上,采用分布式采集技术和开放式可扩展环形结构,利用域内域间的协同工作,提高了系统实现的简单性和精确性,有效地解决了单点失效问题。但此次研究过程中,由于通用数据集是基于对底层可能发生的报警事件的统计分析,数据较为单一,未来需要进一步研究与探讨。