基于可迁移注意力的工控流量域适应方法

2022-10-17苏思达陈永乐周自强杨大哲

苏思达,陈永乐,周自强,杨大哲,郭 浩+

(1.太原理工大学 信息与计算机学院,山西 晋中 030600; 2.国网山西省电力公司电力科学研究院 电网技术中心,山西 太原 030000)

0 引 言

基于深度学习(DL)的入侵检测系统通过在流量数据集中进行特征学习以实现对工业控制系统的实时保护。由于流量数据抓取和标签化的成本限制,现有DL模型在监控设备、协议、威胁类型等持续变化的工控通讯网络中往往性能受限,并且,在一种工控网络的标签化数据中训练的DL模型难以适用于对另一种网络实施检测[1-4]。现有研究尝试采用域对抗训练网络(DANN)[5]以减少DL模型训练所需标签化数据的数量,DANN在域适应(DA)的基础上利用生成式对抗网络(GAN)[6]的博弈原理来学习不同数据集间的域不变性映射。然而,DANN将每条流量数据笼统地视作一个整体进行传输,没有利用其细粒度结构。对于一条流量数据而言,并非所有的特征都是可迁移的,不同特征在迁移任务中所发挥的作用也并非完全相同的。并且,由于不同流量数据特征之间的数值及分布差异,单条流量数据的整体可迁移性也存在着强弱之分。

为了应对上述挑战,构建了一个对抗性DA网络来训练工控入侵检测DL模型,并将域适应的可迁移注意力(TADA)[7]引入以实现流量数据的跨域细粒度对齐。TADA在DANN的基础上,实现了基于多个局部域判别器的局部注意力以及基于全局域判别器的全局注意力。这两种注意力是互补的,局部注意力被用于突出流量数据中可迁移或在域迁移时影响系数更高的特征字段;全局注意力被用于从整体上强调可迁移性更强的单条流量数据。此外,PCA被用于实现数据特征的维度映射,这使DA网络同样适用于源域和目标域特征空间异构的情况。

1 相关工作

工控入侵检测系统根据数据来源可以划分为基于主机的入侵检测系统和基于流量的入侵检测系统[8],后者得益于深度神经网络的成功获得了更好的发展。Tiwari等[9]较为全面地评估了神经网络、支持向量机等方法在构建入侵检测系统时的性能表现。Kalech等[10]通过SCADA系统输入输出信号的时间序列建立系统行为模型,采用隐马尔可夫模型和神经网络进行异常行为判别。然而这些方法都假设所提出的模型在足够多的标签化数据上完成训练,并未考虑数据缺乏这样更为严格的现实环境。

Singla等[11]评估了利用Fine-tune方法以少量的训练数据构建入侵检测模型的可能性,他们首先在足够多的源域数据集上进行训练,然后在目标域上对模型进行微调,然而,他们不仅假设了源域和目标域具有相同特征空间的理想场景,而且其效果会受到模型复杂度的影响。Zhao等提出了CeHTL等[12]和HeTL等[13]迁移学习框架,将其用于训练目标域中没有标签化数据的NID模型,他们的框架适用于同构和异构的DA案例,但是在目标数据集上的检测精度并不高。得益于对抗思想对训练过程的增强,DANN能够在一定程度上提高模型的精度。Zhang等[14]采用DANN训练入侵检测系统并将其应用于智能电网中以检测恶意攻击;类似地,Singla等[15]在跨域数据特征空间类似和不同两种情况下利用DANN训练了一个高精度的入侵检测DL模型,并在NSL-KDD数据集上评估了其表现。然而,他们的方法所建立的跨域传输通道是粗粒度的,并未考虑工控通讯网络的复杂性。

据我们所知,在工控领域,本文是第一个使用对抗性DA的方法在数据集有限的情况下训练入侵检测DL模型,并针对流量数据实现了跨域细粒度对齐的。

2 同构特征空间

工控系统的SCADA网络层数据特征可分为网络流量特征和有效负载特征。通过对Modbus RTU协议和工业生产系统的分析,我们发现,由于不同工控系统的SCADA系统所面向的数据以及所监控设备的不同,其Modbus RTU协议中的有效负载特征通常是异构的,这就造成了源域和目标域特征空间的不对齐,无法应用于DA训练。因此,在数据经过清洗、标签化以及标准化之后,本方法采用主成分分析(PCA)的方法对特征进行维度变换,PCA[16]是一种特征提取技术,它执行从高维特征空间到低维特征空间的线性映射。PCA将数据集中n个特征转换为一组新的线性不相关特征,即主成分。然后按照方差降序来选择前k个主成分来表征数据,即降维后的新特征,这个过程会去除最不重要的主成分。图1是一个PCA转换的示例,假设f1和f2是数据集中方差几乎相等的两个特征,PCA将这两个特征转换为两个主成分pc1和pc2, 其中pc2相较于pc1方差非常小,因此可以删除pc2, 由此,PCA将包含f1和f2的数据集转换成了一个只含有pc1特征的数据集。类似地,我们可以使用 PCA 来转换具有更多特征的数据集并减少数据集的维数,以构造同构特征空间,同时保留数据集中的有效信息。

3 基于可迁移注意力的对抗性域适应

本文对TADA做出针对流量数据的适用性改进以实现不同工控系统SCADA网络层数据的跨域细粒度对齐。相较于DANN,TADA中的可迁移注意力更注重跨域数据的相似性和区别,以此来推理数据以及其特征在迁移过程中的影响力权重,这使得整个DA网络能够有选择地强调特征信息,并具备动态校准的能力。基于可迁移注意力的对抗性DA网络概览如图2所示,我们将从局部、全局和网络整体可迁移注意力3个部分进行描述。

3.1 局部可迁移注意力

(1)

(2)

(3)

通过局部注意力,更具有可迁移性的维度将被更大的注意力值加权,从而使DA模型重点关注更为重要的维度。由于每一维度的注意力值是根据其可迁移性生成的,因此这种局部注意力自然可以跨域迁移。

3.2 全局可迁移注意力

与局部可迁移注意力模块中专注于每一维度的可迁移性以实现细粒度迁移不同,全局可迁移注意力进一步关注单条流量数据整体的可迁移性。流量数据具有复杂的特征空间,并且在数据准备的过程中,单条流量数据经过了多次变换,这可能使域判别器找到更少的维度进行对齐,但是,该条流量数据并不一定具有更小的迁移价值,因此,全局对抗模块的引入是十分有必要的。

本方法将全局对抗模块添加至特征Gb(hi), 并将其结果作为整体输入分类器Gy,全局域判别器的损失函数可被形式化为

(4)

其中,Gb为瓶颈层,di是xi的域标签,Ld是全局域判别器的交叉熵损失函数。

(5)

(6)

其中,c是攻击标签数,pi,j是xi属于标签j的概率。通过这种方式,全局判别器的输出被用于突出能在特征空间中更好地迁移的单条流量数据的熵。通过迭代最小化熵惩罚,DL模型对这些流量数据的检测分类准确率逐渐收敛于一个稳定值,从而提高了分类器的性能。由于每条流量数据的注意力值是根据其可迁移性生成的,因此这种全局注意力自然可以跨域迁移。

3.3 DA网络的可迁移注意力

通过局部可迁移注意力和全局可迁移注意力,流量数据每一维度的负迁移被减轻,单条流量数据的正迁移被增强,基于不同维度的多对抗DA网络实现了从源域到目标域的细粒度传输路径,而集成于全局特征的全局注意力模块能使分类器在流量数据经过复杂变换后正确地预测其流量类型。和大多数DA方法类似,分类器的损失函数可在标签化的源域数据DS上被形式化为

(7)

其中,Ly是交叉熵损失函数,Gy是被用于最终进行预测的分类器,即入侵检测模型。本文采用基于可迁移注意力的DA方法实现针对流量数据的更细粒度的无监督DA,它能够通过在一个端到端的深度架构中集成深度特征学习、全局DA、局部DA和可迁移注意力机制来联合学习可迁移流量特征并训练自适应的入侵检测DL模型。最终,基于可迁移注意力的DA模型被表示为

(8)

4 实验与分析

本节详细说明了我们实验的数据集信息,实验的参数、设计信息以及评判标准等。此外,我们还分析了两种注意力机制在本方法中所发挥的作用。

4.1 数据集

我们使用了密西西比州立大学建立的工控入侵检测标准数据集来评估本研究提出的方法[17]。数据来源为天然气管道控制系统(G)和储水箱控制系统(W)的SCADA网络层数据。这两个工控系统均采用Modbus RTU协议进行通信。数据集中的属性值均是由十进制和十六进制数构成。其中G中含有97 019条数据,每条数据包含26个特征,W中含有236 179条数据,每条数据包含23个特征,G和W的数据特征空间是异构的。这两个数据集的攻击类型均为四大类:指令注入攻击、响应注入攻击、拒绝服务攻击和侦察攻击。这四大类攻击还可以细化成7类攻击。数据集的详细攻击描述及分类标签见表1。

表1 攻击类型详细描述及仿真标签

4.2 实验设计

我们采用简单设计的DL模型作为实验中的基线模型,并且采用Zhang等[14]的DANN模型与所提出的方法进行比较,基线模型同时也作为DANN和本方法中的DL分类模型。注意,之前的研究[15]已经论证了Fine-Tune[11]方法在目标域数据量较小时的性能不足以及在异构迁移学习时的局限性,因此本方法不再将Fine-Tune作为重点讨论对象。

为了全面地评估我们所提出方法的适用性,我们在实验中考虑了如下两种场景:

场景1:我们评估了在一个工控系统网络层数据上训练的入侵检测DL模型针对另一系统的检测情况。出于客观性考虑,我们将分别在G→W和W→G 两个流量数据迁移任务上评估所有的方法。在G→W中,参与评估的方法将在带标签的G中训练,在去标签的W中测试。源域和目标域在W→G中与在G→W中相反。

场景2:我们将在该场景中分析一种更为典型的情况,例如,某电力工控系统网络层包含了8种类型的流量数据,其入侵检测DL模型基于这些数据训练并且分类精度良好,随后该网络空间出现了一种新的攻击流量,该系统仅能从这个攻击类别中收集数量有限的数据样本。我们将在场景2中评估3种方法所训练的DL模型能否对新的攻击流量做出正确识别。我们将在拥有更多数据量的W中实施场景2的实验。

4.3 参数与度量标准

我们采用开源库Pytorch训练所提出的方法以及其它对比方法。我们使用100个epoch来训练基线模型,并将批大小设置为32,对于本方法,我们训练10 000次迭代,同样将批大小设置为32。我们为神经网络模型和所提出的DA方法采用自适应学习率优化算法Adam进行梯度优化,并将起始学习率设置为0.001,β1=0.9,β2=0.999。 在整个实验过程中,我们将式(8)中的平衡参数设置为λ=1.0,γ=0.1。 此外,为了同构G和W的特征空间,我们采用PCA的方法将两个数据集降维至d=20。

为了描述经过训练的分类模型性能,我们使用精度(ACC)评判正确预测所占的比重

(9)

并采用F-score(F1)作为准确率和召回率的调和平均,较为全面地评价模型性能

(10)

其中,TP为正确分类的良性样本数,TN为正确分类的攻击样本数,FP为错误分类的良性样本数,FN为错误分类的攻击样本数, P=TP/(TP+FP) 为精确率, R=TP/(TP+FN) 为召回率。

4.4 实验结果与分析

我们用于对比的基线模型共由9层组成,其中有3组全连接层、一个批量归一化层和一个相互堆叠的reLU激活层,全连接层依次具有64、32、16个神经元,输出层具有两个神经元并由soft-max函数激活,用于给出给定样本属于攻击或良性类别的预测概率,即DL模型被训练为能区分良性和攻击样本的二分类模型。在场景1中,基线模型在源域中训练,在目标域中测试以评估其整体跨域表现;而在场景2具体情境中,基线模型将在目标域中进行训练。

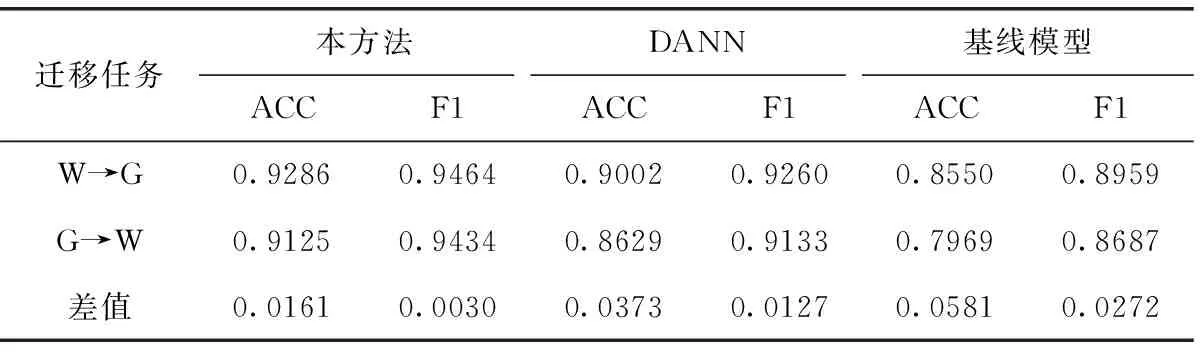

4.4.1 场景1

我们在W→G和G→W两个流量数据迁移任务中评估了基线模型、DANN,以及本方法对表1中的7种攻击流量和正常流量跨域检测的性能表现,其结果见表2。无论是从精度还是F-score上都可以看出,本方法在跨域任务中的优越性是明显的。值得注意的是,在G→W中,源域中多类流量数据的数量都远小于目标域数据,这意味着模型从源域中学习特征的难度更大,从特征中获取的域迁移信息更少,因此,相较于W→G,在G→W中3种模型的性能表现有所下降,其中,由于基线模型没有为跨域检测做任何的准备,下降幅度最大,而由于本方法采用的两种注意力机制使模型能够有效地执行特征的动态重校准,能够在全局和局部匹配源和目标流量数据分布的复杂多模态结构,从更困难的环境中学习更多的可迁移特征,因此本方法能够将在两个任务中的准确度差值保持在1.7%以内,F-score差值保持在0.4%以内,均领先于DANN和基线模型,具有更强的稳定性。这种数据量的差异所产生的影响在3种DL模型对包括良性样本在内的每种流量的检出率中体现得更为直观,如图3所示。从图中明显可以看出,基线模型和DANN对NMRI、MSCI、MFCI的检出率具有比本方法更为剧烈的下降幅度。

表2 场景1中3种模型的性能表现

我们在10 000次迭代内观察并分析了3种方法的收敛效率。与基线模型相比,本方法的优势在训练过程初期就十分明显,即使是在学习成本相对较低的W→G中,基线模型与本方法的精度差异在1500次迭代时就达到了0.047,并且其差值仍在逐渐增加。DANN在约4000次迭代之前与本方法的精度差异维持在0.009~0.018之间,然而,由于本方法对特征更深层次的提取,在第4500次迭代后,DANN的收敛效率明显降低。此外,本方法在约9000次迭代后就逐渐收敛,基线模型和DANN仍未趋于稳定,这表明我们对可迁移特征的处理是轻量级的。

场景1的结果还揭示了一个现象,像基线模型这一类在传统入侵检测中具有较浅层机器学习模型更出色的检验效果的深层DL模型,在相对较少的流量数据中训练后仍然无法在迁移任务中保持较高的精度,这验证了即使深层DL模型在特征学习中更具优势,也无法有效地消除跨域差异,这意味着现有工控系统在仍然具有安全隐患,也验证了我们所做工作的意义。

4.4.2 场景2

我们将W分为源域数据和目标域数据,其中,源域数据包含来自6个攻击样本的标签化数据,目标域则包含来自其余一个攻击样本的去标签数据,目标域和源域都含有正常的攻击流量。为了保证实验结果的通用性,我们在W中的四大类攻击中分别选择一种并重复上述操作,其中包括指令注入攻击MPCI、响应注入攻击CMRI、拒绝服务攻击DoS和侦察攻击Recon。我们还针对不同的目标域数据量执行此操作,以显示数据量的大小对目标模型精度的影响,由于这4种攻击样本在W中的总数不同,我们对数据量的划分终点也有所不同,为了保证对比的有效性,我们对4种攻击划分的前4个量级都分别为100,200,500,1000。图4展示了在场景2中基线模型、DANN以及本方法对CMRI、Recon、MPCI、DoS的检测精度和F-score。x轴表示用于训练的目标数据集样本数,y 轴表示在目标测试数据集上测试分类模型时的准确率和 F-score值。对于响应注入攻击CMRI来说,在目标域样本量只有100的时候,我们观察到本方法在精度方面分别优于基线模型和DANN8.08%和2.33%,在F-score值方面分别优于基线模型和DANN9.12%和4.33%。在其它3个攻击类别中,我们观察到了类似的结果。当使用少量数据样本训练时,相较于DANN和本方法,基线模型明显的低性能表现是由于其极度过拟合现象。在少量数据样本上训练的DL模型能够对训练集进行有效分类,但是无法很好地泛化到其它未知数据上。而DANN和本方法本质上使用源数据集样本来扩充目标数据集并将它们投影到一个公共的潜在子空间中,从而缓解了由于训练数据量非常少而导致的过拟合问题。

此外,相比于DANN,在目标域样本量越少的情况下,本方法的优势就更加明显,这是由于本方法通过局部和全局注意力更有效地从数据中掌握域迁移的关键信息,并减少不相关信息的干扰,以更小的学习成本获得更好的性能。

在场景2中,我们观察到,当目标域样本数足够(大于1000)时,DANN和本方法具有与场景1类似的收敛效率表现,而当目标域样本量不充分时,DANN即使在训练初期也难以与本方法维持类似的精度,这意味着当未知攻击出现时,DANN对攻击的响应实时性更差,而本方法则能够通过少量迭代做出更准确的判断,具有更强的适用性。

我们还测试了DANN和本方法在针对上述4类攻击训练后在源域数据集上的表现,即DL模型在包含除测试样本外的6类良性和攻击样本的旧数据集上的准确率。由于在目标域上训练的基线模型在源域上的分类表现太差,不具有参考价值,所以我们未将其考虑在内,我们将在之后用一种朴素的方式对其进行评估。用DANN和本方法训练的分类模型的精度结果见表3,我们观察到,本方法在源域上保持了88%~94%的精度,而DANN的表现是相对不稳定的。这表明我们的方法不仅在目标域上表现良好,而且在源域上也非常准确,意味着其能够检测在目标域中看到的新攻击以及在源域中看到的旧攻击,更具实用价值。

为了更加全面的对基线模型做出评估,我们将源域和目标域数据结合为单个训练集,用于基线模型的训练,此基础上,我们进行了额外的实验。结果表明,在这种不考虑域迁移的情况下,基线模型在源域上获得了出色的检测精度和F-score,尽管如此,当目标域数据量很小的时候,基线模型的性能和本方法具有一定的差距。当使用源域数据集和目标域数据集的100个样本进行CMRI、Recon、MPCI、DoS组合训练时,在目标域数据的精度方面,本方法分别优于基线模型8.12%、7.56%、5.91%和7.04%。注意,这种评估方式实质上模拟了一种传统情况:当出现了新的攻击类型时,工控系统抓取少量该攻击的流量数据并将其简单标记为攻击流量,然后将这些数据加入训练集并对DL模型重新进行训练、部署以从正常流量中识别出这些攻击流量。我们的实验结果表明这种简单做法是存在风险的,也验证了在工控系统中对流量数据进行域迁移的必要性。

4.5 局部与全局可迁移注意力

为了进一步探究并区分局部和全局可迁移注意力在流量数据迁移中的作用,我们用DA(局部)表示本方法中基线模型、局部注意力模块以及熵模块的组合;用DA(全局)表示本方法中基线模型、全局注意力模块以及熵模块的组合,并在场景2中对侦察攻击Recon进行了实验,同样地,我们将结果与基线模型和DANN进行比较,见表4。

表3 用DANN和本方法训练的DL模型在源数据集上的准确度表现

表4 5种模型所训练的DL模型对Recon的检测精度表现

结果表明,DA(局部)和DA(全局)都比基线模型具有显著提升,但是在更困难的情况下(目标域样本过少)DA(局部)比DA(全局)和DANN的表现要更差。局部注意力关注流量数据迁移的细粒度的维度信息,而在目标域样本数量较少的情况下,数据能够提供给局部注意力模块的信息略显匮乏,而全局注意力能够更快地从整体强调流量数据的可迁移信息,很好地弥补了局部注意力的不足。因此,将两种注意力结合使用,使其相互补足的本方法拥有最出色的表现。

5 结束语

随着工控系统的发展以及攻击手段的多样化,传统入侵检测技术在动态的工控网络环境中性能的局限性日益突出。迁移学习中的相关技术手段对入侵检测模型适应性的改进是明显的,然而,现有研究忽视了工控流量数据结构的复杂性,导致域迁移的效果十分有限。本文基于迁移学习中的DA技术,构建了一个对抗性DA网络来训练入侵检测DL模型,并将TADA引入,分别在数据的维度和整体两个层面对流量域迁移过程进行优化以构建更细粒度的迁移通道。在跨层检测和未知攻击检测两种场景中的实验结果表明,本方法不仅严格保障了检测精度,也更能满足工控入侵检测系统对于实时性和稳定性的要求。未来,我们将开展DA网络中特征提取器的相关研究,旨在从多个层面增强流量特征信息的表征能力,进一步提升工控入侵检测模型的性能。