基于参数动态自适应的实时视频数据完整性保护方法*

2022-09-24伍小成李默嘉

亢 硕,伍小成,李默嘉,徐 宁

(中国电子科技集团公司第三十研究所,四川 成都 610041)

0 引言

近年来,随着移动通信技术的飞速发展,利用音视频系统将信息传递生动化,建立基于音视频流媒体技术的、互动的沟通渠道,成为增进沟通交流、提高工作效率的有效手段。音视频系统承载的信息类型和数量不断扩充,所面临的安全形势也日益严峻。由于绝大多数实时视频通信业务依赖公共互联网进行数据传输,传输过程中可能面临来自互联网内恶意用户的各类非法攻击,同时音视频系统在信息结构、控制模式和终端形态方面具有特殊性,除面临通用信息系统的安全威胁外,还面临非法接入、信令攻击和数据篡改等主要安全威胁。其中视频篡改是针对实时视频通信业务可能采用的最具威胁的攻击手段之一,攻击者通过掌控视频数据传输路径的中间节点,按其意图对流经该节点的视频数据进行非法篡改,采用逐帧替代等方式,伪造出与源端不一致的视频流,发往目的端,达到通过篡改视频数据欺骗接收端的效果。

现有技术中针对实时视频篡改攻击多采用利用基于哈希运算的消息认证码(Hash-based Message Authentication Code,HMAC)的视频数据完整性保护方法[1],即在源端发出的每帧视频数据包末尾附加一个通过HMAC 算法计算出的校验字段,接收端收到视频数据包后,首先采用相同的算法对收到的视频数据进行完整性校验,与视频数据包末尾附加的校验字段进行比对,若一致则证明视频数据在传输过程中未受到篡改,可以安全接收。但是在实际应用过程中,现有技术在处理性能和安全性两个方面存在不足。

本文针对实时视频数据完整性保护问题展开研究,首先介绍实时视频数据完整性保护的工作原理;其次分析当前主流超完整性保护机制面临的问题;再次提出了完整性保护参数自适应调整优化机制,并对该机制进行试验与评估;最后对全文进行总结。

1 传统完整性保护机制存在的问题

现有完整性保护功能由发送端设备和接收端设备共同完成。通过在发送端为传输的视频信令数据添加HMAC 校验字段并在接收端进行校验的方式,及时识别出被篡改的视频信令,确保视频信令在远距离无线传输过程中未受到非法的篡改攻击,有效防范各类针对视频信令的视频会议系统绑架、劫持、误导类攻击行为[2]。在实际应用过程中,现有技术存在以下两个方面的不足。

一是基于HMAC 的完整性保护算法其基础为公开的哈希(HASH)算法,本身就存在被攻破的可能性。同时,由于实际应用时必须同步考虑通信性能平衡,因此通常会采用输出长度较短的HASH 算法,从而导致碰撞概率提升,安全性进一步降低。此外,针对同一会话长时间使用同一种HASH 算法保护,更容易被潜在攻击者定位算法特征,增大算法被攻破的风险。一旦基于HASH 的HMAC 算法被攻破,则无法达到预计的视频数据完整性保护效果。

二是HMAC 计算对硬件资源需求较高[3]。针对实时视频流持续高强度的HMAC 计算在提升了视频数据传输安全性的同时,也可能为各种嵌入式视频终端带来较大的性能和散热压力,特别是在设备入口流量大于高强度算法处理性能时,即使基于服务质量(Quality of Service,QoS)实现视频业务优先,也会导致时延、时延抖动等指标急剧恶化,最终对视频通信业务的安全、平滑运行带来不利影响。

2 优化的实时视频完整性保护机制

本文针对传统HMAC 计算对硬件资源、处理性能需求较高,最终可能影响视频通信业务实时性和平滑性的现状,提出了一种基于保护参数自适应调整的优化机制。该机制针对同一条视频会话流,使用不同运算强度的HASH 算法构成HMAC 参数组合,即在对视频帧数据进行HMAC 计算时,基于资源占用率、视频处理时延、安全状态等实时变化的因子,为同一会话内的不同视频帧数据自适应地选择不同运算强度的HMAC 参数[4]。当计算资源余量较大、视频处理时延较小、安全风险较大时,采用较高强度的HMAC 参数,提供更高的安全性能;当计算资源余量较小、视频处理时延较大、安全风险较低时,采用较低强度的HMAC 参数,提供更强的通信性能,从而尽可能地取得安全性能和计算性能之间的最优平衡。优化的实时视频完整性保护机制主要由算法动态选择、计算性能评估、业务时延评估和安全风险评估4 个部分组成。

2.1 算法动态选择

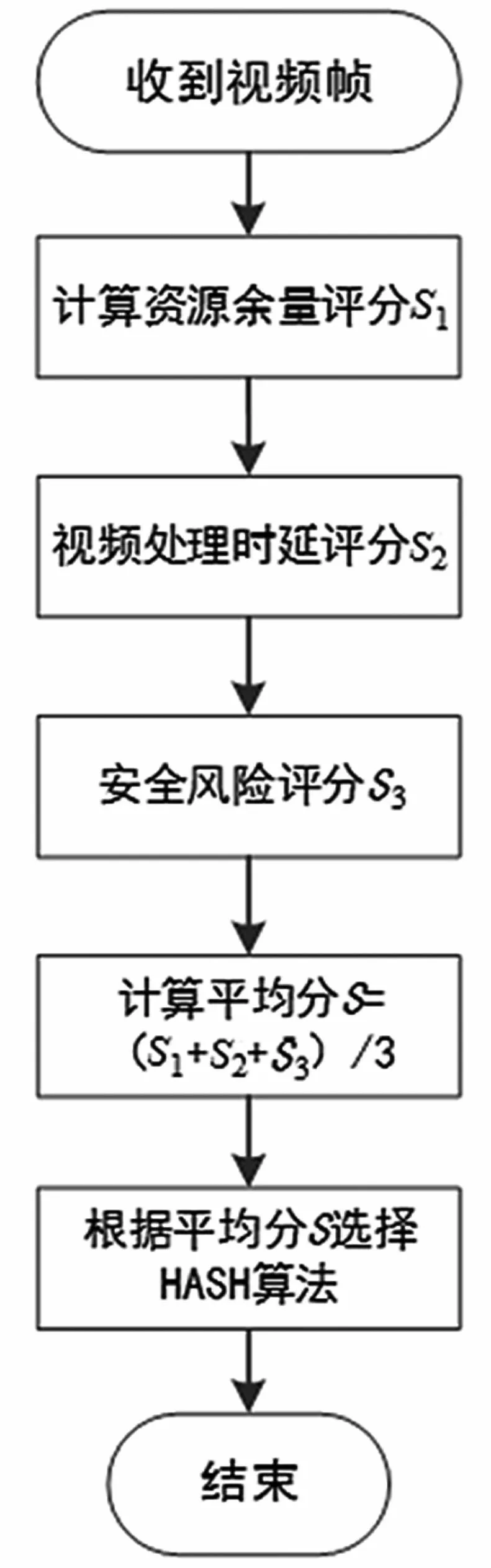

算法动态选择先对计算性能、业务时延和安全风险3 个维度进行综合评分,然后按总分区间动态选择适用于对当前视频帧进行完整性保护的HMAC参数,实现保护参数的动态跳变。算法动态选择机制如下文所述。

选 取MD5、SHA256、SHA512、SHA3-256、SHA3-512 共5 种HASH 算法作为5 种强度递增的HMAC 参数[5-8]。在发送端对每一帧视频数据进行HMAC 处理前,对当前视频帧关联的计算资源余量、视频处理时延和安全风险3 个维度的数据进行实时评分,每个维度得分区间为1~100。最后计算3个维度的平均分,得分在区间1~20 时选择MD5算法,得分在区间21~40 时选择SHA256 算法,得分在区间41~60 时选择SHA512 算法,得分在区间61~80 时选择SHA3-256 算法,得分在区间81~100 时选择SHA3-512 算法。具体的处理流程如图1 所示。

图1 参数动态自适应的处理流程

2.2 计算性能评估

计算性能评估通过对当前处理平台的空闲计算资源进行评价和计算,使实时采用的HMAC 算法参数对计算资源的需求不超过当前的剩余资源总量,在确保安全性的前提下有效提升完整性保护的综合算法性能。计算性能评估通过对计算资源余量维度进行评分的方式实现。计算资源余量维度得分的方法如下文所述。

计算资源余量维度得分采用与本会话近期统计运行时间相比较的方式评估,不同会话采用不同的评估参数。具体方法为,针对MD5、SHA256、SHA512、SHA3-256、SHA3-512 共5 种HASH 算法,分别预先测定5 个基准运算时间Tbase={Tbase1,Tbase2,Tbase3,Tbase4,Tbase5},每个视频会话开始时,计算资源余量维度得分S1初始化为100,并为该会话单独初始化5 种算法的近期统计运行时间Tn={T1,T2,T3,T4,T5}=Tbase,其中n表示5 种HASH 算法的序号。发送端每完成一次对视频帧数据的HMAC计算,则记录计算时间t,与本算法的近期统计运行时间进行比较,若t>TX,则最新的计算资源余量维度得分S1=S1-1;若t<TX,则最新的计算资源余量维度得分S1=S1+1。其中,X为本帧视频数据采用的完整性保护HASH 算法序号,S1的取值限制在0~100 之内。最后,使用t更新本会话的近期统计运行时间,使TX=0.99TX+0.01t,用于下一次计算。具体的计算流程如图2 所示。

图2 计算资源余量维度得分计算流程

2.3 业务时延评估

业务时延评估通过对当前视频会话流的实时处理时延进行统计计算,对时延敏感的实时视频业务的通信质量进行分析,确保更高强度的保护算法选择不会导致视频通信时延超过容忍阈值,实现通信时延与保护强度之间的动态平衡。业务时延评估通过对视频处理时延维度进行评分的方式实现。视频处理时延维度得分计算方法如下文所述。

针对信息量级不同的视频I 帧、P 帧和B 帧,采用时延敏感度不同的评分策略。具体方法为,对于信息量较少的B 帧采用时延低敏感策略,当处理时延T=0~100 ms 时,视频处理时延维度得分S2=1-T;当处理时延T>100 ms 时,视频处理时延维度得分S2=0。对于信息量适中的P 帧采用时延中敏感策略,当处理时延T=0~50 ms 时,视频处理时延维度得分S2=1-2T;当处理时延T>50 ms 时,视频处理时延维度得分S2=0。对于信息量较高的I 帧采用时延高敏感策略,当处理时延T=0~33 ms 时,视频处理时延维度得分S2=1-3T;当处理时延T>33 ms时,视频处理时延维度得分S2=0。具体的计算流程如图3 所示。

图3 视频处理时延维度得分计算流程

2.4 安全风险评估

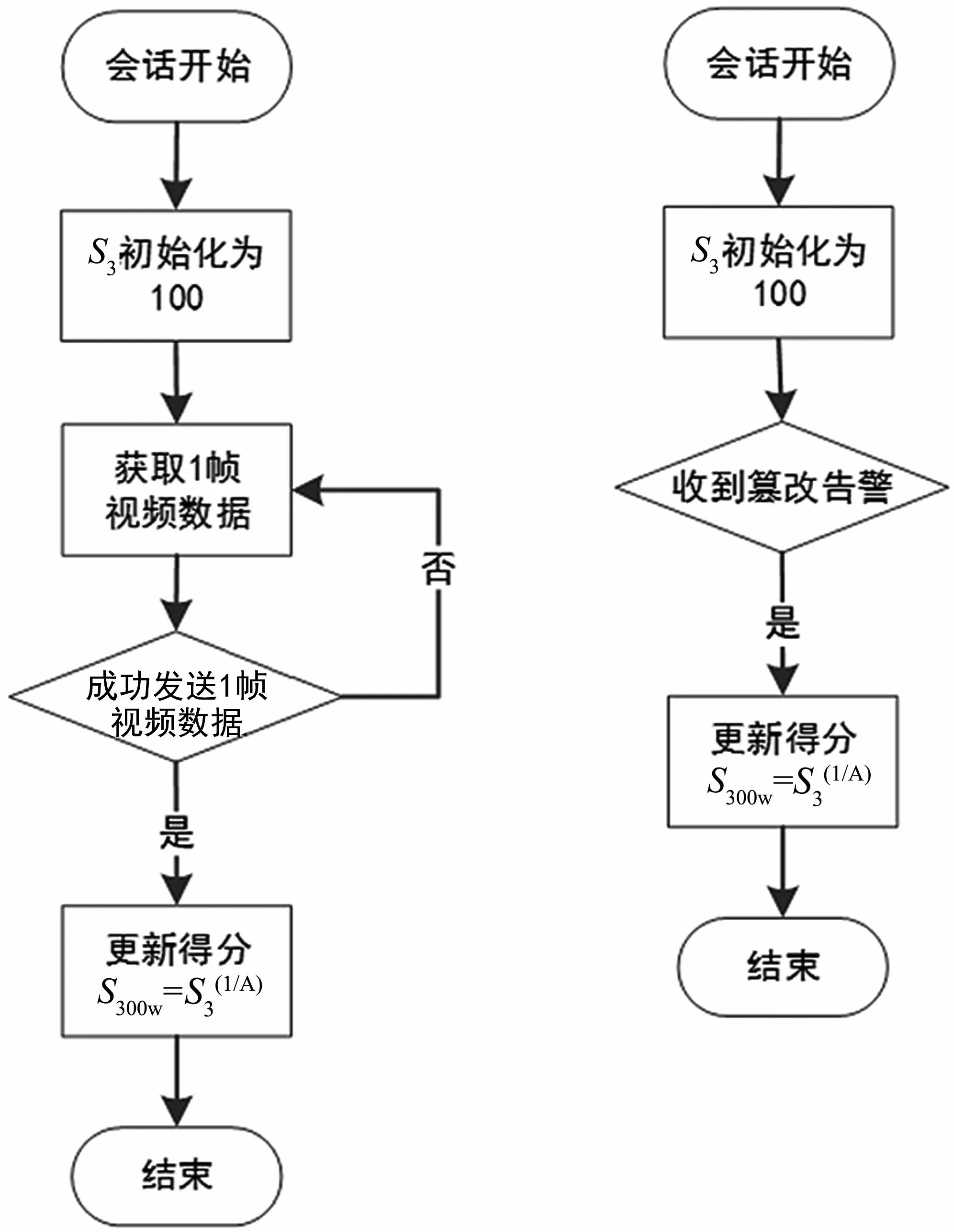

安全风险评估通过对视频端到端传输过程中受到的篡改攻击进行统计和量化,实现对当前传输环境的安全性评价,使动态选择的完整性保护算法能够随着传输环境的安全性水平进行动态变化,确保视频传输的安全边界充足、可控。安全风险评估通过对安全风险维度进行评分的方式实现[9]。安全风险维度得分计算方法如下文所述。

采用基于非等权指数变化的风险评分快速逼近方式。具体方法为,设置风险衰减指数A为较小的值1.01,风险成长指数B为较大的值2,会话开始时,安全风险维度得分S3初始化为100,表示高风险环境。发送端每成功发送一个视频帧数据,触发一次风险衰减,新的安全风险维度得分S3new=S3(1/A);接收端每检测到一个被篡改的报文,则通知发送端,触发一次风险成长,新的安全风险维度得分S3new=S3(B)。发送端发送的每个视频帧数据,采用当前最新的安全风险维度得分S3计算HMAC 参数。安全风险维度得分具体的计算流程如图4 所示。

图4 安全风险维度得分计算流程

3 试验验证

对于提出的参数自适应调整优化机制,通过仿真技术对其效果进行对比分析。

用两块飞腾FT2000/4 处理平台分别模拟两端的完整性保护设备,并分别启用参数自适应调整优化机制[10]。通过网络测试仪以配置的速度向被测设备注入模拟视频业务流,并在两端间串接一台模拟篡改设备,在不同时间节点按配置的比例篡改报文。

网络测试仪模拟注入的视频吞吐量和模拟篡改设备随时间设定的篡改行为规划如下:

(1)t0时刻:初始时刻,模拟的视频业务吞吐量初始化为60 Mbit/s,模拟的视频篡改比例初始化为0%。

(2)t1时刻:处理器占用率变化观察时刻,模拟的视频业务吞吐量和模拟的视频篡改比例等外部环境无变化。

(3)t2时刻:处理器占用率变化观察时刻,模拟的视频业务吞吐量和模拟的视频篡改比例等外部环境无变化。

(4)t3时刻:处理器占用率变化观察时刻,模拟的视频业务吞吐量和模拟的视频篡改比例等外部环境无变化。

(5)t4时刻:处理器占用率变化观察时刻,模拟的视频业务吞吐量和模拟的视频篡改比例等外部环境无变化。

(6)t5时刻:预设的视频数据吞吐量变化时刻,模拟的视频业务吞吐量提升至160 Mbit/s,模拟的视频篡改比例保持为0%。

(7)t6时刻:预设的视频篡改风险提升时刻,模拟的视频业务吞吐量保持为160 Mbit/s,模拟的视频篡改比例提升至3%。

(8)t7时刻:视频处理吞吐量变化观察时刻,模拟的视频业务吞吐量和模拟的视频篡改比例等外部环境无变化。

(9)t8时刻:模拟的视频业务吞吐量和模拟的视频篡改比例等外部环境无变化。

(10)t9时刻:预设的视频篡改风险降低时刻,模拟的视频业务吞吐量保持为160 Mbit/s,模拟的视频篡改比例降低至0.5%。

测试结果如图5 和图6 所示。

图5 吞吐量对比关系

图6 处理器占用率对比关系

起始t0时刻,模拟篡改设备关闭篡改功能,网络测试仪发包速度配置为60 Mbit/s,优化前和优化后两种机制均基于SHA3-512 算法进行完整性保护,处理性能都是60 Mbit/s 零丢包,CPU 占用率都是70%左右。在当前的初始化环境设置下,传统处理机制和本文提出的处理机制都能够满足视频完整性保护的性能要求。

t1时刻,优化后机制检测到没有报文被篡改,安全风险较低,保护算法动态调整为SHA3-256 算法,CPU 占用率降低到58%左右。同理,在t2时刻调整为SHA512 算法,CPU 占用率降低到44%左右。t3时刻调整为SHA256 算法,CPU 占用率降低到34%左右。t4时刻调整为MD5 算法,CPU 占用率降低到22%左右。在外部环境不变的条件下,设备持续基于MD5 算法进行完整性保护,处理性能稳定在60 Mbit/s 零丢包,CPU 占用率为22%。在该过程中,传统处理机制能够满足视频完整性保护的需求,但在处理器占用率上与本文提出的处理机制间存在较明显的差距。本文提出的机制处理器占用率最低,仅占传统处理机制的31%。

t5时刻配置网络测试仪发包速度配置为160 Mbit/s,优化后的设备基于MD5 可以达到160 Mbit/s 性能零丢包,优化前的设备基于SHA3-512 只能达到72 Mbit/s。在该过程中,传统处理机制与本文提出的处理机制在视频处理性能上被拉开了比较明显的差距。本文提出的机制数据吞吐量最高达到了传统处理机制的219%。

t6时刻配置模拟篡改设备按照3%比例进行报文篡改,被测设备检测到大量报文被篡改,网络风险高,将保护算法动态调整为SHA3-512 算法,从t7时刻起处理性能降低到72 Mbit/s 左右。在该过程中,本文提出的处理机制体现出了对外部安全风险及时的反应速度。

t8时刻被测设备由于丢包较多,检测到视频帧数据的HMAC 计算时间t大于平均处理延时,但是检测到网络风险高,保护算法维持SHA3-512 算法,处理性能降低到72 Mbit/s。在该外部安全形势极端恶劣的特殊场景中,传统处理机制和本文提出的处理机制处理性能相当。

t9时刻,配置模拟篡改设备按照0.5%比例进行报文篡改,被测设备检测到网络风险减低,保护算法动态调整为SHA256 算法,处理性能提升到120 Mbit/s。在该过程中,随着外部安全风险下降,本文提出的处理机制与传统处理机制间重新拉开了较大的性能差距,本文提出的机制数据吞吐量达到了传统处理机制的172%。

测试结果表明,针对同一条视频会话流进行HMAC 计算时,自适应地选择不同运算强度的HMAC 参数,能够取得安全性能和计算性能之间的最优平衡。

4 结语

本文针对同一条视频会话流,使用基于资源占用率、视频处理时延、安全状态等因子实时自适应变化的HMAC 参数。对比优化前恒定的HMAC 参数,一方面实时跳变的HMAC 参数使潜在攻击者更难以掌握其规律,增加了完整性保护算法被攻破的难度;另一方面兼顾通信状态的HMAC 参数选择可实现安全性能与通信性能之间的有机动态平衡:当计算资源余量较大、视频处理时延较小、安全风险较大时,采用较高强度的HMAC 参数,提供更高的安全性能;当计算资源余量较小、视频处理时延较大、安全风险较低时,采用较低强度的HMAC 参数,提供更强的通信性能。