基于Kali Linux的“三段式”无线网络渗透测试实验教学设计

2022-09-13彭光彬

彭光彬

(重庆机电职业技术大学,重庆 402760)

随着无线网络的普及,人们的工作、学习和生活已基本离不开无线网络,无线网络的安全成为一个不容忽视的问题。因此,针对信息安全技术应用专业“网络攻防技术”课程中的“无线网络安全攻防技术”这一项目,文献[1-4]等提出了相关解决方案。但这些文献使用的是传统的网络实验架构,对于一个50人的教学班级来说,这样的架构存在明显的缺点:一是实验成本较高,需要购置较多的无线路由器、无线网卡等设备;二是实验设备容易损坏或丢失;三是实验操作不便,例如若不使用USB无线网卡,则需要安装双系统,可能还需要学生轮流上机实验。考虑到绝大多数信息安全技术应用专业的学生都有带无线网卡的笔记本电脑、U盘和带WLAN功能的智能手机,因此设计了基于Kali Linux的无线网络安全渗透实验。该实验具有成本低廉、操作简单、易学易懂等特点,同时学生还学习了如何使用U盘来安装Linux系统。

一、无线网络相关技术

一般来说,信息安全技术应用专业的学生在学习“网络攻防技术”课程时,通常没有系统学习过无线网络,或者掌握的相关知识较少。因此在学习“无线网络安全攻防技术”这一项目时,首先需要学习无线网络相关知识。本着“理论够用、重在实践”的原则,安排了6个知识点:无线局域网(无线局域网的概念,无线局域网的标准,无线局域网的组成、AP概念)、Wi-Fi(Wi-Fi概念,Wi-Fi与802.11标准关系)、SSID与BSSID(SSID的概念,BSS、BSSID的概念)、AP信道(2.4GHZ频段,5.8GHZ频段)、无线局域网安全协议(WEP协议,WPA/WPA2/WPA3协议,WAPI标准)、无线局域网预共享秘钥的破解(使用字典破解无线密码,相关工具和相关Linux发行版本)。

二、Kali Linux与Aircrack-ng

Kali Linux是一种基于Debian系统的Linux发行版,集成了600多个渗透测试工具。Kali Linux可用于各种信息安全任务,如渗透测试、安全性研究、计算机取证和逆向工程等。[5]Kali Linux集成了50多个无线网络渗透测试工具,如Aircrack-ng、Reaver、wifite、fern wifi cracker等软件。

Aircrack-ng是一款用于评估无线网络安全的工具包,该工具包既可监视、攻击、测试和检查无线网络安全,又可破解基于WEP和WPA/WPA2-PSK的无线网络,且允许运行第三方的脚本[6],Linux、Windows系统下皆可使用。Aircrack-ng套件包含aircrack-ng、aireplay-ng、airmon-ng、airodunpmg等工具。

三、实验任务分解

(一)使用U盘安装Kali Linux

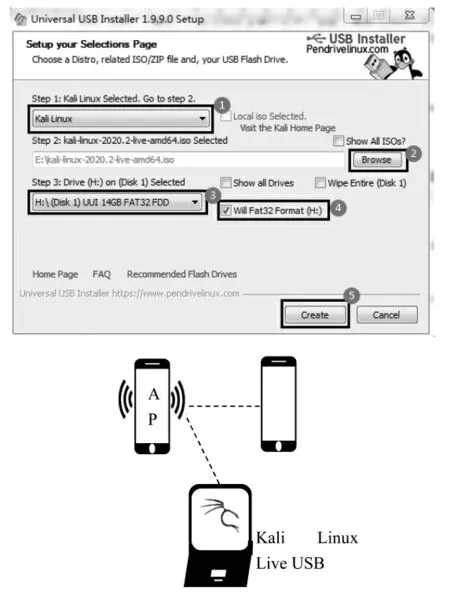

使用软件Universal USB Installer,可将Linux系统安装到U盘上,这样无需安装双系统,从而不会影响原有系统。操作步骤如下所述。

(1)下载文件。下载Kali Linux Live,下载地址为https://www.kali.org/downloads/,可选择Kali Linux 64-Bit(Live)下载;下载Universal USB Installer,下载地址为https://universal-usb-installer.en.softonic.com/。

(2)使用Universal USB Installer将Kali Linux安装文件复制到U盘上。在Windows系统中,插入空白U盘,双击下载下来的Universal USB Installer文件(如图1所示),在“Step 1”的下拉框中选择“Security and Penetration Testing”项下的Kali Linux,然后点击“Step 2”下方的“Browe”按钮以选择下载下来的Kali Linux的ISO文件,再在“Step 3”的下拉框中选择U盘,并勾选旁边的“Will Fat32 Format”复选框,最后点击“Create”按钮,在弹出的警告框中,确保U盘中无重要数据后点击“是(Y)”按钮,以便创建可从U盘启动的Linux。接下来需要较长时间才能完成文件的复制。

图1 创建可从U盘启动的Kali Linux

(3)从U盘启动Kali Linux。当文件复制完成后,点击“Close”按钮。重新启动计算机后设置BIOS从U盘启动计算机(不同的计算机进入BIOS的方法不一样,按F2键、F9键、F12键、ESC键等都有可能)。在启动菜单画面,使用向下键选中“Live USB Persistence”(也可选择“Live”项),按回车键后等待Kali Linux的启动。从2020年开始的Kali Linux Live,其用户名为kali,密码也为kali;另外,执行相关管理命令时,需要在命令前加上“sudo”。

经过以上操作,利用该U盘可随时安装Kali Linux,也可以运行Live版的Kali Linux。如此,该U盘就成为了Kali Linux的“口袋U盘”。

(二)利用Aircrack-ng实施无线网络渗透测试

本实验使用1台笔记本电脑和2部智能手机来模拟常见无线网络场景,通过Aircrack-ng(已集成于Kali Linux中)来评估AP安全性。实验拓扑图见图2。

图2 无线网络渗透实验拓扑图

实验操作步骤如下所述。

(1)从U盘启动Kali Linux。以下所有命令在Kali Linux 2020.1及其以后的版本适用,若是之前的版本可去掉“sudo”。

(2)在一部智能手机上开启热点。首先开启4G或5G移动网络。在手机的“设置”中打开“个人热点”,然后开启“便携式WLAN热点”开关,设置好WLAN热点名称和密码。

(3)在另一部智能手机上连接该热点。

(4)在Kali Linux中停止网络管理服务。Network Manager是一个检测网络、自动连接网络的程序,为避免网络的自动管理,可先执行命令“sudo service network-manager stop”停止该服务。

(5)执行命令“sudo airmon-ng check kill”以停止影响aircrack-ng执行的进程。

(6)查看无线网络设备信息。iwconfig命令类似于ifconfig命令,可用于配置无线网络设备或显示无线网络设备信息。执行命令“sudo iwconfig”查看无线网络设备信息,假设查看到无线网卡的名称是“wlan0”。

(7)启动无线网卡到监听模式。无线网卡一般有四种工作模式:Managed、Master、Ad-hoc、Monitor。Managed模式用于无线客户端直接与无线接入点进行连接。一些无线网卡支持Master模式,该模式允许无线网卡使用特制的驱动程序和软件工作,作为其他设备的AP。Ad hoc模式相当于两台设备直接连接,此时不存在AP。Monitor模式主要用于监控无线网络内部的流量,用于检查网络和排错。要使Wireshark等工具捕获无线数据包,无线网卡和驱动程序必须支持监听模式。所以,在嗅探无线网络前,需将无线网卡设置到监听模式。执行命令“sudo airmon-ng start wlan0”可开启无线网卡名为wlan0的监听模式,假设此时监听名称为“wlan0mon”。

(8)监听附近无线网络信息。执行命令“sudo airodump-ng wlan0mon”监听接口wlan0附近的无线网络信息(通过监听名称wlan0mon),将监听到步骤2设置的无线热点,设该热点的BSSID是“54:DC:1D:71:60:E5”、信道号为6,PWR表示AP的信号强度,数值越大信号越强。

(9)监听某个无线网络。执行命令“sudo airodump-ng--bssid 54:DC:1D:71:60:E5-c 6-w tmp wlan0mon”监听BSSID为“54:DC:1D:71:60:E5”的AP(SSID为testWiFi)、信道编号为6,将监听的数据保存在tmp文件中(tmp文件会被编号)。

要想破解无线网络的密码,必须监听到握手包,在监听画面中,必须看到“WPA handshake”信息。一旦获取到握手包,就可按“Ctrl+C”停止监听。

一般来说,要获取到握手包,需要等待几分钟,有时很久也无法获取。为了加快握手包的获取,可在新开命令终端中多次执行下面命令:

sudo aireplay-ng-0 2-a 54:DC:1D:71:60:E5-c 9C:B7:0D:CF:0F:BD wlan0mon

该命令中的“54:DC:1D:71:60:E5”为被监听AP的BSSID,而“9C:B7:0D:CF:0F:BD”是已经连接到该AP的移动站点的MAC地址。一般可每隔1~2分钟执行一次该命令,如果长时间无法获取到握手包,那也只能放弃本次破解。

(10)关闭监听模式并启动网络管理服务。该步骤需执行以下两条命令:

sudo airmon-ng stop wlan0mon

sudo service network-manager start

(11)创建密码字典破解无线密码。首先通过编辑命令创建一个密码字典文件,如执行下面命令(其中“nano”也可以用“vim”命令代替):

nano word.list

在密码字典文件word.list中必须包含步骤(2)中设置的无线密码。当然,密码字典文件也可以是常规的或定制的弱密码的集合,这取决于组织的安全审计策略。

(12)破解无线密码。执行“sudo aircrack-ng tmp-01.cap-w word.list”命令将对步骤(9)监听到的握手包文件加以破解。如果密码字典不大,很快就能获取到密码。

四、实验教学设计

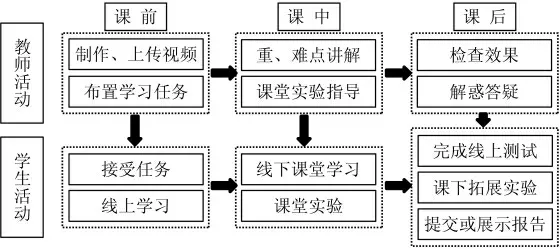

根据高职学生特点,采取“理实一体化、任务驱动”模式进行该实验教学。“其中的任务,既蕴涵了学生应该掌握的知识与技能,也蕴涵了学生应该获得的能力训练。”[7]元泽怀等[8]、张颖等[9]将任务驱动教学模式应用于实验教学中,而吴军其等[10]将“任务驱动”法应用到高校翻转课堂中,曹凤等[11]、罗才华[12]等构建了“三段式”任务驱动教学模式。基于以上研究与实践,在进行“无线网络安全攻防技术”教学时,采取了基于任务驱动的“三段式”混合教学法,如图3所示。

图3 基于任务驱动的“三段式”混合教学法

以“无线网络渗透测试”中的第一个任务“使用U盘安装Kali Linux”为例,基于任务驱动的“三段式”混合教学法的步骤如下所述。

(1)教师布置任务,学生进行课前线上学习。教师提前录制2个视频,即无线网络相关概念、无线网络安全协议及破解,并将这2个视频、PPT和习题等资源上传职教云等线上平台。然后向学生下达学习任务:一是认真观看这2个视频,二是在线完成6道选择题和4道判断题作业。在上课前,教师检查线上学习及课前作业情况。

(2)教师进行重难点讲解及指导,学生做课中课程实验。教师针对课前学习情况进行点评和课堂补充抽查提问,并根据课前作业情况有针对性地进行讲解。例如,本学习任务可对AP信道、WPA2协议进行再讲解,时间控制在20分钟以内。接下来,教师一边讲解、一边演示如何在U盘上安装Kali Linux,同时要求学生按照教师或者教材的步骤在自己的U盘上安装该系统。教师在“讲、演”过程中,应仔细观察学生操作情况,及时指导学生完成相关任务。要求学生在实验过程中,随时记录实验结果,将操作截图保存,以便撰写实验报告。本实验过程时间控制在40分钟以内。预留10分钟时间让学生完成实验报告(若时间不够,也可以在课后完成)。最后教师进行总结点评,对表现好的方面进行点赞、表扬;叮嘱学生应重点学习哪些知识、掌握何种技能。如时间充足,可抛出1~2个有一定难度的问题,例如:“如果一个AP的信道是6,则另一个AP的信道可以是哪些信道?”“在U盘上安装Kali Linux时,如何确保不会选错驱动器?”

(3)教师布置课后任务并进行检查,学生课后完成线上作业及拓展实验。教师在线下课堂的最后3分钟布置线上作业、拓展实验以及下次课的学习任务。在下次课上课前,教师及时检查学生作业及学习任务完成情况。学生完成“在U盘上安装Ubuntu系统”的拓展实验,并上传实验结果。实验结果可以是图片,也可以是操作视频或操作手册。在此过程中,教师应及时做好课后答疑工作。

本研究利用1台笔记本电脑、2部智能手机和1个U盘实现了“无线网络渗透测试实验”,解决了传统无线网络渗透测试实验的诸多问题。通过基于任务驱动的“三段式”混合教学法,使学生“动起来”“忙起来”,知识、技能掌握得更加牢固,同时也提高了学生分析问题、解决问题的能力。