云计算视域下计算机网络安全存储系统设计

2022-08-13王宝安孙中志

王宝安,孙中志

(枣庄职业学院,山东 枣庄 277800)

0 引言

在云计算技术不断普及的当下,为网络服务开辟了一个新空间,该技术的有效应用可以实现随时对大量网络资源的浏览,并将相关资源进行有效应用。 除此之外,通过云计算技术的应用,互联网用户可以有效打破空间和时间的限制,在相应终端完成数据拓展、数据分析以及数据存储一系列操作。 但是也正是因为云计算技术为互联网用户提供如此充分的便利,使计算机网络承受更加巨大的安全压力。 本文就云计算技术应用视域,探究计算机网络安全存储系统的设计思路和方法。

1 云计算视域下计算机网络安全问题特征

在云计算技术不断普及的过程中,计算机网络安全问题的形式以及特点也更加新奇,互联网病毒以及黑客利用计算机漏洞对数据信息进行窃取、篡改、非法使用,严重威胁互联网用户的信息和财产安全。 传统的计算机网络安全存储系统是将数据信息存储于服务器中,用户通过特定区域网络以及服务器才能实现对信息的获取,虽然一定程度上可以有效保证用户数据信息的安全,但随着互联网技术水平的提高,计算机病毒的复杂性以及威胁性也明显提升,无法有效满足互联网安全需求。 并且从服务器中调取数据信息也会造成时间差,直接影响计算机数据信息的准确性以及及时性[1]。

为有效应对云计算视域下计算机网络安全问题复杂性以及威胁性较大的特征,技术人员应依托互联网以及云计算技术建设伸缩性强、连续可用并且可将分散数据整合集中管理的云数据中心,充分实现数据信息与服务器的分离,进而最大程度保证用户数据信息的安全。

2 计算机网络安全影响因素

2.1 黑客入侵

具有高超计算机技术的人员通过相应程序,突破计算机防火墙,实现对计算机的入侵,窃取数据信息,进而非法获利,常见于政府及企业当中。 一旦黑客完成入侵,将会导致相关机构遭受巨大经济损失。 因此,快速推进计算机网络安全存储系统的建设进程更具现实意义[2]。

2.2 计算机网络安全隐患

主要是由计算机安全防护工作实效性较低所导致,例如卡巴斯基、360 安全卫士、腾讯安全卫士等软件都无法有效消除相应的计算机网络安全隐患。 根据相关技术人员的实验数据显示,通过一台软硬件配置较高的计算机可以实现对20%左右账号密码的破译。 当前的计算机网络安全保护技术还不够成熟,发展空间和潜力非常巨大。

2.3 软件系统老化

计算机软件系统老化也会导致计算机出现很多漏洞,进而严重威胁计算机的安全性。 导致计算机老化的原因包括人为和自然两种,人为因素包括系统出现漏洞没有及时修复等。 自然因素包括火灾、水灾等自然灾害造成计算机损坏,进而导致计算机内部数据信息损坏或者泄露。

3 云计算视域下计算机网络安全存储系统设计思路

随着云计算技术的不断发展,用户对数据的传输、存储、分析以及应用都提出了更高的要求,计算机系统所承担的安全风险也逐步多样化,因此计算机网络安全存储系统的设计在有效保证计算机网络安全存储性能的前提下,应充分满足计算机用户的多元化安全需求。 云计算技术本质上不仅是一项互联网技术,更是一种创新的网络应用形式和互联网服务思维,普及云计算的目的就是为了有效实现数据的互通,进而建设出共享云数据中心。 在云计算视域下建设计算机网络安全存储系统,不仅要保证云计算技术得到合理应用,还须保证云计算技术的分布、集中处理思维得到有效应用。

目前,我国应用的计算机网络存储系统依旧是通过传统服务器来进行数据信息存储。 但是,随着数据信息量的增加,计算机功能的拓展,用户需求的多样化,传统计算机网络存储系统无法有效满足当前互联网用户的实际需求。 下文对符合发展趋势的计算机网络安全存储系统进行设计,该系统可以有效融合网络安全技术、云计算技术、数据存储技术以及计算机信息技术,可以实现系统内部各个模块互不干扰,高效稳定地开展数据处理工作,及时处理潜在的计算机网络安全风险,充分保证计算机用户的信息安全以及财产安全。

4 云计算视域下计算机网络安全存储系统设计方案

4.1 云架构设计

在计算机网络安全存储系统中实现云计算需要为其构建相应的环境以及条件。 因此,在云架构设计过程中,应当保证其具备智能化及敏捷化两个特征。 智能化特征即基于云计算设计的计算机网络安全存储系统应当具备自我修复能力,自动根据云平台的要求完成相应的内容,设计时应当在系统内部嵌入自动化技术。 敏捷化特征即基于云计算设计的计算机网络安全存储系统在面对相应变化以及用户需求时可以快速地作出反应,根据变化及时作出相应调整,设计时应当嵌入虚拟化技术。

本文基于云计算技术设计的计算机网络安全存储系统云架构主要包括两个模块,一是数据处理模块,以软件的形式对数据信息进行处理,通过TCP 重组以及iSCSI 协议解析提取数据系统内部的数据;二是数据加解密模块,通过硬件形式实现对数据的加密。 为了保证架构中两个模块的有效连接,设计通过使用共享内存的方式实现模块间的数据传输,进而动态化对处理器的CPU 进行调整。 例如,当数据处理模块处理数据较慢时,系统可以通过提升CPU 的分配比例来提升处理速度。

4.2 总体功能设计

计算机网络安全存储系统设计过程中,应当保证其模式为透明加解密网关式,可以有效实现同一时间对大量数据进行处理。 由于该种模式的应用设计可能导致系统承担较大的安全风险,因此,在设计过程中应当充分保证系统运行的稳定性,防止数据信息损坏以及丢失。 当前最普遍的提高系统稳定性的方式就是分离数据平面以及控制平面,该种方式可以实现计算机网络安全存储系统高度模块化,即使某个模块出现问题,也不会影响其他模块的正常工作。 基于用户对计算机网络安全存储系统的需求不同,在对存储系统设计过程中应当充分考虑用户的实际需求[3]。例如,用户要求存储系统可以有效保证计算机的安全性,在设计过程中则应当应用云计算技术对计算机网络安全存储系统进行全面评估,进而保证系统具有较高的安全性。 系统设计还应当保证系统具有识别潜在风险与漏洞的功能,提前采取相应预防措施,进一步为计算机数据安全提供保障。 如果用户对计算机网络安全存储系统还有更高的要求,技术人员应当在此基础上为系统添加加密传输、存储以及解密处理功能,为了进一步提升数据存储的安全性,还可以在系统中加入生成数字证书功能,用户可以自主选择对文件进行加密处理。 最后,在对数据进行操作的过程中,可以为系统增加验证功能,优先对用户信息进行验证,进而加密传输至相应的客户端。

4.3 具体功能模块设计

通过上述内容,可以知晓计算机网络安全存储系统包含数据平面与控制平面功能模块、网络数据处理功能模块以及数据加解密功能模块,下面主要对模块的功能设计进行分析。

首先,数据平面与控制平面功能模块设计。 控制平面的CPU 是在Linux 系统的基础上进行搭建的,具有内核态以及用户态双向数据传输机制,可以有效实现对数据包进行高速转发;而数据平面的CPU 则是在ZOL 上运行的。 数据平面和控制平面两个功能模块通过数据共享以及套接字的方式实现通信,通过数据平面反馈系统运行的参数,进而使控制平面对整个系统的运行现状进行了解;控制平面则可以为数据平面提供初始化数据,促进其对管理内容进行有效配置。

其次,网络数据处理功能模块的设计。 从两个方面着手,一是网口接收系统传输数据方面;二是加解密数据恢复方面。 以下流程是该功能模块的具体功能:收发包引擎——数据分流——TCP 流重组——数据拆分——数据加解密——数据复原——收发包引擎。

最后,数据加解密功能模块的设计。 数据加解密功能模块作为整个计算机网络安全存储系统的第二道防线,可以实现对存储系统中的各项数据进行加密,进一步提高数据传输的安全系数。 该功能模块的具体工作步骤如下:加解密接口——解析安全头——从管理模块查询密匙——进行加密处理——加解密接口。 可以看出,数据加解密功能模块的工作流程循环往复,长时间对大量数据信息进行加解密处理,因此为了保证其高效开展,应当应用软件形式以及3DES 算法对数据进行解密处理,有效保证数据处理的效率和安全性。

5 测试分析

为了保证存储系统可以充分发挥其实效性,对计算机网络安全存储系统的性能进行分析,从安全性分析以及性能分析两个方面进行测试。

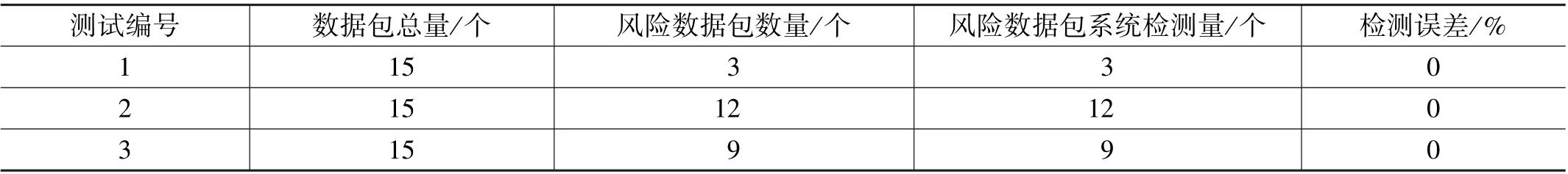

安全性测试共进行3 次,每次使用15 个数据包,每个数据包均存在若干风险数据,测试将在云计算环境下将数据包上传到系统当中,测试结果如表1所示。

表1 计算机网络安全存储系统安全性测试结果

表1 数据显示,计算机网络安全存储系统的安全性相对较高,可以有效检测出数据中存在的风险,检测误差为0%。

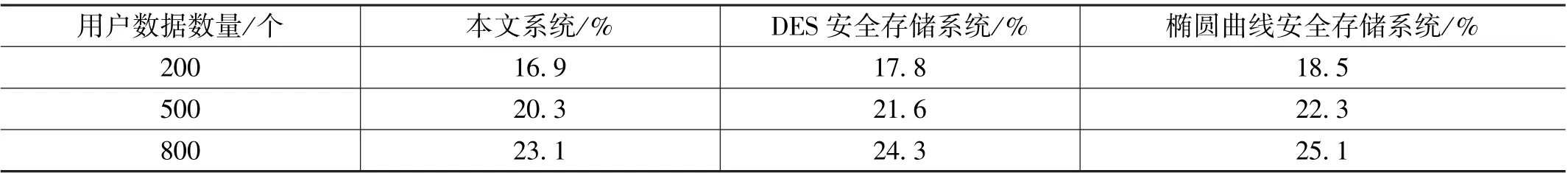

性能测试分别使用200,500 以及800 个用户数据进行,分别测试出不同用户数量时,相应的CPU 占用率,并通过DES 安全存储系统以及椭圆曲线安全存储系统与其进行对比,如表2 所示。

表2 计算机网络安全存储系统性能测试数据

表2 数据显示,在对相同数据进行处理的过程中,本文设计的系统CPU 占用率相对较低,可见性能相对较好。

6 结语

综上所述,在云计算技术不断发展与普及的当下,计算机用户对计算机数据信息的安全要求越来越高,传统网络安全存储系统已经无法有效满足数据信息的安全需求,因此,设计与时代发展相适应的计算机网络安全存储系统十分必要。 本文对计算机存储系统各个模块进行了研究,并针对问题为其附加相应功能,旨在有效保证网络数据信息安全,促进互联网稳定发展。